In diesem Leitfaden werden mit Deployment Manager alle erforderlichen Google Cloud Ressourcen bereitgestellt, um SAP NetWeaver unter Linux auszuführen, einschließlich der virtuellen Maschine (VM) von Compute Engine, des Linux-Betriebssystems und der nichtflüchtigen Speicher. Sie definieren die Werte für die Installation, z. B. den Maschinentyp, die Ressourcennamen und die Laufwerkgröße, in einer Deployment Manager-Konfigurationsdateivorlage.

Informationen zum Automatisieren des Deployments von Google Cloud Ressourcen zum Ausführen von SAP NetWeaver unter Linux mit Terraform finden Sie unter Terraform: Automatisiertes VM-Deployment für SAP NetWeaver unter Linux.

Wenn Sie für Ihre SAP NetWeaver-Installation ein höheres Maß an Kontrolle über den Deploymentprozess benötigen, als Ihnen die Deployment Manager-Vorlage bietet, lesen Sie Manuelles VM-Deployment für SAP NetWeaver unter Linux.

Informationen zum Bereitstellen einer VM, die unter Windows ausgeführt wird, finden Sie in der Windows-Deploymentanleitung.

Mit dieser Anleitung bereitgestellte VM-Konfiguration

Die auf der Basis dieser Anleitung bereitgestellte VM ist für eine dreistufige Konfiguration gedacht, in der SAP NetWeaver auf einer VM und der Datenbankserver auf einer anderen VM ausgeführt werden.

Wenn Sie eine zweistufige Konfiguration einrichten möchten, bei der SAP NetWeaver auf derselben VM wie der Datenbankserver ausgeführt wird, stellen Sie zuerst den Datenbankserver bereit und erstellen zu diesem Zeitpunkt die VM sowie die erforderlichen Laufwerke für den Datenbankserver und für SAP NetWeaver. Anschließend installieren Sie SAP NetWeaver auf derselben VM, auf der sich der Datenbankserver befindet.

Eine Anleitung dazu, wie Sie die VM für einen Datenbankserver bereitstellen, finden Sie im Leitfaden zum Datenbankdeployment für Ihren Datenbankserver.

Mit dieser Anleitung bereitgestellteGoogle Cloud -Ressourcen

Zu den von Deployment Manager bereitgestellten Google Cloud Ressourcen zählen:

- Eine VM, die eine von SAP zertifizierte Version von Linux verwendet

- Ein nichtflüchtiger Speicher für das Bootlaufwerk

- Ein nichtflüchtiger Speicher für SAP-Binärdateien

- Ein nichtflüchtiger Speicher als Auslagerungsspeicher

- Die empfohlenen APIs

- Google Cloud-Agent für SAP.

In der folgenden Anleitung wird Cloud Shell verwendet. Sie können stattdessen aber auch die Google Cloud CLI in Ihrem lokalen Terminal verwenden, wenn Sie dies vorziehen.

Weitere Informationen zur Planung der Implementierung finden Sie im Planungsleitfaden. Eine Übersicht über die IT-Funktionen für Ihr System finden Sie in der Betriebsanleitung.

Projekt erstellen

Wenn Ihre SAP-Arbeitslast die Anforderungen an den Datenstandort, die Zugriffssteuerung oder die Supportmitarbeiter oder gesetzliche Anforderungen erfüllen muss, müssen Sie den erforderlichen Assured Workloads-Ordner erstellen. Weitere Informationen finden Sie unter Compliance und Steuerung der Datenhoheit für SAP auf Google Cloud.

So erstellen Sie ein Projekt:

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

-

Make sure that billing is enabled for your Google Cloud project.

Konfiguration initialisieren:

gcloud init

Die Einstellungen Ihrer aktuellen gcloud-Konfiguration prüfen:

gcloud config list

Wechseln Sie zum erforderlichen Google Cloud -Projekt. Ersetzen Sie

PROJECT_IDdurch Ihre Google Cloud Projekt-ID.gcloud config set project PROJECT_ID

Eine Standardregion festlegen. Ersetzen Sie

REGIONdurch eineGoogle Cloud -Region.gcloud config set compute/region REGION

Eine Standardzone festlegen. Ersetzen Sie

ZONEdurch eineGoogle Cloud -Zone.gcloud config set compute/zone ZONE

Eine neue Konfiguration erstellen. Ersetzen Sie

NAMEdurch den Namen für die Konfiguration.gcloud config configurations create NAME

- Rufen Sie in der Google Cloud -Console die Seite VPC-Netzwerke auf.

- Klicken Sie auf VPC-Netzwerk erstellen.

- Geben Sie einen Namen für das Netzwerk ein.

Der Name muss der Namenskonvention entsprechen. VPC-Netzwerke verwenden die Namenskonvention von Compute Engine.

- Wählen Sie unter Modus für Subnetzerstellung die Option Benutzerdefiniert aus.

- Legen Sie im Abschnitt Neues Subnetz folgende Konfigurationsparameter für das Subnetz fest:

- Geben Sie einen Namen für das Subnetz ein.

- Wählen Sie unter Region die Compute Engine-Region aus, in der Sie das Subnetz erstellen möchten.

- Wählen Sie für IP-Stack-Typ die Option IPv4 (einzelner Stack) aus und geben Sie dann einen IP-Adressbereich im CIDR-Format ein, z. B.

10.1.0.0/24.Dies ist der primäre IPv4-Bereich für das Subnetz. Wenn Sie mehrere Subnetze erstellen möchten, weisen Sie den Subnetzen im Netzwerk nicht überlappende CIDR-IP-Adressbereiche zu. Beachten Sie, dass jedes Subnetz und seine internen IP-Adressbereiche einer einzelnen Region zugeordnet sind.

- Klicken Sie auf Fertig.

- Klicken Sie auf Subnetz hinzufügen und wiederholen Sie die vorherigen Schritte, um weitere Subnetze zu erstellen. Sie können dem Netzwerk weitere Subnetze hinzufügen, nachdem Sie das Netzwerk erstellt haben.

- Klicken Sie auf Erstellen.

- Rufen Sie Cloud Shell auf.

- Führen Sie den folgenden Befehl aus, um ein neues Netzwerk im benutzerdefinierten Subnetzwerkmodus zu erstellen:

gcloud compute networks create NETWORK_NAME --subnet-mode custom

Ersetzen Sie

NETWORK_NAMEdurch den Namen des neuen Clusters. Der Name muss der Namenskonvention entsprechen. VPC-Netzwerke verwenden die Namenskonvention von Compute Engine.Geben Sie

--subnet-mode customan und deaktivieren Sie so den standardmäßigen automatischen Modus. Ansonsten würde durch diesen Modus automatisch in jeder Compute Engine-Region ein Subnetz erstellt werden. Weitere Informationen dazu finden Sie unter Modus für Subnetzerstellung. - Erstellen Sie ein Subnetzwerk und geben Sie die Region und den IP-Adressbereich an:

gcloud compute networks subnets create SUBNETWORK_NAME \ --network NETWORK_NAME --region REGION --range RANGEDabei gilt:

SUBNETWORK_NAME: der Name des neuen Subnetzwerks.NETWORK_NAME: der Name des Netzwerks, das Sie im vorherigen Schritt erstellt haben.REGION: die Region, in der sich das Subnetzwerk befinden sollRANGE: der im CIDR-Format angegebene IP-Adressbereich, z. B.10.1.0.0/24Wenn Sie mehrere Subnetzwerke hinzufügen möchten, weisen Sie den Subnetzwerken im Netzwerk nicht überlappende CIDR-IP-Adressbereiche zu. Beachten Sie, dass jedes Subnetzwerk und seine internen IP-Adressbereiche einer einzelnen Region zugeordnet sind.

- Wiederholen Sie den vorherigen Schritt, falls Sie weitere Subnetze erstellen möchten.

- Die von SAP NetWeaver verwendeten Standardports, wie unter TCP/IP-Ports aller SAP-Produkte dokumentiert.

- Verbindungen von Ihrem Computer oder dem Unternehmensnetzwerk aus zu Ihrer Compute Engine-VM-Instanz. Wenn Sie sich nicht sicher sind, welche IP-Adresse Sie verwenden sollen, wenden Sie sich an den Netzwerkadministrator Ihres Unternehmens.

- Kommunikation zwischen VMs in einer dreistufigen Konfiguration, einer horizontal skalierbaren Konfiguration oder einer Hochverfügbarkeitskonfiguration. Wenn Sie beispielsweise ein dreistufiges System bereitstellen, befinden sich mindestens zwei VMs in Ihrem Subnetzwerk: die VM für SAP NetWeaver und eine andere VM für den Datenbankserver. Damit eine Kommunikation zwischen beiden VMs stattfinden kann, müssen Sie eine Firewallregel erstellen, die Traffic aus dem Subnetzwerk zulässt.

- SSH-Verbindungen zu Ihrer VM-Instanz, einschließlich SSH über den Browser über Port

22. - Verbindungen zur VM-Instanz von Drittanbietertools, z. B. einem lokalen Terminal oder PuTTY. Erstellen Sie eine Regel, die dem Tool den Zugriff über Ihre Firewall ermöglicht. Weitere Informationen finden Sie unter Verbindung zu Linux-VMs über Drittanbietertools herstellen.

Rufen Sie in der Google Cloud -Console die Seite Firewall des VPC-Netzwerk auf.

Klicken Sie oben auf der Seite auf Firewallregel erstellen.

- Wählen Sie im Feld Netzwerk das Netzwerk aus, in dem sich die VM befindet.

- Wählen Sie im Feld Ziele die Option Alle Instanzen im Netzwerk aus.

- Wählen Sie im Feld Quellfilter eine der folgenden Optionen aus:

- IP-Bereiche, um eingehenden Traffic von bestimmten IP-Adressen zuzulassen. Geben Sie den IP-Adressbereich im Feld Quell-IP-Bereiche an.

- Subnetze, um eingehenden Traffic von einem bestimmten Subnetzwerk zuzulassen. Geben Sie den Namen des Subnetzwerks im folgenden Feld Subnetze an. Mit dieser Option können Sie den Zugriff zwischen den VMs in einer dreistufigen oder einer horizontal skalierbaren Konfiguration zulassen.

- Wählen Sie im Bereich Protokolle und Ports die Option Angegebene Protokolle und Ports aus und geben Sie

tcp:PORT_NUMBER;an.

Klicken Sie auf Erstellen, um die Firewallregel anzulegen.

- Beim Löschen einer Bereitstellung werden alle damit verbundenen Ressourcen gelöscht, einschließlich der VMs, der nichtflüchtigen Speicher und aller auf der VM installierten SAP-Systeme.

Standardmäßig verwendet Deployment Manager die Ressourcenerstellungsrichtlinie

ACQUIRE. Wenn Sie einen VM-Namen angeben, der bereits von einer anderen VM in Ihrem Projekt verwendet wird, erstellt Deployment Manager keine neue VM, sondern fügt stattdessen die vorhandene VM Ihrer neuen Bereitstellung hinzu. Wenn die ursprüngliche VM durch eine vorherige Ausführung von Deployment Manager erstellt wurde, ist die VM mit zwei Deployments verknüpft.Wenn Sie dann die neue Bereitstellung löschen, wird die erworbene VM aus der Bereitstellung gelöscht, mit der sie ursprünglich erstellt wurde. Ein solches Szenario können Sie dadurch vermeiden, dass Sie entweder die Deployment Manager-Ressourcenrichtlinie auf

CREATEsetzen oder dafür sorgen, dass Sie in Ihrem neuen Deployment eindeutige Ressourcennamen verwenden.Informationen zu den Richtlinien, die Sie beim Erstellen von Ressourcen mit Deployment Manager verwenden können, und wie Sie diese angeben, finden Sie in der Dokumentation zu Deployment Manager.

Rufen Sie Cloud Shell auf.

Laden Sie die Konfigurationsdateivorlage

template.yamlin Ihr Arbeitsverzeichnis herunter:wget https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/latest/dm-templates/sap_nw/template.yaml

Sie können die Datei

template.yamlso umbenennen, dass die von ihr definierte Konfiguration im Namen erkennbar ist. Beispiel:nw-sles12sp3.yamlKlicken Sie zum Öffnen der Datei

template.yamlim Cloud Shell-Code-Editor auf das Stiftsymbol (edit) oben rechts im Cloud Shell-Terminalfenster, um den Editor zu starten.Aktualisieren Sie in der Datei

template.yamldie folgenden Attributwerte. Ersetzen Sie hierzu die Klammern und deren Inhalt durch die Werte für Ihre Installation.Attribut Datentyp Beschreibung Typ String Gibt Speicherort, Typ und Version der Deployment Manager-Vorlage an, die während der Bereitstellung verwendet werden sollen.

Die YAML-Datei enthält zwei

type-Spezifikationen, von denen eine auskommentiert ist. Für die standardmäßig aktivetype-Spezifikation ist die Vorlagenversion alslatestangegeben. Die auskommentiertetype-Spezifikation gibt eine bestimmte Vorlagenversion mit einem Zeitstempel an.Wenn Sie möchten, dass alle Ihre Bereitstellungen die gleiche Vorlagenversion nutzen, verwenden Sie die

type-Spezifikation, die den Zeitstempel enthält.instanceNameString Der Name der VM-Instanz, auf der SAP NetWeaver installiert wird. Der Name darf maximal 13 Zeichen lang sein und muss in Kleinbuchstaben, Ziffern oder Bindestrichen angegeben werden. Verwenden Sie einen Namen, der in Ihrem Projekt einmalig ist. instanceTypeString Der Typ der virtuellen Maschine in Compute Engine, den Sie benötigen. Wenn Sie einen benutzerdefinierten VM-Typ benötigen, geben Sie einen kleinen vordefinierten VM-Typ an und passen Sie die VM nach Bedarf an, nachdem das Deployment abgeschlossen ist. zoneString Die Zone, in der Sie SAP NetWeaver bereitstellen. Sie muss sich in derselben Region befinden, die Sie für Ihr Subnetzwerk ausgewählt haben. subnetworkString Der Name des Subnetzwerks, das Sie in einem vorherigen Schritt erstellt haben. Wenn das Deployment in einer freigegebenen VPC erfolgt, geben Sie diesen Wert im Format [SHAREDVPC_PROJECT]/[SUBNETWORK]an. Beispiel:myproject/network1.linuxImageString Der Name des Linux-Betriebssystem-Images bzw. der Linux-Image-Familie, die Sie mit SAP NetWeaver verwenden. Wenn Sie eine Image-Familie angeben möchten, ergänzen Sie den Familiennamen durch das Präfix family/. Beispiel:family/rhel-7-sap-hanaEine Liste der verfügbaren Imagefamilien finden Sie in der Google Cloud Console auf der Seite Images.linuxImageProjectString Das Google Cloud -Projekt, das das zu verwendende Image enthält. Bei diesem Projekt kann es sich um Ihr eigenes Projekt oder ein Google Cloud -Image-Projekt handeln, z. B. rhel-sap-cloudodersuse-sap-cloud. Eine Liste der Google Cloud Image-Projekte finden Sie auf der Seite Images in der Compute Engine-Dokumentation.usrsapSizeGanzzahl Die Größe des /usr/sap-Laufwerks. Die Mindestgröße beträgt 8 GB. sapmntSizeGanzzahl Die Größe des /sapmnt-Laufwerks. Die Mindestgröße beträgt 8 GB. swapSizeGanzzahl Die Größe des Auslagerungs-Volumes. Die Mindestgröße beträgt 1 GB. networkTagString Optional. Ein Netzwerk-Tag, das Ihre VM-Instanz für Firewall- oder Routing-Zwecke repräsentiert. Wenn Sie „publicIP: No“, aber kein Netzwerk-Tag angeben, müssen Sie eine andere Möglichkeit für den Zugriff auf das Internet bereitstellen. publicIPBoolesch Optional. Legt fest, ob Ihre VM-Instanz eine öffentliche IP-Adresse erhält. Der Standardwert ist Yes.sap_deployment_debugBoolesch Optional. Wenn dieser Wert auf Yesfestgelegt ist, werden bei der Bereitstellung ausführliche Bereitstellungslogs generiert. Aktivieren Sie diese Einstellung nur, falls ein Google-Supporttechniker Sie bittet, das Debugging zu aktivieren.Die folgende Konfigurationsdatei erstellt eine VM, die für die Ausführung von SAP NetWeaver konfiguriert ist. Die Konfigurationsdatei weist Deployment Manager an, die VM

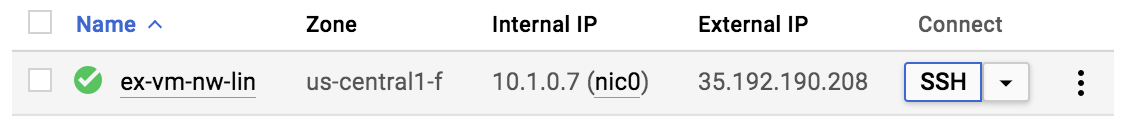

n1-standard-16bereitzustellen, auf der ein Betriebssystem SLES 12 SP2 ausgeführt wird. Die VM enthält alle Verzeichnisse, die zum Ausführen von SAP NetWeaver benötigt werden.resources: - name: sap_nw type: https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/latest/dm-templates/sap_nw/sap_nw.py # # By default, this configuration file uses the latest release of the deployment # scripts for SAP on Google Cloud. To fix your deployments to a specific release # of the scripts, comment out the type property above and uncomment the type property below. # # type: https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/202103310846/dm-templates/sap_nw/sap_nw.py properties: instanceName: ex-vm-nw-lin instanceType: n1-standard-16 zone: us-central1-f subnetwork: example-sub-network-sap linuxImage: family/sles-12-sp2-sap linuxImageProject: suse-sap-cloud usrsapSize: 15 sapmntSize: 15 swapSize: 24Erstellen Sie die VM-Instanz:

gcloud deployment-manager deployments create [DEPLOYMENT_NAME] --config [TEMPLATE_NAME].yaml

Dabei gilt:

[DEPLOYMENT_NAME]steht für den Namen Ihres Deployments.[TEMPLATE_NAME]steht für den Namen Ihrer Dateitemplate.yaml.

Der vorhergehende Befehl ruft Deployment Manager auf, um die VM entsprechend den Angaben in der Datei

template.yamlbereitstellen zu lassen. Der Vorgang kann einige Minuten dauern. Führen Sie die Schritte im nächsten Abschnitt aus, um den Fortschritt des Deployments zu überprüfen.Wenn Sie nach dem Deployment der VM-Instanz Compute Engine benötigen, um das Bootlaufwerk für den Fall zu speichern, dass die VM-Instanz gelöscht wird:

Rufen Sie in der Google Cloud Console die Seite VM-Instanzen auf.

Klicken Sie auf den Namen der VM-Instanz, um die Seite VM-Instanzdetails für Ihre VM-Instanz zu öffnen.

Entfernen Sie unter Bootlaufwerk und lokale Laufwerke das Häkchen aus dem Kästchen Bootlaufwerk löschen, wenn die Instanz gelöscht wird.

Öffnen Sie in der Google Cloud Console Cloud Logging, um den Installationsfortschritt zu überwachen und nach Fehlern zu suchen.

Filtern Sie die Logs:

Log-Explorer

Wechseln Sie auf der Seite Log-Explorer zum Bereich Abfrage.

Wählen Sie im Drop-down-Menü Ressource die Option Global aus und klicken Sie dann auf Hinzufügen.

Wenn die Option Global nicht angezeigt wird, geben Sie im Abfrageeditor die folgende Abfrage ein:

resource.type="global" "Deployment"Klicken Sie auf Abfrage ausführen.

Legacy-Loganzeige

- Wählen Sie auf der Seite Legacy-Loganzeige im einfachen Auswahlmenü die Option Global als Logging-Ressource aus.

Analysieren Sie die gefilterten Logs:

- Wenn

"--- Finished"angezeigt wird, ist die Verarbeitung des Deployments abgeschlossen und Sie können mit dem nächsten Schritt fortfahren. Wenn ein Kontingentfehler auftritt:

Erhöhen Sie auf der Seite IAM & Verwaltung > Kontingente alle Kontingente, die nicht die im Planungsleitfaden für SAP HANA aufgeführten Anforderungen erfüllen.

Löschen Sie in Deployment Manager auf der Seite Deployments die Bereitstellung, um VMs und nichtflüchtige Speicher von der fehlgeschlagenen Installation zu bereinigen.

Führen Sie die Bereitstellung noch einmal aus.

- Wenn

Stellen Sie nach dem Bereitstellen der VM-Instanz mithilfe von

ssheine Verbindung zur VM her.- Erstellen Sie eine Firewallregel, um eine SSH-Verbindung über Port

22zuzulassen, wenn nicht bereits geschehen. Wechseln Sie zur Seite VM-Instanzen.

Klicken Sie für Ihre VM-Instanz auf SSH oder verwenden Sie Ihre bevorzugte SSH-Methode.

- Erstellen Sie eine Firewallregel, um eine SSH-Verbindung über Port

Wechseln Sie zum Root-Nutzer.

sudo su -

Geben Sie bei der Eingabeaufforderung

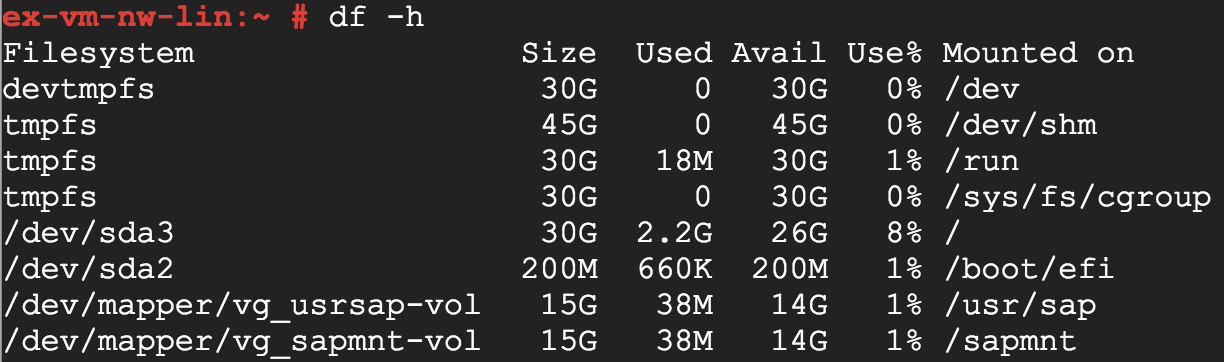

df -hein. Prüfen Sie, ob eine Ausgabe ähnlich der folgenden angezeigt wird.

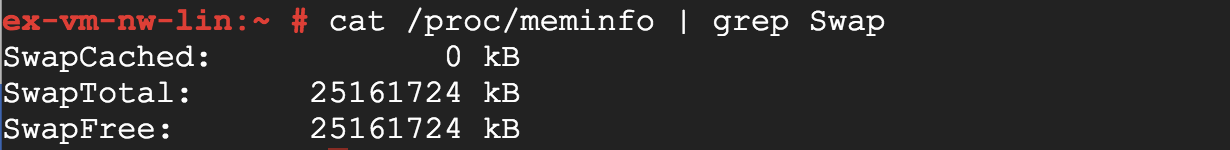

Prüfen Sie, ob das Auslagerungsverzeichnis erstellt wurde:

cat /proc/meminfo | grep Swap

Die Ausgabe sollte diesem Beispiel ähneln:

Wenn Sie RHEL für SAP 9.0 oder höher verwenden, achten Sie darauf, dass die Pakete

chkconfigundcompat-openssl11auf Ihrer VM-Instanz installiert sind.Weitere Informationen von SAP finden Sie im SAP-Hinweis 3108316 – Red Hat Enterprise Linux 9.x: Installation und Konfiguration.

- Korrigieren Sie den Fehler.

- Löschen Sie auf der Seite Bereitstellungen die Bereitstellung, um die VMs und nichtflüchtigen Speicher aus der fehlgeschlagenen Installation zu entfernen.

- Führen Sie die Bereitstellung noch einmal aus.

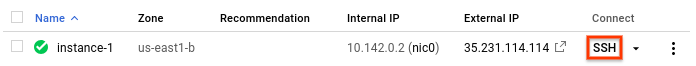

- In the Google Cloud console, go to the VM instances page.

-

In the list of virtual machine instances, click SSH in the row of

the instance that you want to connect to.

[VM_CGP_PROJECT]ist der Name des Google Cloud -Projekts, in dem Sie die VM erstellt haben.[VM_ZONE]ist die Zone, in der Sie die VM platziert haben.[VM_NAME]ist der Name der VM-Instanz.- SAP HANA-Leitfäden

- SAP ASE-Leitfäden

- SAP MaxDB-Leitfäden

- IBM Db2-Leitfäden

- Oracle Database-Anleitungen. Wenn Sie eine Oracle-Datenbank mit SAP NetWeaver ausführen möchten, müssen Sie eine von SAP zertifizierte Version von Oracle Linux verwenden. Außerdem müssen alle Komponenten Ihres SAP-Systems dieselbe Oracle Linux-Version ausführen. Dazu gehören die Datenbank, App-Server und alle anderen eng gekoppelten Hilfssysteme.

- Windows SQL Server-Handbuch: Wenn SAP NetWeaver unter Linux ausgeführt wird, wird Windows SQL Server nur in dreistufigen Architekturen unterstützt.

Aktualisieren Sie den SAP-Kernel auf die minimal unterstützte Patchebene.

Weitere Informationen zu den unterstützten Patchebenen für den SAP-Kernel finden Sie im SAP-Hinweis 2446441 – Linux auf Google Cloud (IaaS): SAP-Lizenz anpassen.

Installieren Sie Ihre permanente SAP NetWeaver-Lizenz.

Weitere Informationen von SAP über das Verwalten Ihrer SAP NetWeaver-Lizenzen finden Sie unter SAP-Lizenzverfahren.

- SAP-Hinweis 2460297 – SAP unter Linux auf der Google Cloud Platform: Erweitertes Monitoring.

- Informationen zum regelmäßigen Aktualisieren Ihres SAP-Host-Agent finden Sie im SAP-Hinweis 1473974 – Verwenden der Funktion für das automatische Upgrade des SAP-Host-Agent.

Stellen Sie eine SSH-Verbindung zu Ihrer Compute Engine-Instanz her.

Führen Sie dazu diesen Befehl aus:

systemctl status google-cloud-sap-agent

Wenn der Agent ordnungsgemäß funktioniert, enthält die Ausgabe

active (running). Beispiel:google-cloud-sap-agent.service - Google Cloud Agent for SAP Loaded: loaded (/usr/lib/systemd/system/google-cloud-sap-agent.service; enabled; vendor preset: disabled) Active: active (running) since Fri 2022-12-02 07:21:42 UTC; 4 days ago Main PID: 1337673 (google-cloud-sa) Tasks: 9 (limit: 100427) Memory: 22.4 M (max: 1.0G limit: 1.0G) CGroup: /system.slice/google-cloud-sap-agent.service └─1337673 /usr/bin/google-cloud-sap-agent- Geben Sie in Ihrem SAP-System Transaktion

ST06ein. Kontrollieren Sie im Übersichtsbereich die Verfügbarkeit und den Inhalt der folgenden Felder, um die korrekte End-to-End-Einrichtung der SAP- und Google-Monitoring-Infrastruktur zu überprüfen:

- Cloud-Anbieter:

Google Cloud Platform - Zugriff für erweitertes Monitoring:

TRUE - Details für erweitertes Monitoring:

ACTIVE

- Cloud-Anbieter:

gcloud-Befehlsumgebung konfigurieren

In dieser Anleitung wird Cloud Shell für die Eingabe von gcloud-Befehlen verwendet, mit denen Google Cloud -Ressourcen bereitgestellt oder konfiguriert werden. Auf Cloud Shell greifen Sie in Ihrem Browser über dieGoogle Cloud Console zu.

Cloud Shell wird auf einer VM ausgeführt, die Google Cloud bei jedem Start von Cloud Shell bereitstellt. Wenn Sie Cloud Shell zum ersten Mal verwenden, erstelltGoogle Cloud für Sie auch ein nichtflüchtiges $HOME-Verzeichnis, das jedes Mal wiederhergestellt wird, wenn Sie Cloud Shell öffnen.

Die bereitgestellte VM enthält das neueste Google Cloud CLI.

Daher verwenden Sie in Cloud Shell dieselben gcloud-Befehle wie in einer lokal installierten Instanz der gcloud CLI.

Wenn die gcloud CLI installiert ist, können Sie die gcloud-Befehle in dieser Anleitung auf Ihrem lokalen Computer ausführen. Bei einer lokal installierten gcloud CLI müssen Sie jedoch immer darauf achten, dass Sie die neueste Version der gcloud CLI verwenden.

Unabhängig davon, ob Sie Cloud Shell oder die gcloud CLI verwenden, können Sie die Attribute Ihrer gcloud-Befehlsumgebung festlegen und ändern und als Konfiguration speichern. Konfigurationen sind Sammlungen von Schlüssel/Wert-Paaren, die das Verhalten der gcloud-Befehle beeinflussen.

Zu den grundlegenden Aktionen, die Sie mit einer Konfiguration in Cloud Shell ausführen können, gehören:

Weitere Informationen zum Arbeiten mit Konfigurationen finden Sie unter Konfigurationen der gcloud CLI verwalten.

Netzwerk erstellen

Erstellen Sie aus Sicherheitsgründen ein neues Netzwerk. Durch das Festlegen von Firewallregeln oder die Nutzung eines anderen Verfahrens der Zugriffskontrolle steuern Sie, wer Zugriff hat.

Wenn Ihr Projekt ein Standard-VPC-Netzwerk (Virtual Private Cloud) hat, verwenden Sie es nicht. Erstellen Sie stattdessen Ihr eigenes VPC-Netzwerk, sodass nur die von Ihnen explizit formulierten Firewallregeln gelten.

Während der Bereitstellung müssen Compute Engine-Instanzen normalerweise auf das Internet zugreifen können, um den Google Cloud-Agent für SAP herunterzuladen. Wenn Sie eines der von SAP zertifizierten Linux-Images verwenden, die von Google Cloudverfügbar sind, benötigt die Compute-Instanz außerdem einen Internetzugang, um die Lizenz zu registrieren und auf Repositories von Betriebssystemanbietern zuzugreifen. Eine Konfiguration mit einem NAT-Gateway und VM-Netzwerk-Tags unterstützt diesen Zugriff selbst dann, wenn die Ziel-Compute-Instanzen keine externen IP-Adressen haben.

So richten Sie das Netzwerk ein:

Console

gcloud

NAT-Gateway einrichten

Wenn Sie eine oder mehrere VMs ohne öffentliche IP-Adressen erstellen müssen, müssen Sie die Network Address Translation (NAT) verwenden, damit die VMs auf das Internet zugreifen können. Verwenden Sie Cloud NAT, einen Google Cloud verteilten, softwarebasierten verwalteten Dienst, der es VMs ermöglicht, ausgehende Pakete an das Internet zu senden und entsprechende eingehende Antwortpakete zu empfangen. Alternativ können Sie eine separate VM als NAT-Gateway einrichten.

Informationen zum Erstellen einer Cloud NAT-Instanz für Ihr Projekt finden Sie unter Cloud NAT verwenden.

Nachdem Sie Cloud NAT für Ihr Projekt konfiguriert haben, können Ihre VM-Instanzen ohne öffentliche IP-Adressen sicher auf das Internet zugreifen.

Firewallregeln festlegen

Standardmäßig werden von außerhalb Ihres Google Cloud Netzwerks eingehende Verbindungen blockiert. Wenn Sie eingehende Verbindungen zulassen möchten, richten Sie für Ihre VM eine entsprechende Firewallregel ein. Firewallregeln regulieren nur neue eingehende Verbindungen zu einer VM. Nachdem eine Verbindung zu einer VM hergestellt wurde, ist Traffic über diese Verbindung in beide Richtungen zulässig.

Sie können eine Firewallregel erstellen, um den Zugriff auf bestimmte Ports oder zwischen VMs im selben Subnetzwerk zuzulassen.

Erstellen Sie Firewallregeln, um den Zugriff für Folgendes zu ermöglichen:

So erstellen Sie eine Firewallregel:

Linux-VM für SAP NetWeaver mit Deployment Manager bereitstellen

In der folgenden Anleitung werden die Google Cloud Console, Cloud Shell und Deployment Manager verwendet, um eine VM-Instanz mit Linux und allen nichtflüchtigen Speichern bereitzustellen, die von SAP NetWeaver benötigt werden.

Deployment Manager

Anhand dieser Anleitung definieren Sie die Ressourcenoptionen für Ihre Installation in einer Deployment Manager-Konfigurationsdateivorlage.

Deployment Manager behandelt alle Ressourcen, die für Ihr SAP-System erstellt werden, als eine einzige Entität, die als Deployment bezeichnet wird. Sie können alle Bereitstellungen für Ihr Projekt auf der Seite Bereitstellungen in der Google Cloud Console ansehen und bearbeiten.

Beachten Sie bei der Verwendung von Deployment Manager die folgenden Verhaltensweisen:

Bereitstellungsverfahren

Deployment überprüfen

Zum Prüfen der Bereitstellung prüfen Sie die Bereitstellungslogs in Cloud Logging und die Konfiguration der VM.

Log prüfen

Konfiguration der VM prüfen

Wenn einer der Überprüfungsschritte auf eine fehlgeschlagene Installation hindeutet:

Verbindung zur VM herstellen

Wenn Sie eine Firewallregel definiert haben, die den Zugriff auf Port 22 zulässt, können Sie mithilfe von gängigen SSH-Tools eine Verbindung zu einer Linux-VM herstellen.

Google Cloud bietet zwei Verbindungsmethoden. Sie können die Verbindung über dieGoogle Cloud -Konsole oder von einem Terminal mit einem gcloud-Befehl herstellen.

Console

So stellen Sie eine Verbindung über ssh direkt in einem Browser in derGoogle Cloud consoleher:

gcloud

Das Google Cloud CLI verwaltet Ihre SSH-Schlüssel für Sie, indem sie bei Bedarf neue projektweite SSH-Schlüssel generiert und anwendet.

Stellen Sie eine Verbindung zur VM-Instanz her:

gcloud compute --project "[VM_GCP_PROJECT]" ssh --zone "[VM_ZONE]" "[VM_NAME]"

Dabei gilt:

Nachdem Sie diesen Befehl gesendet haben, wird das Terminal mit der VM auf Google Cloud verbunden und Sie können Befehle auf der Linux-VM ausführen. Wenn Sie fertig sind, trennen Sie die Verbindung zur VM mit dem Befehl exit.

Sie können auch ein neues Schlüsselpaar für die Linux-VM generieren und dieses auf das Projekt anwenden. Dadurch können Sie eine Verbindung mithilfe von Drittanbietertools wie PuTTY auf Windows-Workstations herstellen. Weitere Informationen finden Sie unter SSH-Schlüssel erstellen.

Es gibt noch weitere Verbindungsoptionen, die hier nicht erläutert werden.

Weitere Informationen zum Herstellen einer Verbindung zu einer Linux-VM aufGoogle Cloudfinden Sie unter Mit Linux-Instanzen verbinden.

Datenbank einrichten

Wenn Sie Ihre Datenbank noch nicht auf Google Cloudbereitgestellt haben, folgen Sie der Anleitung zum Einrichten einer Datenbank sowohl im Google Cloud-Bereitstellungsleitfaden für Ihre Datenbank als auch in der Datenbankdokumentation Ihres Datenbankanbieters.

Google Cloud bietet Bereitstellungsanleitungen für die folgenden SAP-zertifizierten Datenbanken:

Wenn SAP NetWeaver und der Datenbankserver auf verschiedenen Compute-Instanzen in einer dreistufigen Architektur ausgeführt werden, achten Sie darauf, dass Ihre Firewallregeln so definiert sind, dass die Kommunikation zwischen den Instanzen zugelassen ist.

Cloud Logging-Agent installieren

Der Cloud Logging-Agent bietet Ihnen eine Lösung für das Logging der Google Cloud-Systemaktivität, einschließlich Betriebssystemereignissen und – wenn Sie SAP HANA verwenden – SAP HANA-Ereignissen. Der Cloud Logging-Agent ist eine optionale, aber empfohlene Komponente. Weitere Informationen zum Google Cloud -Logging finden Sie in der Betriebsanleitung für SAP NetWeaver auf Google Cloud .

Informationen zum Installieren des Cloud Logging-Agents in der neuen VM finden Sie in den Anleitungen für Linux und Windows unter Agent installieren.

SAP NetWeaver installieren

Eine Anleitung zum Installieren von SAP NetWeaver auf der neuen VM finden Sie im SAP Help Portal und im SAP NetWeaver Master Guide.

Nach der Installation von SAP NetWeaver:

SAP-Host-Agent installieren

Der SAP-Host-Agent wurde für die Ausführung auf Google Cloudoptimiert. Achten Sie darauf, dass Sie mindestens die für dieGoogle Cloud -Umgebung erforderliche Mindestversion des SAP-Host-Agents ausführen.

Details finden Sie in den folgenden SAP-Hinweisen:

Installation des Google Cloud-Agents für SAP prüfen

Nachdem Sie eine VM bereitgestellt und Ihr SAP-System installiert haben, prüfen Sie, ob derGoogle Cloud-Agent für SAP ordnungsgemäß funktioniert.

Prüfen, ob der Agent für SAP von Google Cloudausgeführt wird

So prüfen Sie, ob der Agent ausgeführt wird:

Wenn der Agent nicht ausgeführt wird, starten Sie den Agent neu.

Prüfen, ob der SAP-Host-Agent Messwerte empfängt

So prüfen Sie, ob die Infrastrukturmesswerte vom Agent vonGoogle Cloudfür SAP erfasst und korrekt an den SAP-Host-Agent gesendet werden:

Fehlerbehebung

Dieser Abschnitt bietet Informationen zur Behebung häufiger Probleme.

Fehlerbehebung bei Kommunikationsproblemen mit dem Datenbankserver

Wenn Sie ein dreistufiges SAP-System einrichten und Verbindungsprobleme zwischen Ihren VMs haben, achten Sie darauf, dass Sie eine Firewallregel erstellt haben, um Traffic zwischen den VMs in Ihrem Subnetzwerk zuzulassen.

Fehlerbehebung beim Herstellen einer Verbindung zu der VM

Wenn Sie Probleme bei der Verbindung zu der VM über ssh haben, prüfen Sie, ob Sie eine Firewallregel zum Öffnen von Port 22 im verwendeten Google Cloud Netzwerk erstellt haben.

Weitere mögliche Probleme in Zusammenhang mit SSH über den Browser finden Sie unter Bekannte Probleme.

Fehlerbehebung für den Agent für SAP Google Cloud

Informationen zur Fehlerbehebung für den Google Cloud-Agent für SAP finden Sie im Leitfaden zur Fehlerbehebung für denGoogle Cloud-Agent für SAP.