Mempelajari cara menerapkan aturan ke data aktif

Saat Anda membuat aturan, aturan tersebut awalnya tidak menelusuri deteksi berdasarkan peristiwa yang diterima di akun Google Security Operations Anda secara real time. Namun, Anda menyetel aturan untuk menelusuri deteksi secara real time dengan menyetel tombol Aturan Live ke aktif.

Jika dikonfigurasi untuk menelusuri deteksi secara real time, aturan akan memprioritaskan data langsung untuk deteksi ancaman secara langsung.

Untuk mengaktifkan aturan, selesaikan langkah-langkah berikut:

Klik Deteksi > Aturan & Deteksi.

Klik tab Dasbor Aturan.

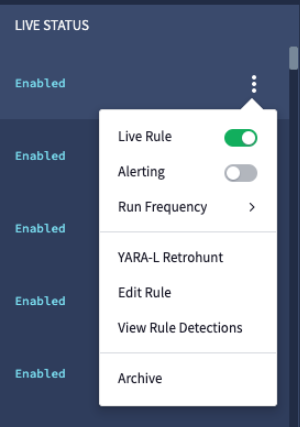

Klik ikon opsi more_vert Aturan untuk aturan dan aktifkan Aturan Aktif.

Aturan Aktif

Pilih Lihat Deteksi Aturan untuk melihat deteksi dari aturan aktif.

Kuota Aturan Display

Di kanan atas dasbor Aturan, klik Kapasitas aturan untuk menampilkan batas jumlah aturan yang dapat diaktifkan sebagai live.

Google SecOps menerapkan batas aturan berikut:

- Kuota Beberapa Aturan Peristiwa: Menampilkan jumlah saat ini aturan Beberapa Peristiwa yang diaktifkan untuk live dan jumlah maksimum yang diizinkan. Pelajari lebih lanjut perbedaan antara aturan Peristiwa Tunggal dan Multi-Peristiwa.

- Kuota Total Aturan: Menampilkan jumlah total aturan yang saat ini diaktifkan sebagai live di semua jenis aturan dan jumlah maksimum aturan yang dapat diaktifkan sebagai live.

Eksekusi aturan

Eksekusi aturan aktif untuk bucket waktu peristiwa tertentu dipicu dengan frekuensi yang menurun. Pembersihan akhir akan dilakukan, setelah itu tidak ada lagi eksekusi yang dimulai.

Setiap eksekusi berjalan pada daftar referensi versi terbaru yang digunakan dalam aturan, dan terhadap pengayaan data peristiwa dan entitas terbaru.

Beberapa deteksi dapat dibuat secara retrospektif jika hanya terdeteksi oleh eksekusi berikutnya. Misalnya, eksekusi terakhir mungkin menggunakan versi terbaru daftar referensi, yang kini mendeteksi lebih banyak peristiwa, dan data peristiwa serta entitas dapat diproses ulang karena adanya pengayaan baru.

Penghapusan Duplikat

Google SecOps secara otomatis mengidentifikasi dan menghapus deteksi duplikat dari aturan. Proses ini hanya berlaku untuk aturan dengan variabel kecocokan, karena aturan tersebut mengandalkan periode berbasis waktu. Deteksi dengan nilai variabel kecocokan yang identik, dalam jangka waktu yang tumpang-tindih, akan disembunyikan sebagai duplikat.

Google SecOps memperlakukan setiap versi aturan sebagai logika baru yang berbeda. Akibatnya, saat aturan diperbarui, aturan tersebut dapat memicu deteksi berulang berdasarkan peristiwa sebelumnya. Deteksi ini tidak dihapus, meskipun tampaknya merupakan duplikat.

Latensi deteksi

Berbagai faktor menentukan berapa lama waktu yang dibutuhkan untuk menghasilkan deteksi dari aturan aktif. Daftar berikut mencakup berbagai faktor yang menyebabkan keterlambatan deteksi:

- Jenis aturan

- Frekuensi menjalankan

- Penundaan penyerapan

- Penggabungan kontekstual

- Data UDM yang diperkaya

- Masalah zona waktu

- Daftar referensi

Jenis aturan

- Aturan peristiwa tunggal dieksekusi hampir secara real-time dalam pendekatan streaming. Gunakan aturan ini jika memungkinkan untuk meminimalkan latensi.

- Aturan multi-peristiwa dijalankan berdasarkan jadwal, yang menghasilkan latensi lebih tinggi karena waktu di antara jadwal eksekusi.

Frekuensi menjalankan

Untuk mencapai deteksi yang lebih cepat, gunakan frekuensi eksekusi yang lebih singkat dan jendela pencocokan yang lebih kecil. Menggunakan periode pencocokan yang lebih singkat (di bawah satu jam) memungkinkan penayangan yang lebih sering.

Penundaan penyerapan

Verifikasi bahwa data dikirim ke Google Security Operations segera setelah peristiwa terjadi. Saat meninjau deteksi, periksa dengan cermat stempel waktu penyerapan dan peristiwa UDM.

Gabungan kontekstual

Aturan multi-peristiwa yang menggunakan data kontekstual, seperti UEBA atau Entity Graph, mungkin mengalami penundaan yang lebih tinggi. Data kontekstual harus dihasilkan terlebih dahulu oleh Google SecOps.

Data UDM yang diperkaya

Google SecOps memperkaya peristiwa dengan data dari peristiwa lain. Untuk mengidentifikasi apakah aturan mengevaluasi kolom yang diperkaya, tinjau Penampil Peristiwa. Jika aturan mengevaluasi kolom yang telah di-enrich, deteksi mungkin tertunda.

Masalah zona waktu

Aturan dijalankan lebih sering untuk data real-time. Data mungkin tiba secara real-time, tetapi Google SecOps mungkin masih memperlakukannya sebagai data yang terlambat tiba jika waktu peristiwa salah karena perbedaan zona waktu.

Zona waktu default SIEM Google SecOps adalah UTC. Jika data asli memiliki stempel waktu peristiwa yang ditetapkan ke zona waktu selain UTC, perbarui zona waktu data. Jika zona waktu di sumber log tidak dapat diubah, hubungi Dukungan untuk mengganti zona waktu.

Aturan tidak ada

Aturan yang memeriksa tidak adanya (misalnya, aturan yang berisi !$e atau #e=0) dijalankan dengan penundaan minimum satu jam untuk memverifikasi bahwa data memiliki waktu untuk tiba.

Daftar referensi

Eksekusi aturan selalu menggunakan versi terbaru daftar referensi. Jika daftar referensi baru saja diperbarui, deteksi baru mungkin muncul terlambat. Hal ini terjadi karena deteksi mungkin hanya disertakan dalam konten baru dari daftar yang diperbarui selama eksekusi aturan terjadwal berikutnya.

Untuk mencapai latensi deteksi yang lebih rendah, sebaiknya lakukan hal berikut:

- Kirim data log ke Google SecOps segera setelah peristiwa terjadi.

- Tinjau aturan audit untuk menentukan apakah perlu menggunakan data yang tidak ada atau data yang diperkaya konteksnya.

- Konfigurasi frekuensi eksekusi yang lebih kecil.

Status aturan

Aturan aktif dapat memiliki salah satu status berikut:

Diaktifkan: Aturan aktif dan berfungsi normal sebagai aturan aktif.

Dinonaktifkan: Aturan dinonaktifkan.

Terbatas: Aturan aktif dapat disetel ke status ini jika menunjukkan penggunaan resource yang sangat tinggi. Aturan terbatas diisolasi dari aturan aktif lainnya dalam sistem untuk menjaga stabilitas Google SecOps.

Untuk aturan live Terbatas, eksekusi aturan yang berhasil tidak selalu memungkinkan. Namun, jika eksekusi aturan berhasil, deteksi akan dipertahankan dan tersedia untuk Anda tinjau. Aturan aktif Terbatas selalu menghasilkan pesan error, yang mencakup rekomendasi tentang cara meningkatkan performa aturan.

Jika performa aturan Terbatas tidak meningkat dalam waktu 3 hari, statusnya akan diubah menjadi Dijeda.

Catatan: Jika tidak ada perubahan terbaru pada aturan ini, error mungkin terjadi sesekali dan dapat diselesaikan secara otomatis.

Dijeda: Aturan aktif memasuki status ini jika telah berada dalam status Terbatas selama 3 hari dan tidak menunjukkan peningkatan performa. Eksekusi untuk aturan ini telah dijeda dan pesan error dengan saran tentang cara meningkatkan performa aturan akan ditampilkan.

Untuk mengembalikan aturan aktif ke status Diaktifkan, ikuti praktik terbaik YARA-L untuk mengoptimalkan performa aturan Anda dan menyimpan perubahan. Setelah aturan disimpan, aturan akan direset ke status Diaktifkan, dan perlu waktu setidaknya satu jam sebelum mencapai status Terbatas lagi.

Anda berpotensi menyelesaikan masalah performa dengan aturan dengan mengonfigurasinya agar berjalan lebih jarang. Misalnya, Anda dapat mengonfigurasi ulang aturan dari yang berjalan setiap 10 menit menjadi sekali per jam atau sekali setiap 24 jam. Namun, mengubah frekuensi eksekusi aturan tidak akan mengubah statusnya kembali menjadi Diaktifkan. Jika Anda membuat sedikit modifikasi pada aturan dan menyimpannya, Anda dapat mereset statusnya secara otomatis ke Diaktifkan.

Status aturan ditampilkan di Dasbor Aturan dan juga dapat diakses

melalui Detection Engine API. Error yang dihasilkan oleh aturan dalam status Terbatas

atau Dijeda tersedia menggunakan metode API

ListErrors.

Error ini menunjukkan bahwa aturan berada dalam status Terbatas atau Dijeda,

dan memberikan link ke dokumentasi tentang cara menyelesaikan masalah ini.

Perlu bantuan lain? Dapatkan jawaban dari anggota Komunitas dan profesional Google SecOps.