Menelusuri acara dan pemberitahuan

Fungsi penelusuran memungkinkan Anda menemukan peristiwa dan pemberitahuan Model Data Terpadu (UDM) di instance Google Security Operations menggunakan sintaksis YARA-L 2.0. Penelusuran mencakup opsi untuk menyaring dan menavigasi data UDM Anda. Anda dapat menelusuri setiap peristiwa UDM dan grup peristiwa UDM yang cocok dengan kueri yang sama.

Pada sistem yang menggunakan RBAC data, Anda hanya dapat melihat data yang cocok dengan cakupan Anda. Untuk mengetahui informasi selengkapnya, lihat dampak RBAC data pada Penelusuran.

Untuk pelanggan Google SecOps, pemberitahuan juga dapat di-ingest dari konektor dan webhook. Anda juga dapat menggunakan penelusuran untuk menemukan peringatan ini.

Untuk mengetahui informasi selengkapnya tentang UDM, lihat Memformat data log sebagai UDM dan Daftar kolom UDM.

Penelusuran akses

Anda dapat mengakses penelusuran Google SecOps menggunakan opsi berikut:

Di menu navigasi, klik Investigasi > Penelusuran.

Di kolom Penelusuran, masukkan kolom UDM yang valid untuk kolom penelusuran apa pun di Google SecOps, lalu tekan CTRL+Enter.

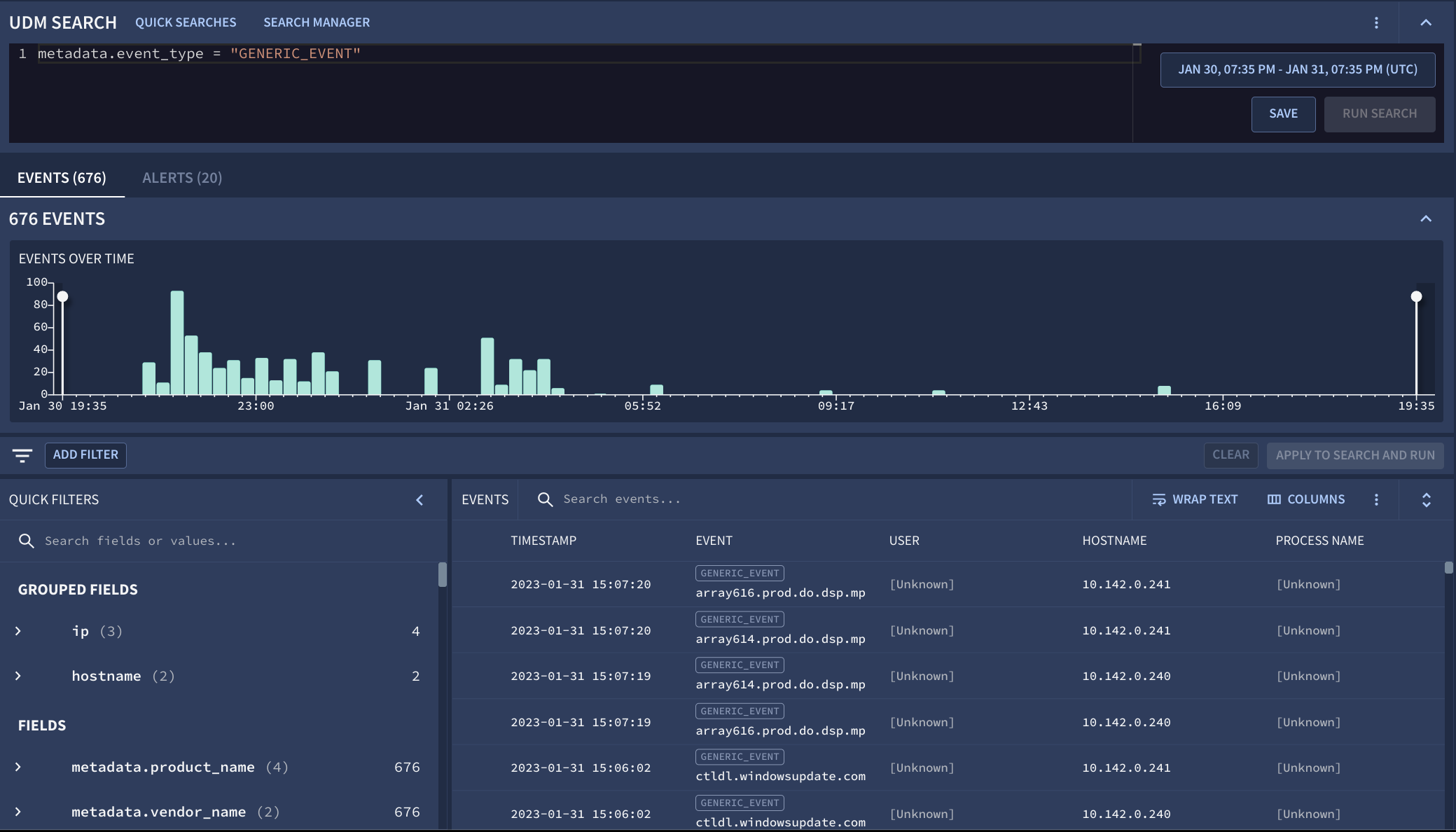

Gambar 1. Contoh jendela Penelusuran yang digunakan untuk menjelajahi tren peristiwa.

Bagian berikut menjelaskan cara menggunakan fitur penelusuran.

Menggunakan fitur penelusuran

Ekspresi penelusuran terdiri dari kolom UDM yang akan ditelusuri, operator, dan nilai data yang akan ditelusuri.

Jika ekspresi kueri valid, konsol Google SecOps akan mengaktifkan tombol Run search.

Kueri UDM didasarkan pada kolom yang ditentukan dalam daftar kolom Model Data Terpadu. Anda dapat menjelajahi dan memilih kolom UDM ini menggunakan Filter atau Penelusuran Log Mentah.

Untuk menyesuaikan jumlah peristiwa yang ditampilkan, klik Lainnya, lalu pilih Setelan Penelusuran. Untuk mengetahui detailnya, lihat Setelan penelusuran.

Untuk mengubah rentang data, buka jendela Rentang tanggal.

Untuk menggunakan fitur penelusuran, selesaikan langkah-langkah berikut:

- Buka halaman Penelusuran.

- Di kolom Penelusuran, masukkan ekspresi penelusuran.

- Untuk menelusuri peristiwa, masukkan nama kolom UDM di kolom Penelusuran. Saat Anda mengetik, fitur penyelesaian otomatis akan menyarankan kolom UDM yang valid berdasarkan input Anda.

Setelah memasukkan kolom UDM yang valid, pilih operator yang valid. Antarmuka pengguna menampilkan operator valid yang tersedia berdasarkan kolom UDM yang Anda masukkan. Operator berikut didukung:

<, ><=, >==, !=nocase-- didukung untuk string

Setelah Anda memasukkan kolom dan operator UDM yang valid, tambahkan nilai data log yang ingin Anda telusuri. Untuk mengetahui detailnya, lihat Memformat nilai data yang akan ditelusuri.

Klik Jalankan penelusuran untuk menjalankan penelusuran Anda.

Hasil peristiwa ditampilkan dalam tabel Linimasa peristiwa di halaman Penelusuran.

Opsional: Persempit hasil dengan menambahkan filter UDM tambahan secara manual atau menggunakan konsol.

Memformat nilai data yang akan ditelusuri

Format nilai data menggunakan panduan berikut:

Jenis data: Format nilai data berdasarkan jenis datanya:

Nilai yang di-enum: Gunakan nilai yang di-enum yang valid yang ditentukan untuk kolom UDM yang dipilih.

Misalnya: Nilai teks, semua huruf kapital yang diapit dalam tanda kutip ganda:

metadata.event_type = "NETWORK_CONNECTION"Nilai tambahan: Gunakan format

field[key\] = valueuntuk menelusuri dalam kolomadditionaldanlabels.Contoh:

additional.fields["key"]="value"Nilai boolean: Gunakan

trueataufalse(tidak peka huruf besar/kecil, tidak perlu tanda petik).Contoh:

network.dns.response = trueBilangan bulat: Gunakan nilai numerik tanpa tanda kutip.

Contoh:

target.port = 443Nilai float: Untuk kolom UDM jenis

float, masukkan nilai desimal, seperti3.1, atau bilangan bulat, seperti3.Contoh:

security_result.about.asset.vulnerabilities.cvss_base_score = 3.1Ekspresi reguler: Apit ekspresi reguler di antara garis miring (/).

Contoh:

principal.ip = /10.*/Telusuri eksekusi

psexec.exe(Window):target.process.command_line = /\bpsexec(\.exe)?\b/ nocase

Untuk mengetahui detail tentang ekspresi reguler, lihat halaman ekspresi reguler.

String: Sertakan nilai teks dalam tanda kutip ganda.

Contoh:

metadata.product_name = "Google Cloud VPC Flow Logs"

String yang tidak peka huruf besar/kecil: Gunakan operator

nocaseuntuk mencocokkan kombinasi karakter huruf besar dan huruf kecil dalam string.Contoh:

principal.hostname != "http-server" nocaseprincipal.hostname = "JDoe" nocaseprincipal.hostname = /dns-server-[0-9]+/ nocase

Meng-escape karakter dalam string: Lakukan escape terhadap karakter khusus dengan garis miring terbalik, sebagai berikut:

- Gunakan

\\untuk meng-escape garis miring terbalik (\). - Gunakan

\"untuk meng-escape tanda kutip ganda (").

Contoh:

principal.process.file.full_path = "C:\\Program Files (x86)\\Google\\Application\\chrome.exe"target.process.command_line = "cmd.exe /c \"c:\\program files\\a.exe\""

- Gunakan

Ekspresi Boolean: Gunakan

AND,OR, danNOTuntuk menggabungkan kondisi dan mempersempit hasil.Contoh berikut menunjukkan operator boolean yang didukung (

AND,OR, danNOT):A AND BA OR BGunakan tanda kurung ( ) untuk mengelompokkan ekspresi dan mengontrol urutan evaluasi:

(A OR B) AND (B OR C) AND (C OR NOT D)

Contoh:

Telusuri peristiwa login di server keuangan:

metadata.event_type = "USER_LOGIN" and target.hostname = "finance-svr"Gunakan operator (>) untuk menelusuri koneksi yang mengirim lebih dari 10 MB data:

metadata.event_type = "NETWORK_CONNECTION" and network.sent_bytes > 10000000Gunakan beberapa kondisi untuk menelusuri peluncuran

winword.execmd.exeataupowershell.exe:metadata.event_type = "PROCESS_LAUNCH" and principal.process.file.full_path = /winword/ and (target.process.file.full_path = /cmd.exe/ or target.process.file.full_path = /powershell.exe/)

Telusuri pasangan nilai kunci di kolom

additionaldanlabels:Kolom

additionaldanlabelsberfungsi sebagai penampung yang dapat disesuaikan untuk data peristiwa yang tidak dipetakan ke kolom UDM standar. Setiap entri menyimpan satu key-value pair.- Kolom

additionaldapat berisi beberapa pasangan nilai kunci. - Kolom

labelshanya dapat berisi satu pasangan nilai kunci.

Gunakan sintaksis ini untuk menentukan key-value pair yang akan ditelusuri di kolom

additionaldanlabels:field[key\] = value.Contoh:

additional.fields["key"]="value"Contoh penelusuran menggunakan pasangan nilai kunci tertentu di kolom

additionaldanlabels:Menelusuri peristiwa yang berisi key-value pair tertentu:

additional.fields["pod_name"] = "kube-scheduler"metadata.ingestion_labels["MetadataKeyDeletion"] = "startup-script"

Gunakan operator

ANDdengan penelusuran pasangan nilai kunci:additional.fields["pod_name"] = "kube-scheduler" AND additional.fields["pod_name1"] = "kube-scheduler1"Telusuri semua peristiwa yang berisi kunci yang ditentukan, terlepas dari nilainya:

additional.fields["pod_name"] != ""Telusuri peristiwa yang berisi kunci tertentu, menggunakan ekspresi reguler:

additional.fields.value.string_value = "mystring"Telusuri peristiwa yang menggunakan beberapa kunci dengan nama yang sama, menggunakan ekspresi reguler:

additional.fields.key = /myKeynumber_*/Gunakan ekspresi reguler dan operator

nocase:additional.fields["pod_name"] = /br/additional.fields["pod_name"] = bar nocase

- Kolom

Gunakan komentar blok dan satu baris.

Menggunakan komentar blok:

additional.fields["pod_name"] = "kube-scheduler" /* Block comments can span multiple lines. */ AND additional.fields["pod_name1"] = "kube-scheduler1"

Gunakan komentar satu baris:

additional.fields["pod_name"] != "" // my single-line comment

Setelan penelusuran

Anda dapat menetapkan jumlah maksimum hasil penelusuran di setelan Penelusuran UDM. Setelan ini khusus untuk pengguna.

Klik Setelan penelusuran dari Lainnya di samping Jalankan penelusuran.

Pilih Jumlah Hasil Maksimum yang Akan Ditampilkan. Opsinya adalah

1K,30K,100K,1Mdancustom, yang dapat mengambil nilai antara1dan1M. Nilai defaultnya adalah1M. Kueri biasanya berjalan lebih cepat jika Anda memilih ukuran set hasil yang lebih kecil.

Penelusuran menampilkan terlalu banyak hasil

Jika penelusuran Anda terlalu luas, Google SecOps akan menampilkan pesan peringatan yang menunjukkan bahwa tidak semua hasil penelusuran dapat ditampilkan.

Dalam kasus tersebut, sistem hanya mengambil hasil terbaru, hingga batas penelusuran 1 juta peristiwa dan 1.000 pemberitahuan. Namun, mungkin ada lebih banyak acara dan pemberitahuan yang cocok dan tidak ditampilkan.

Untuk memverifikasi bahwa Anda mendapatkan semua hasil yang relevan, pertimbangkan untuk mempersempit penelusuran dengan menerapkan filter tambahan. Mempersempit cakupan penelusuran membantu mengurangi ukuran set data menjadi ukuran yang dapat dikelola dan meningkatkan akurasi. Sebaiknya sesuaikan dan jalankan ulang penelusuran hingga hasilnya berada dalam batas tampilan sistem.

Halaman hasil penelusuran menampilkan 10.000 hasil terbaru. Anda dapat memfilter dan memperbaiki hasil penelusuran untuk menampilkan hasil yang lebih lama, sebagai alternatif untuk mengubah dan menjalankan ulang penelusuran.

Membatasi hasil

Anda dapat membatasi hasil penelusuran dengan menambahkan kata kunci limit dengan jumlah maksimum hasil penelusuran yang ingin Anda tampilkan. Cara ini berguna untuk membuat pratinjau cepat data, pengoptimalan performa, atau saat Anda hanya memerlukan subset hasil.

Misalnya, jika Anda menambahkan berikut ini ke penelusuran, hasil akan dibatasi hingga maksimum 25:

limit: 25

Menelusuri kolom yang dikelompokkan

Kolom yang dikelompokkan adalah alias untuk grup kolom UDM terkait. Anda dapat menggunakannya untuk mengirim kueri ke beberapa kolom UDM secara bersamaan tanpa mengetik setiap kolom satu per satu.

Contoh berikut menunjukkan cara memasukkan kueri untuk mencocokkan kolom UDM umum yang mungkin berisi alamat IP yang ditentukan:

ip = "1.2.3.4"

Anda dapat mencocokkan kolom yang dikelompokkan menggunakan ekspresi reguler dan operator nocase. Daftar referensi juga didukung. Kolom yang dikelompokkan juga dapat digunakan bersama dengan kolom UDM reguler seperti yang ditunjukkan pada contoh berikut:

ip = "5.6.7.8" AND metadata.event_type = "NETWORK_CONNECTION"

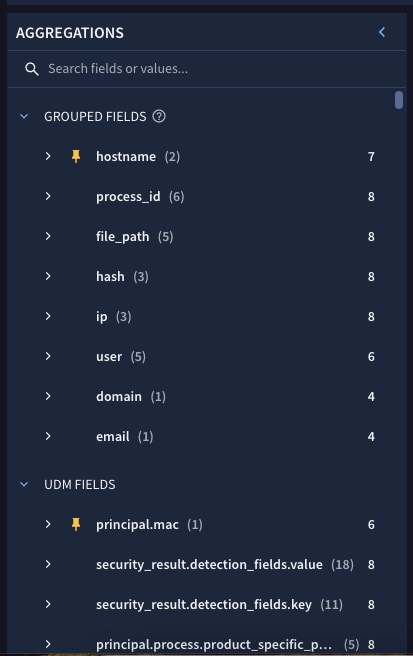

Kolom yang dikelompokkan memiliki bagian terpisah di Agregasi.

Jenis kolom UDM yang dikelompokkan

Anda dapat menelusuri semua kolom UDM yang dikelompokkan berikut:

| Nama kolom yang dikelompokkan | Kolom UDM terkait |

| domain | about.administrative_domain about.asset.network_domain network.dns.questions.name network.dns_domain principal.administrative_domain principal.asset.network_domain target.administrative_domain target.asset.hostname target.asset.network_domain target.hostname |

| intermediary.user.email_addresses

network.email.from network.email.to principal.user.email_addresses security_result.about.user.email_addresses target.user.email_addresses |

|

| file_path | principal.file.full_path

principal.process.file.full_path principal.process.parent_process.file.full_path target.file.full_path target.process.file.full_path target.process.parent_process.file.full_path |

| hash | about.file.md5

about.file.sha1 about.file.sha256 principal.process.file.md5 principal.process.file.sha1 principal.process.file.sha256 security_result.about.file.sha256 target.file.md5 target.file.sha1 target.file.sha256 target.process.file.md5 target.process.file.sha1 target.process.file.sha256 |

| hostname | intermediary.hostname

observer.hostname principal.asset.hostname principal.hostname src.asset.hostname src.hostname target.asset.hostname target.hostname |

| ip | intermediary.ip

observer.ip principal.artifact.ip principal.asset.ip principal.ip src.artifact.ip src.asset.ip src.ip target.artifact.ip target.asset.ip target.ip |

| namespace | principal.namespace

src.namespace target.namespace |

| process_id | principal.process.parent_process.pid

principal.process.parent_process.product_specific_process_id principal.process.pid principal.process.product_specific_process_id target.process.parent_process.pid target.process.parent_process.product_specific_process_id target.process.pid target.process.product_specific_process_id |

| pengguna | about.user.userid

observer.user.userid principal.user.user_display_name principal.user.userid principal.user.windows_sid src.user.userid target.user.user_display_name target.user.userid target.user.windows_sid |

Menemukan kolom UDM untuk kueri penelusuran

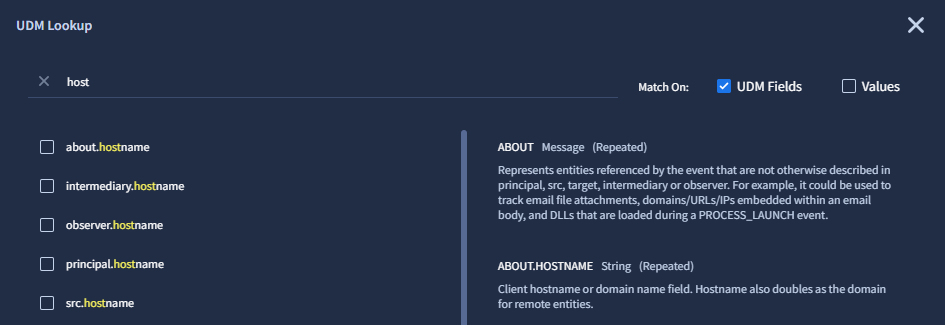

Saat menulis kueri penelusuran, Anda mungkin tidak tahu kolom UDM mana yang harus disertakan. Pencarian UDM memungkinkan Anda menemukan nama kolom UDM dengan cepat yang berisi string teks dalam nama atau yang menyimpan nilai string tertentu. Fungsi UDM Lookup tidak dimaksudkan untuk digunakan guna menelusuri jenis data lain, seperti byte, boolean, atau numerik. Anda memilih satu atau beberapa hasil yang ditampilkan oleh Pencarian UDM, dan menggunakannya sebagai titik awal untuk Kueri penelusuran.

Untuk menggunakan UDM Lookup, lakukan hal berikut:

Di halaman Search, klik UDM Lookup.

Dalam dialog UDM Lookup, pilih satu atau beberapa opsi pencocokan berikut, untuk menentukan cakupan data yang akan dicari:

Kolom UDM: Telusuri teks dalam nama kolom UDM.

Misalnya:

network.dns.questions.nameatauprincipal.ipNilai: Menelusuri teks dalam nilai yang ditetapkan ke Kolom UDM.

Misalnya:

dnsataugoogle.com.

Masukkan atau ubah string di kolom Pencarian kolom/nilai UDM. Saat Anda mengetik, hasil penelusuran akan muncul dalam dialog.

Hasilnya sedikit berbeda saat menelusuri di Kolom UDM dibandingkan dengan Nilai:

Menelusuri string teks dalam nama kolom UDM akan menampilkan kecocokan persis yang ditemukan di lokasi mana pun dalam nama.

Gambar 2. Telusuri nama kolom UDM dalam Pencarian UDM.

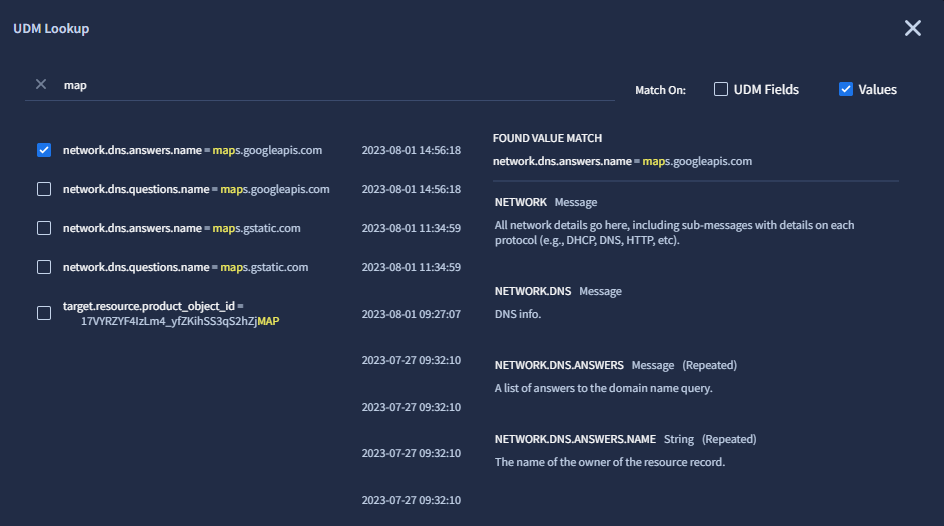

Penelusuran teks di Nilai akan menampilkan hasil sebagai berikut:

- Jika string ditemukan di awal atau akhir nilai, string tersebut akan ditandai dalam hasil, bersama dengan nama kolom UDM dan waktu penyerapan log.

- Jika string teks ditemukan di tempat lain dalam nilai, hasilnya akan menampilkan nama kolom UDM dan teks Nilai yang mungkin cocok.

Gambar 3. Lakukan penelusuran dalam Nilai di Pencarian UDM.

Dalam daftar hasil, Anda dapat melakukan hal berikut:

Klik nama kolom UDM untuk melihat deskripsi kolom tersebut.

Pilih satu atau beberapa hasil dengan mengklik kotak centang di sebelah kiri setiap nama kolom UDM.

Klik tombol Reset untuk membatalkan pilihan semua kolom yang dipilih dalam daftar hasil.

Untuk menambahkan hasil yang dipilih ke kolom Penelusuran di halaman Penelusuran, lakukan salah satu hal berikut:

Klik Tambahkan ke penelusuran.

Klik Salin UDM untuk menyalin hasil yang dipilih ke papan klip. Kemudian, tutup dialog UDM Lookup, dan tempelkan string kueri penelusuran ke kolom Search di halaman Search.

Google SecOps mengonversi hasil yang dipilih menjadi string kueri penelusuran sebagai nama kolom UDM atau pasangan nama-nilai. Jika Anda menambahkan beberapa hasil, setiap hasil akan ditambahkan ke akhir kueri yang ada di kolom Penelusuran menggunakan operator

OR.String kueri yang ditambahkan berbeda-beda, bergantung pada jenis kecocokan yang ditampilkan oleh Pencarian UDM.

Jika hasilnya cocok dengan string teks dalam nama kolom UDM, nama kolom UDM lengkap akan ditambahkan ke kueri. Contoh:

principal.artifact.network.dhcp.client_hostnameJika hasil cocok dengan string teks di awal atau akhir nilai, pasangan nama-nilai berisi nama kolom UDM dan nilai lengkap dalam hasil. Berikut adalah contohnya:

metadata.log_type = "PCAP_DNS"network.dns.answers.name = "dns-A901F3j.hat.example.com"

Jika hasil menyertakan teks Kemungkinan kecocokan nilai, pasangan nama-nilai berisi nama kolom UDM dan ekspresi reguler yang berisi istilah penelusuran. Contoh:

principal.process.file.full_path = /google/ NOCASE

String kueri yang dihasilkan oleh Pencarian UDM berfungsi sebagai titik awal untuk kueri penelusuran. Edit Kueri penelusuran di halaman Penelusuran agar sesuai dengan kasus penggunaan Anda.

Ringkasan perilaku Pencarian UDM

Bagian ini memberikan detail selengkapnya tentang kemampuan UDM Lookup.

- Pencarian UDM menelusuri data yang diserap setelah 10 Agustus 2023. Data yang di-ingest sebelum ini tidak ditelusuri. Tindakan ini akan menampilkan hasil yang ditemukan di kolom UDM yang tidak diperkaya. Fungsi ini tidak menampilkan kecocokan untuk kolom yang diperkaya. Untuk mengetahui informasi tentang kolom yang di-enrich dan yang tidak di-enrich, lihat Melihat peristiwa di Penampil Peristiwa.

- Penelusuran menggunakan Pencarian UDM tidak peka huruf besar/kecil. Istilah

hostnamemenampilkan hasil yang sama denganHostName. - Tanda hubung (

-) dan garis bawah (_) dalam string teks kueri diabaikan saat menelusuri Nilai. String teksdns-ldandnslkeduanya menampilkan nilaidns-l. Saat menelusuri Nilai, Pencarian UDM tidak menampilkan kecocokan dalam kasus berikut:

Cocok di kolom UDM berikut: metadata.product_log_idnetwork.session_idsecurity_result.rule_idnetwork.parent_session_id

Cocok dengan kolom UDM dengan jalur lengkap yang diakhiri dengan salah satu nilai berikut: .pid

Misalnyatarget.process.pid..asset_id

Misalnyaprincipal.asset_id..product_specific_process_id

Misalnyaprincipal.process.product_specific_process_id..resource.id

Misalnyaprincipal.resource.id.

Saat menelusuri Nilai, Penelusuran UDM menampilkan Kemungkinan kecocokan nilai jika kecocokan ditemukan dalam kasus berikut:

Cocok di kolom UDM berikut: metadata.descriptionsecurity_result.descriptionsecurity_result.detection_fields.valuesecurity_result.summarynetwork.http.user_agent

Cocok di kolom dengan jalur lengkap yang diakhiri dengan salah satu nilai berikut: .command_line

Misalnyaprincipal.process.command_line..file.full_path

Misalnyaprincipal.process.file.full_path..labels.value

Misalnyasrc.labels.value..registry.registry_key

Misalnyaprincipal.registry.registry_key..url

Misalnyaprincipal.url.

Cocok di kolom dengan jalur lengkap yang dimulai dengan nilai berikut: additional.fields.value.

Misalnyaadditional.fields.value.null_value.

Melihat peringatan di penelusuran

Untuk melihat pemberitahuan, klik tab Pemberitahuan, yang berada di samping tab Peristiwa, di kanan atas halaman Penelusuran.

Cara notifikasi ditampilkan

Google SecOps mengevaluasi peristiwa yang ditampilkan dalam penelusuran terhadap peristiwa yang ada untuk pemberitahuan di lingkungan pelanggan. Jika peristiwa kueri penelusuran cocok dengan peristiwa yang ada dalam pemberitahuan, peristiwa tersebut akan ditampilkan di Linimasa pemberitahuan dan tabel Pemberitahuan yang dihasilkan.

Definisi peristiwa dan pemberitahuan

Peristiwa dibuat dari sumber log mentah yang dimasukkan ke Google SecOps dan diproses oleh proses penyerapan dan normalisasi Google SecOps. Beberapa peristiwa dapat dihasilkan dari satu rekaman sumber log mentah. Peristiwa mewakili sekumpulan titik data yang relevan dengan keamanan yang dihasilkan dari log mentah tersebut.

Dalam penelusuran, pemberitahuan ditentukan sebagai deteksi aturan YARA-L dengan pemberitahuan yang diaktifkan. Lihat menjalankan aturan terhadap data aktif untuk mempelajari lebih lanjut.

Sumber data lainnya dapat di-ingest ke Google SecOps sebagai pemberitahuan, seperti Pemberitahuan Crowdstrike Falcon. Peringatan ini tidak muncul dalam penelusuran kecuali jika diproses oleh Mesin Deteksi Google SecOps sebagai aturan YARA-L.

Peristiwa yang terkait dengan satu atau beberapa pemberitahuan ditandai dengan chip Pemberitahuan di Linimasa Peristiwa. Jika ada beberapa pemberitahuan yang terkait dengan linimasa, chip akan menampilkan jumlah pemberitahuan terkait.

Linimasa menampilkan 1.000 notifikasi terbaru yang diambil dari hasil penelusuran. Jika batas 1.000 tercapai, tidak ada lagi notifikasi yang diambil. Untuk memastikan Anda melihat semua hasil yang relevan dengan penelusuran Anda, perbaiki penelusuran Anda dengan filter.

Cara menyelidiki notifikasi

Untuk mempelajari cara menggunakan Grafik pemberitahuan dan Detail pemberitahuan untuk menyelidiki pemberitahuan, ikuti langkah-langkah yang diuraikan dalam Menyelidiki pemberitahuan.

Melihat baris tabel data di Penelusuran

Anda dapat melihat baris tabel data langsung di Penelusuran. Saat Anda menggunakan tabel data dalam penelusuran YARA-L, hasilnya dapat mereferensikan baris tabel data yang ditautkan ke peristiwa yang cocok. Hasil ini akan muncul di tab Peristiwa.

Gunakan Pengelola Kolom di Penelusuran untuk memilih tabel data dan kolom yang akan ditampilkan dalam hasil.

Penelusuran menampilkan status tabel data dan barisnya saat ini saat Anda melihat hasilnya.

Untuk mengetahui informasi selengkapnya, lihat Menggunakan tabel data.

Menggunakan daftar referensi dalam penelusuran

Proses penerapan daftar referensi dalam Aturan juga dapat digunakan dalam penelusuran. Hingga tujuh daftar dapat disertakan dalam satu kueri penelusuran. Semua jenis daftar rujukan (string, ekspresi reguler, CIDR) didukung.

Anda dapat membuat daftar variabel apa pun yang ingin dilacak.

Misalnya, Anda dapat membuat daftar alamat IP yang mencurigakan:

// Field value exists in reference list principal.ip IN %suspicious_ips

Anda dapat menggunakan beberapa daftar dengan menggunakan AND atau OR:

// multiple lists can be used with AND or OR principal.ip IN %suspicious_ips AND principal.hostname IN %suspicious_hostnames

Memperbaiki hasil penelusuran

Gunakan fitur halaman Penelusuran untuk memfilter dan menyaring hasil, sebagai alternatif untuk mengubah dan menjalankan ulang penelusuran. Contoh:

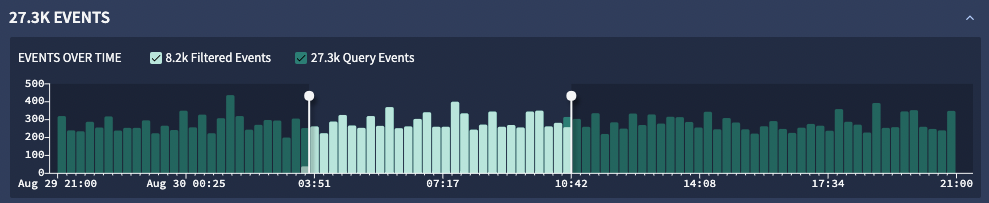

Diagram linimasa

Diagram Linimasa memberikan representasi grafis dari jumlah peristiwa dan pemberitahuan yang terjadi setiap hari yang ditampilkan oleh penelusuran saat ini. Peristiwa dan pemberitahuan ditampilkan pada diagram linimasa yang sama, yang tersedia di tab Peristiwa dan Pemberitahuan.

Lebar setiap batang bergantung pada interval waktu yang ditelusuri. Misalnya, setiap batang mewakili 10 menit saat penelusuran mencakup data 24 jam. Diagram ini diperbarui secara dinamis saat Anda mengubah penelusuran yang ada.

Penyesuaian rentang waktu

Anda dapat menyesuaikan rentang waktu untuk diagram dengan menggerakkan kontrol penggeser putih ke kiri dan kanan untuk menyesuaikan rentang waktu dan berfokus pada periode yang diinginkan. Saat Anda menyesuaikan rentang waktu, tabel Kolom dan Nilai UDM, dan Peristiwa akan diperbarui untuk mencerminkan pilihan saat ini. Anda juga dapat mengklik satu batang pada grafik untuk mencantumkan hanya peristiwa tersebut dalam jangka waktu tersebut.

Setelah menyesuaikan rentang waktu, kotak centang Peristiwa yang Difilter dan Kueri Peristiwa akan muncul, sehingga Anda dapat lebih membatasi jenis peristiwa yang ditampilkan.

Gambar 4. Diagram linimasa acara dengan kontrol rentang waktu.

Jendela agregasi

Jendela Agregasi menampilkan Kolom yang Dikelompokkan dan Kolom UDM yang dihasilkan oleh penelusuran UDM Anda. Kolom yang Dikelompokkan digunakan untuk menelusuri beberapa Kolom UDM dengan jenis yang serupa.

Kolom yang Dikelompokkan, misalnya, ip, namespace, atau user, adalah variabel

placeholder yang mengelompokkan nilai kolom UDM serupa. Misalnya, kolom yang dikelompokkan namespace mengelompokkan semua nilai dari Kolom UDM berikut: principal.namespace, src.namespace, dan target.namespace.

Jumlah peristiwa ditampilkan untuk setiap Kolom yang Dikelompokkan dan Kolom UDM. Jumlah peristiwa adalah jumlah rekaman peristiwa yang memiliki nilai yang sama untuk kolom tersebut.

Kolom yang Dikelompokkan dan Kolom UDM diurutkan dari Jumlah peristiwa tertinggi hingga terendah, dan dalam urutan abjad dalam Jumlah peristiwa yang sama.

Untuk menyematkan kolom ke bagian atas daftar Agregasi, klik ikon pertahankan Pertahankan kolom.

Gambar 5. Penggabungan membantu mengidentifikasi nilai frekuensi tinggi.

Dengan menggunakan Agregasi, Anda dapat mempersempit penelusuran UDM. Anda dapat men-scroll daftar kolom UDM atau menelusuri kolom atau nilai UDM tertentu menggunakan kolom Penelusuran.

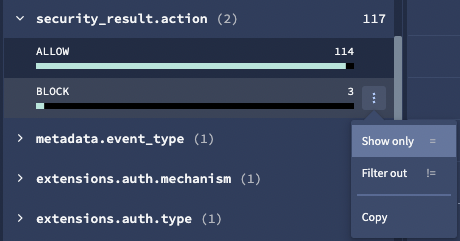

Memfilter kolom agregasi

Gunakan opsi filter untuk mempersempit daftar kolom UDM yang ditampilkan dalam daftar Agregasi, sebagai berikut:

Gambar 6. Contoh peristiwa yang menyertakan nilai kolom UDM yang dipilih.

Pilih kolom UDM dalam daftar Agregasi, untuk menampilkan daftar Nilai untuk kolom tersebut.

Pilih Nilai dari daftar tersebut, lalu klik ikon menu more_vert Lainnya.

Pilih salah satu opsi filter:

- Tampilkan saja: Hanya menampilkan peristiwa yang menyertakan nilai kolom UDM yang dipilih.

- Kecualikan: Kecualikan peristiwa yang menyertakan nilai kolom UDM yang dipilih.

- Salin: Salin nilai kolom UDM ke papan klip Anda.

Anda dapat menambahkan filter UDM tambahan ini ke kolom Filter peristiwa.

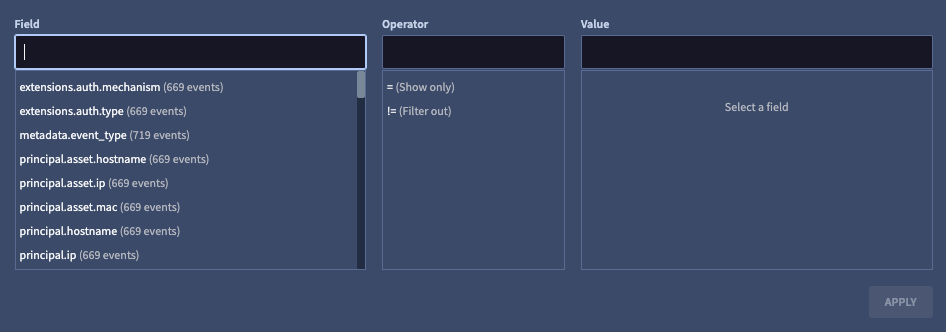

Kolom filter peristiwa

Kolom Filter peristiwa menampilkan filter yang telah Anda buat, dan memungkinkan Anda menerapkannya ke kolom Penelusuran, atau menghapusnya sesuai kebutuhan.

Saat Anda mengklik Terapkan untuk menelusuri dan menjalankan, peristiwa yang ditampilkan akan difilter berdasarkan filter tambahan yang ditampilkan, dan kolom Penelusuran akan diperbarui. Penelusuran akan otomatis dijalankan lagi menggunakan parameter tanggal dan waktu yang sama.

Gambar 7. Kolom Filter peristiwa.

Jika Anda mengklik Tambahkan filter, jendela akan terbuka dan memungkinkan Anda memilih kolom UDM tambahan.

Gambar 8. Jendela Filter peristiwa.

Melihat pemberitahuan di tabel Pemberitahuan

Anda dapat melihat pemberitahuan dengan mengklik tab Pemberitahuan.

Gunakan Agregasi untuk mengurutkan pemberitahuan menurut:

- Kasus

- Nama

- Prioritas

- Keparahan

- Status

- Putusan

Hal ini membantu Anda berfokus pada notifikasi yang paling penting bagi Anda.

Pemberitahuan ditampilkan dalam jangka waktu yang sama dengan peristiwa di tab Peristiwa. Hal ini membantu Anda melihat hubungan antara peristiwa dan pemberitahuan.

Jika Anda ingin mempelajari lebih lanjut notifikasi tertentu, klik notifikasi tersebut. Halaman Detail notifikasi individual akan terbuka dan berisi informasi mendalam tentang notifikasi tersebut.

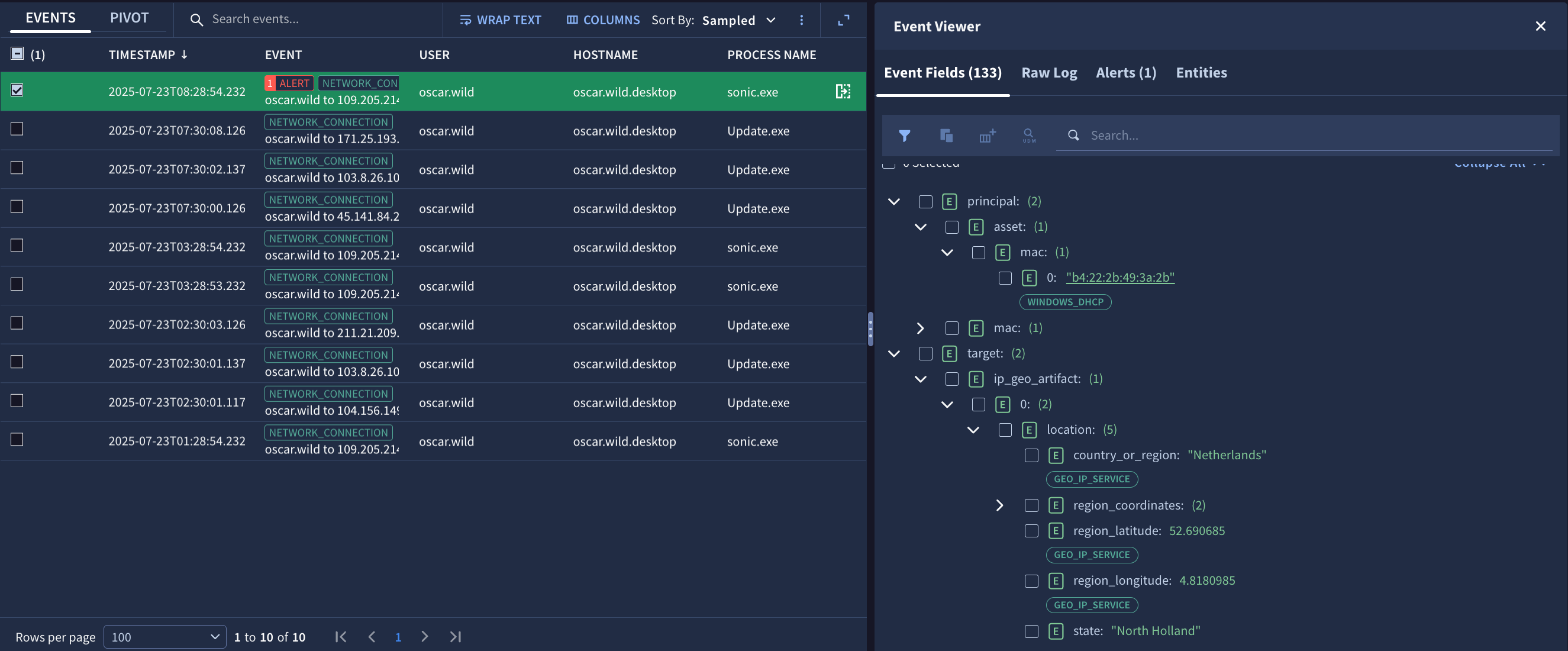

Melihat peristiwa di tabel Events

Semua filter dan kontrol memengaruhi daftar peristiwa yang ditampilkan dalam tabel Events. Klik peristiwa apa pun untuk membuka Event Viewer, tempat Anda dapat melihat log mentah dan data UDM yang sesuai. Saat mengklik

timestamp acara, Anda dapat membuka tampilan Aset, Alamat IP,

Domain, Hash, atau Pengguna yang terkait. Anda juga dapat menggunakan kolom Penelusuran untuk

menemukan acara tertentu.

Mengelola kumpulan kolom di tabel Peristiwa

Bagian ini menjelaskan cara mengelola kumpulan kolom dalam tabel Events.

Untuk mengonfigurasi kolom yang ditampilkan dalam tabel Peristiwa, lakukan hal berikut:

- Di bagian atas tabel Peristiwa, klik Kolom untuk membuka Pengelola Kolom.

Konfigurasi hal berikut ini:

- Klik filter untuk menentukan apakah akan menampilkan kolom yang tidak berlaku.

- Klik tombol Tampilkan yang Dipilih untuk menampilkan hanya kolom yang dipilih di tab Kolom Peristiwa.

- Di tab Kolom Peristiwa, pilih kolom dari bagian yang dapat diciutkan berikut:

- Kolom Cepat: Gunakan kolom cepat untuk menambahkan kolom UDM yang paling relevan untuk jenis data tersebut dengan cepat. Pilih jenis data (misalnya, Nama host), dan kolom UDM yang paling umum untuk jenis data tersebut akan ditambahkan sebagai kolom (misalnya, udm.principal.hostname).

- Kolom yang Dikelompokkan: Jelajahi kolom UDM terkait. Gunakan kolom yang dikelompokkan untuk menemukan kolom yang dikelompokkan menurut kategori.

- Semua Kolom Peristiwa: Lihat dan pilih dari daftar lengkap kolom peristiwa.

- Semua Kolom Entitas: Lihat dan pilih dari daftar lengkap kolom entitas.

Opsional: Klik Simpan untuk menyimpan kumpulan kolom. Tentukan nama untuk set. Masukkan nama untuk set kolom, lalu klik Simpan lagi, lalu klik Simpan lagi.

Memuat set kolom tersimpan

Untuk memuat kumpulan kolom tersimpan, lakukan hal berikut:

- Di bagian atas tabel Peristiwa, klik Kolom untuk membuka Pengelola Kolom.

- Pilih tab Set Kolom.

- Pilih set kolom yang akan dimuat, lalu klik Terapkan.

Menghapus set kolom tersimpan

Untuk menghapus kumpulan kolom tersimpan, lakukan langkah-langkah berikut:

- Di bagian atas tabel Peristiwa, klik Kolom untuk membuka Pengelola Kolom.

- Pilih tab Set Kolom.

- Pilih kumpulan kolom, klik Lainnya > Hapus.

Mendownload peristiwa yang ditampilkan dan log mentah

Anda dapat mendownload peristiwa yang ditampilkan—termasuk log mentah—sebagai file CSV untuk mengorelasikan peristiwa UDM yang dinormalisasi dengan log sumbernya.

- Untuk mendownload semua hasil penelusuran (hingga 1 juta peristiwa), klik Lainnya, lalu pilih Download sebagai CSV.

Konsol menampilkan jumlah pasti peristiwa yang disertakan.

Melihat peristiwa di Event Viewer

Untuk membuka Event Viewer, arahkan kursor ke peristiwa dalam tabel Events dan klik ikon switch_access_2 .

Event Viewer mencakup tab berikut:

Tab Kolom Peristiwa

Secara default, tab Kolom Peristiwa menampilkan kolom peristiwa UDM dalam struktur hierarki, yang diberi label Dipilih.

Gunakan tab Kolom Peristiwa untuk melakukan hal berikut:

- Melihat definisi kolom. Tahan kursor di atas nama kolom untuk melihat definisinya.

- Sematkan kolom untuk akses cepat. Di daftar Dipilih, pilih kolom, lalu klik pertahankan pin.

. Kolom tersebut kemudian ditampilkan dalam daftar Disematkan. Kolom tetap berada dalam daftar Dipilih, dan hierarkinya dalam Daftar yang disematkan ditampilkan dalam notasi yang dibatasi titik dengan awalan

udm(misalnya,udm.metadata.event_type). - Tambahkan ke kolom atau salin beberapa kolom. Pilih kotak centang di samping node atau kolom, lalu pilih Tambahkan ke Kolom atau Salin.

Melakukan tindakan berikut:

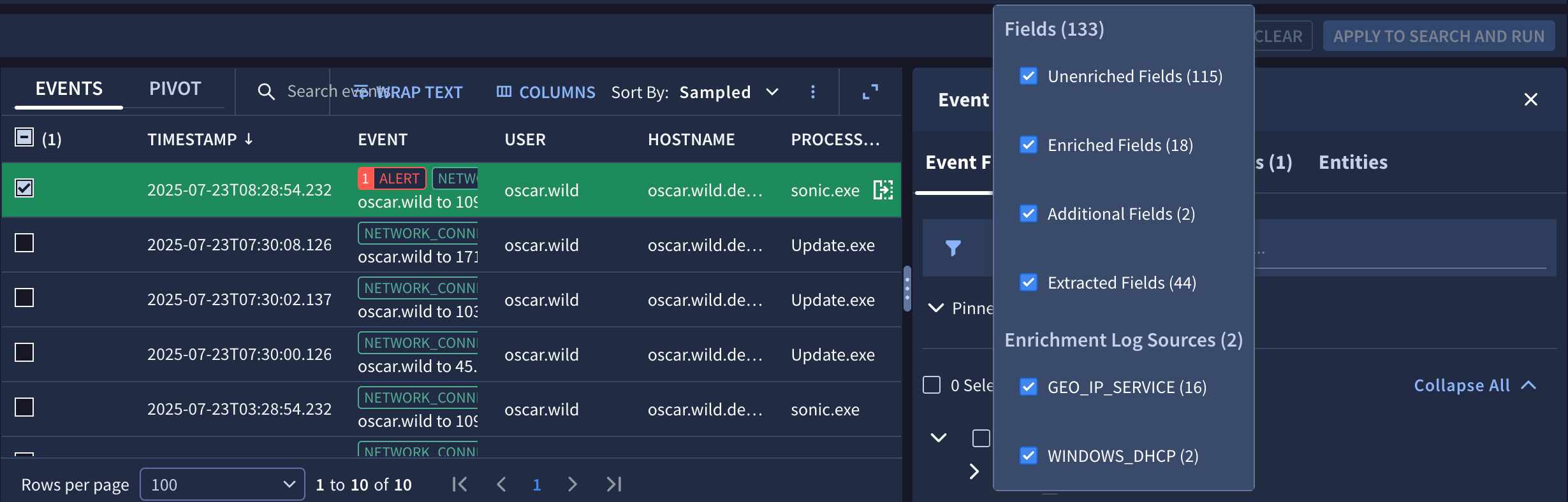

Filter: Terapkan filter berikut ke daftar Dipilih:

Tampilkan kolom yang tidak diperkaya

Tampilkan kolom yang diperkaya

Tampilkan kolom tambahan

Tampilkan kolom yang diekstrak

Tambahkan ke Kolom: Menambahkan kolom UDM sebagai kolom.

Salin: Untuk menyalin kolom UDM dan nilai UDM yang dipilih ke papan klip sistem.

Setiap kolom UDM diberi label dengan ikon yang menunjukkan apakah kolom tersebut berisi data yang di-enrich atau tidak. Label ikon adalah sebagai berikut:

- U: Kolom yang tidak diperkaya berisi nilai yang diisi selama proses normalisasi menggunakan data dari log mentah asli.

E: Kolom yang dipertkaya berisi nilai yang diisi oleh Google SecOps untuk memberikan konteks tambahan tentang artefak di lingkungan pelanggan. Untuk mengetahui informasi selengkapnya, lihat Memperkaya data peristiwa dan entity dengan Google SecOps.

Tampilan setiap kolom yang diperkaya dapat menampilkan semua sumber terkait. Informasi ini berguna untuk validasi dan pemecahan masalah, serta mungkin diperlukan untuk tujuan audit dan kepatuhan. Anda juga dapat memfilter kolom menurut sumber pengayaannya.

Gambar 9. Kolom UDM yang diperkaya dan tidak diperkaya di tab Kolom Peristiwa pada Pelihat Peristiwa, yang menampilkan sumber kolom yang diperkaya.

Gambar 10. Gunakan filter di tab Kolom Peristiwa untuk menampilkan atau menyembunyikan kolom menurut berbagai atribut.

Tab Log Raw

Tab Log Mentah menampilkan tanda tangan mentah asli dalam salah satu format berikut:

- Mentah

- JSON

- XML

- CSV

- Hex/ASCII

Tab Peringatan

Tab Pemberitahuan menampilkan pemberitahuan yang terkait dengan peristiwa.

Tab Entitas

Tab Entitas menampilkan entitas yang terkait dengan peristiwa.

Klik entitas untuk menampilkan dialog Konteks entitas, yang dapat mencakup item berikut:

- Nama aset

- Pertama kali dilihat

- Terakhir kali dilihat

- Alamat IP

- Alamat MAC

- Jumlah pemberitahuan

- Jumlah pemberitahuan tertinggi menurut aturan

- Grafik batang pemberitahuan dari waktu ke waktu

- Link Buka Pemberitahuan & IOC

- Link Lihat di Tab Pemberitahuan

Menggunakan Tabel Pivot untuk menganalisis peristiwa

Tabel Pivot memungkinkan Anda menganalisis peristiwa menggunakan ekspresi dan fungsi terhadap hasil dari penelusuran.

Selesaikan langkah-langkah berikut untuk membuka dan mengonfigurasi Tabel Pivot:

Jalankan penelusuran.

Klik tab Pivot untuk membuka Tabel Pivot.

Tentukan nilai Kelompokkan menurut untuk mengelompokkan peristiwa menurut kolom UDM tertentu. Anda dapat menampilkan hasil menggunakan kapitalisasi default atau hanya menggunakan huruf kecil dengan memilih huruf kecil dari menu. Opsi ini hanya tersedia untuk kolom string. Anda dapat menentukan hingga lima nilai Kelompokkan menurut dengan mengklik Tambahkan Kolom.

Jika nilai Kelompokkan menurut adalah salah satu kolom nama host, Anda memiliki opsi Transformasi tambahan berikut:

- Domain Tingkat N Teratas: Pilih tingkat domain yang akan ditampilkan.

Misalnya, menggunakan nilai 1 hanya akan menampilkan domain level teratas

(seperti

com,gov, atauedu). Menggunakan nilai 3 akan menampilkan dua tingkat berikutnya dari nama domain (sepertigoogle.co.uk). - Dapatkan Domain Terdaftar: Hanya menampilkan nama domain terdaftar (seperti

google.com,nytimes.com,youtube.com).

Jika nilai Kelompokkan menurut adalah salah satu kolom IP, Anda memiliki opsi Transformasi tambahan berikut:

- Panjang Awalan CIDR(IP) dalam bit: Anda dapat menentukan 1 hingga 32 untuk alamat IPv4. Untuk alamat IPv6, Anda dapat menentukan nilai hingga 128.

Jika nilai Kelompokkan menurut Anda menyertakan stempel waktu, Anda memiliki opsi Transformasi tambahan berikut:

- (Waktu) Resolusi dalam milidetik

- Resolusi(Waktu) dalam detik

- (Waktu) Resolusi dalam menit

- (Waktu) Resolusi dalam jam

- (Waktu) Penyelesaian dalam hari

- Domain Tingkat N Teratas: Pilih tingkat domain yang akan ditampilkan.

Misalnya, menggunakan nilai 1 hanya akan menampilkan domain level teratas

(seperti

Tentukan Nilai untuk Pivot dari daftar Kolom dalam hasil. Anda dapat menentukan hingga lima nilai. Setelah menentukan Kolom, Anda harus memilih opsi Ringkas. Anda dapat meringkas dengan opsi berikut:

- sum

- count

- count distinct

- rata-rata

- stddev

- mnt

- max

Tentukan nilai Jumlah peristiwa untuk menampilkan jumlah peristiwa yang diidentifikasi untuk penelusuran dan Tabel Pivot tertentu ini.

Opsi Ringkas tidak kompatibel secara universal dengan kolom Kelompokkan menurut. Misalnya, opsi sum, average, stddev, min, dan max hanya dapat diterapkan ke kolom numerik. Jika Anda mencoba mengaitkan opsi Ringkas yang tidak kompatibel dengan kolom Kelompokkan menurut, Anda akan menerima pesan error.

Tentukan satu atau beberapa kolom UDM dan pilih satu atau beberapa pengurutan menggunakan opsi Urutkan menurut.

Klik Terapkan jika Anda sudah siap. Hasilnya ditampilkan dalam Tabel Pivot.

Opsional: Untuk mendownload Tabel Pivot, klik Lainnya, lalu pilih Download sebagai CSV. Jika Anda tidak memilih titik pusat, opsi ini akan dinonaktifkan.

Ringkasan penelusuran tersimpan dan histori penelusuran

Dengan mengklik Pengelola penelusuran, Anda dapat mengambil penelusuran yang disimpan dan melihat histori penelusuran Anda. Pilih penelusuran tersimpan untuk melihat informasi tambahan, termasuk judul dan deskripsi.

Penelusuran tersimpan dan histori penelusuran:

Disimpan dengan akun Google SecOps Anda.

Hanya dapat dilihat dan diakses oleh pengguna perorangan, kecuali jika Anda menggunakan fitur Bagikan penelusuran untuk membagikan penelusuran Anda kepada organisasi Anda.

Menyimpan penelusuran

Untuk menyimpan penelusuran, lakukan hal berikut:

Dari halaman Penelusuran, klik Lainnya di samping Jalankan penelusuran, lalu klik Simpan penelusuran untuk menggunakan penelusuran ini nanti. Tindakan ini akan membuka dialog Search manager. Sebaiknya beri penelusuran tersimpan Anda nama yang bermakna dan deskripsi teks biasa tentang apa yang Anda cari. Anda juga dapat membuat penelusuran baru dari dalam dialog Pengelola penelusuran dengan mengklik Tambahkan. Alat pengeditan dan penyelesaian UDM standar juga tersedia di sini.

Opsional: Tentukan variabel placeholder dalam format

${<variable name>}menggunakan format yang sama seperti yang digunakan untuk variabel di YARA-L. Jika Anda menambahkan variabel ke penelusuran, Anda juga harus menyertakan perintah untuk membantu pengguna memahami informasi yang diperlukan untuk dimasukkan sebelum mereka menjalankan penelusuran. Semua variabel harus diisi dengan nilai sebelum penelusuran dijalankan.Misalnya, Anda dapat menambahkan

metadata.vendor_name = ${vendor_name}ke penelusuran Anda. Untuk${vendor_name}, Anda perlu menambahkan perintah untuk pengguna mendatang, sepertiEnter the name of the vendor for your search. Setiap kali pengguna memuat penelusuran ini pada masa mendatang, mereka akan diminta untuk memasukkan nama vendor sebelum menjalankan penelusuran.Klik Simpan Hasil Edit setelah Anda selesai.

Untuk melihat penelusuran tersimpan, klik Pengelola Penelusuran, lalu klik tab Tersimpan.

Mengambil penelusuran tersimpan

Untuk mengambil dan menjalankan penelusuran tersimpan, lakukan hal berikut:

Dalam dialog Pengelola penelusuran, pilih penelusuran tersimpan dari daftar di sebelah kiri. Penelusuran tersimpan ini disimpan ke akun Google SecOps Anda.

Opsional: Hapus penelusuran dengan mengklik Lainnya dan memilih Hapus penelusuran. Anda hanya dapat menghapus penelusuran yang Anda buat.

Anda dapat mengubah nama dan deskripsi penelusuran. Klik Simpan editan setelah Anda selesai.

Klik Muat penelusuran. Penelusuran dimuat ke dalam kolom penelusuran utama.

Klik Jalankan Penelusuran untuk melihat peristiwa yang terkait dengan penelusuran ini.

Mengambil penelusuran dari histori penelusuran Anda

Untuk mengambil dan menjalankan penelusuran dari histori penelusuran Anda, lakukan hal berikut:

Di Pengelola Penelusuran, klik Histori.

Pilih penelusuran dari histori penelusuran Anda. Histori penelusuran Anda disimpan ke akun Google SecOps Anda. Anda dapat menghapus penelusuran dengan mengklik Hapus.

Klik Muat penelusuran. Penelusuran dimuat ke dalam kolom penelusuran utama.

Klik Jalankan penelusuran untuk melihat peristiwa yang terkait dengan penelusuran ini.

Menghapus, menonaktifkan, atau mengaktifkan histori penelusuran

Untuk menghapus, menonaktifkan, atau mengaktifkan histori penelusuran, lakukan hal berikut:

Di Pengelola Penelusuran, klik tab Histori.

Klik Lainnya.

Pilih Hapus Histori untuk menghapus histori penelusuran.

Klik Nonaktifkan Histori untuk menonaktifkan histori penelusuran. Anda memiliki opsi untuk memilih:

Khusus Menonaktifkan: Nonaktifkan histori penelusuran.

Nonaktifkan dan Hapus: Nonaktifkan histori penelusuran dan hapus histori penelusuran yang disimpan.

Jika sebelumnya Anda menonaktifkan histori penelusuran, Anda dapat mengaktifkannya kembali dengan mengklik Aktifkan Histori Penelusuran.

Klik Tutup untuk keluar dari Pengelola Penelusuran.

Membagikan penelusuran

Penelusuran bersama memungkinkan Anda membagikan penelusuran kepada tim Anda. Di tab Tersimpan, Anda dapat membagikan atau menghapus penelusuran. Anda juga dapat memfilter penelusuran dengan mengklik filter_altFilter di samping kotak penelusuran dan mengurutkan penelusuran menurut Tampilkan semua, Ditentukan oleh Google SecOps, Dibuat oleh Saya, atau Dibagikan.

Anda tidak dapat mengedit penelusuran bersama yang bukan milik Anda.

- Klik Disimpan.

- Klik penelusuran yang ingin Anda bagikan.

- Klik Lainnya di sisi kanan penelusuran. Dialog dengan opsi untuk membagikan penelusuran Anda akan muncul.

- Klik Bagikan Dengan Organisasi Anda.

- Dialog akan muncul yang menyatakan bahwa Penelusuran Anda akan terlihat oleh orang-orang di organisasi Anda. Yakin ingin membagikan? Klik Bagikan.

Jika Anda ingin penelusuran hanya terlihat oleh Anda, klik Lainnya, lalu klik Berhenti Berbagi. Jika berbagi dihentikan, hanya Anda yang dapat menggunakan penelusuran ini.

Kolom UDM yang dapat atau tidak dapat didownload ke CSV dari platform

Kolom UDM yang didukung dan tidak didukung untuk didownload ditampilkan di subbagian berikut.

Kolom yang didukung

Anda dapat mendownload kolom berikut ke file CSV dari platform:

pengguna

hostname

nama proses

jenis acara

timestamp

log mentah (hanya valid jika log mentah diaktifkan untuk pelanggan)

Semua kolom yang diawali dengan

udm.additional

Jenis kolom yang valid

Anda dapat mendownload jenis kolom berikut ke file CSV:

double

float

int32

uint32

int64

uint64

bool

string

enum

byte

google.protobuf.Timestamp

google.protobuf.Duration

Kolom yang tidak didukung

Kolom yang dimulai dengan "udm" (bukan udm.additional) dan memenuhi salah satu kondisi berikut tidak dapat didownload ke CSV:

Kolom bertingkat lebih dari 10 tingkat di proto UDM.

Jenis datanya adalah Pesan atau Grup.

Faktor yang membatasi hasil penelusuran

Saat melakukan penelusuran UDM, faktor berikut dapat membatasi jumlah hasil yang ditampilkan:

Total hasil melebihi 1 juta: Penelusuran membatasi hasil hingga 1 juta peristiwa. Jika hasil melebihi 1 juta, hanya 1 juta hasil yang ditampilkan.

Membatasi hasil hingga <1 Juta di platform melalui setelan penelusuran: Anda dapat mengonfigurasi set hasil penelusuran default untuk menampilkan kurang dari 1 Juta hasil, sehingga meningkatkan kecepatan kueri. Jika disetel ke <1 Juta, Anda akan melihat lebih sedikit hasil. Secara default, penelusuran SecOps membatasi jumlah hasil hingga 30 ribu, tetapi Anda dapat mengubahnya hingga 1 juta menggunakan setelan penelusuran di halaman Hasil.

Hasil penelusuran dibatasi hingga 10.000: Meskipun penelusuran Anda menampilkan lebih dari 10.000 hasil, konsol hanya menampilkan 10.000 hasil pertama. Batasan konsol ini tidak mencerminkan jumlah total kemungkinan hasil.

Langkah berikutnya

Untuk mengetahui informasi tentang cara menggunakan data yang diperkaya konteks dalam penelusuran, lihat Menggunakan data yang diperkaya konteks dalam penelusuran.

Perlu bantuan lain? Dapatkan jawaban dari anggota Komunitas dan profesional Google SecOps.