Regel auf Live-Daten anwenden

Wenn Sie eine Regel erstellen, wird nicht sofort nach erkannten Ereignissen gesucht, die in Echtzeit in Ihrem Google Security Operations-Konto eingehen. Sie können die Regel jedoch so einstellen, dass sie in Echtzeit nach erkannten Objekten sucht. Dazu aktivieren Sie die Ein/Aus-Schaltfläche Live-Regel.

Wenn eine Regel so konfiguriert ist, dass sie in Echtzeit nach Erkennungen sucht, werden Live-Daten für die sofortige Bedrohungserkennung priorisiert.

So aktivieren Sie eine Regel:

Klicken Sie auf Erkennung > Regeln und Erkennungen.

Klicken Sie auf den Tab Regel-Dashboard.

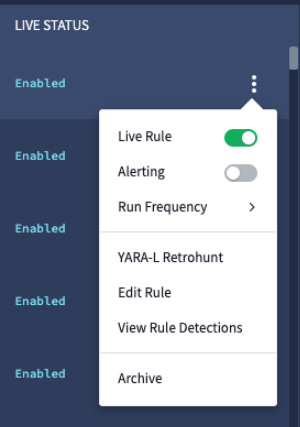

Klicken Sie für eine Regel auf das Dreipunkt-Menü more_vert Regeln und aktivieren Sie die Option Aktive Regel.

Live-Regel

Wählen Sie Regelerkennungen ansehen aus, um Erkennungen aus einer aktiven Regel aufzurufen.

Kontingent für Anzeigeregeln

Klicken Sie rechts oben im Dashboard „Regeln“ auf Regelkapazität, um die Grenzwerte für die Anzahl der Regeln anzuzeigen, die live aktiviert werden können.

Für Google SecOps gelten die folgenden Regeln:

- Kontingent für Regeln für mehrere Ereignisse: Hier sehen Sie die aktuelle Anzahl der aktivierten Regeln für mehrere Ereignisse und die maximal zulässige Anzahl. Weitere Informationen zum Unterschied zwischen Regeln für einzelne Ereignisse und Regeln für mehrere Ereignisse

- Gesamtkontingent für Regeln: Hier wird die aktuelle Gesamtzahl der Regeln angezeigt, die für alle Regeltypen als aktiv aktiviert sind, sowie die maximale Anzahl der Regeln, die als aktiv aktiviert werden können.

Regelausführungen

Die Ausführung von Live-Regeln für einen bestimmten Event-Zeitraum wird mit abnehmender Häufigkeit ausgelöst. Es wird eine letzte Bereinigung durchgeführt. Danach werden keine weiteren Ausführungen gestartet.

Bei jeder Ausführung werden die neuesten Versionen der in den Regeln verwendeten Referenzlisten und die neuesten Anreicherungen von Ereignis- und Entitätsdaten berücksichtigt.

Einige Erkennungen können nachträglich generiert werden, wenn sie erst bei späteren Ausführungen erkannt werden. Bei der letzten Ausführung wird beispielsweise möglicherweise die neueste Version der Referenzliste verwendet, in der jetzt mehr Ereignisse erkannt werden. Außerdem können Ereignis- und Entitätsdaten aufgrund neuer Anreicherungen neu verarbeitet werden.

Entfernen von Duplikaten

Google SecOps erkennt und entfernt automatisch doppelte Erkennungen aus Regeln. Dieser Prozess gilt nur für Regeln mit Abgleichsvariablen, da sie auf zeitbasierten Zeiträumen beruhen. Erkennungen mit identischen Werten für die Abgleichsvariable in sich überschneidenden Zeiträumen werden als Duplikate unterdrückt.

In Google SecOps wird jede Regelversion als separate, neue Logik behandelt. Wenn eine Regel aktualisiert wird, kann sie daher wiederholte Erkennungen basierend auf vergangenen Ereignissen auslösen. Diese Erkennungen werden nicht entfernt, auch wenn sie Duplikate zu sein scheinen.

Erkennungslatenzen

Wie lange es dauert, bis eine Erkennung aus einer Live-Regel generiert wird, hängt von verschiedenen Faktoren ab. Die folgende Liste enthält die verschiedenen Faktoren, die zu Verzögerungen bei der Erkennung beitragen:

- Regeltypen

- Häufigkeit der Ausführung

- Verzögerung bei der Aufnahme

- Kontextbezogene Joins

- Angereicherte UDM-Daten

- Probleme mit der Zeitzone

- Referenzlisten

Regeltypen

- Regeln für einzelne Ereignisse werden nahezu in Echtzeit in einem Streamingansatz ausgeführt. Verwenden Sie diese Regeln nach Möglichkeit, um die Latenz zu minimieren.

- Regeln mit mehreren Ereignissen werden nach einem Zeitplan ausgeführt. Dies führt aufgrund der Zeit zwischen den geplanten Ausführungen zu einer höheren Latenz.

Häufigkeit der Ausführung

Wenn Sie schnellere Erkennungen wünschen, verwenden Sie eine kürzere Ausführungshäufigkeit und ein kleineres Abgleichszeitfenster. Bei Verwendung kürzerer Zeitfenster für den Abgleich (unter einer Stunde) sind häufigere Ausführungen möglich.

Verzögerung bei der Aufnahme

Prüfen Sie, ob Daten an Google Security Operations gesendet werden, sobald das Ereignis eintritt. Prüfen Sie bei der Überprüfung einer Erkennung sorgfältig die Zeitstempel für UDM-Ereignisse und ‑Aufnahme.

Kontextbezogene Joins

Bei Multi-Event-Regeln, die Kontextdaten wie UEBA oder Entity Graph verwenden, kann es zu längeren Verzögerungen kommen. Die Kontextdaten müssen zuerst von Google SecOps generiert werden.

Angereicherte UDM-Daten

Google SecOps reichert Ereignisse mit Daten aus anderen Ereignissen an. Im Event Viewer können Sie nachsehen, ob eine Regel ein angereichertes Feld auswertet. Wenn mit der Regel ein angereichertes Feld ausgewertet wird, kann sich die Erkennung verzögern.

Probleme mit der Zeitzone

Regeln werden für Echtzeitdaten häufiger ausgeführt. Daten können in Echtzeit eingehen, werden aber von Google SecOps möglicherweise trotzdem als verspätet eingegangen behandelt, wenn die Ereigniszeit aufgrund von Zeitzonenabweichungen falsch ist.

Die Standardzeitzone von Google SecOps SIEM ist UTC. Wenn für die ursprünglichen Daten ein Ereigniszeitstempel für eine andere Zeitzone als UTC festgelegt ist, aktualisieren Sie die Zeitzone der Daten. Wenn die Zeitzone in der Logquelle nicht aktualisiert werden kann, wenden Sie sich an den Support, um die Zeitzone zu überschreiben.

Regeln für nicht vorhandene Elemente

Regeln, mit denen auf Nichtvorhandensein geprüft wird (z. B. Regeln, die !$e oder #e=0 enthalten), werden mit einer Mindestverzögerung von einer Stunde ausgeführt, damit genügend Zeit für den Eingang der Daten ist.

Referenzlisten

Bei der Ausführung von Regeln wird immer die aktuelle Version einer Referenzliste verwendet. Wenn die Referenzliste vor Kurzem aktualisiert wurde, kann es sein, dass eine neue Erkennung erst später erfolgt. Das liegt daran, dass die Erkennung möglicherweise erst bei späteren Ausführungen der geplanten Regel in neuen Inhalten der aktualisierten Liste enthalten ist.

Um die Erkennungslatenz zu verringern, empfehlen wir Folgendes:

- Protokolldaten an Google SecOps senden, sobald das Ereignis eintritt.

- Prüfen Sie die Audit-Regeln, um festzustellen, ob es erforderlich ist, Daten zu verwenden, die nicht vorhanden sind, oder kontextbezogene Daten.

- Konfigurieren Sie eine geringere Ausführungshäufigkeit.

Regelstatus

Live-Regeln können einen der folgenden Status haben:

Aktiv:Die Regel ist aktiv und funktioniert normal als Live-Regel.

Deaktiviert:Die Regel ist deaktiviert.

Eingeschränkt:Livestream-Regeln können auf diesen Status gesetzt werden, wenn sie eine ungewöhnlich hohe Ressourcennutzung aufweisen. Eingeschränkte Regeln sind von den anderen aktiven Regeln im System isoliert, um die Stabilität von Google SecOps zu gewährleisten.

Bei eingeschränkten Live-Regeln ist eine erfolgreiche Ausführung nicht immer möglich. Wenn die Regelausführung jedoch erfolgreich ist, werden die erkannten Elemente beibehalten und stehen Ihnen zur Überprüfung zur Verfügung. Für eingeschränkte Live-Regeln wird immer eine Fehlermeldung generiert, die Empfehlungen zur Verbesserung der Leistung der Regel enthält.

Wenn sich die Leistung einer Regel mit dem Status Eingeschränkt nicht innerhalb von drei Tagen verbessert, wird der Status in Pausiert geändert.

Hinweis: Wenn an dieser Regel in letzter Zeit keine Änderungen vorgenommen wurden, sind die Fehler möglicherweise vorübergehend und werden automatisch behoben.

Pausiert:Live-Regeln erhalten diesen Status, wenn sie drei Tage lang den Status Eingeschränkt haben und keine Leistungssteigerung zu verzeichnen ist. Die Ausführung dieser Regel wurde pausiert und es werden Fehlermeldungen mit Vorschlägen zur Verbesserung der Leistung der Regel zurückgegeben.

Wenn Sie eine aktive Regel wieder in den Status Aktiviert versetzen möchten, folgen Sie den YARA-L-Best Practices, um die Leistung der Regel zu optimieren, und speichern Sie die Änderungen. Nachdem die Regel gespeichert wurde, wird sie auf den Status Aktiviert zurückgesetzt. Es dauert mindestens eine Stunde, bis sie wieder den Status Eingeschränkt erreicht.

Sie können Leistungsprobleme mit einer Regel möglicherweise beheben, indem Sie sie so konfigurieren, dass sie seltener ausgeführt wird. Sie können beispielsweise eine Regel so konfigurieren, dass sie nicht mehr alle 10 Minuten, sondern einmal pro Stunde oder einmal alle 24 Stunden ausgeführt wird. Wenn Sie die Ausführungshäufigkeit einer Regel ändern, wird ihr Status jedoch nicht wieder auf Aktiviert geändert. Wenn Sie eine kleine Änderung an der Regel vornehmen und sie speichern, können Sie ihren Status automatisch auf Aktiviert zurücksetzen.

Regelstatus werden im Dashboard für Regeln angezeigt und sind auch über die Detection Engine API verfügbar. Fehler, die durch Regeln mit dem Status Limited (Eingeschränkt) oder Paused (Pausiert) generiert werden, sind über die API-Methode ListErrors verfügbar.

Der Fehler weist darauf hin, dass sich die Regel entweder im Status Eingeschränkt oder Pausiert befindet. Außerdem wird ein Link zur Dokumentation zur Fehlerbehebung bereitgestellt.

Benötigen Sie weitere Hilfe? Antworten von Community-Mitgliedern und Google SecOps-Experten erhalten