Scopri come applicare una regola ai dati in tempo reale

Quando crei una regola, inizialmente non cerca rilevamenti in base agli eventi ricevuti in tempo reale nel tuo account Google Security Operations. Tuttavia, hai impostato la regola per cercare i rilevamenti in tempo reale attivando l'opzione Regola live.

Quando una regola è configurata per cercare i rilevamenti in tempo reale, assegna la priorità ai dati live per il rilevamento immediato delle minacce.

Per impostare una regola come attiva:

Fai clic su Rilevamento > Regole e rilevamenti.

Fai clic sulla scheda Dashboard delle regole.

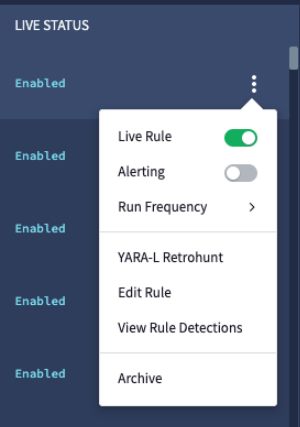

Fai clic sull'icona dell'opzione more_vert Regole per una regola e attiva l'opzione Regola live.

Regola live

Seleziona Visualizza rilevamenti delle regole per visualizzare i rilevamenti di una regola attiva.

Quota di regole di visualizzazione

In alto a destra nella dashboard delle regole, fai clic su Capacità delle regole per visualizzare i limiti al numero di regole che possono essere attivate come live.

Google SecOps impone i seguenti limiti alle regole:

- Quota delle regole per più eventi: mostra il conteggio attuale delle regole per più eventi abilitate per la pubblicazione e il numero massimo consentito. Scopri di più sulla differenza tra le regole Singolo evento e Più eventi.

- Quota totale di regole: mostra il conteggio totale attuale delle regole abilitate come attive in tutti i tipi di regole e il numero massimo di regole che possono essere abilitate come attive.

Esecuzioni delle regole

Le esecuzioni delle regole live per un determinato bucket di tempo dell'evento vengono attivate con frequenza decrescente. Viene eseguita un'ultima esecuzione di pulizia, dopodiché non vengono avviate ulteriori esecuzioni.

Ogni esecuzione viene eseguita sulle versioni più recenti degli elenchi di riferimento utilizzati nelle regole e sull'arricchimento dei dati di eventi ed entità più recente.

Alcuni rilevamenti possono essere generati retroattivamente se vengono rilevati solo da esecuzioni successive. Ad esempio, l'ultima esecuzione potrebbe utilizzare l'ultima versione dell'elenco di riferimento, che ora rileva più eventi, e i dati di eventi ed entità possono essere rielaborati a causa di nuovi arricchimenti.

Deduplicazione

Google SecOps identifica e rimuove automaticamente i rilevamenti duplicati dalle regole. Questa procedura si applica solo alle regole con variabili di corrispondenza, poiché si basano su finestre temporali. I rilevamenti con valori di variabili di corrispondenza identici, all'interno di finestre temporali sovrapposte, vengono eliminati come duplicati.

Google SecOps considera ogni versione della regola come una logica nuova e distinta. Di conseguenza, quando una regola viene aggiornata, può attivare rilevamenti ripetuti in base a eventi passati. Queste rilevazioni non vengono rimosse, anche se sembrano duplicati.

Latenze di rilevamento

Diversi fattori determinano il tempo necessario per generare un rilevamento da una regola live. Il seguente elenco include i diversi fattori che contribuiscono ai ritardi nel rilevamento:

- Tipi di regole

- Frequenza di pubblicazione

- Ritardo nell'importazione

- Join contestuali

- Dati UDM arricchiti

- Problemi relativi al fuso orario

- Elenchi di riferimento

Tipi di regole

- Le regole per singolo evento vengono eseguite quasi in tempo reale con un approccio di streaming. Utilizza queste regole, se possibile, per ridurre al minimo la latenza.

- Le regole multi-evento vengono eseguite in base a una pianificazione, il che comporta una latenza maggiore a causa del tempo che intercorre tra le esecuzioni pianificate.

Frequenza di esecuzione

Per ottenere rilevamenti più rapidi, utilizza una frequenza di esecuzione più breve e una finestra di corrispondenza più piccola. L'utilizzo di finestre di corrispondenza più brevi (meno di un'ora) consente esecuzioni più frequenti.

Ritardo di importazione

Verifica che i dati vengano inviati a Google Security Operations non appena si verifica l'evento. Quando esamini un rilevamento, controlla attentamente i timestamp dell'evento UDM e dell'importazione.

Join contestuali

Le regole multievento che utilizzano dati contestuali, come UEBA o Entity Graph, potrebbero subire ritardi maggiori. I dati contestuali devono prima essere generati da Google SecOps.

Dati UDM arricchiti

Google SecOps arricchisce gli eventi con i dati di altri eventi. Per identificare se una regola sta valutando un campo arricchito, esamina il Visualizzatore eventi. Se la regola valuta un campo arricchito, il rilevamento potrebbe essere ritardato.

Problemi relativi al fuso orario

Le regole vengono eseguite più spesso per i dati in tempo reale. I dati potrebbero arrivare in tempo reale, ma Google SecOps potrebbe comunque considerarli arrivati in ritardo se l'ora dell'evento non è corretta a causa di discrepanze di fuso orario.

Il fuso orario predefinito di Google SecOps SIEM è UTC. Se i dati originali hanno un timestamp evento impostato su un fuso orario diverso da UTC, aggiorna il fuso orario dei dati. Se non è possibile aggiornare il fuso orario nell'origine log, contatta l'assistenza per ignorare il fuso orario.

Regole di non esistenza

Le regole che verificano l'inesistenza (ad esempio, le regole che contengono !$e o #e=0) vengono eseguite con un ritardo minimo di un'ora per verificare che i dati abbiano il tempo di arrivare.

Elenchi di riferimento

Le esecuzioni delle regole utilizzano sempre la versione più aggiornata di un elenco di riferimento. Se l'elenco dei riferimenti è stato aggiornato di recente, una nuova rilevazione potrebbe essere visualizzata in ritardo. Ciò accade perché il rilevamento potrebbe essere incluso solo nei nuovi contenuti dell'elenco aggiornato durante le esecuzioni successive della regola pianificata.

Per ottenere latenze di rilevamento inferiori, ti consigliamo di procedere come segue:

- Invia i dati dei log a Google SecOps non appena si verifica l'evento.

- Esamina le regole di controllo per determinare se è necessario utilizzare dati di non esistenza o arricchiti dal contesto.

- Configura una frequenza di esecuzione inferiore.

Stato della regola

Le regole live possono avere uno dei seguenti stati:

Attivata:la regola è attiva e funziona normalmente come regola live.

Disattivata:la regola è disattivata.

Limitata:le regole attive possono essere impostate su questo stato quando mostrano un utilizzo delle risorse insolitamente elevato. Le regole limitate sono isolate dalle altre regole attive nel sistema per mantenere la stabilità di Google SecOps.

Per le regole live limitate, l'esecuzione corretta delle regole non è sempre possibile. Tuttavia, se l'esecuzione della regola va a buon fine, i rilevamenti vengono conservati e sono disponibili per la revisione. Le regole live limitate generano sempre un messaggio di errore, che include consigli su come migliorare il rendimento della regola.

Se il rendimento di una regola Limitata non migliora entro 3 giorni, il suo stato viene modificato in In pausa.

Nota: se non sono state apportate modifiche recenti a questa regola, gli errori potrebbero essere intermittenti e potrebbero risolversi automaticamente.

In pausa:le regole attive entrano in questo stato quando sono rimaste nello stato Limitato per 3 giorni e non hanno mostrato alcun miglioramento del rendimento. L'esecuzione di questa regola è stata sospesa e vengono restituiti messaggi di errore con suggerimenti su come migliorare il rendimento della regola.

Per ripristinare lo stato Attivata di una regola attiva, segui le best practice di YARA-L per ottimizzare il rendimento della regola e salva le modifiche. Dopo il salvataggio della regola, la regola viene reimpostata sullo stato Attivata e occorrerà almeno un'ora prima che raggiunga di nuovo lo stato Limitata.

Puoi potenzialmente risolvere i problemi di rendimento di una regola configurandola in modo che venga eseguita meno frequentemente. Ad esempio, puoi riconfigurare una regola in modo che venga eseguita ogni 10 minuti anziché una volta all'ora o ogni 24 ore. Tuttavia, la modifica della frequenza di esecuzione di una regola non ne ripristina lo stato Attivato. Se apporti una piccola modifica alla regola e la salvi, puoi reimpostare automaticamente il suo stato su Attivata.

Gli stati delle regole vengono visualizzati nella dashboard delle regole e sono accessibili anche

tramite l'API Detection Engine. Gli errori generati dalle regole con stato Limitato

o In pausa sono disponibili utilizzando il metodo API

ListErrors.

L'errore indica che la regola è in stato Limitato o In pausa

e fornisce un link alla documentazione su come risolvere il problema.

Hai bisogno di ulteriore assistenza? Ricevi risposte dai membri della community e dai professionisti di Google SecOps.