IP-Adresse prüfen

Mit Google Security Operations können Sie bestimmte IP-Adressen untersuchen, um festzustellen, ob sie in Ihrem Unternehmen vorhanden sind und welche Auswirkungen diese externen Systeme auf Ihre Assets haben könnten. Die IP-Adressansicht von Google SecOps basiert auf denselben Sicherheitsinformationen und ‑daten, die von Ihrem Unternehmen weitergeleitet werden, und kann über die Asset-Ansicht untersucht werden. Achten Sie darauf, dass Sie Daten von Geräten in Ihrem Netzwerk, z. B. EDR, Firewall, Webproxy usw., erfassen und normalisieren.

In der Asset-Ansicht beginnen Sie Ihre Untersuchung in Ihrem Unternehmen und richten den Blick nach außen. In der Ansicht IP-Adresse beginnen Sie Ihre Untersuchung von außerhalb Ihres Unternehmens und sehen nach innen.

So greifen Sie in Google SecOps auf die Ansicht IP-Adresse zu:

- Geben Sie auf der Google SecOps-Landingpage die IP-Adresse in die Suchleiste ein. Klicken Sie auf Suchen.

- Klicken Sie in den Ergebnissen auf die IP-Adresse, um die Ansicht IP-Adresse zu öffnen.

IP-Adresskontext

Ansicht „IP-Adresse“

Ansicht „IP-Adresse“

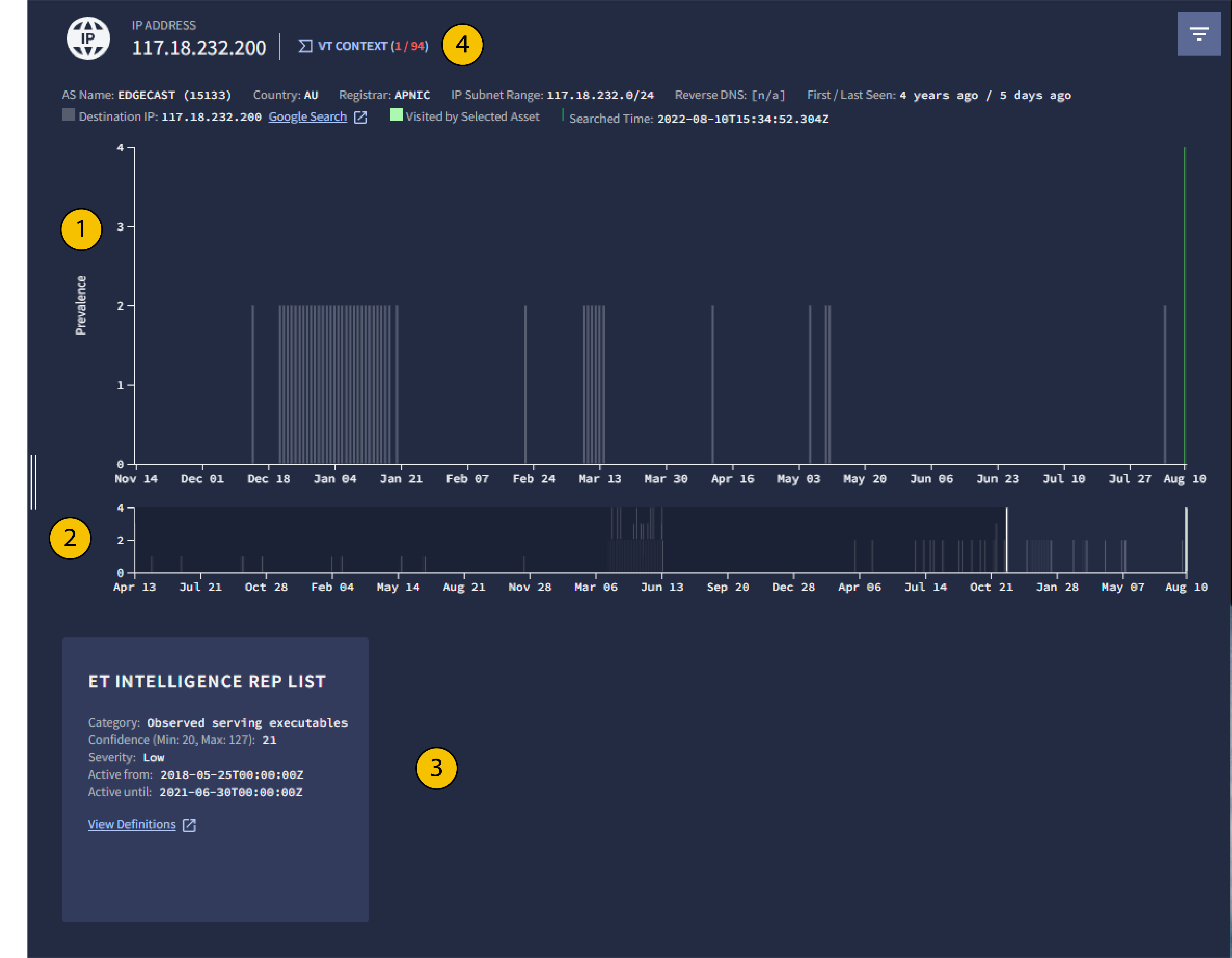

1 Verbreitung

Google SecOps bietet eine grafische Darstellung der historischen Prävalenz einer bestimmten IP-Adresse. Anhand dieses Diagramms lässt sich feststellen, ob auf die IP-Adresse schon einmal innerhalb des Unternehmens zugegriffen wurde. Außerdem kann es Aufschluss darüber geben, ob die IP-Adresse mit einer bestimmten Kampagne verknüpft ist, die auf das Unternehmen ausgerichtet ist.

Weniger verbreitete IP-Adressen, mit denen weniger Assets verbunden sind, stellen in der Regel eine größere Bedrohung für Ihr Unternehmen dar. Im Gegensatz zum Prevalence-Diagramm in der Asset-Ansicht wird in diesem Diagramm oben ein Zugriff mit hoher Häufigkeit und unten ein Zugriff mit niedriger Häufigkeit dargestellt.

Wenn Sie den Mauszeiger auf einen Balken im Diagramm Prevalence (Häufigkeit) bewegen, werden die Assets aufgelistet, die auf die IP-Adresse zugegriffen haben. Aufgrund der hohen Verbreitung von DNS-Servern werden sie nicht aufgeführt. Wenn alle Assets DNS-Server sind, werden keine Assets aufgeführt.

2 Schieberegler für das Diagramm zur Verbreitung

Passen Sie den Schieberegler an, um sich auf Ereignisse zu konzentrieren, die mit einem bestimmten Zeitraum verknüpft sind, wie im Diagramm „Häufigkeit“ dargestellt.

3 Statistiken zu IP-Adressen

IP-Adressinformationen liefern Ihnen mehr Kontext zur untersuchten IP-Adresse. Sie können damit feststellen, ob eine IP-Adresse gutartig oder schädlich ist. Sie bieten Ihnen auch die Möglichkeit, einen Indikator genauer zu untersuchen, um festzustellen, ob es sich um eine umfassendere Kompromittierung handelt.

ET Intelligence Rep List: Prüft anhand der Emerging Threats (ET) Intelligence Rep List von ProofPoint. Listet bekannte Bedrohungen auf, die mit bestimmten IP-Adressen und Domains verknüpft sind.

ESET Threat Intelligence: Prüft anhand des Threat Intelligence-Dienstes von ESET.

4 VT-Kontext

Klicken Sie auf VT Context, um die für diese IP-Adresse verfügbaren VirusTotal-Informationen aufzurufen.

Hinweise

Für die IP-Adressansicht gelten die folgenden Einschränkungen:

- Sie können nur Ereignisse filtern, die in dieser Ansicht angezeigt werden.

- In dieser Ansicht werden nur die Ereignistypen „DNS“, „EDR“ und „Webproxy“ ausgefüllt. Die Informationen zum ersten und letzten Aufruf in dieser Ansicht sind ebenfalls auf diese Ereignistypen beschränkt.

- Allgemeine Ereignisse werden in keiner der kuratierten Ansichten angezeigt. Sie werden nur in Rohlog- und UDM-Suchanfragen angezeigt.

Benötigen Sie weitere Hilfe? Antworten von Community-Mitgliedern und Google SecOps-Experten erhalten