Indagine su un asset

Per esaminare una risorsa in Google Security Operations utilizzando la visualizzazione Risorsa:

Inserisci il nome host, l'indirizzo IP client o l'indirizzo MAC dell'asset che vuoi esaminare:

- Nome host: breve (ad esempio,

mattu) o completo (ad esempio,mattu.ads.altostrat.com). - Indirizzo IP interno: l'indirizzo IP interno per il client (ad esempio,

10.120.89.92). Sono supportati sia IPv4 sia IPv6. - Indirizzo MAC: l'indirizzo MAC di qualsiasi dispositivo all'interno della tua azienda (ad esempio,

00:53:00:4a:56:07).

- Nome host: breve (ad esempio,

Inserisci un timestamp per l'asset (per impostazione predefinita, la data e l'ora UTC correnti).

Fai clic su Cerca.

Visualizzazione degli asset

La visualizzazione Asset fornisce informazioni sugli eventi e sui dettagli di un asset all'interno del tuo ambiente per ottenere approfondimenti. Le impostazioni predefinite nella visualizzazione Asset possono variare in base al contesto di utilizzo. Ad esempio, quando apri la visualizzazione Asset da un avviso specifico, sono visibili solo le informazioni relative a quell'avviso.

Puoi regolare la visualizzazione Asset per nascondere le attività benigne ed evidenziare i dati pertinenti a un'indagine. Le seguenti descrizioni si riferiscono agli elementi dell'interfaccia utente nella visualizzazione Asset.

Elenco della barra laterale della sequenza temporale

Quando cerchi una risorsa, l'attività restituisce una finestra temporale predefinita di 2 ore. Se passi il mouse sopra la riga delle categorie di intestazione, viene visualizzato il controllo di ordinamento per ogni colonna, che ti consente di ordinare alfabeticamente o in base al tempo, a seconda della categoria. Regola la finestra temporale utilizzando il cursore temporale o scorrendo la rotellina del mouse mentre il cursore si trova sopra il grafico di prevalenza. Vedi anche il cursore temporale e il grafico di prevalenza.

Elenco della barra laterale DOMINI

Utilizza questo elenco per visualizzare la prima ricerca di ogni dominio distinto all'interno di un determinato intervallo di tempo, in modo da nascondere il rumore causato dagli asset che si connettono frequentemente ai domini.

Cursore Ora

Il cursore temporale consente di regolare il periodo di tempo in esame. Puoi regolare il cursore per visualizzare eventi che si sono verificati in un intervallo di tempo compreso tra un minuto e un giorno (puoi anche regolare questa impostazione utilizzando la rotellina del mouse sul grafico di prevalenza).

Sezione Informazioni asset

Questa sezione fornisce informazioni aggiuntive sulla risorsa, tra cui l'indirizzo IP e l'indirizzo MAC del client associati a un determinato nome host per il periodo di tempo specificato. Fornisce anche informazioni su quando è stata osservata per la prima volta la risorsa nella tua azienda e sull'ultima raccolta dei dati.

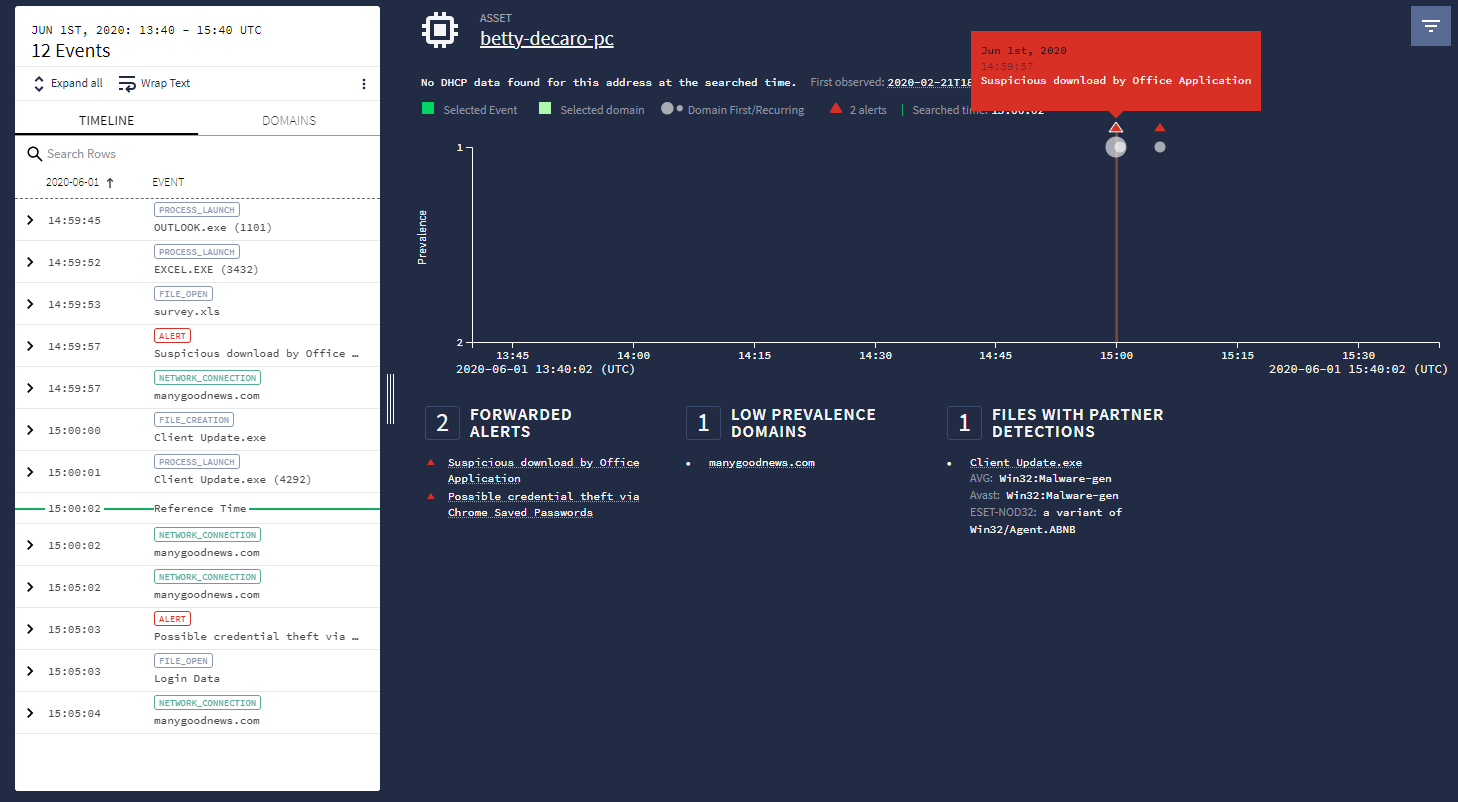

Grafico Prevalenza

Il grafico Prevalenza mostra il numero massimo di asset nell'azienda che si sono connessi di recente al dominio di rete visualizzato. I cerchi grigi di grandi dimensioni indicano le prime connessioni ai domini. Piccoli cerchi grigi indicano le connessioni successive allo stesso dominio. I domini a cui si accede di frequente si trovano nella parte inferiore del grafico, mentre quelli a cui si accede di rado si trovano nella parte superiore. I triangoli rossi visualizzati nel grafico sono associati agli avvisi di sicurezza nel momento specificato nel grafico della prevalenza.

Blocchi Approfondimenti sugli asset

I blocchi Approfondimenti sugli asset evidenziano i domini e gli avvisi che potresti voler esaminare ulteriormente. Forniscono un contesto aggiuntivo su cosa potrebbe aver attivato un avviso e possono aiutarti a determinare se un dispositivo è compromesso. I blocchi Approfondimenti sugli asset riflettono gli eventi visualizzati e variano a seconda della pertinenza della minaccia.

Blocco Avvisi inoltrati

Avvisi provenienti dall'infrastruttura di sicurezza esistente. Questi avvisi sono contrassegnati da un triangolo rosso in Google SecOps e potrebbero richiedere ulteriori indagini.

Blocco Domini appena registrati

- Sfrutta i metadati di registrazione WHOIS per determinare se le query delle risorse riguardano domini registrati di recente (negli ultimi 30 giorni dall'inizio della finestra temporale di ricerca).

- I domini registrati di recente in genere hanno una pertinenza delle minacce più elevata, in quanto

potrebbero essere stati creati esplicitamente per evitare i filtri di sicurezza esistenti.

Viene visualizzato per il nome di dominio completo (FQDN) nel timestamp della visualizzazione corrente. Ad esempio:

- La risorsa di John è stata collegata a bar.example.com il 29 maggio 2018.

- example.com è stato registrato il 4 maggio 2018.

- bar.example.com viene visualizzato come dominio appena registrato quando esamini la risorsa di Giovanni il 29 maggio 2018.

Blocco Domini nuovi per l'azienda

- Esamina i dati DNS della tua azienda per determinare se un asset ha eseguito query

su domini mai visitati prima da nessuno della tua azienda. Ad

esempio:

- L'asset di Jane collegato a bad.altostrat.com il 25 maggio 2018.

- Alcuni altri asset hanno visitato phishing.altostrat.com il 10 maggio 2018, ma non sono state registrate altre attività per altostrat.com o per uno dei suoi sottodomini nella tua organizzazione prima del 10 maggio 2018.

- bad.altostrat.com viene visualizzato nel blocco di approfondimenti Domini nuovi per l'azienda durante l'analisi dell'asset di Jane il 25 maggio 2018.

Blocco dei domini a bassa prevalenza

- Riepilogo dei domini per cui è stata eseguita una query per una determinata risorsa con bassa prevalenza.

- L'approfondimento per un nome di dominio completo si basa sulla prevalenza del relativo

dominio privato di primo livello (TPD), dove la prevalenza è minore o uguale a 10. Il

TPD tiene conto dell'elenco dei suffissi

pubblici{target="console"}

Ad esempio:

- Test di connessione dell'asset di Mike su test.sandbox.altostrat.com il 26 maggio 2018.

- Poiché sandbox.altostrat.com ha una prevalenza di 5, test.sandbox.altostrat.com viene visualizzato nel blocco di approfondimento Dominio a bassa prevalenza.

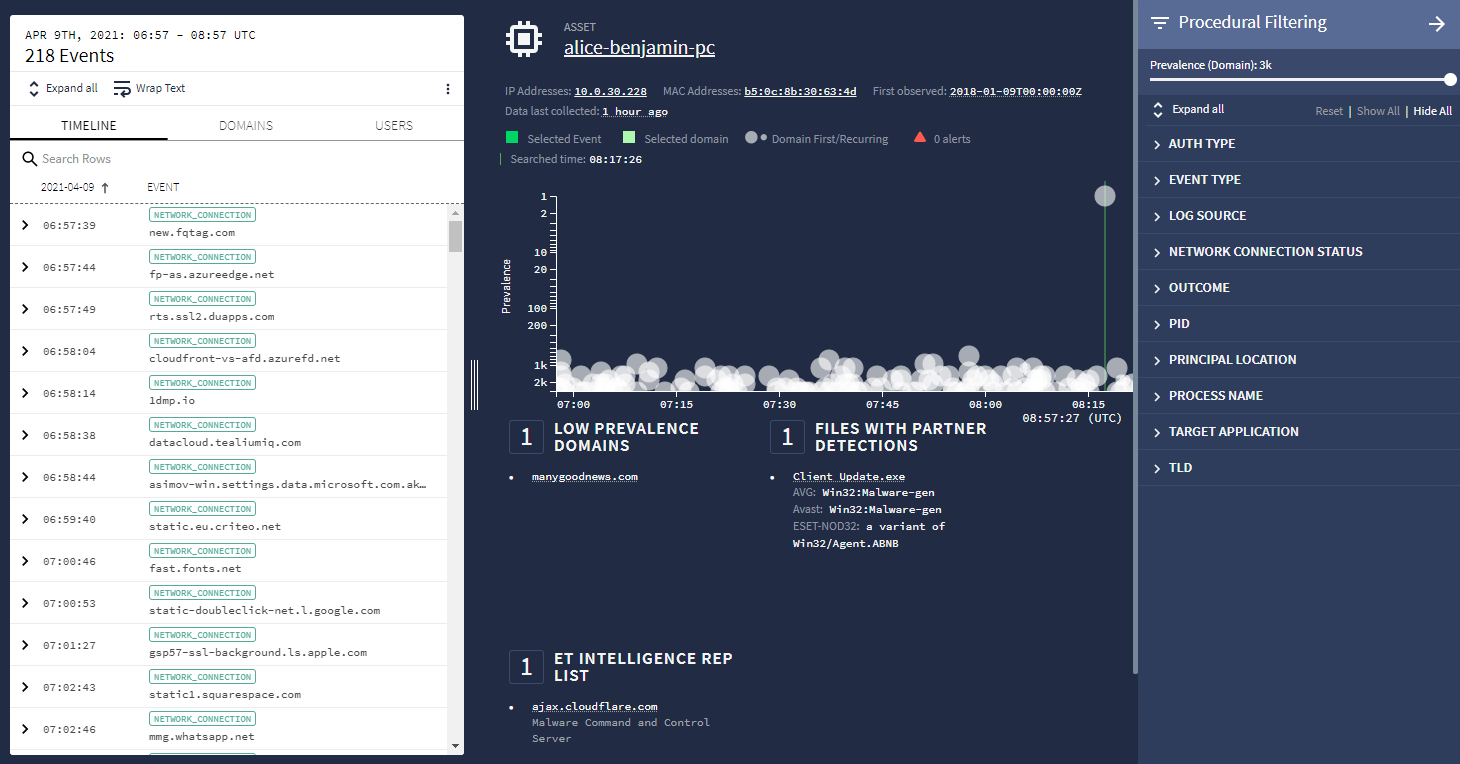

Blocco Elenco rappresentanti ET Intelligence

- Proofpoint, Inc.{target="console"} pubblica l'elenco di reputazione Emerging Threats (ET) Intelligence Rep List composto da indirizzi IP e domini sospetti.

- I domini vengono confrontati con gli elenchi di asset e indicatori per l'intervallo di tempo corrente.

Blocco US DHS AIS

- Automated Indicator Sharing (AIS) del Dipartimento della sicurezza interna (DHS) degli Stati Uniti.

- Indicatori di minacce informatiche compilati dal Dipartimento per la sicurezza interna degli Stati Uniti, inclusi indirizzi IP dannosi e gli indirizzi mittente delle email di phishing.

Avvisi

La figura seguente mostra gli avvisi di terze parti correlati all'asset in esame. Questi avvisi possono provenire da prodotti di sicurezza popolari (come software antivirus, sistemi di rilevamento delle intrusioni e firewall hardware). Forniscono un contesto aggiuntivo durante l'analisi di una risorsa.

Avvisi nella visualizzazione Risorsa

Avvisi nella visualizzazione Risorsa

Filtrare i dati

Puoi filtrare i dati utilizzando il filtro predefinito o quello procedurale.

Filtro predefinito

Il periodo di tempo di una visualizzazione asset è impostato su due ore per impostazione predefinita. Quando un asset è coinvolto in un'indagine sugli avvisi e lo visualizzi dall'indagine sugli avvisi, la visualizzazione Asset viene filtrata automaticamente per mostrare solo gli eventi che si applicano a quell'indagine.

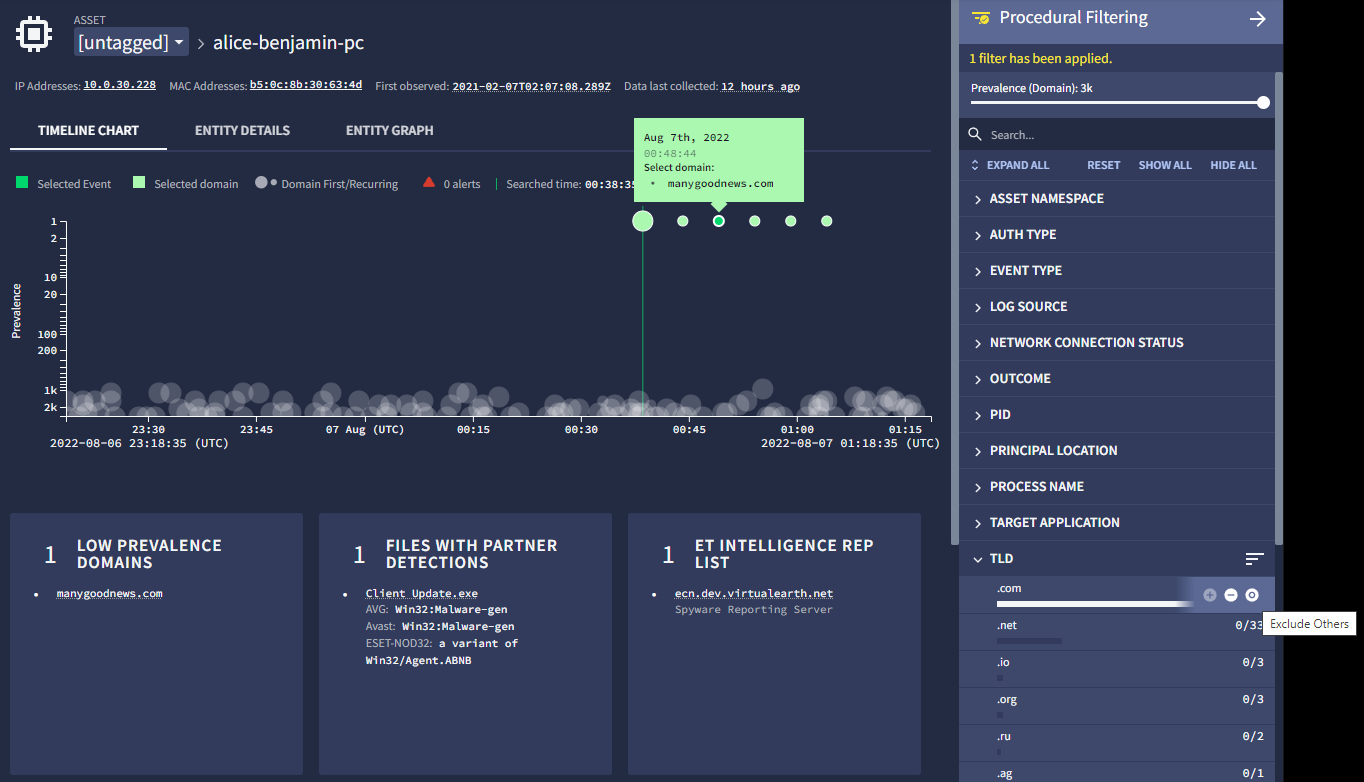

Filtraggio procedurale

Nel filtro procedurale, puoi filtrare in base a campi quali tipo di evento, origine log, tipo di autenticazione, stato della connessione di rete e PID. Puoi modificare il periodo di tempo e le impostazioni del grafico di prevalenza per l'indagine. Il grafico della prevalenza semplifica l'identificazione dei valori anomali in eventi come le connessioni di dominio e gli eventi di accesso.

Per aprire il menu Filtro procedurale, fai clic sull'icona ![]() nell'angolo in alto a destra

dell'interfaccia utente di Google SecOps.

nell'angolo in alto a destra

dell'interfaccia utente di Google SecOps.

Menu Filtro procedurale

Menu Filtro procedurale

Il menu Filtro procedurale, mostrato nella figura seguente, ti consente di filtrare ulteriormente le informazioni relative a un asset, tra cui:

- Prevalenza

- Tipo di evento

- Sorgente log

- Stato della connessione di rete

- Dominio di primo livello (TLD)

La prevalenza misura il numero di asset all'interno della tua azienda connessi a un dominio specifico negli ultimi sette giorni. Un maggior numero di asset che si connettono a un dominio significa che il dominio è più diffuso all'interno della tua azienda. È improbabile che i domini ad alta prevalenza, come google.com, richiedano un'indagine.

Puoi utilizzare il cursore Prevalenza per filtrare i domini ad alta prevalenza e concentrarti su quelli a cui hanno avuto accesso meno asset della tua azienda. Il valore minimo di prevalenza è 1, il che significa che puoi concentrarti sui domini collegati a un singolo asset all'interno della tua azienda. Il valore massimo varia a seconda del numero di asset che hai nella tua impresa.

Se passi il mouse sopra un elemento, vengono visualizzati i controlli che ti consentono di includere, escludere o visualizzare solo i dati pertinenti a quell'elemento. Come mostrato nella figura seguente, puoi impostare il controllo in modo da visualizzare solo i domini di primo livello (TLD) facendo clic sull'icona O.

Filtro procedurale su un singolo TLD.

Filtro procedurale su un singolo TLD.

Il menu Procedural Filtering (Filtraggio procedurale) è disponibile anche dalla visualizzazione Enterprise Insights (Insight aziendali).

Visualizzare i dati del fornitore di sicurezza nella cronologia

Puoi utilizzare il filtro procedurale per visualizzare gli eventi di fornitori di sicurezza specifici per una risorsa nella visualizzazione Risorsa. Ad esempio, puoi utilizzare il filtro Origine log per concentrarti sugli eventi di un fornitore di sicurezza come Tanium.

Puoi quindi visualizzare gli eventi Tanium dalla barra laterale Cronologia.

Per scoprire di più sulla creazione di spazi dei nomi degli asset, consulta l'articolo principale Spazio dei nomi degli asset.

Considerazioni

La visualizzazione degli asset presenta le seguenti limitazioni:

- In questa visualizzazione possono essere visualizzati solo 100.000 eventi.

- Puoi filtrare solo gli eventi visualizzati in questa visualizzazione.

- In questa visualizzazione vengono compilati solo i tipi di eventi DNS, EDR, Webproxy, Avviso e Utente. Anche le informazioni relative alla prima e all'ultima visualizzazione inserite in questa visualizzazione sono limitate a questi tipi di eventi.

- Gli eventi generici non vengono visualizzati in nessuna delle visualizzazioni curate. Vengono visualizzati solo nelle ricerche nei log non elaborati e UDM.

Hai bisogno di ulteriore assistenza? Ricevi risposte dai membri della community e dai professionisti di Google SecOps.