Investigar una alerta

Las alertas están vinculadas a los datos que tus sistemas de seguridad identifican como una amenaza. Investigar las alertas te brinda contexto sobre la alerta y las entidades relacionadas.

Cuando haces clic en una alerta, se te dirige a una página que contiene los detalles de la alerta organizados en las siguientes tres pestañas:

- Descripción general: Proporciona un resumen de los detalles importantes sobre la alerta, incluido el estado y el período de detección.

- Gráfico: Visualiza las alertas que se generan a partir de una regla de YARA-L. Proporciona un gráfico de la relación de la alerta con otras entidades. Cuando se activa una alerta, las entidades asociadas a ella se muestran en el gráfico y en el lado izquierdo de la pantalla, cada una con su propia tarjeta. El gráfico de alertas usa las siguientes entidades en un evento de UDM:

principal,target,src,observer,intermediaryyabout. - Historial de alertas: Enumera todos los cambios que se produjeron en esta alerta, incluido el momento en que cambió el estado de una alerta o se agregó una nota.

Debajo del gráfico que visualiza las relaciones entre las entidades y la alerta, se encuentran las siguientes tres subpestañas que proporcionan más contexto sobre la alerta:

- Eventos: Contiene detalles sobre los eventos relacionados con la alerta.

- Entidades: Contiene detalles sobre cada entidad asociada con la alerta.

- Contexto de la alerta: Proporciona contexto adicional sobre la alerta.

Antes de comenzar

Para completar el gráfico de alertas, debes crear una regla de YARA-L que genere alertas. La calidad del gráfico de alertas está vinculada al contexto integrado en la regla de YARA-L. La sección de resultados de una regla proporciona contexto a las detecciones que activó la regla.

Te recomendamos que agregues los siguientes sustantivos del UDM a la sección de resultados, ya que se usan en el gráfico de alertas: principal, target, src, observer, intermediary y about. Para estos sustantivos del UDM, se usan los siguientes campos en el gráfico de alertas:

artifact.ipasset.asset_idasset.hostnameasset.ipasset.macasset.product_object_idasset_iddomain.namefile.md5file.sha1file.sha256hostnameipmacprocess.file.md5process.file.sha1process.file.sha256resource.nameurluser.email_addressesuser.employee_iduser.product_object_iduser.useriduser.windows_sid

Los valores de la lista anterior de campos de UDM también se vinculan a la búsqueda de UDM desde la pestaña secundaria Contexto de la alerta. Para obtener más información, consulta Cómo ver el contexto de la alerta.

En la siguiente regla de YARA-L, se genera una alerta cuando se inhabilitó una cantidad significativa de APIs de servicios en un período breve (1 hora). Google Cloud

rule gcp_multiple_service_apis_disabled {

meta:

author = "Google Cloud Security"

description = "Detect when multiple Google Cloud Service APIs are disabled in a short period of time."

severity = "High"

priority = "High"

events:

$gcp.metadata.event_type = "USER_RESOURCE_UPDATE_CONTENT"

$gcp.metadata.log_type = "GCP_CLOUDAUDIT"

$gcp.metadata.product_event_type = "google.api.serviceusage.v1.ServiceUsage.DisableService"

$gcp.security_result.action = "ALLOW"

$gcp.target.application = "serviceusage.googleapis.com"

$gcp.principal.user.userid = $userid

match:

$userid over 1h

outcome:

$risk_score = max(75)

$network_http_user_agent = array_distinct($gcp.network.http.user_agent)

$principal_ip = array_distinct($gcp.principal.ip)

$principal_user_id = array_distinct($gcp.principal.user.userid)

$principal_user_display_name = array_distinct($gcp.principal.user.user_display_name)

$target_resource_name = array_distinct($gcp.target.resource.name)

$dc_target_resource_name = count_distinct($gcp.target.resource.name)

condition:

$gcp and $dc_target_resource_name > 5

}

Después de que se genera una alerta, puedes navegar a la página Gráfico de alertas para obtener más contexto sobre la alerta y seguir investigándola.

Navega al gráfico de alertas

Puedes acceder al gráfico desde la página Alertas y IOC o la página Búsqueda en el UDM.

Accede al gráfico de alertas desde Alertas y IOC

La página Alertas y los indicadores de compromiso (IOC) te permite filtrar y ver todas las alertas y los IOC que afectan actualmente a tu empresa. Para obtener más información sobre esta página y cómo ver las coincidencias de IOC, consulta Ver alertas y IOC.

Para ver más información sobre una alerta en la página Alertas y IOC, completa los siguientes pasos:

- En la barra de navegación, haz clic en Detecciones > Alertas y IOC.

- Busca la alerta que deseas investigar en la tabla de alertas.

- En la fila de esa alerta, haz clic en el texto de la columna de nombre para abrir el gráfico de alerta.

Accede al gráfico de alertas desde la Búsqueda de UDM

- En la parte superior de la barra de navegación, selecciona Buscar.

- Carga una búsqueda con el Administrador de búsquedas o crea una búsqueda nueva. Obtén más información para realizar una búsqueda en UDM en Búsqueda en UDM.

- Se muestran tres pestañas: Descripción general, Entidad y Alertas. Haz clic en Alertas.

- Haz clic en la alerta que quieres investigar. Se mostrará el Visor de alertas.

- Haz clic en Ver detalles para abrir la vista de Alerta.

- Haz clic en la pestaña Graph para mostrar el gráfico de alertas.

Cómo ver los detalles de una alerta

En la vista Alerta, la pestaña Descripción general muestra la siguiente información sobre la alerta:

- Detalles de la alerta: Estado, fecha de creación, gravedad, prioridad y puntuación de riesgo de la alerta

- Resumen de detección: Es la regla de detección que generó la alerta. Puedes ver otras alertas de la misma regla de detección.

- Eventos: Son los eventos asociados a esta alerta.

Entradas: Detalla las fuentes de datos que generaron la alerta. El contenido varía según los siguientes tipos de alertas.

Detección estándar: Muestra los eventos y las entidades asociadas que activaron la regla.

Detección compuesta: Muestra los eventos, las entidades y las detecciones subyacentes que sirvieron como entradas para la regla.

Una alerta es una detección compuesta en los siguientes casos:

La columna Entradas muestra Detección como fuente.

La columna Tipo de detección muestra una etiqueta de Alerta o Detección con un número al lado (por ejemplo,

Alert (3)).

Esto indica que una detección, o una cadena de detecciones, activó la alerta, en lugar de eventos o entidades sin procesar por sí solos.

Puedes ver y analizar estas detecciones subyacentes en la tabla Detections con las siguientes funciones:

Expande las filas para ver las detecciones anidadas, los datos de eventos asociados y la información de entidades relacionadas.

Personaliza tu vista con el administrador de columnas para seleccionar y ordenar las columnas de la tabla.

Además de ver información importante, puedes ajustar el estado de la alerta.

Cómo cambiar el estado de la alerta

- Haz clic en Cambiar el estado de la alerta en la esquina superior derecha.

- En la ventana que aparece, actualiza los niveles de gravedad y prioridad según corresponda.

- Haz clic en Guardar.

Cerrar la alerta

- Haz clic en Cerrar alerta.

- En la ventana que aparece, tienes la opción de dejar una nota para agregar más contexto sobre por qué cerraste la alerta.

- Ingresa tu información y presiona Guardar.

Cómo ver las relaciones entre entidades

El gráfico te muestra cómo se conectan las diferentes alertas y entidades. Esta función te brinda un gráfico visual interactivo que puedes usar para expandir la información de relaciones sobre las entidades existentes y revelar relaciones desconocidas. También puedes ampliar tu búsqueda aumentando el período y expandiendo las alertas anteriores a un momento determinado para obtener rutas de alertas más completas.

También puedes expandir tu búsqueda haciendo clic en el ícono + en la parte superior derecha de cualquier nodo. Si lo haces, se mostrarán todos los nodos relacionados con esa entidad.

Íconos de gráficos

Las diferentes entidades se representan con íconos distintos.

| Ícono | Entidad que representa el ícono | Explicación |

| Usuario | Un usuario es una persona o cualquier otra entidad que solicita acceso a la información de tu red y la usa. Ejemplos: janedoe, cloudysanfrancisco@gmail.com | |

| base de datos | Recurso | Los recursos son un término genérico para las entidades que tienen su propio nombre de recurso único. Ejemplos: Tabla, base de datos y proyecto de BigQuery. |

| Dirección IP | ||

| description | Archivo | |

| Nombre de dominio | ||

| URL | ||

| device_unknown | Tipo de entidad desconocido | Es un tipo de entidad que no reconoce el software de Google SecOps. |

| memoria | Recurso | Un activo es todo lo que genera valor para tu organización. Esto puede incluir nombres de host, direcciones MAC y direcciones IP internas. Ejemplos: 10.120.89.92 (dirección IP interna), 00:53:00:4a:56:07 (dirección MAC) |

Si dos o más alertas provienen de la misma regla, se agrupan en un ícono de grupo. Los indicadores que representan la misma entidad se consolidan en un solo ícono.

Para obtener más información sobre cada uno de estos íconos, consulta los siguientes documentos:

- Investiga a un usuario

- Diseño orientado a recursos

- Investiga un recurso

- Investigar un dominio

- Investiga un archivo

- Investiga una dirección IP

Navega por el gráfico de alertas

Cuando haces clic en Gráfico de alertas, el gráfico muestra todos los resultados 12 horas antes y después de la alerta. Si no hay entidades para la alerta, solo aparecerá la alerta original en el gráfico.

La alerta principal se destaca con un círculo rojo. Las alertas se conectan a las entidades con una línea continua y a otras alertas con una línea punteada. Si mantienes el puntero sobre un borde (la línea que conecta dos nodos), se muestra la variable de resultado o la variable de coincidencia que lo conecta a un nodo del gráfico.

En el lado izquierdo, hay tarjetas para cada nodo que incluyen detalles sobre las reglas asociadas, las ventanas de detección, el estado de gravedad y prioridad, y mucho más.

Justo encima del gráfico, hay un botón etiquetado como Opciones de gráfico. Cuando haces clic en Opciones de gráficos, aparecen dos opciones: Detecciones sin alertas y Puntuación de riesgo. Ambas opciones están activadas de forma predeterminada y se pueden activar o desactivar según tus preferencias.

Para mover los nodos, simplemente arrástralos por el gráfico. Cuando sueltes el nodo, se fijará en el lugar donde lo dejaste hasta que hagas clic en Actualizar.

Agrega y quita nodos

Si haces clic en un nodo, aparecerá una tabla en la parte inferior de la pantalla. Puedes realizar las siguientes acciones en cada nodo:

Alerta

- Consulta entidades, alertas y eventos relacionados

- Consulta los resultados y las coincidencias de la alerta

- Cómo quitar cualquier subgrafo

- Marca las casillas de la columna En el gráfico para agregar o quitar entidades y alertas relacionadas del gráfico.

Entidad

- Ver todas las alertas relacionadas

- Cómo quitar cualquier subgrafo

- Marca o desmarca las casillas de la columna En el gráfico para agregar o quitar alertas relacionadas del gráfico.

Grupo

- Ver todas las entidades o alertas que componen ese grupo

- Para desagrupar nodos individuales, haz clic en En el gráfico en la tabla que se encuentra en la parte inferior de la página.

Para agregar o quitar la puntuación de riesgo de los nodos, marca o desmarca la casilla Puntuación de riesgo que se encuentra sobre la tabla.

Expande el gráfico de alertas

Para ver más nodos relacionados, haz clic en el ícono de + que se encuentra en la parte inferior de la alerta. Aparecerán las entidades y las alertas relacionadas con el ícono que seleccionaste. Cada alerta nueva tiene una tarjeta lateral con más detalles.

Restablece el gráfico

Si quieres borrar el gráfico, puedes ajustar el período en la ventana de la derecha. El período máximo es de 90 días. Si restableces el período, también se restablecerá el gráfico a su estado original. Si actualizas el período, se borrarán del gráfico todos los nodos adicionales y se restablecerá el gráfico a su estado original.

Para volver a colocar los nodos en la posición predeterminada, haz clic en Actualizar.

Ver el contexto de la alerta

La sección Contexto de la alerta contiene una lista de valores que proporcionan contexto adicional sobre la alerta.

El contexto de la alerta tiene una columna Tipo que te indica qué parte de la regla generó la alerta que seleccionaste: resultado o coincidencia. La siguiente columna se llama Variable. Estos nombres de variables se basan en los nombres de las variables de coincidencia y resultado definidas en la regla. Por último, la columna del extremo derecho es Campo de UDM. Las variables que tienen un campo de UDM también se vinculan en la columna Values.

Además de los campos de UDM que se enumeran en la sección Antes de comenzar, los siguientes campos de UDM también están vinculados a la página Búsqueda de UDM:

file.full_pathprocess.command_lineprocess.file.full_pathprocess.parent_process.product_specific_process_idprocess.pidprocess.product_specific_process_idresource.product_object_id

Los sustantivos específicos del UDM que se asocian con estos campos son principal, target, src, observer, intermediary y about. Si haces clic en un valor, se activa una búsqueda en UDM, que pasa el valor junto con el período del día anterior.

En la regla de YARA-L de ejemplo que se muestra en la sección Antes de comenzar, los siguientes campos del UDM se vincularán a la página de búsqueda del UDM:

principal.ipprincipal.user.useridprincipal.user.user_display_nametarget.resource.name

Cómo ver el historial de alertas

La pestaña Historial de alertas te permite ver un historial completo de todas las acciones que se realizaron en relación con esta alerta. Esto incluye lo siguiente:

- Cuándo apareció la alerta por primera vez

- Las notas que hayan dejado los miembros de tu equipo sobre esta alerta

- Si cambió la gravedad

- Si se cambió la prioridad

- Si se cerró la alerta

Alertas de Google Security Operations SOAR

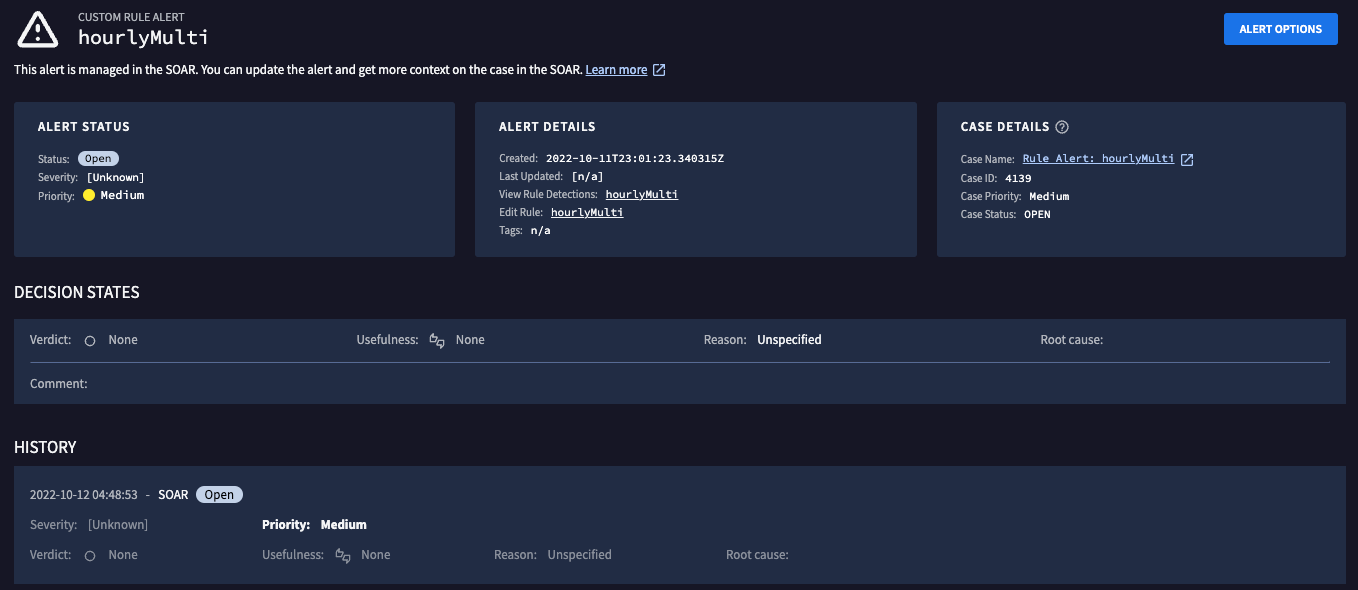

Las alertas de Google Security Operations SOAR incluyen información adicional sobre el caso de Google Security Operations SOAR. Estas alertas también proporcionan un vínculo para abrir el caso en la solución SOAR de Google Security Operations. Para obtener más información, consulta la descripción general de los casos de SOAR de Google Security Operations.

Alerta para el caso de Google Security Operations SOAR

¿Necesitas más ayuda? Obtén respuestas de miembros de la comunidad y profesionales de Google SecOps.