Aprende a aplicar una regla a los datos activos

Cuando creas una regla, esta no busca detecciones inicialmente en función de los eventos que se reciben en tiempo real en tu cuenta de Google Security Operations. Sin embargo, puedes configurar la regla para que busque detecciones en tiempo real. Para ello, habilita el botón de activación Regla en vivo.

Cuando una regla se configura para buscar detecciones en tiempo real, prioriza los datos en vivo para la detección inmediata de amenazas.

Para activar una regla, completa los siguientes pasos:

Haz clic en Detección > Reglas y detecciones.

Haz clic en la pestaña Panel de reglas.

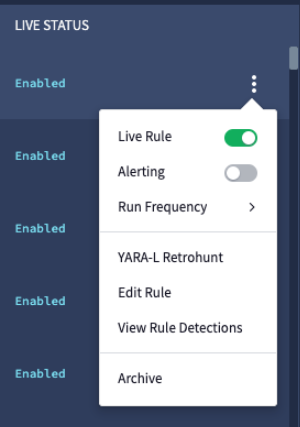

Haz clic en el ícono de opción more_vert Reglas para una regla y activa la Regla activa.

Regla activa

Selecciona Ver detecciones de reglas para ver las detecciones de una regla activa.

Cuota de reglas de visualización

En la esquina superior derecha del panel de reglas, haz clic en Capacidad de reglas para mostrar los límites de la cantidad de reglas que se pueden habilitar como activas.

Google SecOps impone los siguientes límites de reglas:

- Cuota de reglas de eventos múltiples: Muestra el recuento actual de reglas de eventos múltiples habilitadas para el envío y el máximo permitido. Obtén más información sobre la diferencia entre las reglas de Evento único y Evento múltiple.

- Cuota total de reglas: Muestra el recuento total actual de reglas habilitadas como activas en todos los tipos de reglas y la cantidad máxima de reglas que se pueden habilitar como activas.

Ejecuciones de reglas

Las ejecuciones de reglas en vivo para un bucket de tiempo de evento determinado se activan con una frecuencia cada vez menor. Se ejecuta una limpieza final, después de la cual no se inician más ejecuciones.

Cada ejecución se realiza sobre las versiones más recientes de las listas de referencia que se usan en las reglas y en el enriquecimiento de datos de eventos y entidades más reciente.

Algunas detecciones se pueden generar de forma retrospectiva si solo se detectan en ejecuciones posteriores. Por ejemplo, la última ejecución podría usar la versión más reciente de la lista de referencia, que ahora detecta más eventos, y los datos de eventos y entidades se pueden volver a procesar debido a los nuevos enriquecimientos.

Anulación de duplicación

Google SecOps identifica y quita automáticamente las detecciones duplicadas de las reglas. Este proceso solo se aplica a las reglas con variables de coincidencia, ya que dependen de períodos basados en el tiempo. Las detecciones con valores de variables de coincidencia idénticos, dentro de períodos superpuestos, se suprimen como duplicados.

Las Operaciones de seguridad de Google tratan cada versión de la regla como una lógica nueva y distinta. Como resultado, cuando se actualiza una regla, se pueden activar detecciones repetidas basadas en eventos pasados. Estas detecciones no se quitan, incluso si parecen ser duplicados.

Latencias de detección

Varios factores determinan cuánto tiempo tarda en generarse una detección a partir de una regla activa. En la siguiente lista, se incluyen los diferentes factores que contribuyen a las demoras en la detección:

- Tipos de reglas

- Frecuencia de ejecución

- Demora en la transferencia

- Uniones contextuales

- Datos del UDM enriquecidos

- Problemas con la zona horaria

- Listas de referencias

Tipos de reglas

- Las reglas de un solo evento se ejecutan casi en tiempo real con un enfoque de transmisión. Usa estas reglas, cuando sea posible, para minimizar la latencia.

- Las reglas de varios eventos se ejecutan de forma programada, lo que genera una mayor latencia debido al tiempo que transcurre entre las ejecuciones programadas.

Frecuencia de ejecución

Para lograr detecciones más rápidas, usa una frecuencia de ejecución más corta y una ventana de coincidencia más pequeña. El uso de ventanas de coincidencia más cortas (menos de una hora) permite ejecuciones más frecuentes.

Retraso en la transferencia

Verifica que los datos se envíen a Google Security Operations tan pronto como ocurra el evento. Cuando revises una detección, verifica con cuidado las marcas de tiempo de los eventos y la transferencia de datos del UDM.

Uniones contextuales

Las reglas de varios eventos que usan datos contextuales, como UEBA o Entity Graph, pueden experimentar mayores retrasos. Primero, Google SecOps debe generar los datos contextuales.

Datos enriquecidos del UDM

Google SecOps enriquece los eventos con datos de otros eventos. Para identificar si una regla está evaluando un campo enriquecido, revisa el Visor de eventos. Si la regla evalúa un campo enriquecido, es posible que la detección se retrase.

Problemas con la zona horaria

Las reglas se ejecutan con mayor frecuencia para los datos en tiempo real. Es posible que los datos lleguen en tiempo real, pero Google SecOps podría seguir tratándolos como datos que llegan tarde si la hora del evento es incorrecta debido a discrepancias en la zona horaria.

La zona horaria predeterminada del SIEM de Google SecOps es UTC. Si los datos originales tienen una marca de tiempo del evento establecida en otra zona horaria que no sea UTC, actualiza la zona horaria de los datos. Si no es posible actualizar la zona horaria en la fuente de registro, comunícate con el equipo de asistencia al cliente para anular la zona horaria.

Reglas de no existencia

Las reglas que verifican la inexistencia (por ejemplo, las reglas que contienen !$e o #e=0) se ejecutan con una demora mínima de una hora para verificar que los datos tengan tiempo de llegar.

Listas de referencia

Las ejecuciones de reglas siempre usan la versión más actualizada de una lista de referencia. Si la lista de referencia se actualizó recientemente, es posible que una nueva detección aparezca tarde. Esto sucede porque la detección solo se puede incluir en el contenido nuevo de la lista actualizada durante las ejecuciones posteriores de la regla programada.

Para lograr latencias de detección más bajas, te recomendamos que hagas lo siguiente:

- Envía datos de registro a Google SecOps tan pronto como ocurra el evento.

- Revisa las reglas de auditoría para determinar si es necesario usar datos de no existencia o enriquecidos por el contexto.

- Configura una frecuencia de ejecución más baja.

Estado de la regla

Las reglas en vivo pueden tener uno de los siguientes estados:

Habilitada: La regla está activa y funciona normalmente como regla activa.

Inhabilitada: La regla está inhabilitada.

Limitada: Las reglas en vivo se pueden establecer en este estado cuando muestran un uso de recursos inusualmente alto. Las reglas limitadas se aíslan de las demás reglas activas del sistema para mantener la estabilidad de Google SecOps.

En el caso de las reglas en vivo limitadas, no siempre es posible ejecutar las reglas correctamente. Sin embargo, si la ejecución de la regla se realiza correctamente, las detecciones se conservan y están disponibles para que las revises. Las reglas en vivo limitadas siempre generan un mensaje de error, que incluye recomendaciones para mejorar el rendimiento de la regla.

Si el rendimiento de una regla Limitada no mejora en un plazo de 3 días, su estado cambiará a En pausa.

Nota: Si no hubo cambios recientes en esta regla, es posible que los errores sean intermitentes y se resuelvan automáticamente.

Pausada: Las reglas activas entran en este estado cuando estuvieron en estado Limitado durante 3 días y no mostraron ninguna mejora en el rendimiento. Se pausaron las ejecuciones de esta regla y se muestran mensajes de error con sugerencias para mejorar el rendimiento de la regla.

Para restablecer el estado Habilitada de cualquier regla activa, sigue las prácticas recomendadas de YARA-L para optimizar el rendimiento de la regla y guardar los cambios. Después de guardar la regla, se restablecerá al estado Habilitada y tardará al menos una hora en volver a alcanzar el estado Limitada.

Puedes resolver posibles problemas de rendimiento con una regla configurándola para que se ejecute con menos frecuencia. Por ejemplo, podrías reconfigurar una regla para que se ejecute cada 10 minutos, una vez por hora o una vez cada 24 horas. Sin embargo, cambiar la frecuencia de ejecución de una regla no restablecerá su estado a Habilitada. Si realizas una pequeña modificación en la regla y la guardas, puedes restablecer automáticamente su estado a Habilitada.

Los estados de las reglas se muestran en el panel de reglas y también se puede acceder a ellos a través de la API de Detection Engine. Los errores generados por las reglas en estado Limitado o En pausa están disponibles a través del método de la API de ListErrors.

El error indica que la regla está en estado Limitada o En pausa, y proporciona un vínculo a la documentación sobre cómo resolver el problema.

¿Necesitas más ayuda? Obtén respuestas de miembros de la comunidad y profesionales de Google SecOps.