Analisar um alerta usando o Google Security Operations

O que é um alerta?

Um alerta é um indicador de comprometimento (IOC), sinalizado pelo Google Security Operations, indicando uma anomalia no fluxo de trabalho normal de tráfego na empresa. Investigue os alertas como uma possível violação de segurança.

Como os alertas chegam ao Google Security Operations?

O Google Security Operations usa várias fontes externas na comunidade de segurança com bancos de dados do setor atualizados continuamente. As Operações de segurança do Google também têm uma linguagem de programação rica em recursos, a YARA-L, para que você possa criar suas próprias regras personalizadas.

Para mais informações sobre a YARA-L, consulte a visão geral da linguagem YARA-L 2.0. Para mais informações sobre regras, consulte Gerenciar regras usando o editor de regras.

Antes de começar

Você pode realizar essas etapas na instância do Google Security Operations da sua empresa ou no ambiente de demonstração do Google Security Operations.

O Google Security Operations foi criado para funcionar exclusivamente com os navegadores Google Chrome ou Mozilla Firefox.

O Google recomenda atualizar seu navegador para a versão mais recente. Baixe a versão mais recente do Chrome em https://www.google.com/chrome/.

O Google SecOps está integrado à sua solução de Logon único (SSO). Você pode fazer login no Google SecOps usando as credenciais fornecidas pela sua empresa.

Abra o Chrome ou o Firefox.

Verifique se você tem acesso à sua conta corporativa.

Para acessar o aplicativo Google SecOps, em que customer_subdomain é seu identificador específico do cliente, acesse: https://customer_subdomain.backstory.chronicle.security.

Ver alertas e correspondências de IOC

Na barra de navegação, selecione Detecção > Alertas e IOCs.

As guias "Alertas" e "Correspondências de IOC" são exibidas. Talvez seja necessário ajustar o período usando o controle de calendário no canto superior direito para que as correspondências e os alertas apareçam.

Mudar para a visualização de recursos

Em seguida, detalhe um recurso específico que pode ter sido comprometido.

Na guia "Correspondências de IOC", clique em um domínio para abrir a visualização de domínio.

Selecione a guia "Linha do tempo".

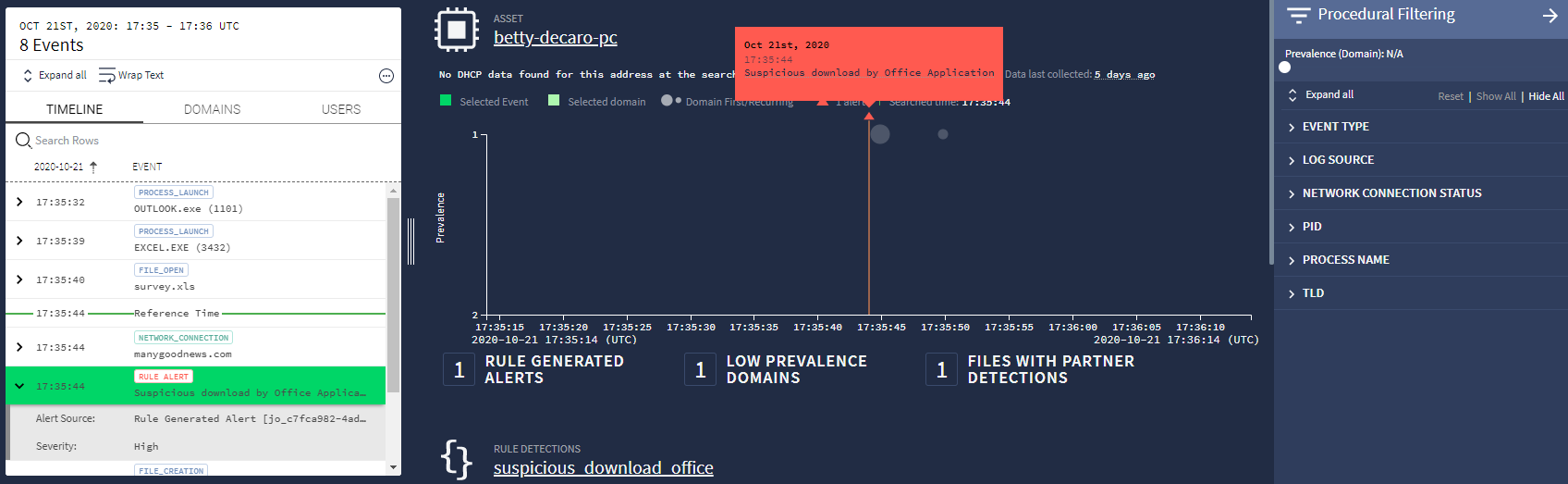

Para mudar para a visualização de recursos, clique no horário de um evento. A visualização de recursos mostra detalhes do recurso selecionado na linha do tempo do acionador de alerta, conforme mostrado na figura a seguir.

Visualização de recursos

Visualização de recursosAs bolhas na janela principal representam a prevalência do recurso. O gráfico é organizado para que os eventos que ocorrem com menos frequência fiquem na parte de cima. Esses eventos de baixa prevalência são considerados suspeitos. Use o controle deslizante de tempo no canto superior direito para aumentar o zoom nos eventos que precisam ser investigados.

Se o menu "Filtragem procedural" não estiver visível, abra-o clicando no ícone Filtro

(perto do canto superior direito).

(perto do canto superior direito).Na parte de cima do menu, ajuste o controle deslizante Prevalência para filtrar eventos comuns. Usando os controles deslizantes "Tempo" e "Prevalência" para identificar eventos suspeitos.

Abra o alerta na lista da barra lateral da linha do tempo. No painel à esquerda, selecione a guia "Linha do tempo", que mostra os eventos que ocorrem ao redor do alerta. O evento de acionamento é destacado em verde.

Investigar o que acionou o alerta

Há várias maneiras de ter mais insights sobre o evento de acionamento.

No painel do meio, uma caixa de diálogo laranja pode aparecer acima de um pequeno triângulo laranja indicando a localização do alerta ao longo do tempo. Se a caixa de diálogo não aparecer, passe o cursor sobre o triângulo para que ela seja exibida. A caixa de diálogo contém a data, a hora e a descrição do alerta.

O painel à esquerda na visualização de recursos mostra a guia "Linha do tempo". Se o evento for rotulado como Alerta de regra, ele também vai mencionar uma descrição do alerta.

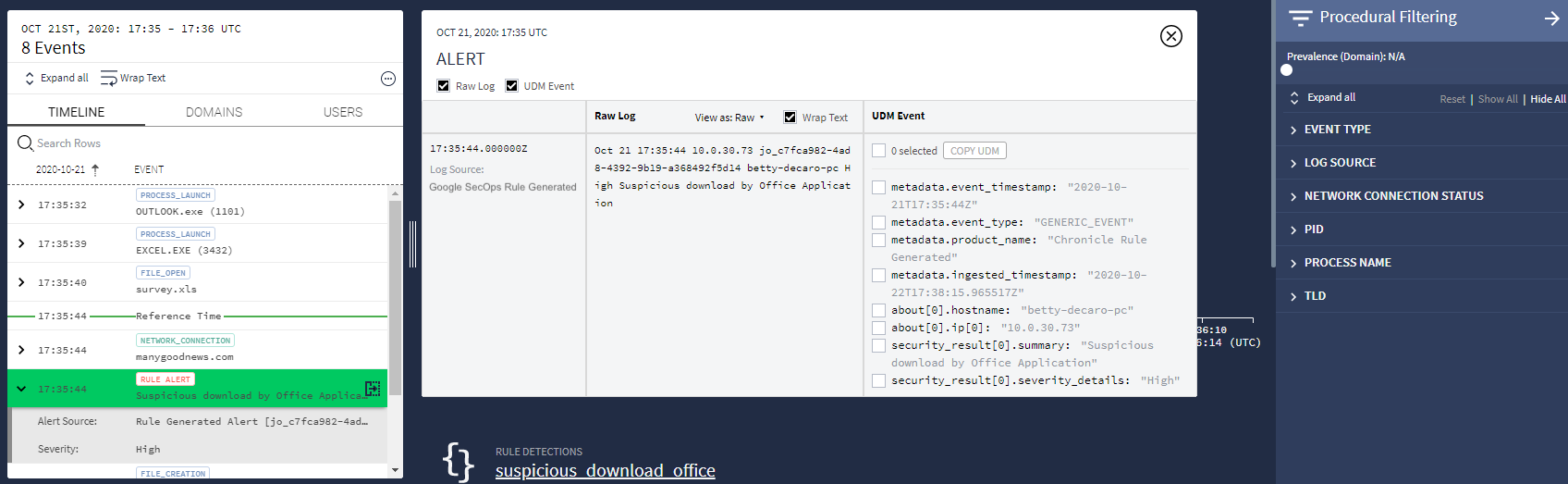

Ao passar o cursor sobre o evento Alerta de regra, um ícone Expandir

aparece no lado direito do evento. Ao clicar nesse ícone, uma nova janela será aberta com mais detalhes sobre o evento no formato UDM, como mostrado na figura a seguir.

aparece no lado direito do evento. Ao clicar nesse ícone, uma nova janela será aberta com mais detalhes sobre o evento no formato UDM, como mostrado na figura a seguir. Detalhes do evento

Detalhes do evento

Precisa de mais ajuda? Receba respostas de membros da comunidade e profissionais do Google SecOps.