Ejecuta una regla en relación con los datos históricos

Cuando creas y habilitas una regla nueva, esta comienza a buscar detecciones según los eventos que recibe tu cuenta de Google Security Operations en tiempo real. Una búsqueda retroactiva te permite usar la regla seleccionada para buscar detecciones en los datos existentes de Google SecOps. Las búsquedas retroactivas se programan cuando hay recursos disponibles para ejecutarlas. Se espera variabilidad en los tiempos de ejecución de la búsqueda retroactiva.

Para iniciar una búsqueda retroactiva, completa los siguientes pasos:

Navega al panel de reglas.

Haz clic en el ícono de opción de reglas para una regla y selecciona Yara-L Retrohunt.

Opción de Retrohunt de YARA-L

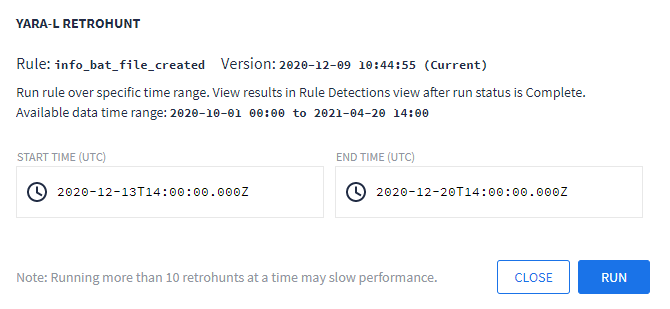

Opción de Retrohunt de YARA-LEn la ventana YARA-L Retrohunt, selecciona las horas de inicio y finalización de tu búsqueda. El valor predeterminado es una semana. La ventana proporciona el intervalo de fechas y horas disponibles. En el caso de las reglas de varios eventos, el rango de búsqueda de la retrocaza debe ser mayor o igual que el tamaño de la ventana de coincidencias.

Haz clic en EJECUTAR.

Ventana de diálogo de Retrohunt de YARA-L

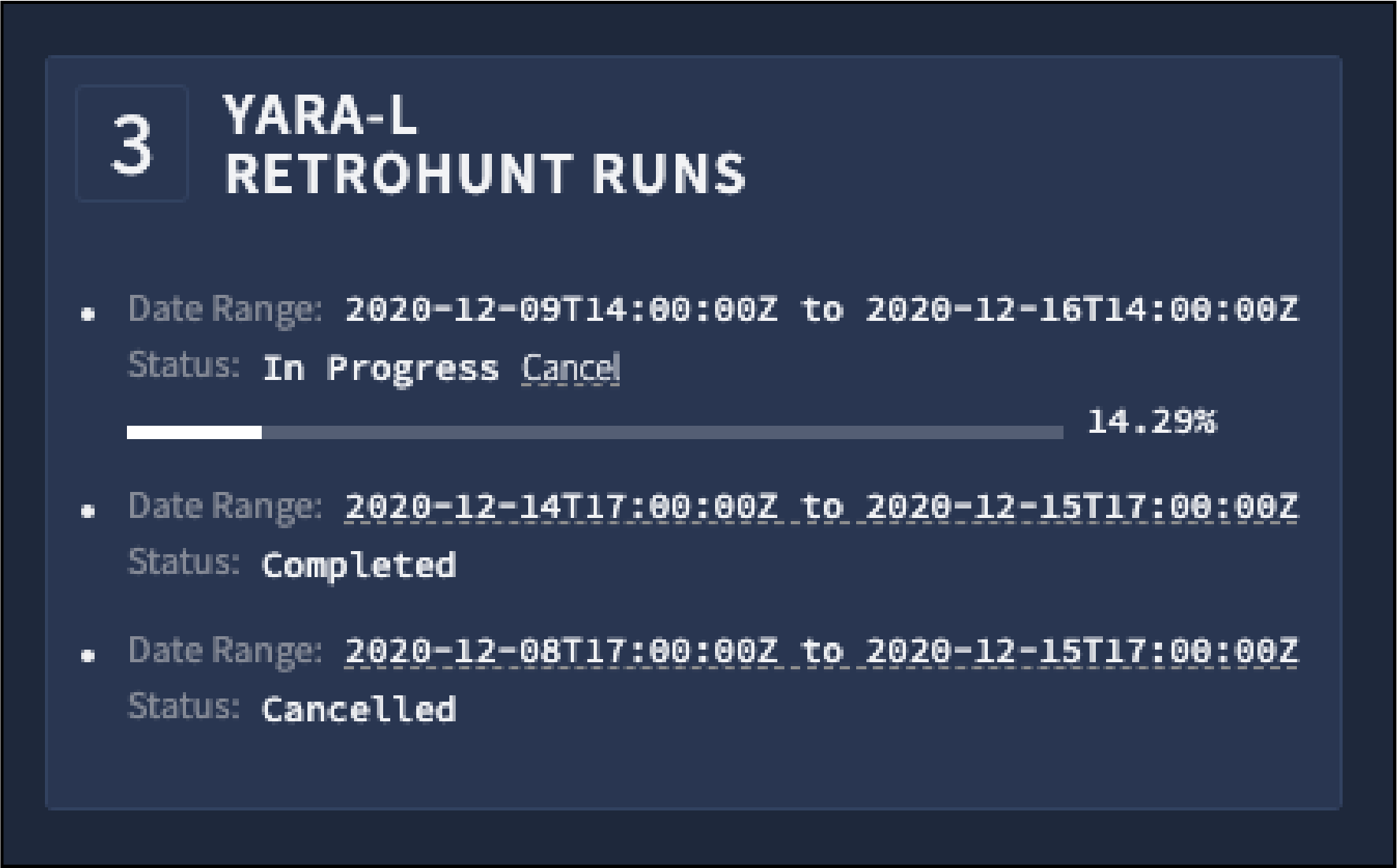

Puedes ver el progreso de la ejecución de la búsqueda RetroHunt en la vista de detecciones de la regla. Si cancelas una búsqueda retroactiva en curso, podrás ver las detecciones que se realizaron mientras se ejecutaba.

Si completaste varias búsquedas retroactivas, puedes ver los resultados de las ejecuciones anteriores haciendo clic en el vínculo del período, como se muestra en la siguiente figura. Los resultados de cada ejecución se muestran en el gráfico de cronograma y detecciones en la vista Detecciones de la regla.

Ejecuciones de Retrohunt de YARA-L

Si usas una lista de referencia en una regla, ejecutas una búsqueda retroactiva y, luego, quitas elementos de esa lista, deberás revisar esa regla y crear una nueva versión para ver los resultados nuevos. Google SecOps no borra las detecciones de las listas de referencia, por lo que actualizar la regla no actualizará los resultados.

¿Necesitas más ayuda? Obtén respuestas de miembros de la comunidad y profesionales de Google SecOps.