Revisar possíveis problemas de segurança com o Google Security Operations

Neste documento, descrevemos como fazer pesquisas ao investigar alertas e possíveis problemas de segurança usando o Google Security Operations.

Antes de começar

O Google Security Operations foi criado para funcionar exclusivamente com os navegadores Google Chrome ou Mozilla Firefox.

O Google recomenda atualizar seu navegador para a versão mais recente. Baixe a versão mais recente do Chrome em https://www.google.com/chrome/.

O Google SecOps está integrado à sua solução de Logon único (SSO). Você pode fazer login no Google SecOps usando as credenciais fornecidas pela sua empresa.

Abra o Chrome ou o Firefox.

Verifique se você tem acesso à sua conta corporativa.

Para acessar o aplicativo Google SecOps, em que customer_subdomain é seu identificador específico do cliente, acesse: https://customer_subdomain.backstory.chronicle.security.

Como visualizar alertas e correspondências de IOC

Na barra de navegação, selecione Detecções > Alertas e IOCs.

Clique na guia Correspondências de IOC.

Pesquisar correspondências de IOC na visualização Domínio

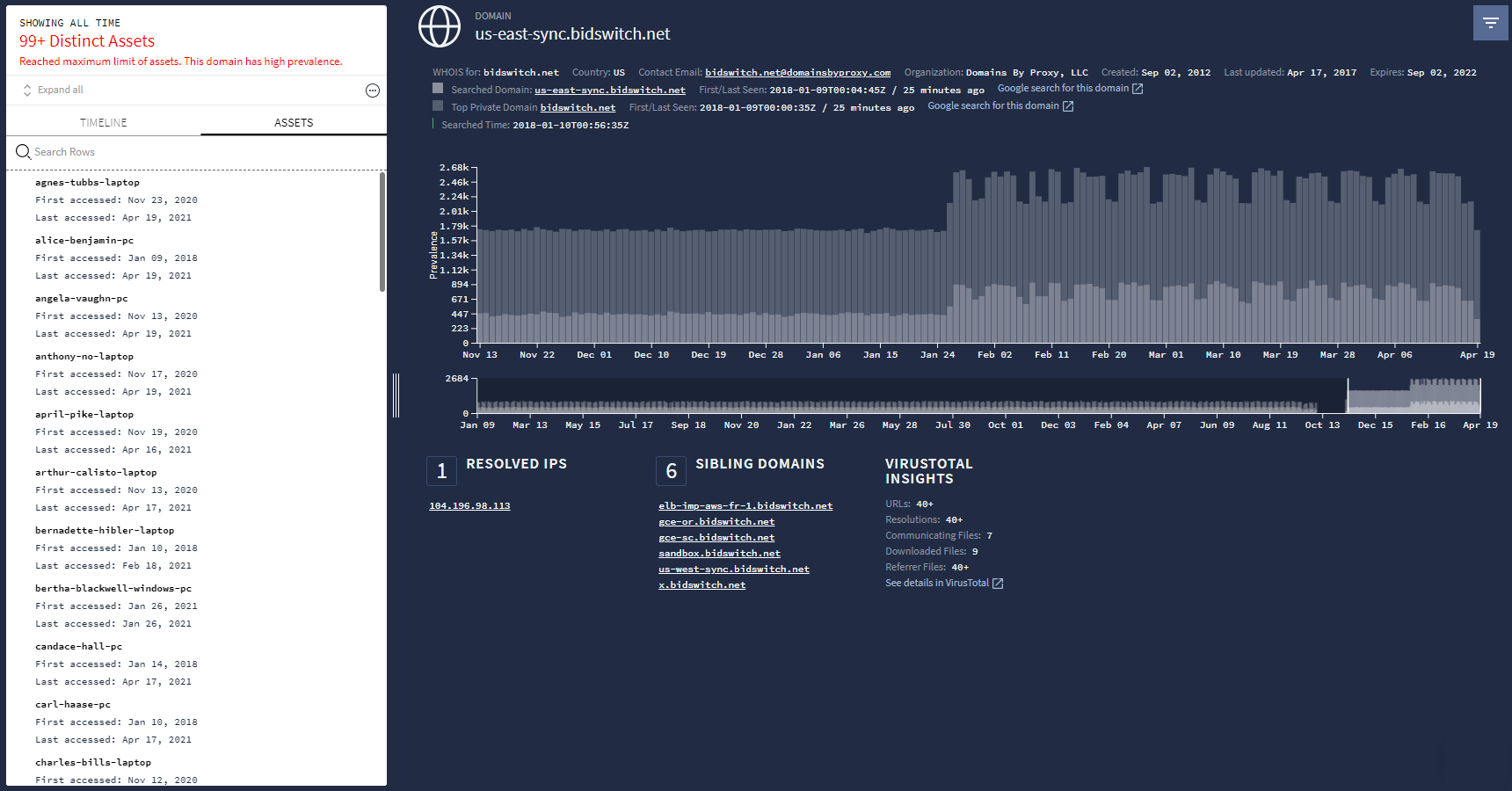

A coluna Domínio na guia Correspondências de domínio de IOC contém uma lista de domínios suspeitos. Ao clicar em um domínio nessa coluna, a visualização Domínio é aberta, conforme mostrado na figura a seguir, com informações detalhadas sobre esse domínio.

Visualização Domínio

Visualização Domínio

Usar o campo de pesquisa do Google Security Operations

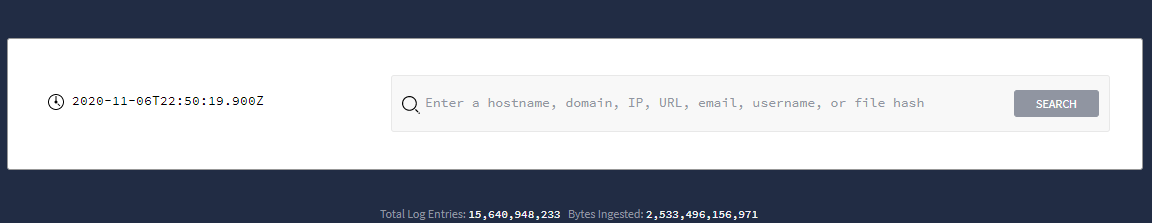

Inicie uma pesquisa diretamente na página inicial do Google Security Operations, como mostrado na figura a seguir.

Campo Pesquisar do Google Security Operations

Campo Pesquisar do Google Security Operations

Nessa página, você pode inserir os seguintes termos de pesquisa:

|

(por exemplo, plato.example.com) |

|

(por exemplo, altostrat.com) |

|

(por exemplo, 192.168.254.15) |

|

(por exemplo, https://new.altostrat.com) |

|

(por exemplo, betty-decaro-pc) |

|

(por exemplo, e0d123e5f316bef78bfdf5a888837577) |

Não é preciso especificar o tipo de termo de pesquisa que você está inserindo. O Google Security Operations determina isso para você. Os resultados são mostrados na visualização de investigação apropriada. Por exemplo, digitar um nome de usuário no campo de pesquisa mostra a visualização Recurso.

Como pesquisar registros brutos

Você pode pesquisar o banco de dados indexado ou os registros brutos. A pesquisa de registros brutos é mais abrangente, mas leva mais tempo do que uma pesquisa indexada.

Para refinar ainda mais sua pesquisa, use expressões regulares, diferencie maiúsculas de minúsculas ou selecione fontes de registro. Você também pode selecionar a linha do tempo desejada usando os campos de hora Início e Término.

Para fazer uma pesquisa de registros brutos, siga estas etapas:

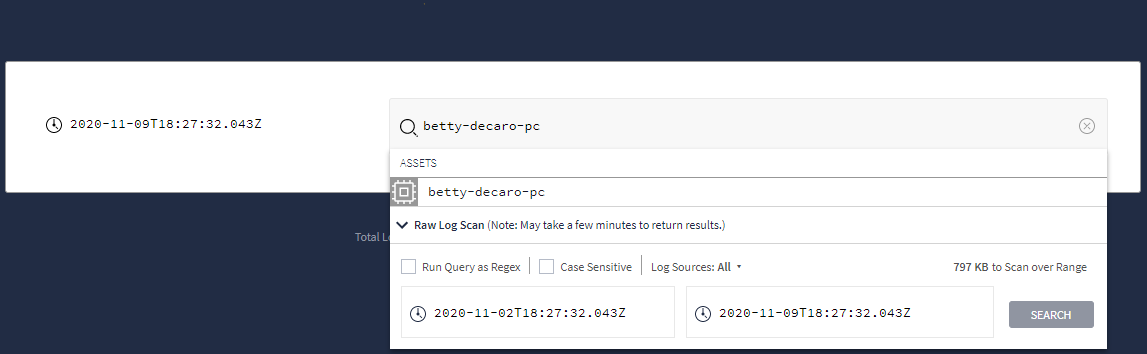

Digite o termo de pesquisa e selecione Verificação de registros brutos no menu suspenso, conforme mostrado na figura a seguir.

Menu suspenso mostrando a opção Verificação de registros brutos

Menu suspenso mostrando a opção Verificação de registros brutosDepois de definir os critérios de pesquisa brutos, clique no botão Pesquisar.

Na visualização Verificação de registros brutos, é possível analisar melhor os dados de registros.