Investigue um ficheiro

Pode usar o Google Security Operations para pesquisar nos seus dados um ficheiro específico com base no valor de hash MD5, SHA-1 ou SHA-256.

Se estiverem disponíveis informações adicionais para um hash de ficheiro encontrado na conta do Google SecOps de um cliente, estas informações adicionais são adicionadas automaticamente aos eventos UDM associados. Pode pesquisar estes eventos UDM manualmente através da pesquisa UDM ou usando regras.

Veja um hash de ficheiro

Para ver um hash de ficheiro, pode:

Veja um ficheiro diretamente na vista Hash do ficheiro

Navegue para a vista Hash do ficheiro a partir de outra vista

Veja um ficheiro diretamente na vista Hash do ficheiro

Para abrir diretamente a vista Hash do ficheiro, introduza o valor do hash no campo de pesquisa do Google SecOps e clique em Pesquisar.

O Google SecOps fornece informações adicionais sobre o ficheiro, incluindo o seguinte:

Motores de parceiros que detetam: outros fornecedores de segurança que detetaram o ficheiro.

Propriedades/metadados: propriedades conhecidas do ficheiro.

Nomes de ficheiros enviados/ITW do VT: software malicioso conhecido em circulação (ITW) enviado para o VirusTotal.

Navegue para a vista Hash de ficheiro a partir de outra vista

Também pode navegar para a vista Hash do ficheiro enquanto investiga um recurso noutra vista (por exemplo, a vista Recurso) seguindo estes passos:

Abra uma vista de investigação. Por exemplo, selecione um recurso para o ver na vista de recursos.

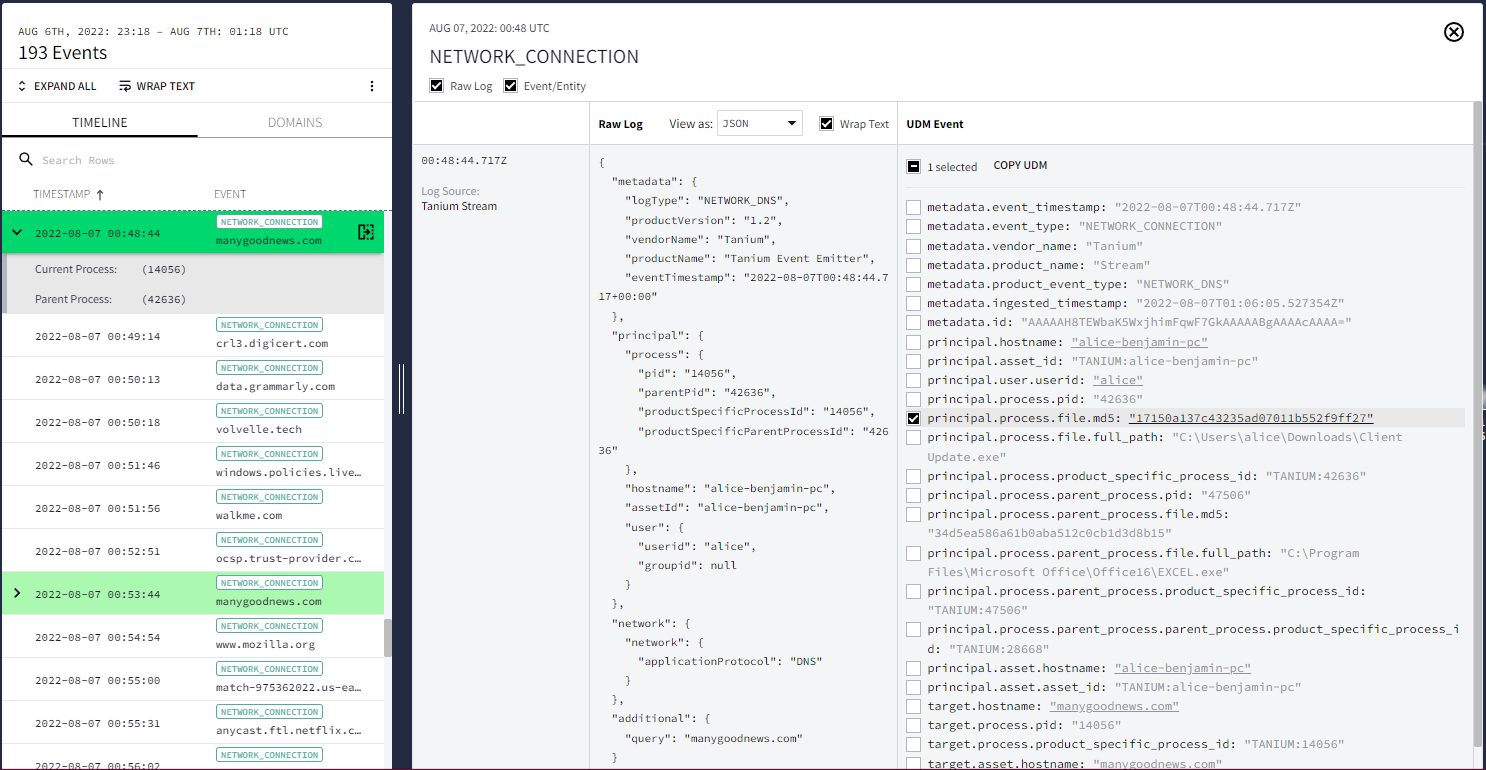

Na Linha cronológica à esquerda, desloque a página até qualquer evento associado a um processo ou a uma modificação de ficheiro, como Ligação de rede.

Selecionar um evento na vista de recursos

Selecionar um evento na vista de recursosAbra o registo não processado e o visualizador de UDM clicando no ícone de abertura na Linha cronológica.

Pode abrir a vista Hash do ficheiro para o ficheiro clicando no valor hash (por exemplo, principal.process.file.md5) no evento UDM apresentado.

Considerações

A vista de hash tem as seguintes limitações:

- Só pode filtrar eventos apresentados nesta vista.

- Apenas os tipos de eventos DNS, EDR, Webproxy e de alerta são preenchidos nesta vista. As informações de primeira visualização e última visualização preenchidas nesta vista também estão limitadas a estes tipos de eventos.

- Os eventos genéricos não aparecem em nenhuma das vistas organizadas. Aparecem apenas no registo não processado e nas pesquisas de UDM.

Precisa de mais ajuda? Receba respostas de membros da comunidade e profissionais da Google SecOps.