Investigar un recurso

Para investigar un recurso en Google Security Operations mediante la vista Recurso, sigue estos pasos:

Introduce el nombre de host, la dirección IP del cliente o la dirección MAC del recurso que quieras investigar:

- Nombre de host: puede ser corto (por ejemplo,

mattu) o completo (por ejemplo,mattu.ads.altostrat.com). - Dirección IP interna: dirección IP interna del cliente (por ejemplo,

10.120.89.92). Se admiten IPv4 e IPv6. - Dirección MAC: dirección MAC de cualquier dispositivo de tu empresa (por ejemplo,

00:53:00:4a:56:07).

- Nombre de host: puede ser corto (por ejemplo,

Introduce una marca de tiempo del recurso (la fecha y la hora UTC actuales de forma predeterminada).

Haz clic en Buscar.

Vista de recursos

La vista Recurso proporciona información sobre los eventos y los detalles de un recurso de tu entorno para obtener estadísticas. Los ajustes predeterminados de la vista Recurso pueden variar en función del contexto de uso. Por ejemplo, si abres la vista Recurso desde una alerta específica, solo se mostrará la información relacionada con esa alerta.

Puedes ajustar la vista Recursos para ocultar la actividad benigna y destacar los datos relevantes para una investigación. Las descripciones siguientes hacen referencia a los elementos de la interfaz de usuario de la vista Recurso.

Lista de la barra lateral Cronología

Cuando buscas un recurso, la actividad devuelve un periodo predeterminado de 2 horas. Al colocar el cursor sobre la fila de categorías de encabezado, se muestra el control de ordenación de cada columna, lo que le permite ordenar alfabéticamente o por tiempo en función de la categoría. Ajusta el periodo con el control deslizante de tiempo o desplazando la rueda del ratón mientras el cursor está sobre el gráfico de prevalencia. Consulta también el control deslizante de tiempo y el gráfico de prevalencia.

Lista de la barra lateral DOMINIOS

Usa esta lista para ver la primera búsqueda de cada dominio distinto en un periodo determinado. De esta forma, se oculta el ruido causado por los recursos que se conectan con frecuencia a los dominios.

Control deslizante Hora

El control deslizante de tiempo te permite ajustar el periodo que quieres analizar. Puedes ajustar el control deslizante para ver los eventos de un minuto a un día (también puedes hacerlo con la rueda de desplazamiento del ratón sobre el gráfico de prevalencia).

Sección Información del recurso

En esta sección se proporciona información adicional sobre el recurso, como la dirección IP y la dirección MAC del cliente asociadas a un nombre de host concreto durante el periodo especificado. También proporciona información sobre cuándo se observó el recurso por primera vez en tu empresa y la hora en la que se recogieron los datos por última vez.

Gráfico Prevalencia

El gráfico Prevalencia muestra el número máximo de recursos de la empresa que se han conectado recientemente al dominio de red mostrado. Los círculos grises grandes indican las primeras conexiones a los dominios. Los círculos grises pequeños indican conexiones posteriores al mismo dominio. Los dominios a los que se accede con frecuencia se muestran en la parte inferior del gráfico, mientras que los dominios a los que se accede con poca frecuencia se muestran en la parte superior. Los triángulos rojos que se muestran en el gráfico están asociados a alertas de seguridad en el momento especificado en el gráfico de prevalencia.

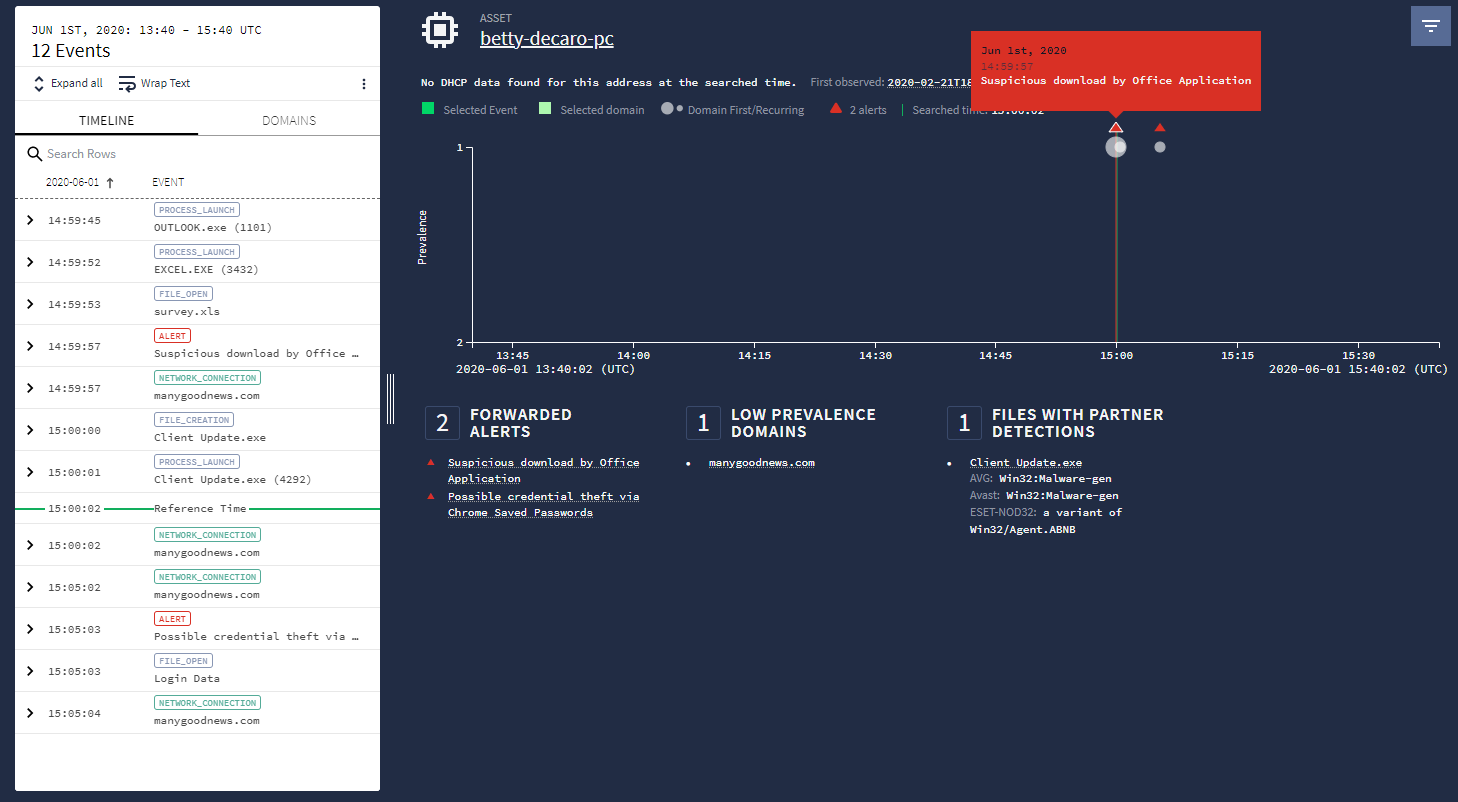

Bloques de estadísticas de recursos

Los bloques de Estadísticas de los recursos destacan los dominios y las alertas que te pueden interesar para investigar más a fondo. Proporcionan contexto adicional sobre lo que podría haber activado una alerta y pueden ayudarte a determinar si un dispositivo se ha visto comprometido. Los bloques Información sobre los recursos reflejan los eventos mostrados y varían en función de la relevancia de la amenaza.

Bloque Alertas reenviadas

Alertas de tu infraestructura de seguridad. Estas alertas se marcan con un triángulo rojo en Google SecOps y pueden requerir una investigación más exhaustiva.

Bloque Dominios recién registrados

- Aprovecha los metadatos de registro de WHOIS para determinar si los recursos consultados son dominios que se han registrado recientemente (en los últimos 30 días desde el inicio del periodo de búsqueda).

- Los dominios registrados recientemente suelen tener una relevancia de amenaza mayor, ya que es posible que se hayan creado explícitamente para evitar los filtros de seguridad.

Aparece en el nombre de dominio completo (FQDN) de la marca de tiempo de la vista actual. Por ejemplo:

- El recurso de Juan se conectó a bar.example.com el 29 de mayo del 2018.

- example.com se registró el 4 de mayo del 2018.

- bar.example.com aparece como un dominio recién registrado cuando investigas el recurso de Juan el 29 de mayo del 2018.

Bloque Dominios nuevos en la empresa

- Analiza los datos DNS de tu empresa para determinar si un activo ha consultado dominios que nadie de tu empresa ha visitado antes. Por ejemplo:

- El recurso de Jane se conectó a bad.altostrat.com el 25 de mayo del 2018.

- Otros recursos visitaron phishing.altostrat.com el 10 de mayo del 2018, pero no hay ninguna otra actividad de altostrat.com ni de ninguno de sus subdominios en su organización antes del 10 de mayo del 2018.

- bad.altostrat.com se muestra en el bloque de estadísticas Dominios nuevos en la empresa al investigar el recurso de Jane el 25 de mayo del 2018.

Bloqueo de dominios de prevalencia baja

- Resumen de los dominios de prevalencia baja que ha consultado un recurso concreto.

- Las estadísticas de un nombre de dominio completo se basan en la prevalencia de su dominio privado de nivel superior (TPD), donde la prevalencia es inferior o igual a 10. La TPD tiene en cuenta la lista de sufijos públicos{target="console"}.

Por ejemplo:

- Recurso de Mike conectado test.sandbox.altostrat.com el 26 de mayo del 2018.

- Como sandbox.altostrat.com tiene una prevalencia de 5, test.sandbox.altostrat.com se muestra en el bloque de estadísticas "Dominio de prevalencia baja".

Bloque ET Intelligence Rep List

- Proofpoint, Inc.{target="console"} publica la lista de IPs y dominios sospechosos de Emerging Threats (ET) Intelligence Rep.

- Los dominios se comparan con las listas de recursos e indicadores del intervalo de tiempo actual.

Bloque AIS del Departamento de Seguridad Nacional de EE. UU.

- Intercambio automático de indicadores (AIS) del Departamento de Seguridad Nacional (DHS) de Estados Unidos.

- Indicadores de ciberamenazas recopilados por el Departamento de Seguridad Nacional de EE. UU., incluidas direcciones IP maliciosas y direcciones de remitentes de correos de phishing.

Alertas

En la siguiente imagen se muestran las alertas de terceros que están correlacionadas con el recurso que se está investigando. Estas alertas pueden proceder de productos de seguridad populares (como software antivirus, sistemas de detección de intrusos y cortafuegos de hardware). Te proporcionan contexto adicional al investigar un recurso.

Alertas en la vista Recursos

Alertas en la vista Recursos

Filtrar los datos

Puede filtrar los datos mediante el filtrado predeterminado o el filtrado por procedimientos.

Filtrado predeterminado

El periodo de una vista de recursos es de dos horas de forma predeterminada. Cuando un recurso está implicado en una investigación de alertas y lo ves desde la investigación de alertas, la vista de recursos se filtra automáticamente para mostrar solo los eventos que se aplican a esa investigación.

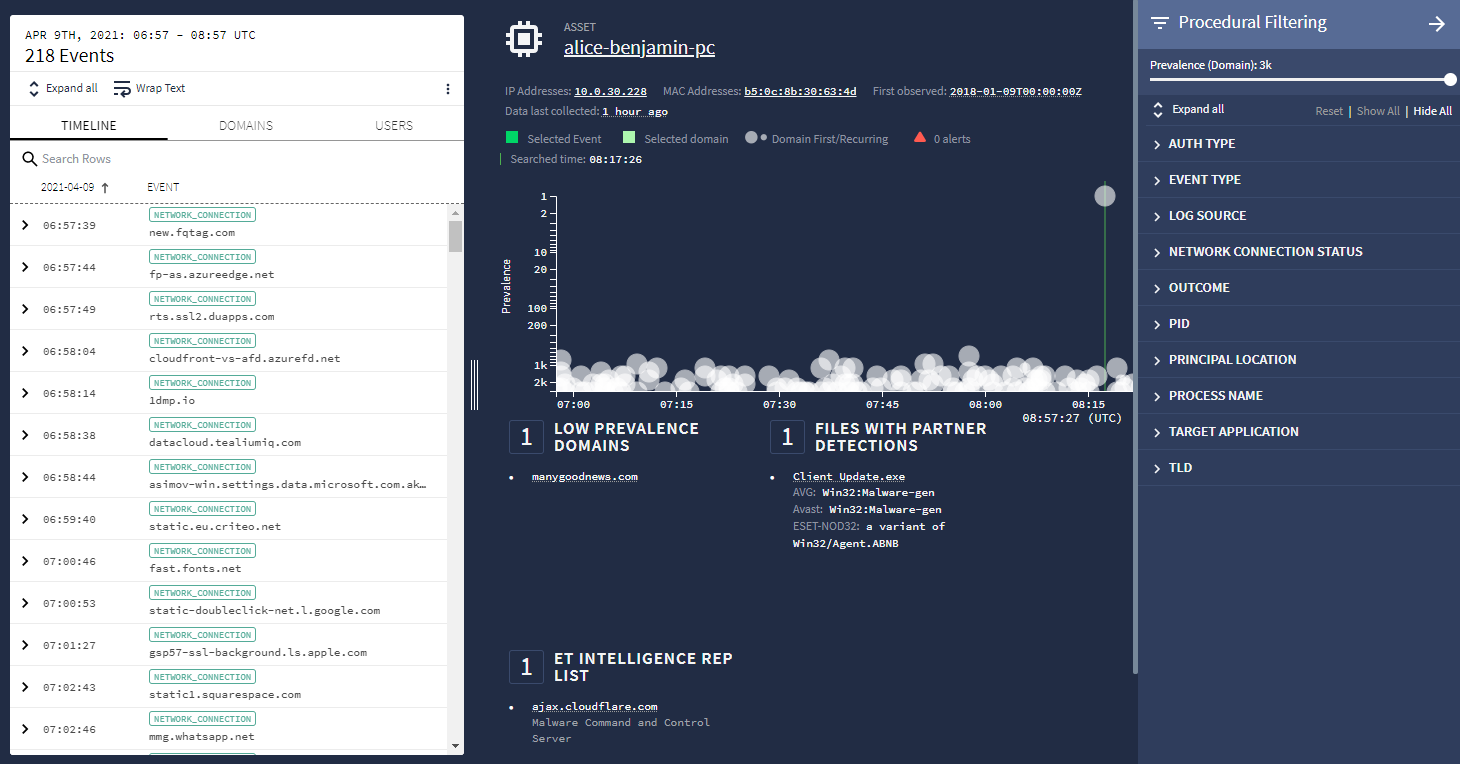

Filtrado de procedimientos

En el filtrado de procedimientos, puede filtrar por campos como el tipo de evento, la fuente de registro, el tipo de autenticación, el estado de la conexión de red y el PID. Puedes ajustar el periodo y la configuración del gráfico de prevalencia de tu investigación. El gráfico de prevalencia facilita la identificación de valores atípicos en eventos como las conexiones de dominio y los eventos de inicio de sesión.

Para abrir el menú Filtrado por procedimientos, haz clic en el icono ![]() situado en la esquina superior derecha de la interfaz de usuario de Google SecOps.

situado en la esquina superior derecha de la interfaz de usuario de Google SecOps.

Menú de filtrado por procedimientos

Menú de filtrado por procedimientos

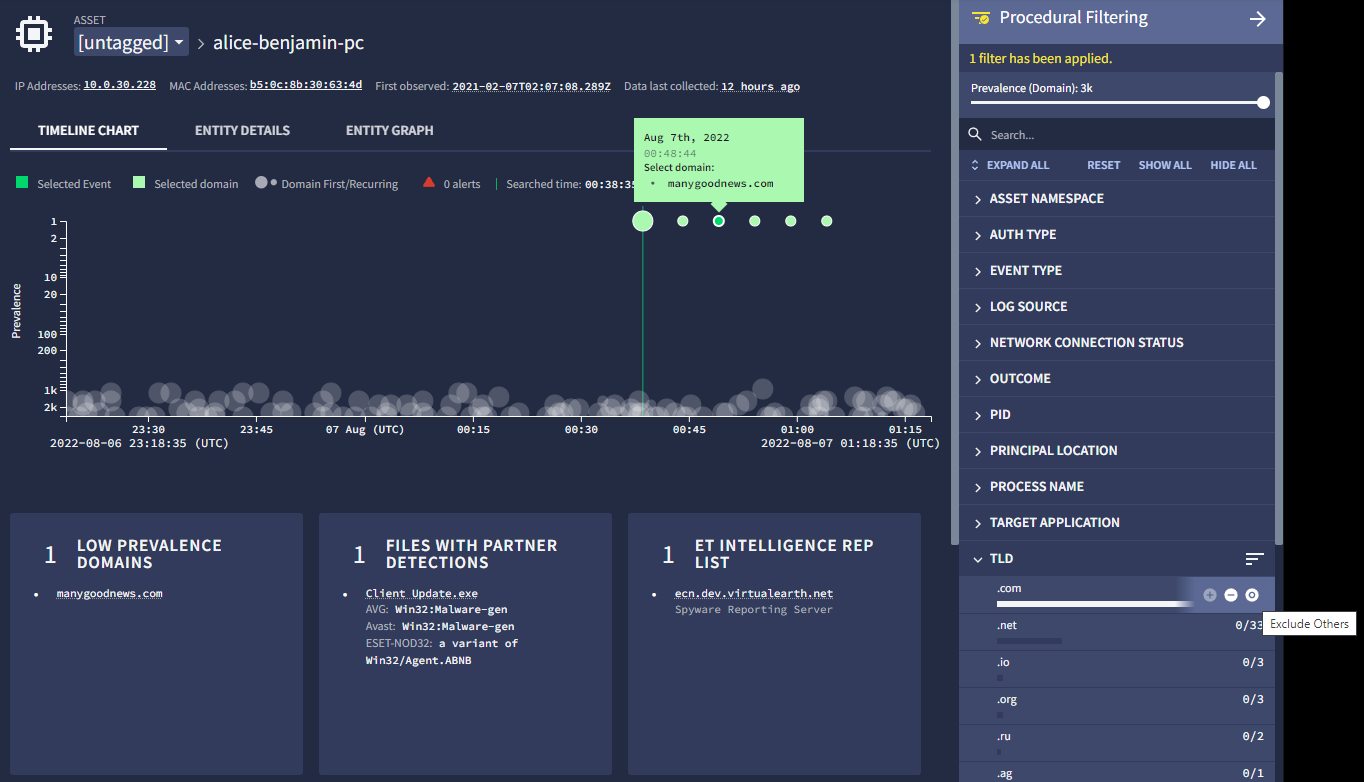

El menú Filtrado por procedimientos, que se muestra en la siguiente figura, te permite filtrar aún más la información relativa a un recurso, como:

- Prevalencia

- Tipo de evento

- Origen del archivo de registro

- Estado de la conexión de red

- Dominio de nivel superior (TLD)

La prevalencia mide el número de recursos de tu empresa que se han conectado a un dominio específico durante los últimos siete días. Cuantos más recursos se conecten a un dominio, mayor será la prevalencia de ese dominio en tu empresa. Es poco probable que los dominios con una prevalencia alta, como google.com, requieran una investigación.

Puedes usar el control deslizante Prevalencia para filtrar los dominios de alta prevalencia y centrarte en los dominios a los que han accedido menos recursos de tu empresa. El valor de prevalencia mínimo es 1, lo que significa que puedes centrarte en los dominios vinculados a un solo recurso de tu empresa. El valor máximo varía en función del número de recursos que tenga en su empresa.

Al colocar el cursor sobre un elemento, aparecen controles que le permiten incluir, excluir o ver solo los datos relevantes para ese elemento. Como se muestra en la siguiente imagen, puedes configurar el control para ver solo los dominios de nivel superior (TLDs) haciendo clic en el icono O.

Filtrado de procedimientos en un solo TLD.

Filtrado de procedimientos en un solo TLD.

También puedes acceder al menú Filtro de procedimientos desde la vista Enterprise Insights.

Ver datos de proveedores de seguridad en la cronología

Puede usar el filtrado por procedimientos para ver los eventos de proveedores de seguridad específicos de un recurso en la vista Recursos. Por ejemplo, puede usar el filtro Fuente de registro para centrarse en los eventos de un proveedor de seguridad, como Tanium.

A continuación, puede ver los eventos de Tanium en la barra lateral Cronología.

Para obtener información sobre cómo crear espacios de nombres de recursos, consulta el artículo principal Espacio de nombres de recursos.

Cuestiones importantes

La vista de recursos tiene las siguientes limitaciones:

- En esta vista solo se pueden mostrar 100.000 eventos.

- Solo puede filtrar los eventos que aparecen en esta vista.

- En esta vista solo se rellenan los tipos de eventos DNS, EDR, Webproxy, Alert y User. La información sobre la primera y la última vez que se ha visto que se muestra en esta vista también se limita a estos tipos de eventos.

- Los eventos genéricos no aparecen en ninguna de las vistas seleccionadas. Solo aparecen en los registros sin procesar y en las búsquedas de UDM.

¿Necesitas más ayuda? Recibe respuestas de los miembros de la comunidad y de los profesionales de Google SecOps.