Investigue um alerta

Os alertas estão associados a dados identificados como uma ameaça pelos seus sistemas de segurança. A investigação de alertas dá-lhe contexto sobre o alerta e as entidades relacionadas.

Quando clica num alerta, é direcionado para uma página que contém detalhes do alerta organizados nos três separadores seguintes:

- Vista geral: fornece um resumo de detalhes importantes sobre o alerta, incluindo o estado do alerta e a janela de deteção.

- Gráfico: visualiza alertas gerados a partir de uma regra YARA-L. Apresenta um gráfico da relação do alerta com outras entidades. Quando um alerta é acionado, as entidades associadas ao alerta são apresentadas no gráfico e no lado esquerdo do ecrã, cada uma com o seu próprio cartão. O gráfico de alertas usa as seguintes entidades num evento UDM:

principal,target,src,observer,intermediaryeabout. - Histórico de alertas: lista todas as alterações que ocorreram a este alerta, incluindo quando o estado de um alerta foi alterado ou foi adicionada uma nota.

Abaixo do gráfico que visualiza as relações entre as entidades e o alerta, encontram-se os três subseparadores seguintes que fornecem mais contexto acerca do alerta:

- Eventos: contém detalhes sobre os eventos relacionados com o alerta.

- Entidades: contém detalhes sobre cada entidade associada ao alerta.

- Contexto do alerta: fornece contexto adicional acerca do alerta.

Antes de começar

Para preencher o gráfico de alertas, tem de criar uma regra YARA-L que gere alertas. A qualidade do gráfico de alertas está associada ao contexto incorporado na regra YARA-L. A secção de resultados de uma regra fornece contexto às deteções acionadas pela regra.

Recomendamos que adicione os seguintes substantivos da UDM à secção de resultados, porque são usados no gráfico de alertas:

principal, target, src, observer, intermediary e about

. Para estes substantivos da UDM, os seguintes campos são usados no gráfico de alertas:

artifact.ipasset.asset_idasset.hostnameasset.ipasset.macasset.product_object_idasset_iddomain.namefile.md5file.sha1file.sha256hostnameipmacprocess.file.md5process.file.sha1process.file.sha256resource.nameurluser.email_addressesuser.employee_iduser.product_object_iduser.useriduser.windows_sid

Os valores na lista anterior de campos UDM também têm um link para a pesquisa UDM a partir do subseparador Contexto do alerta. Para mais informações, consulte o artigo Veja o contexto acerca do alerta.

Na seguinte regra YARA-L, é gerado um alerta quando um número significativo de Google Cloud APIs de serviço foram desativadas num curto período de tempo (1 hora).

rule gcp_multiple_service_apis_disabled {

meta:

author = "Google Cloud Security"

description = "Detect when multiple Google Cloud Service APIs are disabled in a short period of time."

severity = "High"

priority = "High"

events:

$gcp.metadata.event_type = "USER_RESOURCE_UPDATE_CONTENT"

$gcp.metadata.log_type = "GCP_CLOUDAUDIT"

$gcp.metadata.product_event_type = "google.api.serviceusage.v1.ServiceUsage.DisableService"

$gcp.security_result.action = "ALLOW"

$gcp.target.application = "serviceusage.googleapis.com"

$gcp.principal.user.userid = $userid

match:

$userid over 1h

outcome:

$risk_score = max(75)

$network_http_user_agent = array_distinct($gcp.network.http.user_agent)

$principal_ip = array_distinct($gcp.principal.ip)

$principal_user_id = array_distinct($gcp.principal.user.userid)

$principal_user_display_name = array_distinct($gcp.principal.user.user_display_name)

$target_resource_name = array_distinct($gcp.target.resource.name)

$dc_target_resource_name = count_distinct($gcp.target.resource.name)

condition:

$gcp and $dc_target_resource_name > 5

}

Depois de gerar um alerta, pode navegar para a página Gráfico de alertas para obter mais contexto sobre o alerta e investigá-lo mais detalhadamente.

Navegue para o gráfico de alertas

Pode aceder ao Gráfico a partir da página Alertas e IOCs ou da página Pesquisa UDM.

Aceda ao gráfico de alertas a partir de Alertas e IOCs

A página Alertas e indicadores de comprometimento (IOC) permite-lhe filtrar e ver todos os alertas e IOCs que estão atualmente a afetar a sua empresa. Para saber mais acerca desta página e como ver correspondências de IOCs, visite Ver alertas e IOCs.

Para ver mais informações sobre um alerta na página Alertas e IOCs, conclua os seguintes passos:

- Na barra de navegação, clique em Deteções > Alertas e IOCs.

- Encontre o alerta que quer investigar na tabela de alertas.

- Na linha desse alerta, clique no texto na coluna do nome para abrir o gráfico de alertas.

Aceda ao gráfico de alertas a partir da Pesquisa UDM

- Na parte superior da barra de navegação, selecione Pesquisar.

- Carregue uma pesquisa com o gestor de pesquisas ou crie uma nova pesquisa. Saiba mais

sobre como fazer uma pesquisa na UDM na pesquisa

UDM.

- São apresentados três separadores: Vista geral, Entidade e Alertas. Clique em Alertas.

- Clique no alerta que quer investigar. O visualizador de alertas é apresentado.

- Clique em Ver detalhes para abrir a vista de alertas.

- Clique no separador Gráfico para apresentar o gráfico de alertas.

Veja detalhes sobre um alerta

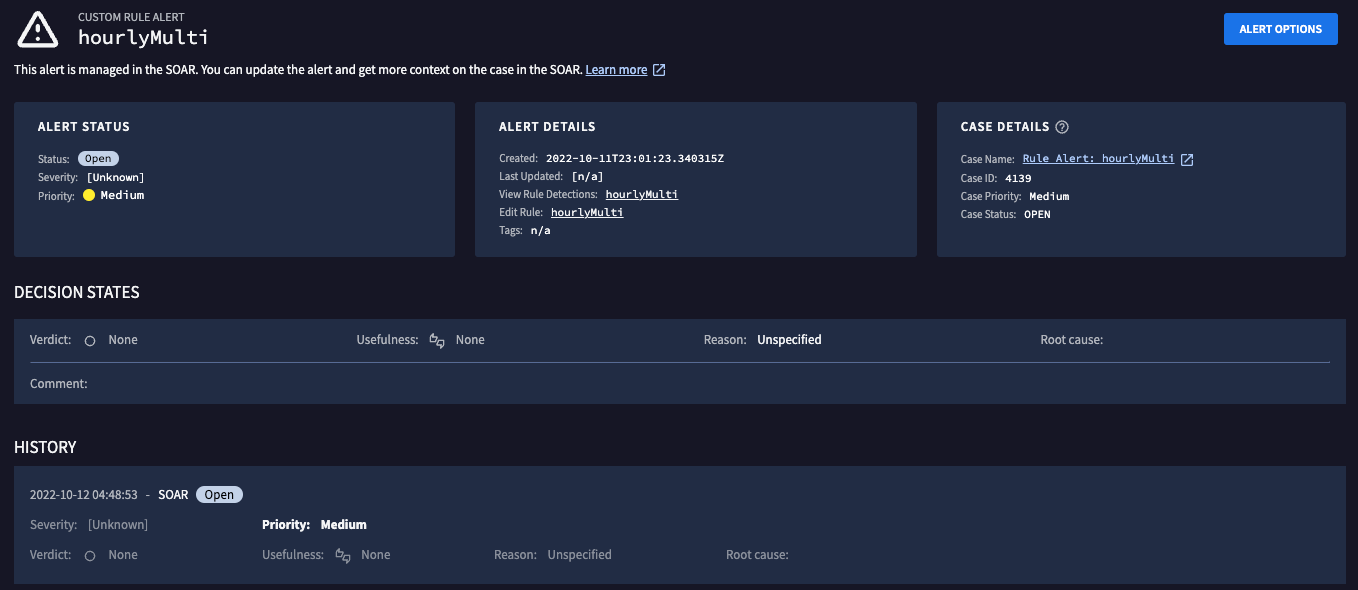

Na vista de alertas, o separador Vista geral apresenta as seguintes informações relativamente ao alerta:

- Detalhes do alerta: estado do alerta, data de criação, gravidade, prioridade e pontuação de risco.

- Resumo da deteção: regra de deteção que gerou o alerta. Pode ver outros alertas da mesma regra de deteção.

- Eventos: eventos associados a este alerta.

Entradas: detalha as origens de dados que geraram o alerta. Os conteúdos variam consoante os seguintes tipos de alertas.

Deteção padrão: apresenta os eventos e as entidades associadas que acionaram a regra.

Deteção composta: apresenta os eventos, as entidades e as deteções subjacentes que serviram de entradas para a regra.

Um alerta é uma deteção composta quando:

A coluna Entradas mostra Deteção como origem.

A coluna Tipo de deteção apresenta uma etiqueta Alerta ou Deteção com um número junto à mesma (por exemplo,

Alert (3)).

Isto indica que uma deteção ou uma cadeia de deteções acionou o alerta, em vez de eventos ou entidades não processados sozinhos.

Pode ver e analisar estas deteções subjacentes na tabela Deteções através das seguintes funcionalidades:

Expanda as linhas para ver deteções aninhadas, dados de eventos associados e informações de entidades relacionadas.

Personalize a vista através do gestor de colunas para selecionar e organizar as colunas na tabela.

Além de ver informações importantes, pode ajustar o estado do alerta.

Altere o estado do alerta

- Clique em Alterar estado do alerta no canto superior direito.

- Na janela apresentada, atualize os níveis de gravidade e prioridade em conformidade.

- Clique em Guardar.

Feche o alerta

- Clique em Fechar alerta.

- Na janela apresentada, tem a opção de deixar uma nota para adicionar mais contexto sobre o motivo pelo qual fechou o alerta.

- Introduza as suas informações e prima Guardar.

Veja relações entre entidades

O gráfico mostra como os diferentes alertas e entidades estão ligados. Esta funcionalidade oferece-lhe um gráfico visual e interativo que pode usar para expandir as informações de relações sobre entidades existentes e apresentar relações desconhecidas. Também pode expandir a pesquisa aumentando o intervalo de tempo e expandindo os alertas de momento para ter caminhos de alerta mais detalhados.

Também pode expandir a pesquisa clicando no ícone + no lado superior direito de qualquer nó. Ao fazê-lo, são apresentados todos os nós relacionados com essa entidade.

Ícones de gráficos

As diferentes entidades são representadas por ícones diferentes.

| Ícone | Entidade que o ícone representa | Explicação |

| Utilizador | Um utilizador é uma pessoa ou outra entidade que solicita acesso e utiliza informações da sua rede. Exemplos: janedoe, cloudysanfrancisco@gmail.com | |

| base de dados | Recurso | Os recursos são um termo genérico para entidades que têm o seu próprio nome do recurso exclusivo. Exemplos: tabela, base de dados e projeto do BigQuery. |

| Endereço IP | ||

| description | Ficheiro | |

| Nome do domínio | ||

| URL | ||

| device_unknown | Tipo de entidade desconhecido | Um tipo de entidade não reconhecido pelo software do Google SecOps. |

| memória | Recurso | Um recurso é tudo o que produz valor para a sua organização. Isto pode incluir nomes de anfitrião, endereços MAC e endereços IP internos. Exemplos: 10.120.89.92 (endereço IP interno), 00:53:00:4a:56:07 (endereço MAC) |

Se duas ou mais alertas forem provenientes da mesma regra, são agrupados num ícone de grupo. Os indicadores que representam a mesma entidade são consolidados num único ícone.

Para saber mais sobre cada um destes ícones, reveja os seguintes documentos:

- Investigue um utilizador

- Design orientado para recursos

- Investigue um recurso

- Investigue um domínio

- Investigue um ficheiro

- Investigue um endereço IP

Navegue no gráfico de alertas

Quando clica em Gráfico de alertas, o gráfico mostra todos os resultados 12 horas antes e depois do alerta. Se não existirem entidades para o alerta, apenas o alerta original aparece no gráfico.

O alerta principal é realçado num círculo vermelho. Os alertas estão ligados a entidades com uma linha contínua e a outros alertas com uma linha tracejada. Se passar o ponteiro sobre uma aresta (a linha que liga dois nós), é apresentada a variável de resultado ou a variável de correspondência que a liga a um nó no gráfico.

No lado esquerdo, existem cartões para cada nó que incluem detalhes sobre as regras associadas, as janelas de deteção, a gravidade e o estado de prioridade, entre outros.

Diretamente acima do gráfico, encontra um botão com a etiqueta Opções do gráfico. Quando clica em Opções de gráfico, são apresentadas duas opções: Deteções sem alertas e Pontuação de risco. Ambas estão ativadas por predefinição e podem ser ativadas ou desativadas de acordo com a sua preferência.

Para mover os nós, basta arrastá-los no gráfico. Quando solta o nó, este fica fixo no local onde o deixou até clicar em Atualizar.

Adicione e remova nós

Se clicar num nó, é apresentada uma tabela na parte inferior do ecrã. Pode realizar as seguintes ações em cada nó:

Alerta

- Veja entidades, alertas e eventos relacionados

- Veja os resultados e as correspondências do alerta

- Remova qualquer subgrafo

- Adicione ou remova entidades e alertas relacionados do gráfico selecionando as caixas na coluna No gráfico

Entidade

- Veja todos os alertas relacionados

- Remova qualquer subgrafo

- Adicione ou remova alertas relacionados do gráfico selecionando ou desmarcando as caixas na coluna No gráfico

Grupo

- Ver todas as entidades ou alertas que compõem esse grupo

- Desagrupe nós individuais clicando em No gráfico na tabela na parte inferior da página.

Para adicionar ou remover a pontuação de risco dos nós, selecione ou desmarque a caixa Pontuação de risco acima da tabela.

Expanda o gráfico de alertas

Para ver mais nós relacionados, clique no ícone + na parte inferior do alerta. As entidades e os alertas relacionados com o ícone que selecionou são apresentados. Cada novo alerta tem um cartão na parte lateral com mais detalhes.

Reponha o gráfico

Se quiser limpar o gráfico, pode ajustar o intervalo de tempo na janela do lado direito. O intervalo máximo é de 90 dias. A reposição do intervalo de tempo também repõe o gráfico para o estado original. A atualização do intervalo de tempo limpa o gráfico de quaisquer nós adicionais e repõe o gráfico no estado original.

Para mover os nós novamente para a posição predefinida, clique em atualizar.

Veja o contexto sobre o alerta

A secção Contexto do alerta contém uma lista de valores que fornecem contexto adicional acerca do alerta.

O contexto do alerta tem uma coluna Tipo que indica que parte da regra gerou o alerta que selecionou: resultado ou correspondência. A coluna seguinte chama-se Variável. Estes nomes de variáveis baseiam-se nos nomes das variáveis de correspondência e de resultado definidas na regra. Por último, a coluna mais à direita é o campo UDM. As variáveis que têm um campo UDM listado também estão associadas na coluna Valores.

Além dos campos de UDM indicados na secção Antes de começar, os seguintes campos de UDM também estão associados à página Pesquisa de UDM:

file.full_pathprocess.command_lineprocess.file.full_pathprocess.parent_process.product_specific_process_idprocess.pidprocess.product_specific_process_idresource.product_object_id

Os substantivos UDM específicos associados a estes campos são

principal, target, src, observer, intermediary e about

. Se clicar num valor, é acionada uma pesquisa de UDM, que transmite o valor juntamente com o intervalo de tempo do dia anterior.

No exemplo de regra YARA-L apresentado na secção Antes de começar, os seguintes campos UDM vão ser associados à página Pesquisa UDM:

principal.ipprincipal.user.useridprincipal.user.user_display_nametarget.resource.name

Veja o histórico de alertas

O separador Histórico de alertas permite-lhe ver um histórico completo de todas as ações que foram realizadas para este alerta. Isto inclui:

- Quando o alerta apareceu pela primeira vez

- Quaisquer notas que os membros da sua equipa tenham deixado sobre este alerta

- Se a gravidade tiver sido alterada

- Se a prioridade tiver sido alterada

- Se o alerta tiver sido fechado

Alertas do SOAR do Google Security Operations

Os alertas do Google Security Operations SOAR incluem informações adicionais sobre o registo do Google Security Operations SOAR. Estes alertas também fornecem um link para abrir o registo no SOAR do Google Security Operations. Para mais informações, consulte a vista geral dos registos SOAR do Google Security Operations.

Alerta para o registo do SOAR do Google Security Operations

Precisa de mais ajuda? Receba respostas de membros da comunidade e profissionais da Google SecOps.