Configurar exclusões de regras

Criar exclusões na guia "Exclusões"

Talvez as detecções selecionadas fornecidas pela equipe do Google Cloud Google Cyber Threat Intelligence (GCTI) estejam gerando muitas detecções. É possível configurar exclusões nas regras de detecção selecionadas para reduzir o volume dessas detecções. As exclusões de regra são usadas apenas com detecções selecionadas do Google Security Operations.

Para configurar uma exclusão em uma regra de detecção selecionada, siga estas etapas:

Na barra de navegação, selecione Regras e detecções. Clique na guia Exclusões.

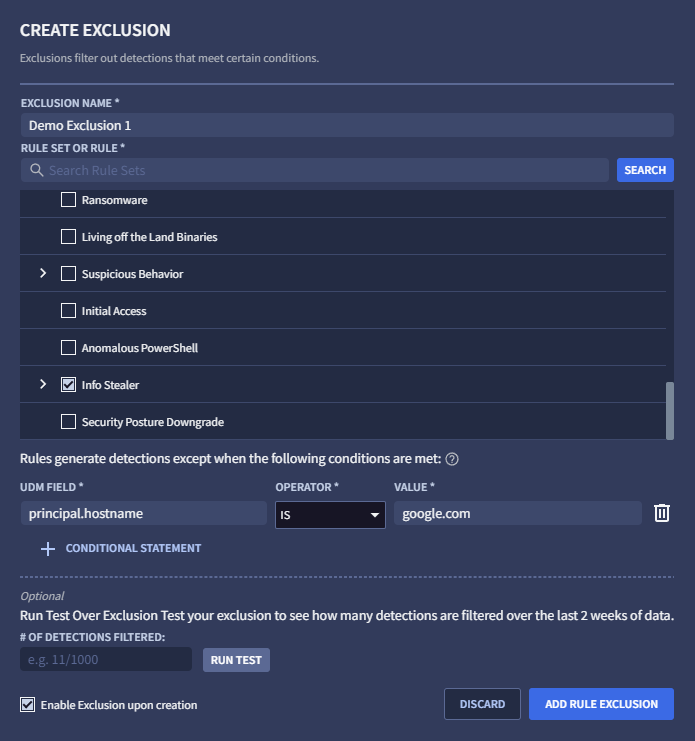

Clique em Criar exclusão para criar uma exclusão. A janela Criar exclusão é aberta.

Figura 1: criar exclusão

Especifique um nome de exclusão exclusivo. Esse nome vai aparecer na lista de exclusões na guia "Exclusões".

Selecione a regra ou o conjunto de regras a que você quer aplicar a exclusão. Role a lista de regras ou pesquise uma regra específica usando o campo de pesquisa e clicando em Pesquisar. As regras em um conjunto de regras só são mostradas se acionarem uma detecção.

Para excluir um valor da UDM, selecione um Campo da UDM, especifique um operador e insira um valor. É necessário pressionar a tecla "Enter" para cada valor. Caso contrário, você vai receber uma mensagem de erro ao clicar em + Instrução condicional. Por exemplo, talvez você queira configurar uma exclusão quando

principal.hostname = google.com.É possível inserir outros valores em uma condição. Cada vez que você pressiona a tecla "Enter", o valor é registrado, e você pode inserir outro valor. Vários valores para uma condição são unidos usando um OR lógico, o que significa que uma exclusão corresponde se algum dos valores corresponder.

Para adicionar outras condições a essa exclusão, clique em + Instrução condicional. Se você tentar especificar uma condição inválida, vai receber uma mensagem de erro. Várias condições são unidas usando um AND lógico, o que significa que uma exclusão só corresponde se todas as condições também corresponderem.

(Opcional) Clique em Executar teste para determinar quantas exclusões seriam feitas se ativadas, calculadas avaliando a exclusão nas últimas duas semanas de detecções registradas.

(Opcional) Desmarque Ativar exclusão após a criação se quiser desativar a exclusão por enquanto. Essa opção fica ativada por padrão.

Clique em Adicionar exclusão de regra quando terminar.

Criar exclusões no visualizador da UDM

Também é possível criar exclusões no visualizador de UDM seguindo estas etapas:

Na barra de navegação, selecione Regras e detecções. Clique na guia Detecções selecionadas.

Clique em Painel e selecione uma regra com detecções.

Navegue até um evento na Linha do tempo e clique no ícone do visualizador de eventos UDM e registros brutos.

Na visualização de eventos da UDM, selecione o campo que você quer excluir, clique em Opções de visualização e em Excluir. A janela Criar exclusão é aberta. A janela é pré-preenchida com a regra, o campo da UDM e o valor extraído da sua seleção de UDM.

Dê um nome exclusivo à nova exclusão.

(Opcional) Clique em Executar teste para determinar quantas exclusões seriam feitas se ativadas, calculadas avaliando a exclusão nas últimas duas semanas de detecções registradas.

Clique em Adicionar exclusão de regra quando terminar.

Gerenciar exclusões

Depois de criar uma ou mais exclusões, você terá as seguintes opções na guia Exclusões. Na barra de navegação, selecione Regras e detecções. Clique na guia Exclusões:

- As exclusões estão listadas na tabela de exclusões. Para desativar qualquer uma das exclusões listadas, defina a opção Ativada como Desativada.

- Para filtrar as exclusões mostradas, clique no ícone de filtro . Selecione as opções Ativado, Desativado ou Arquivado conforme necessário.

- Para editar uma exclusão, clique no ícone de menu e selecione Editar.

- Para arquivar uma exclusão, clique no ícone de menu e selecione Arquivar.

- Para desarquivar uma exclusão, clique no ícone de menu e selecione Desarquivar.

Precisa de mais ajuda? Receba respostas de membros da comunidade e profissionais do Google SecOps.