Puedes habilitar tu servicio, trabajo o grupo de trabajadores de Cloud Run para enviar tráfico a una red de VPC a través de la salida directa de VPC sin necesidad de usar el conector de Acceso a VPC sin servidores.

Antes de comenzar

Si aún no tienes una red de VPC en tu proyecto, crea una.

Si usas una VPC compartida con servicios o trabajos de Cloud Run, consulta Conéctate a una red de VPC compartida.

Revisa las siguientes secciones de configuración de direcciones IP:

Asignación de direcciones IP para obtener orientación sobre cómo asignar direcciones IP desde tu subred

Estrategias de agotamiento de direcciones IP para usar rangos de direcciones IP alternativos

Limitaciones

Las siguientes limitaciones se aplican a los servicios, los trabajos y los grupos de trabajadores de Cloud Run:

- Es posible que experimentes demoras de un minuto o más en el establecimiento de la conexión durante el inicio de la instancia cuando usas la salida de VPC directa. Te recomendamos que configures un sondeo de inicio HTTP que pruebe una conexión a un destino de salida que use la aplicación antes de que esta acepte solicitudes. Esta prueba de conectividad de salida debe implementar reintentos o el sondeo de inicio debe establecerse con configuraciones de período y umbral adecuadas para actuar como un reintento.

- Cloud Run admite una capacidad de procesamiento de hasta 1 Gbps por instancia individual. Si se supera esta cantidad, se limita el rendimiento.

Una cuota de uso de Cloud Run limita la cantidad máxima de instancias que puedes configurar para usar la salida de VPC directa. La cantidad máxima se configura por revisión o ejecución de trabajos de Cloud Run. Para aumentar los límites predeterminados, consulta cómo aumentar las cuotas.

- Los servicios, trabajos y grupos de trabajadores de Cloud Run pueden experimentar interrupciones de conexión durante los eventos de mantenimiento de la infraestructura de red. Te recomendamos que uses bibliotecas cliente que puedan manejar restablecimientos ocasionales de la conexión.

- La compatibilidad con la salida de VPC directa para el tráfico interno de IPv6 solo está disponible en la versión preliminar.

- La NAT privada solo está disponible en la versión preliminar.

Los siguientes elementos no son compatibles con la salida de VPC directa:

- Los registros de flujo de VPC no proporcionan el nombre del servicio o la revisión de Cloud Run.

- Los registros de flujo de VPC no se informan desde recursos que no son de VM, como Cloud Run o máquinas locales.

- Duplicación de paquetes

- Network Intelligence Center, incluidas las pruebas de conectividad

- Tráfico IPv6 externo a través de una red de VPC

- Etiquetas de red o identidad de servicio en las reglas de firewall de entrada

- Las reglas de firewall no pueden usar etiquetas de Resource Manager adjuntas a las cargas de trabajo de Cloud Run.

- Los trabajos de Cloud Run que se ejecutan durante más de 1 hora pueden experimentar interrupciones de conexión. Esto puede ocurrir durante los eventos de mantenimiento que migran el trabajo de una máquina a otra. El contenedor recibe una señal

SIGTSTP10 segundos antes del evento y una señalSIGCONTdespués del evento. Después de que el contenedor reciba la señalSIGCONT, vuelve a intentar la conexión.

Asignación de direcciones IP

Para colocar tu servicio, trabajo o grupo de trabajadores de Cloud Run en una red de VPC, especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red. Cloud Run asigna direcciones IP desde tu subred.

Las direcciones IP son efímeras, por lo que no debes crear políticas basadas en IPs individuales. Si necesitas crear una política basada en IPs, como en reglas de firewall, debes usar el rango de direcciones IP de toda la subred.

Para cambiar la red o subred que usa tu servicio, trabajo o grupo de trabajadores, implementa una revisión nueva o ejecuta una tarea de trabajo nueva que use los valores de red y subred nuevos.

Aumenta y reduce la escala

Para un escalamiento vertical más rápido durante un aumento de tráfico, Cloud Run reserva direcciones IP en bloques de 16 (máscara de subred 28) a la vez.

Consulta qué direcciones IP asignó Cloud Run.

Para asegurarte de tener suficientes direcciones IPv4 disponibles para usar en Cloud Run, el rango de direcciones IPv4 de tu subred debe ser /26 o más grande.

Para obtener eficiencia de la asignación de IP y facilidad de administración, coloca varios recursos en la misma subred. Si el espacio de direcciones IPv4 es limitado, consulta Rangos de IPv4 compatibles para obtener más opciones.

Para borrar la subred, primero debes borrar o volver a implementar los servicios, trabajos o grupos de trabajadores de Cloud Run para dejar de usar la subred y, luego, esperar entre 1 y 2 horas.

Consumo de direcciones IP para servicios y grupos de trabajadores

En estado estable, Cloud Run usa 2 veces (2X) más direcciones IP que la cantidad de instancias. Cuando una revisión se reduce, Cloud Run conserva sus direcciones IP durante un máximo de 20 minutos. En total, reserva al menos el doble de la cantidad de direcciones IP, más un búfer para tener en cuenta las actualizaciones de revisión.

Por ejemplo, si actualizas revisiones para que revision 1 escale de 100 instancias a cero, mientras que revision 2 escala de cero a 100, Cloud Run conserva las direcciones IP de revision 1 durante un máximo de 20 minutos después de reducir el escalamiento. Durante el período de retención de 20 minutos, debes reservar al menos 400 direcciones IP ((100 + 100) * 2).

Consumo de IP para trabajos

En el caso de los trabajos de Cloud Run, cada tarea consume 1 dirección IP durante su ejecución y 7 minutos después de que finaliza. Asegúrate de que tu subred sea lo suficientemente grande como para admitir todas las ejecuciones simultáneas de tareas de trabajo, con una subred de reserva mínima de /26 requerida.

Por ejemplo:

- Un trabajo de una sola tarea que se ejecuta a diario y siempre se completa al menos 7 minutos antes de la siguiente ejecución consume un máximo de 1 dirección IP en la subred.

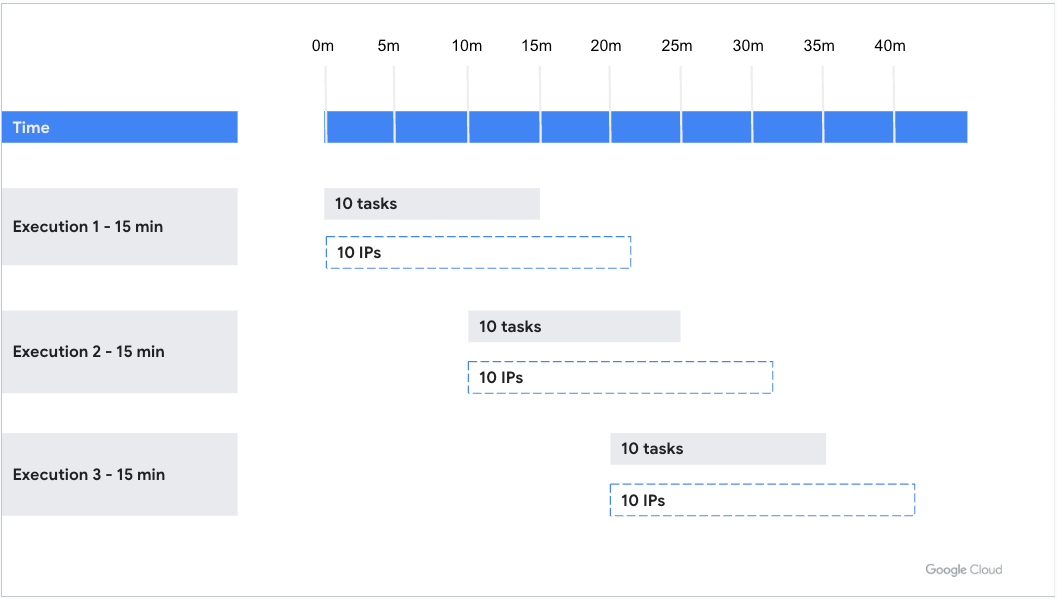

- Un trabajo de 10 tareas que se ejecuta cada 10 minutos, con cada tarea ejecutándose durante 15 minutos, consume 1 dirección IP durante 22 minutos por tarea (3 ejecuciones consumen direcciones IP al mismo tiempo), como se muestra en el siguiente ejemplo. Por lo tanto, el trabajo consume 30 direcciones IP en estado estable.

- Un trabajo de una sola tarea que tarda 1 minuto en ejecutarse y se ejecuta 100 veces por minuto requiere aproximadamente 800 direcciones IP, según la hora exacta de ejecución.

Rangos de IPv4 admitidos

Cloud Run admite los siguientes rangos IPv4 para tu subred:

Configura los permisos de IAM

Asegúrate de que Cloud Run tenga acceso a la red de VPC mediante uno de los siguientes métodos:

Rol Agente de servicio de Cloud Run: De forma predeterminada, el agente de servicio de Cloud Run tiene el rol Agente de servicio de Cloud Run (

roles/run.serviceAgent) que contiene los permisos necesarios.Permisos personalizados: Para obtener un control más detallado, otorga al agente de servicio de Cloud Run los siguientes permisos adicionales en el proyecto:

compute.networks.getcompute.subnetworks.getcompute.subnetworks.useen el proyecto host o en la subred específicacompute.addresses.getcompute.addresses.listcompute.addresses.createInternalcompute.addresses.deleteInternalcompute.regionOperations.get

Rol Usuario de red de Compute: si no usas el rol predeterminado Agente de servicio de Cloud Run o los permisos personalizados, otorga el rol Usuario de red de Compute (

roles/compute.networkUser) ) en la cuenta de servicio del Agente de servicios de Cloud Run mediante la ejecución del siguiente comando:gcloud projects add-iam-policy-binding PROJECT_ID \ --member "serviceAccount:service-PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com" \ --role "roles/compute.networkUser"

Reemplaza lo siguiente:

- PROJECT_ID: el ID de tu proyecto.

- PROJECT_NUMBER: Es el número de proyecto en el que implementas tu servicio, trabajo o grupo de trabajadores de Cloud Run.

Implementa un recurso de Cloud Run

Según el recurso de Cloud Run que tengas, consulta las instrucciones en una de las siguientes secciones:

Implementa un servicio

La salida de VPC directa permite que tu servicio de Cloud Run envíe tráfico a una red de VPC sin un conector de Acceso a VPC sin servidores. Los costos de red reducen su escala a cero al igual que el servicio. También puedes agregar etiquetas de red directamente en las revisiones de servicio de Cloud Run para obtener una seguridad de red más detallada, como aplicar reglas de firewall de VPC.

Puedes configurar la salida de VPC directa con un servicio a través de laGoogle Cloud consola, Google Cloud CLI, YAML o Terraform.

Console

Haz clic en Crear servicio si quieres configurar un servicio nuevo en el que realizarás la implementación. Si quieres configurar y, luego, implementar un servicio existente, haz clic en el servicio y, luego, en Implementar y editar una nueva revisión.

Si configuras un servicio nuevo, completa la página de configuración del servicio inicial como desees y haz clic en Contenedor, volúmenes, herramientas de redes y seguridad para expandir la página de configuración del servicio.

Haz clic en la pestaña Herramientas de redes.

Haz clic en Conéctate a una VPC para el tráfico saliente.

Haz clic en Enviar tráfico de forma directa a una VPC.

En el campo Red, selecciona la red de VPC a la que deseas enviar tráfico.

En el campo Subred, selecciona la subred desde la que tu servicio recibe direcciones IP. Puedes implementar varios servicios en la misma subred.

Opcional: Ingresa los nombres de las etiquetas de red que quieres asociar con tu servicio o tus servicios. Las etiquetas de red se especifican a nivel de revisión. Cada revisión del servicio puede tener diferentes etiquetas de red, como

network-tag-2.En Enrutamiento del tráfico, selecciona una de las siguientes opciones:

- Enruta solo las solicitudes a IP privadas a la VPC para enviar solo tráfico a direcciones internas a través de la red de VPC.

- Enruta todo el tráfico a la VPC para enviar todo el tráfico saliente a través de la red de VPC.

Haz clic en Crear o Implementar.

Para verificar que tu servicio esté en tu red de VPC, haz clic en el servicio y, luego, en la pestaña Herramientas de redes. Las redes y las subredes se detallan en la tarjeta VPC.

Ahora puedes enviar solicitudes desde tu servicio de Cloud Run a cualquier recurso en la red de VPC, como lo permiten las reglas de firewall.

gcloud

Para implementar un servicio de Cloud Run sin un conector de Google Cloud CLI, sigue estos pasos:

Actualiza los componentes de

gclouda la versión más reciente:gcloud components update

Asegúrate de que la API de Compute Engine esté habilitada para tu proyecto:

gcloud services enable compute.googleapis.com

Implementa el servicio de Cloud Run con el siguiente comando:

gcloud run deploy SERVICE_NAME \ --image=IMAGE_URL \ --network=NETWORK \ --subnet=SUBNET \ --network-tags=NETWORK_TAG_NAMES \ --vpc-egress=EGRESS_SETTING \ --region=REGION

Reemplaza lo siguiente:

- SERVICE_NAME por el nombre del servicio de Cloud Run.

- IMAGE_URL: Una referencia a la imagen del contenedor, por ejemplo,

us-docker.pkg.dev/cloudrun/container/hello:latest. Si usas Artifact Registry, el repositorio REPO_NAME debe estar creado. La URL sigue el formato deLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. - Opcional: NETWORK por el nombre de tu red de VPC. Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red.

- Opcional: SUBNET con el nombre de tu subred Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red. Puedes implementar o ejecutar varios servicios, trabajos o grupos de trabajadores en la misma subred.

- Opcional: NETWORK_TAG_NAMES por los nombres separados por comas de las etiquetas de red que deseas asociar con un servicio. Para los servicios, las etiquetas de red se especifican a nivel de revisión. Cada revisión del servicio puede tener diferentes etiquetas de red, como

network-tag-2. - EGRESS_SETTING por un valor de configuración de salida:

all-traffic: Envía todo el tráfico saliente por medio de la red de VPC.private-ranges-only: Envía solo el tráfico a direcciones internas por medio de la red de VPC.

- REGION por una región para el servicio.

Para verificar que tu servicio esté en tu red de VPC, ejecuta el siguiente comando:

gcloud run services describe SERVICE_NAME \ --region=REGION

Reemplaza lo siguiente:

SERVICE_NAMEpor el nombre de tu servicioREGIONpor la región del servicio que especificaste en el paso anterior.

El resultado debe contener el nombre de tu red, subred y configuración de salida, por ejemplo:

VPC access: Network: default Subnet: subnet Egress: private-ranges-only

Ahora puedes enviar solicitudes desde tu servicio de Cloud Run a cualquier recurso en la red de VPC, como lo permiten las reglas de firewall.

YAML

Si creas un servicio nuevo, omite este paso. Si actualizas un servicio existente, descarga su configuración de YAML:

gcloud run services describe SERVICE --format export > service.yaml

Actualiza los siguientes atributos:

apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE_NAME labels: cloud.googleapis.com/location: REGION spec: template: metadata: annotations: run.googleapis.com/network-interfaces: '[{"network":"NETWORK","subnetwork":"SUBNET","tags":"NETWORK_TAG_NAMES"}]' run.googleapis.com/vpc-access-egress: EGRESS_SETTING spec: containers: - image: IMAGE

Reemplaza lo siguiente:

- SERVICE_NAME por el nombre del servicio de Cloud Run. Los nombres de servicios deben tener 49 caracteres o menos, y deben ser únicos por región y proyecto.

- REGION por la región del servicio de Cloud Run, que debe coincidir con la región de la subred.

- Opcional: NETWORK por el nombre de tu red de VPC. Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red.

- Opcional: SUBNET con el nombre de tu subred Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red. Puedes implementar o ejecutar varios servicios, trabajos o grupos de trabajadores en la misma subred.

- Opcional: NETWORK_TAG_NAMES por los nombres de las etiquetas de red que deseas asociar con un servicio. Para los servicios, las etiquetas de red se especifican a nivel de revisión. Cada revisión del servicio puede tener diferentes etiquetas de red, como

network-tag-2. - EGRESS_SETTING por un valor de configuración de salida:

all-traffic: Envía todo el tráfico saliente por medio de la red de VPC.private-ranges-only: Envía solo el tráfico a direcciones internas por medio de la red de VPC.

- IMAGE por la URL de la imagen de contenedor de servicio.

También puedes especificar más opciones de configuración, como variables de entorno o límites de memoria.

Crea o actualiza el servicio con el siguiente comando:

gcloud run services replace service.yaml

Terraform

Si deseas obtener más información para aplicar o quitar una configuración de Terraform, consulta los comandos básicos de Terraform.

Agrega lo siguiente a tu archivo

main.tf:

De manera opcional, haz que tu servicio sea público si deseas permitir el acceso sin autenticación.

Crea un trabajo

La salida de VPC directa permite que tu trabajo de Cloud Run envíe tráfico a una red de VPC sin un conector de Acceso a VPC sin servidores. También puedes agregar etiquetas de red directamente en los trabajos de Cloud Run para obtener una seguridad de red más detallada, como aplicar reglas de firewall de VPC.

Puedes configurar la salida de VPC directa con un trabajo a través de laGoogle Cloud consola, Google Cloud CLI o YAML.

Console

Si quieres configurar un nuevo trabajo, haz clic en la pestaña Trabajos y completa la página de configuración de trabajo inicial según sea necesario. Si quieres configurar un trabajo existente, haz clic en el trabajo y, luego, en Editar.

Haz clic en Contenedor, variables y secretos, conexiones y seguridad para expandir la página de propiedades del trabajo.

Haz clic en la pestaña Conexiones.

Haz clic en Conéctate a una VPC para el tráfico saliente.

Haz clic en Enviar tráfico de forma directa a una VPC.

En el campo Red, selecciona la red de VPC a la que deseas enviar tráfico.

En el campo Subred, selecciona la subred desde la que tu trabajo recibe direcciones IP. Puedes ejecutar varios trabajos en la misma subred.

En Enrutamiento del tráfico, selecciona una de las siguientes opciones:

- Enruta solo las solicitudes a IP privadas a la VPC para enviar solo tráfico a direcciones internas a través de la red de VPC.

- Enruta todo el tráfico a la VPC para enviar todo el tráfico saliente a través de la red de VPC.

Opcional: Ingresa los nombres de las etiquetas de red que quieres asociar con tu servicio o tus servicios. Las etiquetas de red se especifican a nivel de revisión. Cada revisión del servicio puede tener diferentes etiquetas de red, como

network-tag-2.Opcional: Ingresa los nombres de las etiquetas de red que quieres asociar a tu trabajo o trabajos. Para los trabajos, las etiquetas de red se especifican a nivel de ejecución. Cada ejecución de trabajo puede tener etiquetas de red diferentes, como

network-tag-2.Haz clic en Crear o Actualizar.

Para verificar que tu trabajo esté en la red de VPC, haz clic en el trabajo y, luego, en la pestaña Configuración. Las redes y las subredes se detallan en la tarjeta VPC.

Ahora puedes ejecutar el trabajo de Cloud Run y enviar solicitudes desde el trabajo a cualquier recurso en la red de VPC, como lo permiten las reglas de firewall.

gcloud

Para crear un trabajo de Cloud Run sin un conector de Google Cloud CLI, sigue estos pasos:

Actualiza los componentes de

gclouda la versión más reciente:gcloud components update

Asegúrate de que la API de Compute Engine esté habilitada para tu proyecto:

gcloud services enable compute.googleapis.com

Crea un trabajo de Cloud Run con el siguiente comando:

gcloud run jobs create JOB_NAME \ --image=IMAGE_URL \ --network=NETWORK \ --subnet=SUBNET \ --network-tags=NETWORK_TAG_NAMES \ --vpc-egress=EGRESS_SETTING \ --region=REGION

Reemplaza lo siguiente:

- JOB_NAME por el nombre del trabajo de Cloud Run.

- IMAGE_URL: Es una referencia a la imagen del contenedor, por ejemplo,

us-docker.pkg.dev/cloudrun/container/job:latest. - Opcional: NETWORK por el nombre de tu red de VPC. Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red.

- Opcional: SUBNET con el nombre de tu subred Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red. Puedes implementar o ejecutar varios servicios, trabajos o grupos de trabajadores en la misma subred.

- Opcional: NETWORK_TAG_NAMES por los nombres de las etiquetas de red que deseas asociar con un trabajo. Para los trabajos, las etiquetas de red se especifican a nivel de ejecución. Cada ejecución de trabajo puede tener diferentes etiquetas de red, como

network-tag-2. - EGRESS_SETTING por un valor de configuración de salida:

all-traffic: Envía todo el tráfico saliente por medio de la red de VPC.private-ranges-only: Envía solo el tráfico a direcciones internas por medio de la red de VPC.

- REGION por una región para el trabajo.

Para verificar que el trabajo esté en tu red de VPC, ejecuta el siguiente comando:

gcloud run jobs describe JOB_NAME \ --region=REGION

Reemplaza lo siguiente:

JOB_NAMEpor el nombre de tu trabajo.REGIONpor la región del trabajo que especificaste en el paso anterior.

El resultado debe contener el nombre de tu red y subred, por ejemplo:

VPC network: Network: default Subnet: default

Ahora puedes ejecutar el trabajo de Cloud Run y enviar solicitudes desde el trabajo a cualquier recurso en la red de VPC, como lo permiten las reglas de firewall.

YAML

Si creas un trabajo nuevo, omite este paso. Si actualizas un trabajo existente, descarga su configuración de YAML:

gcloud run jobs describe JOB_NAME --format export > job.yaml

Actualiza los siguientes atributos:

apiVersion: run.googleapis.com/v1 kind: Job metadata: name: JOB_NAME labels: cloud.googleapis.com/location: REGION spec: template: metadata: annotations: run.googleapis.com/network-interfaces: '[{"network":"NETWORK","subnetwork":"SUBNET","tags":"NETWORK_TAG_NAMES"}]' run.googleapis.com/vpc-access-egress: EGRESS_SETTING spec: containers: - image: IMAGE

Reemplaza lo siguiente:

- JOB_NAME por el nombre del trabajo de Cloud Run. Los nombres de trabajos deben tener 49 caracteres o menos, y deben ser únicos por región y proyecto.

- REGION por la región del trabajo de Cloud Run, que debe coincidir con la región de la subred.

- Opcional: NETWORK por el nombre de tu red de VPC. Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red.

- Opcional: SUBNET con el nombre de tu subred Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red. Puedes implementar o ejecutar varios servicios, trabajos o grupos de trabajadores en la misma subred.

- Opcional: NETWORK_TAG_NAMES por los nombres de las etiquetas de red que deseas asociar con un trabajo. Para los trabajos, las etiquetas de red se especifican a nivel de ejecución. Cada ejecución de trabajo puede tener diferentes etiquetas de red, como

network-tag-2. - EGRESS_SETTING por un valor de configuración de salida:

all-traffic: Envía todo el tráfico saliente por medio de la red de VPC.private-ranges-only: Envía solo el tráfico a direcciones internas por medio de la red de VPC.

- IMAGE por la URL de la imagen de contenedor.

Crea o actualiza el servicio con el siguiente comando:

gcloud run jobs replace job.yaml

Implementa un grupo de trabajadores

La salida de VPC directa permite que tu grupo de trabajadores de Cloud Run envíe tráfico a una red de VPC sin un conector de Acceso a VPC sin servidores. Los costos de red reducen su escala a cero al igual que el grupo de trabajadores. También puedes agregar etiquetas de red directamente en las revisiones del grupo de trabajadores de Cloud Run para obtener una seguridad de red más detallada, como aplicar reglas de firewall de VPC.

Puedes configurar la salida de VPC directa con un grupo de trabajadores a través de Google Cloud CLI.

gcloud

Para implementar un grupo de trabajadores de Cloud Run sin un conector de Google Cloud CLI, sigue estos pasos:

Actualiza los componentes de

gclouda la versión más reciente:gcloud components update

Asegúrate de que la API de Compute Engine esté habilitada para tu proyecto:

gcloud services enable compute.googleapis.com

Implementa tu grupo de trabajadores de Cloud Run con el siguiente comando:

gcloud beta run worker-pools deploy WORKER_POOL \ --image=IMAGE_URL \ --network=NETWORK \ --subnet=SUBNET \ --network-tags=NETWORK_TAG_NAMES \ --vpc-egress=EGRESS_SETTING \ --region=REGION

Reemplaza lo siguiente:

- WORKER_POOL por el nombre de tu grupo de trabajadores de Cloud Run. Los nombres de los grupos de trabajadores deben tener 49 caracteres o menos, usar un nombre único por región y proyecto, y no deben compartir el mismo nombre que un nombre de servicio existente de tu proyecto. Si aún no existe, con este comando se crea el grupo de trabajadores durante la implementación. Puedes omitir este parámetro por completo, pero se te solicitará el nombre del grupo de trabajadores si lo haces.

- IMAGE_URL: Es una referencia a la imagen del contenedor que contiene el grupo de trabajadores, como

us-docker.pkg.dev/cloudrun/container/worker-pool:latest. - Opcional:NETWORK por el nombre de tu red de VPC. Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red.

- Opcional: SUBNET con el nombre de la subred Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red. Puedes implementar o ejecutar varios servicios, trabajos o grupos de trabajadores en la misma subred.

- Opcional: NETWORK_TAG_NAMES por los nombres separados por comas de las etiquetas de red que deseas asociar con un grupo de trabajadores. Para los servicios, las etiquetas de red se especifican a nivel de revisión. Cada revisión del grupo de trabajadores puede tener diferentes etiquetas de red, como

network-tag-2. - EGRESS_SETTING por un valor de configuración de salida:

all-traffic: Envía todo el tráfico saliente por medio de la red de VPC.private-ranges-only: Envía solo el tráfico a direcciones internas por medio de la red de VPC.

- REGION por una región para tu grupo de trabajadores.

Para verificar que tu grupo de trabajadores esté en tu red de VPC, ejecuta el siguiente comando:

gcloud beta run worker-pools describe WORKER_POOL \ --region=REGION

Reemplaza lo siguiente:

WORKER_POOLpor el nombre de tu grupo de trabajadores.REGIONpor la región del grupo de trabajadores que especificaste en el paso anterior.

El resultado debe contener el nombre de tu red, subred y configuración de salida, por ejemplo:

VPC access: Network: default Subnet: subnet Egress: private-ranges-only

Ahora puedes enviar solicitudes desde tu grupo de trabajadores de Cloud Run a cualquier recurso en la red de VPC, como lo permiten las reglas de firewall.

Configura servicios y trabajos de pila doble

Para agregar una subred de doble pila con un rango de IPv6 interno en un servicio o trabajo de Cloud Run, consulta Configura servicios y trabajos de doble pila.

Restringe el acceso con reglas de firewall

Restringe el acceso a los recursos en una red de VPC mediante las reglas de firewall de VPC. Agrega estas restricciones mediante una de las siguientes estrategias:

- Crea una regla de firewall de entrada que haga referencia a tu servicio o trabajo mediante el rango de IP de la subred.

Crea una regla de firewall de salida que haga referencia a tu servicio o trabajo.

En la regla de firewall de salida, haz referencia a tu servicio o trabajo mediante la identidad de servicio de la cuenta de servicio vinculado, el rango de IP de la subred o las etiquetas de red asociadas.

Etiquetas de red para la salida

Agrega una capa adicional de seguridad de red mediante etiquetas de red en las reglas de firewall de salida.

Console

Para asociar etiquetas de red a un servicio o trabajo, sigue estos pasos:

En la consola de Google Cloud , ve a la página de Cloud Run.

Haz clic en el servicio o trabajo con el que deseas asociar las etiquetas de red y, luego, haz clic en Editar e implementar nueva revisión para servicios o en Editar para trabajos.

Haz clic en la pestaña Herramientas de redes para los servicios o en la pestaña Conexiones para los trabajos.

Asegúrate de nhaber seleccionado Conectar a una VPC para el tráfico saliente y Enviar tráfico directamente a una VPC.

En el campo Subred, selecciona la subred desde la que tu servicio recibe direcciones IP. Puedes implementar o ejecutar varios servicios o trabajos en la misma subred.

En el campo Etiquetas de red, ingresa los nombres de las etiquetas de red que deseas asociar con el servicio o el trabajo.

Haz clic en Implementar o Actualizar.

En el caso de los servicios, cada revisión de servicio puede tener un conjunto diferente de etiquetas de red, ya que se especifican a nivel de revisión. En el caso de los trabajos, una ejecución de trabajo tiene las mismas etiquetas de red que tenía el trabajo cuando se creó el trabajo.

gcloud

Para asociar las etiquetas de red a un servicio o trabajo, usa el comando gcloud run deploy:

gcloud run deploy SERVICE_JOB_NAME \ --image=IMAGE_URL \ --network=NETWORK \ --subnet=SUBNET \ --network-tags=NETWORK_TAG_NAMES \ --region=REGION

Reemplaza lo siguiente:

- SERVICE_JOB_NAME por el nombre de tu servicio o trabajo.

- IMAGE_URL por la URL de imagen del servicio o el trabajo.

- NETWORK por el nombre de la red de VPC.

- SUBNET por el nombre de la subred Especifica una red de VPC o una subred, o ambas. Si solo especificas una red, la subred usará el mismo nombre que la red. Puedes implementar o ejecutar varios servicios, trabajos o grupos de trabajadores en la misma subred.

- NETWORK_TAG_NAMES por el nombre de tu etiqueta de red o una lista de etiquetas de red separadas por comas.

- REGION por el nombre de tu región

En el caso de los servicios, cada revisión de servicio puede tener un conjunto diferente de etiquetas de red, ya que se especifican a nivel de revisión. En el caso de los trabajos, una ejecución de trabajo tiene las mismas etiquetas de red que tenía el trabajo cuando se creó el trabajo.

Desconecta un recurso de Cloud Run

Según el recurso de Cloud Run que tengas, consulta las instrucciones en una de las siguientes secciones:

Desconecta un servicio

Console

Para quitar el servicio de la red de VPC, haz lo siguiente:

Haz clic en el servicio que deseas quitar y, luego, en Editar e implementar nueva revisión.

Haz clic en la pestaña Herramientas de redes.

Desmarca Conéctate a una VPC para el tráfico saliente.

Haz clic en Implementar.

Para verificar que tu servicio ya no esté en tu red de VPC, haz clic en la pestaña Herramientas de redes. La red y la subred ya no se enumeran en la tarjeta VPC.

Para quitar solo las etiquetas de red y, al mismo tiempo, mantener el servicio conectado a la red de VPC, haz lo siguiente:

Haz clic en el servicio que contiene las etiquetas de red que deseas quitar y, luego, en Implementar y editar una nueva revisión.

Haz clic en la pestaña Herramientas de redes.

Borra los nombres de las etiquetas de red que ya no deseas asociar con tu servicio.

Haz clic en Implementar.

gcloud

Para quitar tu servicio de la red de VPC, ejecuta el siguiente comando:

gcloud run services update SERVICE_NAME --region=REGION \ --clear-network

Para quitar solo las etiquetas de red y, al mismo tiempo, mantener el servicio conectado a la red de VPC, ejecuta el siguiente comando:

gcloud run services update SERVICE_NAME --region=REGION \ --clear-network-tags

Reemplaza lo siguiente:

- SERVICE_NAME: el nombre de tu servicio de Cloud Run.

- REGION: la región del servicio de Cloud Run.

YAML

Para quitar el servicio de la red de VPC, haz lo siguiente:

Descarga la configuración YAML del servicio:

gcloud run services describe SERVICE_NAME --format export > service.yaml

Quita el siguiente contenido de tu archivo

service.yaml:run.googleapis.com/network-interfaces: '[{"network":"NETWORK","subnetwork":"SUBNET","tags":"NETWORK_TAG_NAMES"}]'

Donde

- NETWORK: El nombre de tu red de VPC

- SUBNET: el nombre de tu subred.

- Opcional: NETWORK_TAG_NAMES: son los nombres de las etiquetas de red si las asociaste con un servicio.

Implementa la revisión del servicio a través de la ejecución del siguiente comando:

gcloud run services replace service.yaml

Para quitar solo las etiquetas de red y, al mismo tiempo, mantener el servicio conectado a la red de VPC, haz lo siguiente:

Descarga la configuración YAML del servicio:

gcloud run services describe SERVICE_NAME --format export > service.yaml

Quita las variables

tagsdel contenido de tu archivoservice.yamly deja las variablesnetworkysubnetworken su lugar, como se muestra en el siguiente ejemplo:run.googleapis.com/network-interfaces: '[{"network":"NETWORK","subnetwork":"SUBNET"}]'

Donde

- NETWORK: El nombre de tu red de VPC

- SUBNET: el nombre de tu subred.

Implementa la revisión del servicio a través de la ejecución del siguiente comando:

gcloud run services replace service.yaml

Desconecta un trabajo

Console

Para quitar el trabajo de la red de VPC, haz lo siguiente:

Haz clic en el trabajo que deseas quitar y, luego, en Editar e implementar nueva revisión.

Haz clic en la pestaña Conexiones.

Desmarca Conéctate a una VPC para el tráfico saliente.

Haz clic en Actualizar.

Para verificar que tu trabajo ya no esté en tu red de VPC, haz clic en la pestaña Configuración. La red y la subred ya no se enumeran en la tarjeta VPC.

Para quitar solo las etiquetas de red y, al mismo tiempo, mantener el trabajo conectado a la red de VPC, haz lo siguiente:

Haz clic en el trabajo que contiene las etiquetas de red que deseas quitar y, luego, en Implementar y editar una nueva revisión.

Haz clic en la pestaña Conexiones.

Borra los nombres de las etiquetas de red que ya no deseas asociar con tu trabajo.

Haz clic en Actualizar.

gcloud

Para quitar tu trabajo de la red de VPC, ejecuta el siguiente comando:

gcloud run jobs update JOB_NAME --region=REGION \ --clear-network

Para quitar solo las etiquetas de red y, al mismo tiempo, mantener el trabajo conectado a la red de VPC, ejecuta el siguiente comando:

gcloud run jobs update JOB_NAME --region=REGION \ --clear-network-tags

Reemplaza lo siguiente:

- JOB_NAME por el nombre del trabajo de Cloud Run.

- REGION: la región del trabajo de Cloud Run.

YAML

Para quitar el trabajo de la red de VPC, haz lo siguiente:

Descarga la configuración YAML del trabajo:

gcloud run jobs describe JOB_NAME --format export > job.yaml

Quita el siguiente contenido de tu archivo

job.yaml:run.googleapis.com/network-interfaces: '[{"network":"NETWORK","subnetwork":"SUBNET","tags":"NETWORK_TAG_NAMES"}]'

Reemplaza lo siguiente:

- NETWORK: El nombre de tu red de VPC

- SUBNET: el nombre de tu subred.

- Opcional: NETWORK_TAG_NAMES por los nombres de las etiquetas de red si las asociaste con un trabajo.

Actualiza el trabajo a través de la ejecución del siguiente comando:

gcloud run jobs replace job.yaml

Para quitar solo las etiquetas de red y, al mismo tiempo, mantener el trabajo conectado a la red de VPC, haz lo siguiente:

Descarga la configuración YAML del trabajo:

gcloud run jobs describe JOB_NAME --format export > job.yaml

Quita las variables

tagsdel contenido de tu archivojob.yamly deja las variablesnetworkysubnetworken su lugar, como se muestra en el siguiente ejemplo:run.googleapis.com/network-interfaces: '[{"network":"NETWORK","subnetwork":"SUBNET"}]'

Reemplaza lo siguiente:

- NETWORK: El nombre de tu red de VPC

- SUBNET: el nombre de tu subred.

Actualiza el trabajo a través de la ejecución del siguiente comando:

gcloud run jobs replace job.yaml

Desconecta un grupo de trabajadores

gcloud

Para quitar tu grupo de trabajadores de la red de VPC, ejecuta el siguiente comando:

gcloud beta run worker-pools update WORKER_POOL --region=REGION \ --clear-network

Para quitar solo las etiquetas de red y, al mismo tiempo, mantener el grupo de trabajadores conectado a la red de VPC, ejecuta el siguiente comando:

gcloud beta run worker-pools update WORKER_POOL --region=REGION \ --clear-network-tags

Reemplaza lo siguiente:

- WORKER_POOL: Es el nombre de tu grupo de trabajadores de Cloud Run.

- REGION: la región de tu grupo de trabajadores de Cloud Run.

Soluciona problemas

No se puede borrar la subred

Para borrar una subred, primero debes borrar o volver a implementar todos los recursos que la usen. Si Cloud Run usa una subred, desconecta el servicio o el trabajo de Cloud Run de la red de VPC o muévelo a una subred diferente antes borrar la subred.

La subred de salida de VPC directa se queda sin direcciones IPv4

El siguiente error ocurre cuando intentas realizar una implementación:

Instance failed to start because of insufficient free IP addresses in the subnetwork SUBNET_ID when attempting to create an address in the subnetwork. Please consider moving to a subnetwork with more available IP addresses.

Si la subred de la red de VPC se queda sin direcciones IPv4, se registra a través de Cloud Logging. Cuando esto ocurre, Cloud Run no puede iniciar más instancias de servicio ni tareas de trabajo hasta que haya más direcciones IPv4 disponibles.

Para resolver este problema, sigue las estrategias de agotamiento de direcciones IP.

Visualiza las direcciones IP asignadas

Para ver qué direcciones IP asignó Cloud Run, ve a la página de direcciones IP en la consola de Google Cloud o ejecuta el siguiente comando desde Google Cloud CLI:

gcloud compute addresses list

Problemas con la MTU personalizada

Si tienes problemas con una MTU personalizada, asegúrate de usar el parámetro de configuración de MTU predeterminado para Cloud Run.