Esta página descreve o processo de planeamento e as considerações que tem de ter em conta ao atribuir endereços IP para o seu universo isolado do Google Distributed Cloud (GDC).

O planeamento eficaz da arquitetura dos seus endereços IP pode mitigar quaisquer interrupções de rede futuras para as suas cargas de trabalho e serviços à medida que são dimensionados para requisitos em constante mudança. Para uma vista geral conceptual das sub-redes e dos endereços IP no GDC, consulte o artigo Sub-redes e endereços IP.

Esta página destina-se aos administradores de rede no grupo de administradores da plataforma, que são responsáveis pela gestão do tráfego de rede dos respetivos serviços numa organização. Para mais informações, consulte a documentação sobre públicos-alvo para GDC com isolamento de ar.

Vantagens de um planeamento cuidadoso dos endereços IP

Um planeamento cuidadoso dos endereços IP oferece as seguintes vantagens:

- Isolamento: segmentação adequada da rede entre diferentes organizações e entre os planos de gestão e de dados.

- Escalabilidade: espaço de endereço IP suficiente para cargas de trabalho e serviços atuais e futuros, incluindo serviços administrativos aos quais não é possível atribuir espaço de endereço IP adicional após o aprovisionamento de uma organização.

- Conetividade: encaminhamento e acessibilidade corretos para todos os componentes no universo isolado do GDC e para redes externas, conforme necessário.

- Conformidade: conformidade com esquemas de endereçamento de rede específicos ou restrições impostas pelo seu ambiente.

A arquitetura do GDC usa instâncias de encaminhamento e encaminhamento virtual (VRF) para alcançar o isolamento e a segmentação da rede. Compreender os espaços de endereços IP que gere e os que são propriedade exclusiva da sua OI é fundamental para um planeamento bem-sucedido.

Práticas recomendadas para a arquitetura de endereços IP

Tem de ter em conta as seguintes recomendações para aprovisionar eficazmente uma arquitetura de endereços IP duradoura que se possa adaptar quando os requisitos de rede da sua organização mudarem:

- Endereços IP sobrepostos e não sobrepostos:

- As redes da nuvem virtual privada (VPC) podem sobrepor-se entre diferentes organizações, mas têm de ser únicas numa organização em todas as respetivas zonas e únicas em relação a quaisquer redes com as quais estabeleçam intercâmbio.

- Os segmentos de rede externos podem sobrepor-se entre diferentes organizações se essas organizações usarem interconexões separadas. Se partilharem uma interligação, os endereços IP têm de ser únicos na organização mesma em todas as respetivas zonas e únicos em relação a quaisquer redes com as quais estabeleçam peering.

- Tamanhos mínimos de CIDR: respeite os comprimentos mínimos do prefixo CIDR especificados para cada segmento de rede de modo a atribuir espaço de endereço suficiente para os componentes do sistema e o crescimento futuro.

- Preferência RFC 1918: embora os endereços IP públicos possam ser usados na maioria das suas redes geridas, se a zona não se ligar à Internet, os endereços privados RFC 1918 são geralmente recomendados para redes internas GDC isoladas.

- Precisão do OIQ: as informações que faculta ao seu IO no questionário de admissão da organização (OIQ) são fundamentais. Os intervalos de endereços IP imprecisos ou mal planeados podem originar desafios de implementação significativos.

- Várias zonas: as VPCs da organização e os segmentos de rede externos abrangem uma organização global, mas requerem atribuições de endereços IP únicos por zona que não se sobreponham nessa organização global. Use sub-redes globais para atribuir intervalos de endereços IP exclusivos por zona para uma determinada organização.

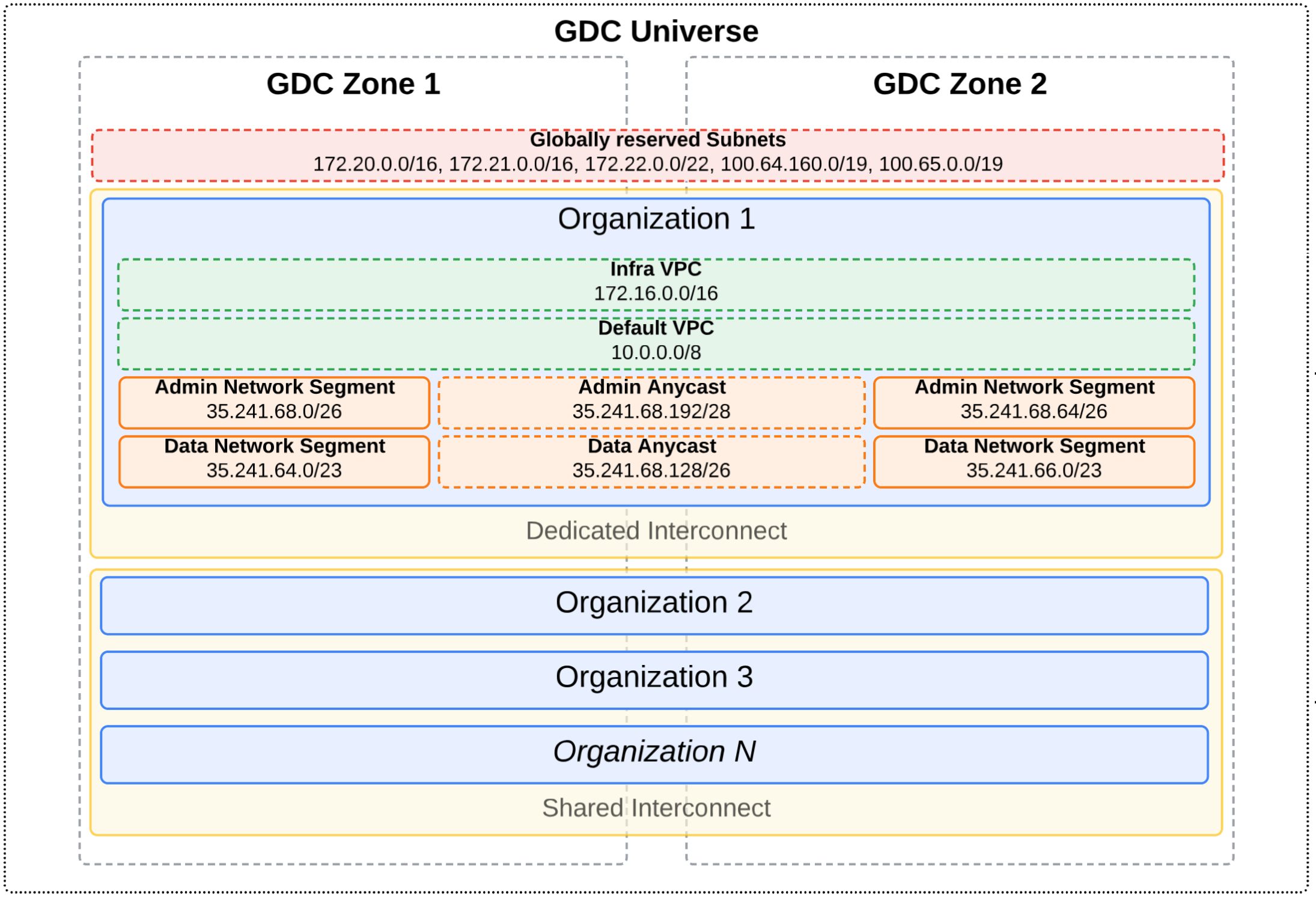

Como exemplo de uma arquitetura de endereços IP, veja o diagrama seguinte:

Neste diagrama, existem duas interligações diferentes que abrangem um universo de várias zonas: interligação dedicada e interligação partilhada. Estão definidas várias organizações neste universo. A organização 1 está numa interligação dedicada, pelo que as respetivas sub-redes com âmbito externo podem sobrepor-se a outras organizações no universo. No entanto, as organizações na interconexão partilhada não podem ter sub-redes com âmbito externo sobrepostas entre si, uma vez que residem todas na mesma interconexão.

Cada organização define as redes de VPC e os segmentos de rede externos. Neste exemplo, os endereços IP de anycast são usados para encaminhar o tráfego entre os segmentos de rede externos zonais, para que a zona mais próxima ou com melhor desempenho sirva o pedido de rede. Para mais informações sobre endereços IP anycast, consulte o artigo Endereços IP no GDC.

Processo de planeamento

Antes de a sua organização ser aprovisionada pela OI, tem de determinar a arquitetura de endereços IP da sua organização. O IO explica-lhe estes passos.

O processo de alto nível para planear e aprovisionar os endereços IP da rede de uma organização é o seguinte:

Defina intervalos CIDR: trabalhe com a sua equipa de rede para determinar blocos CIDR não sobrepostos adequados para a sua VPC predefinida, VPC de infraestrutura, segmento de rede de administração e segmento de rede de dados.

Faculte intervalos CIDR à OI: faculte estes CIDRs à OI como parte do OIQ quando solicitar uma nova organização. A IO usa os CIDRs para configurar as sub-redes globais necessárias nos servidores da API adequados.

Depois de a sua organização ser aprovisionada pela sua IO, é responsável por gerir determinados espaços de endereços IP na organização, principalmente para a implementação de cargas de trabalho e a exposição de serviços externos.

Para mais informações sobre cada rede e como selecionar os intervalos CIDR por rede, consulte o artigo Considerações sobre o endereço IP para uma organização.

Considerações sobre o endereço IP para uma organização

Reveja cada rede e as práticas recomendadas para a configuração antes de concluir o OIQ para definir intervalos CIDR:

- VPC predefinida: aloja endereços IP internos para cargas de trabalho internas. Pode atribuir endereços IP adicionais a esta rede depois de o aprovisionamento da sua organização ser feito.

- Infra VPC: aloja endereços IP internos para serviços isolados do GDC de origem. Não pode atribuir endereços IP adicionais a esta rede depois de a sua organização ser aprovisionada.

- Segmento de rede de administração: aloja endereços IP externos para serviços administrativos. Não pode atribuir endereços IP adicionais a esta rede depois de o aprovisionamento da sua organização ser feito.

- Segmento de rede de dados: aloja endereços IP externos para serviços externos. Pode atribuir endereços IP adicionais a esta rede após o aprovisionamento da sua organização.

Para mais informações sobre as descrições das redes e os endereços IP que utilizam, consulte o artigo Redes no GDC.

Redes da VPC

Prepare as seguintes informações para cada tipo de rede VPC para as fornecer à sua OI para o aprovisionamento dos seus espaços de endereços IP nas redes VPC da sua organização.

VPC predefinido

Implementa e gere as suas cargas de trabalho internas, como máquinas virtuais (VM) e contentores, a partir da VPC predefinida.

Os endereços IP na VPC predefinida têm de ser exclusivos de outras VPCs em todas as zonas do seu universo e de quaisquer endereços IP de rede com peering. Os endereços IP nesta VPC podem sobrepor-se entre diferentes organizações e podem ser endereços IP privados RFC 1918 ou endereços IP públicos. Pode criar sub-redes da VPC predefinidas adicionais após o aprovisionamento da organização.

Considere as seguintes informações quando colaborar com a sua IO no intervalo de endereços IP raiz da VPC predefinida. Tenha em atenção que o campo OIQ correspondente e o nome da sub-rede raiz global são valores fixos e não podem ser alterados.

- Campo OIQ:

defaultVPCCIDR - Nome da sub-rede raiz global:

default-vpc-root-cidr - Servidor de API global: organização global

- Tamanho mínimo da sub-rede:

/16por zona - Tamanho recomendado da sub-rede:

/16por zona

VPC de infraestrutura

Não implementa diretamente cargas de trabalho na VPC de infraestrutura, mas tem de fornecer o intervalo de endereços IP para consumo pelos serviços isolados do GDC geridos pelo sistema.

Os endereços IP na VPC de infraestrutura têm de ser exclusivos de outras VPCs em todas as zonas do seu universo e de quaisquer endereços IP de rede com peering. Os endereços IP nesta VPC podem sobrepor-se entre diferentes organizações e podem ser endereços IP privados RFC 1918 ou endereços IP públicos. Não pode criar sub-redes de VPC de infraestrutura adicionais depois de o organização ser aprovisionada.

Tenha em conta as seguintes informações quando colaborar com a sua IO no intervalo de endereços IP raiz da InfraVPC. Tenha em atenção que o campo OIQ correspondente e o nome da sub-rede raiz global são valores fixos e não podem ser alterados.

- Campo OIQ:

infraVPCCIDR - Nome da sub-rede raiz global:

infra-vpc-root-cidr - Servidor de API global: raiz global

- Tamanho mínimo da sub-rede:

/16por zona - Tamanho recomendado da sub-rede:

/16por zona

Segmentos de rede externos

Prepare as seguintes informações para cada tipo de segmento de rede externa a enviar para a sua OI para o aprovisionamento dos seus espaços de endereços IP nas redes externas da sua organização.

Segmento de rede de administrador

Não implementa diretamente serviços externos no segmento de rede de administração, mas tem de fornecer o intervalo de endereços IP para consumo pelos serviços administrativos que vão ser executados na sua organização, como a consola GDC e as APIs de gestão. Não pode atribuir endereços IP adicionais a esta rede após o aprovisionamento da sua organização.

Os endereços IP no segmento de rede de administrador podem sobrepor-se entre diferentes organizações se essas organizações usarem grupos de anexos de interconexão separados. Se partilharem um grupo de anexos, os endereços IP têm de ser únicos na mesma organização em todas as respetivas zonas e únicos em relação a quaisquer redes com as quais estabeleçam relações de intercâmbio. Não pode criar sub-redes de segmentos de rede de administrador adicionais após o aprovisionamento da organização.

Considere as seguintes informações quando colaborar com a sua IO no intervalo de endereços IP raiz do segmento de rede do administrador. Tenha em atenção que o campo OIQ correspondente e o nome da sub-rede raiz global são valores fixos e não podem ser alterados.

- Campo OIQ:

orgAdminExternalCIDR - Nome da sub-rede raiz global:

admin-external-root-cidr - Servidor de API global: raiz global

- Tamanho mínimo da sub-rede:

/26por zona - Tamanho recomendado da sub-rede:

/26por zona

Segmento de rede de dados

Implementa e gere os seus serviços externos que operam fora da sua organização, como a tradução de endereços de rede (NAT) de saída e os equilibradores de carga externos, no segmento de rede de dados. Pode atribuir endereços IP adicionais a esta rede após o aprovisionamento da sua organização.

Os endereços IP no segmento de rede de dados podem sobrepor-se entre diferentes organizações se essas organizações usarem grupos de anexos de interconexão separados. Se partilharem um grupo de anexos, os endereços IP têm de ser únicos na mesma organização em todas as respetivas zonas e únicos em relação a quaisquer redes com as quais estabeleçam relações de intercâmbio. Pode criar sub-redes de segmentos de rede de dados adicionais depois de o organismo ser aprovisionado.

Considere as seguintes informações quando colaborar com a sua IO no intervalo de endereços IP raiz do segmento de rede de dados. Tenha em atenção que o campo OIQ correspondente e o nome da sub-rede raiz global são valores fixos e não podem ser alterados.

- Campo OIQ:

orgDataExternalCIDR - Nome da sub-rede raiz global:

data-external-root-cidr - Servidor de API global: raiz global

- Tamanho mínimo da sub-rede:

/26por zona - Tamanho recomendado da sub-rede:

/23por zona

O que se segue?

- Vista geral da interconexão

- Crie um grupo de anexos

- Aprovisione endereços IP para cargas de trabalho

- Use os seus próprios endereços IP externos