Operator Aplikasi dapat menambahkan Operator Aplikasi lain ke project melalui konsol GDC dan mengakses resource project.

Sebelum memulai

Izin diperlukan untuk menyiapkan atau menghapus binding peran. Minta Admin IAM Project atau Admin IAM Organisasi untuk memberi Anda peran Project IAM Admin.

Menyiapkan binding peran

Lakukan langkah-langkah berikut untuk menyiapkan binding peran:

Konsol

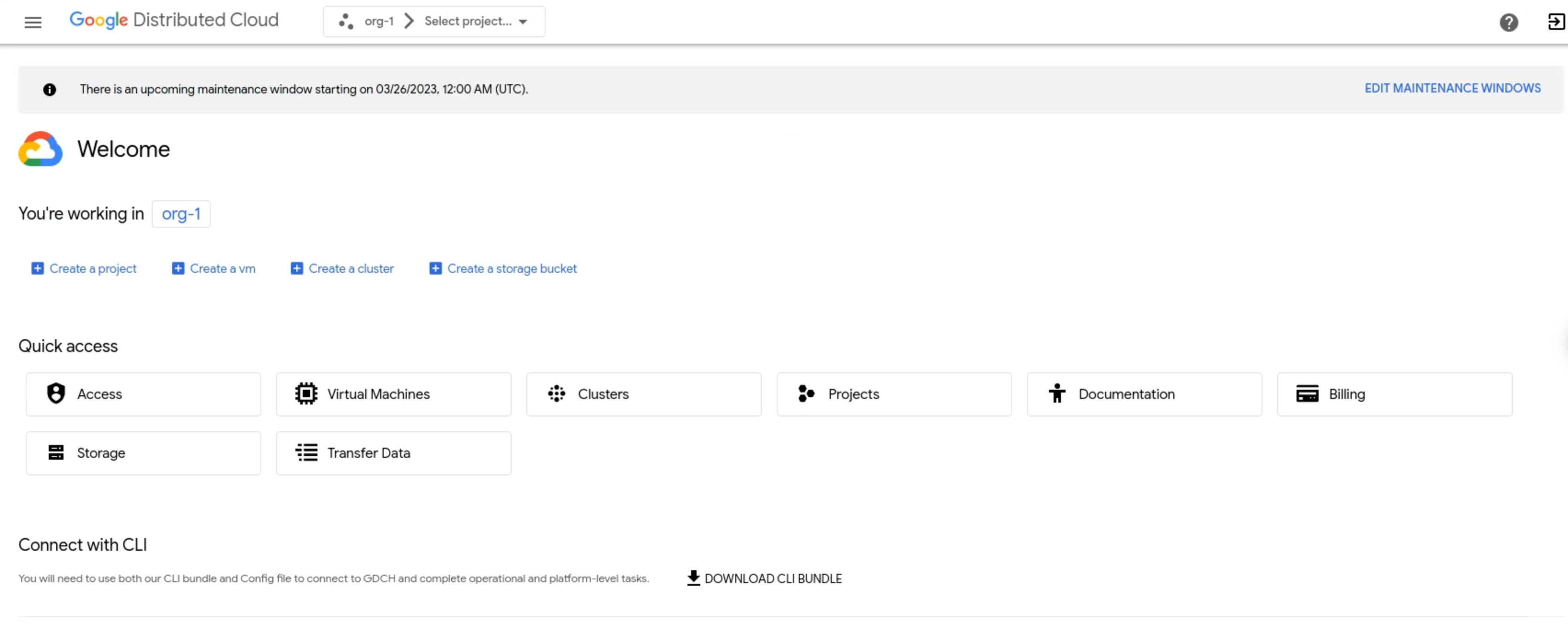

- Login ke konsol GDC.

Misalnya, gambar berikut login ke konsol GDC untuk

organisasi bernama

org-1:

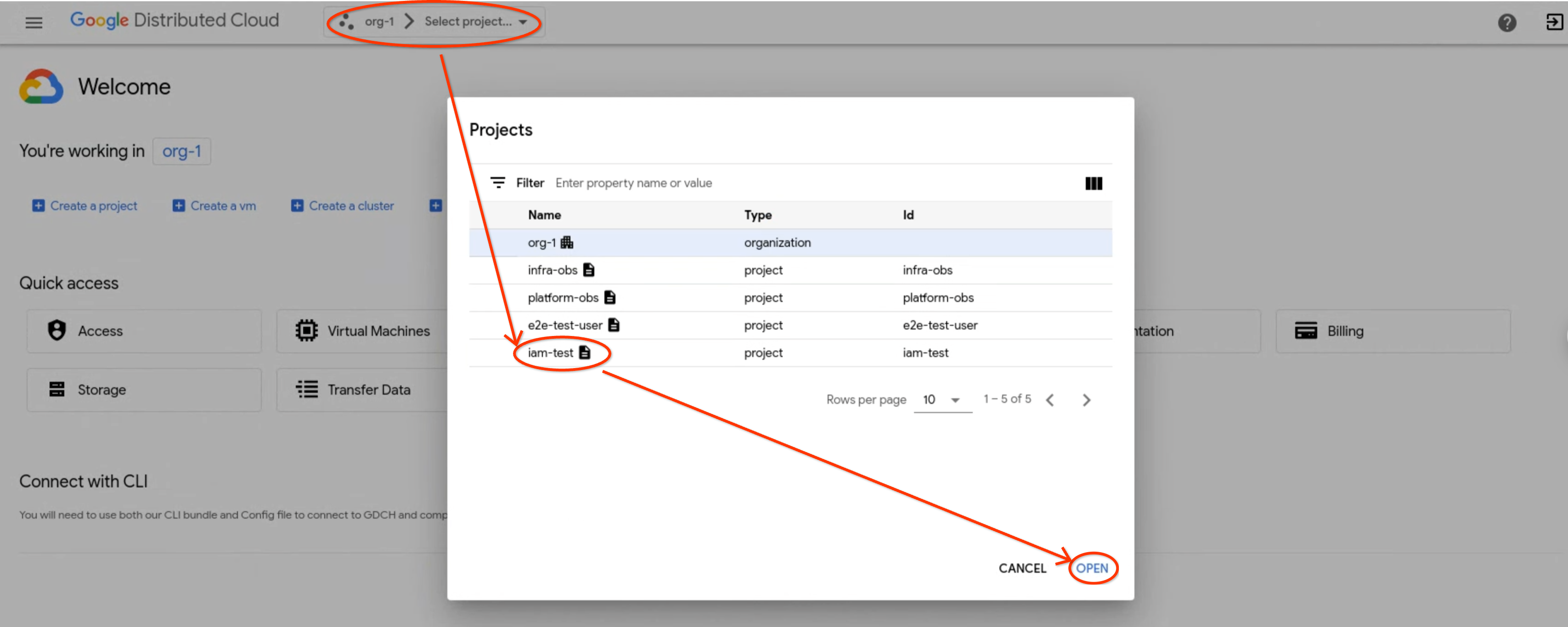

- Klik Pilih project di panel menu. Pilih salah satu project yang ada yang ingin Anda siapkan pengikatan perannya, lalu klik Open. Project yang dipilih ditampilkan setelah nama organisasi Anda di menu bar. Contoh berikut menunjukkan project

iam-testyang dipilih:

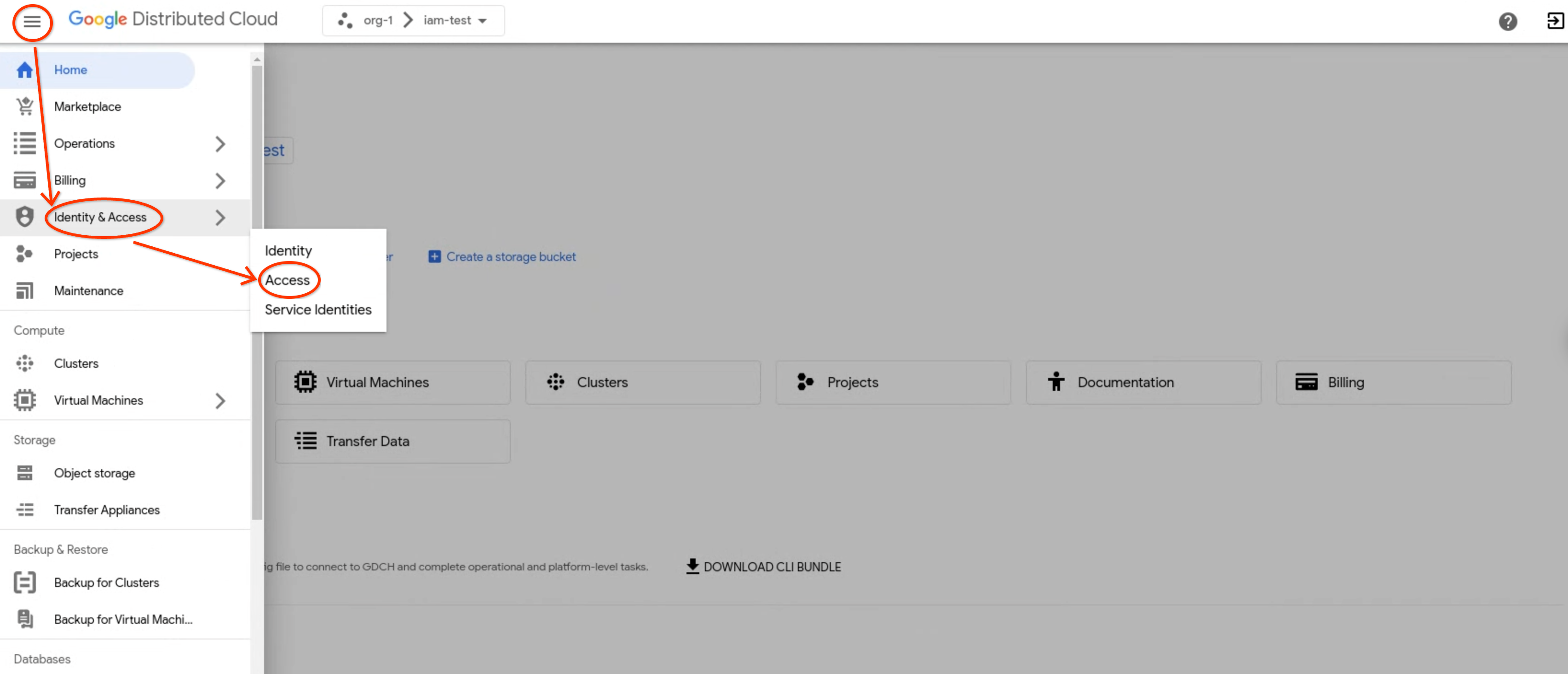

- Di menu navigasi, klik Identity & Access dan Access.

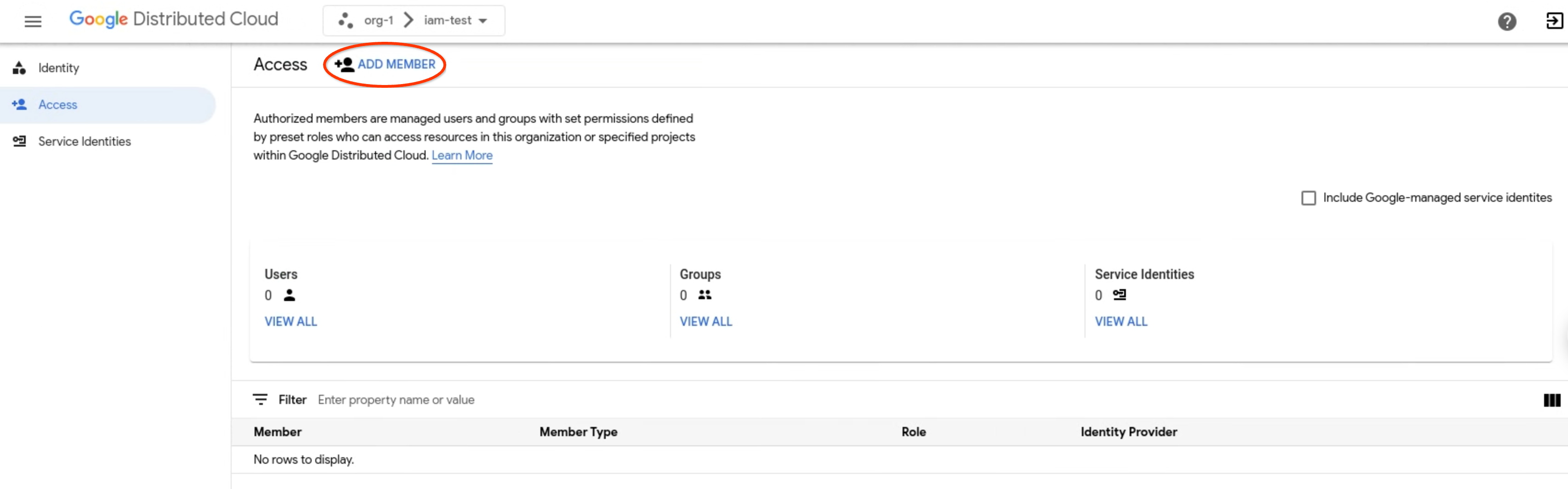

- Klik Tambahkan anggota.

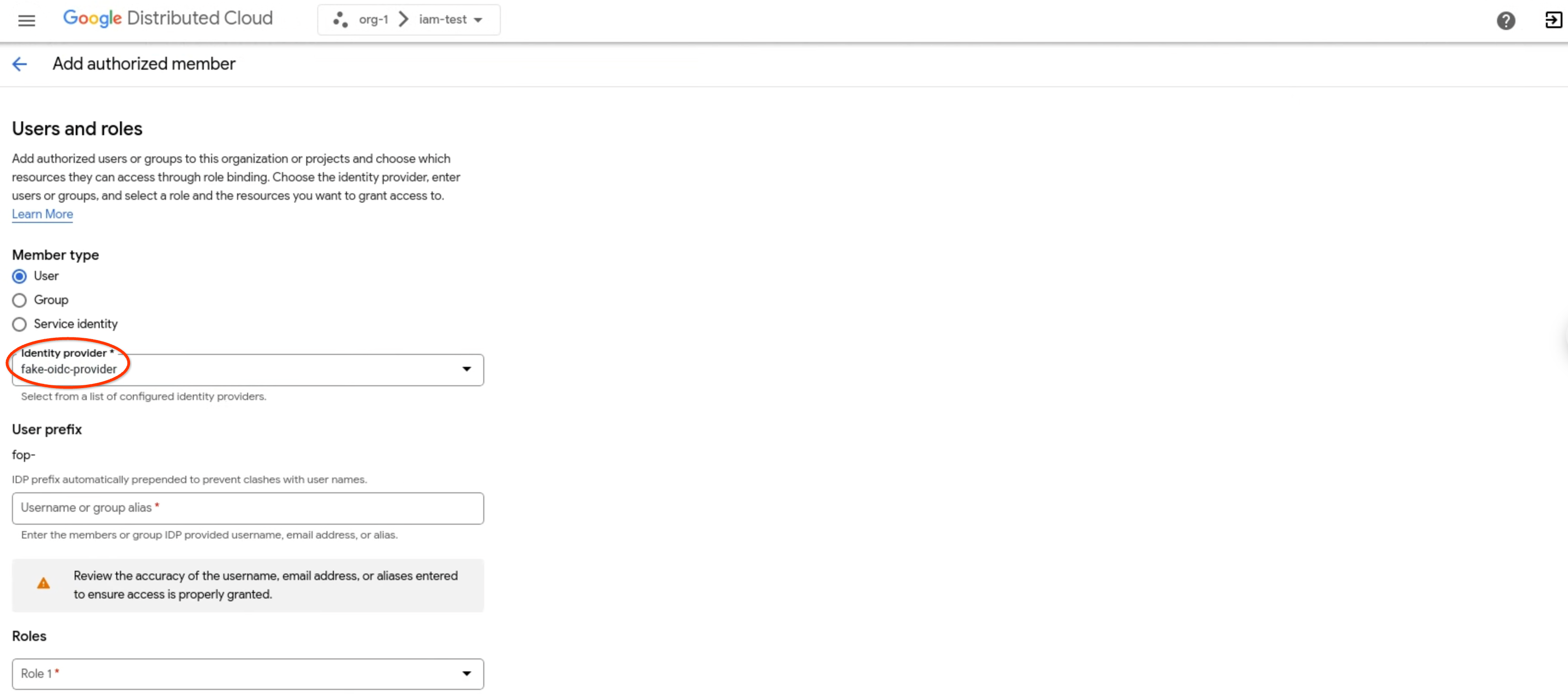

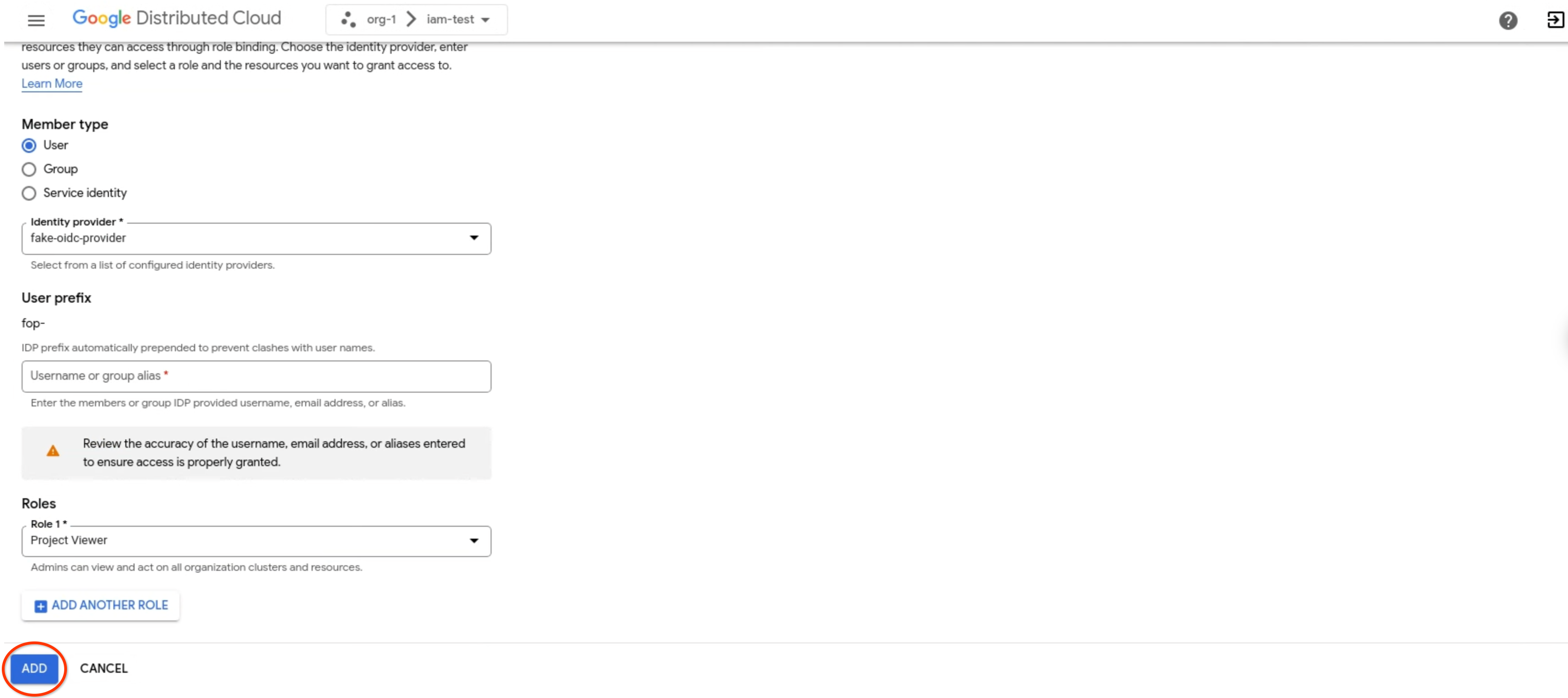

- Di menu dropdown Identity provider, pilih penyedia identitas.

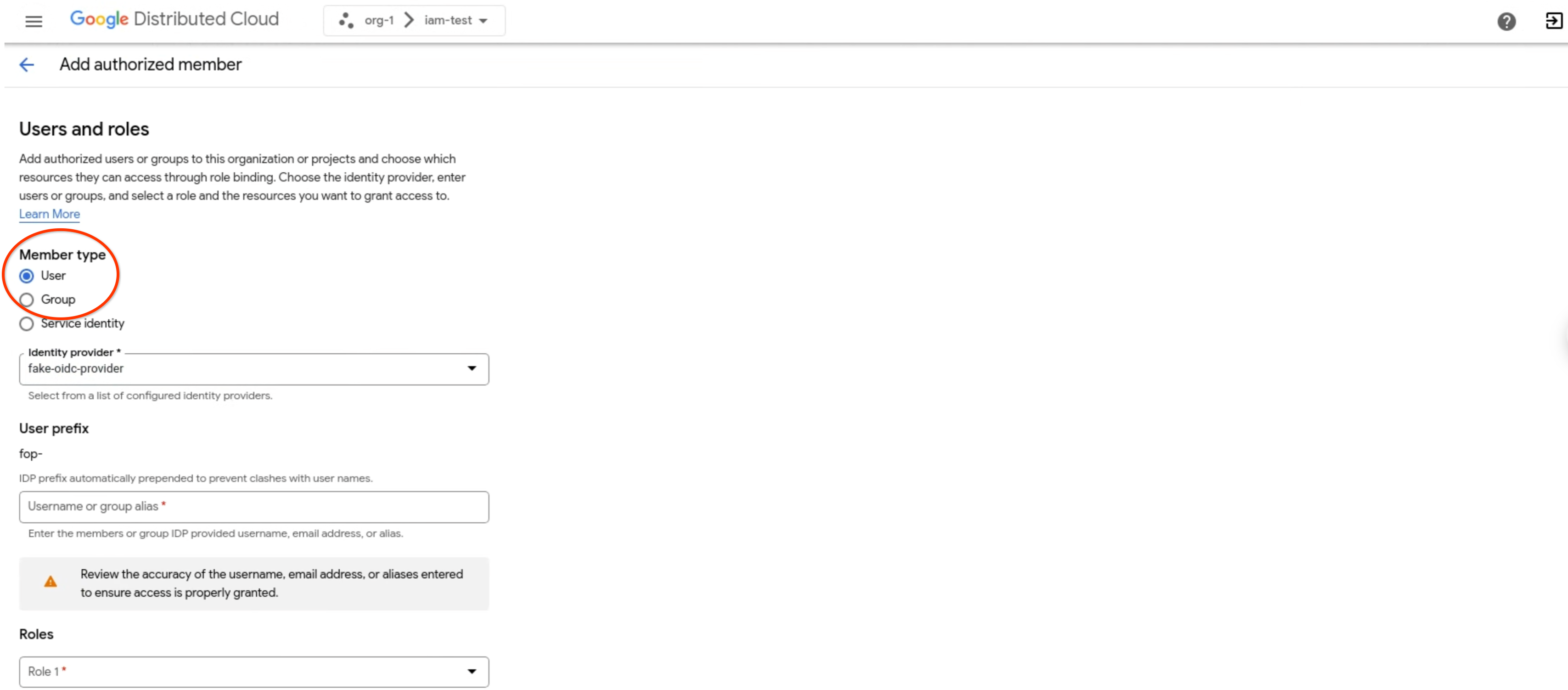

- Setelah Jenis anggota, pilih apakah Anda ingin menambahkan pengguna perorangan dengan

Pengguna, atau grup dengan Grup. Contoh berikut menunjukkan

Useryang dipilih:

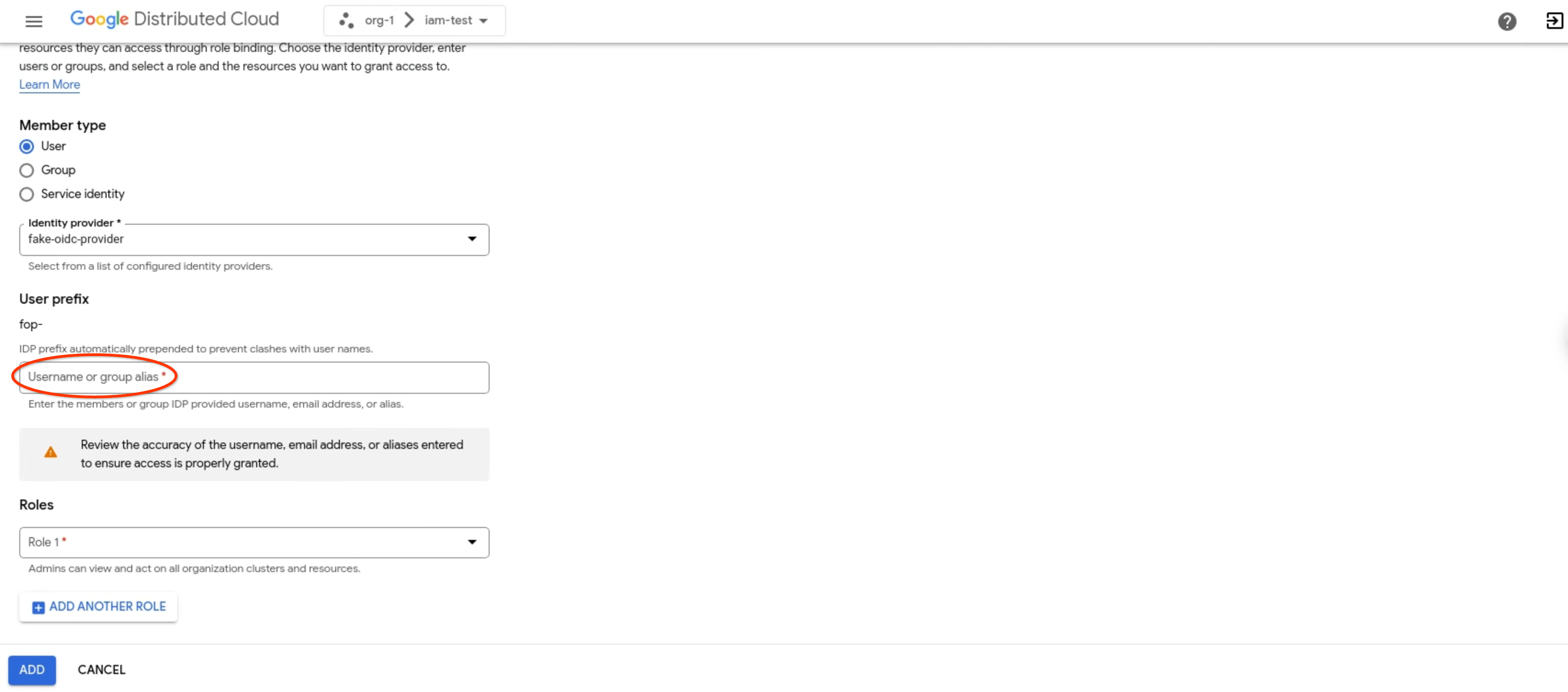

- Di kolom Username atau alias grup, masukkan nama pengguna, alamat email, atau alias.

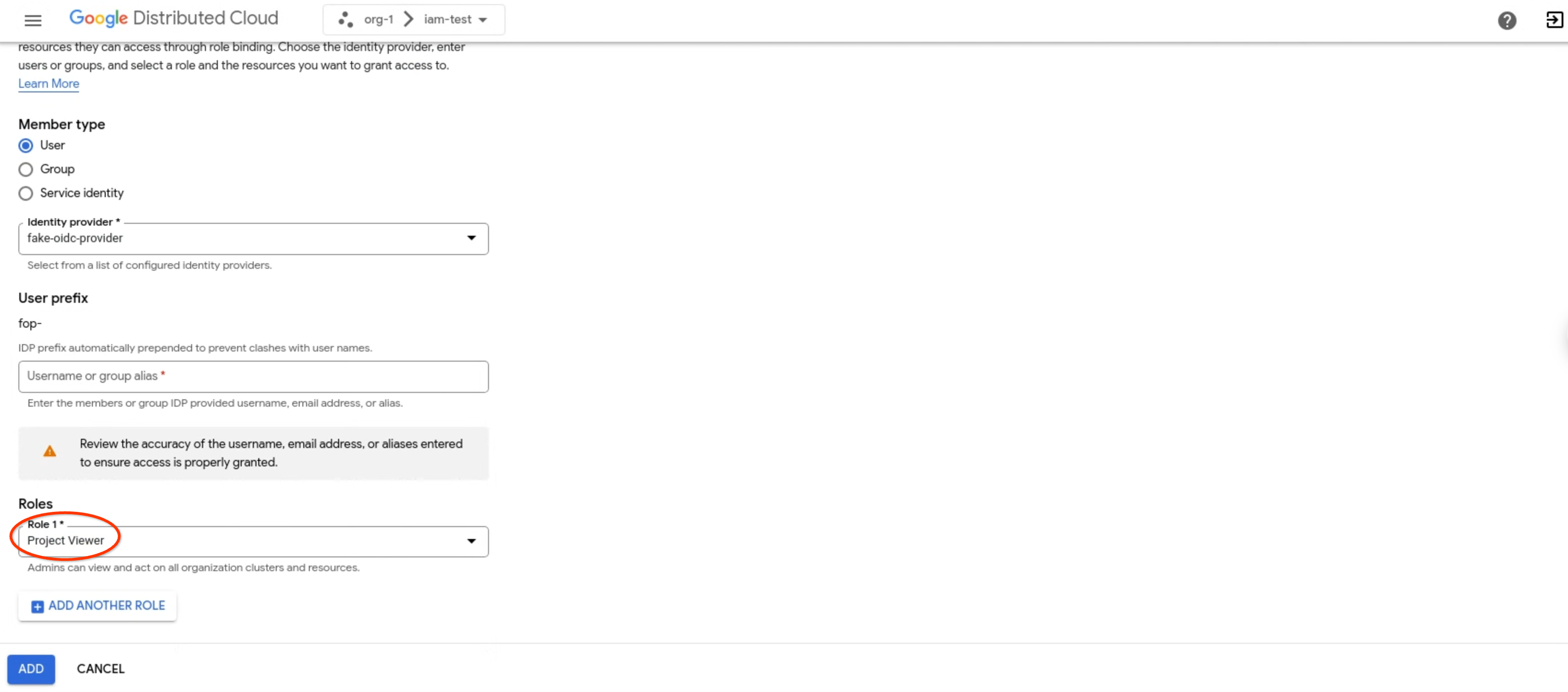

- Di menu drop-down Roles, pilih peran yang ingin Anda tetapkan kepada pengguna atau grup, seperti Project Viewer. Anda dapat mengikat

pengguna atau grup yang dipilih dengan beberapa peran sekaligus dengan mengklik

Tambahkan Peran Lain.

- Klik Tambahkan.

gdcloud

Pastikan Anda telah menginstal gdcloud CLI.

Login menggunakan perintah

gdcloud auth loginuntuk melakukan autentikasi dengan penyedia identitas Anda. Untuk mengetahui informasi selengkapnya, lihat autentikasi gdcloud CLI.Siapkan binding peran untuk project:

gdcloud projects add-iam-policy-binding PROJECT \ --member=USER_ACCOUNT \ --role=ROLEGanti variabel berikut:

PROJECT: nama project yang penetapan perannya Anda siapkan.USER_ACCOUNT: akun pengguna yang ingin Anda beri peran. Flag ini menerima alamat email pengguna dengan awalan penyedia identitas (user:idpprefix-user@example.com) atau nama akun layanan dengan project akun layanan (serviceAccount:projectName:serviceAccountName).ROLE: nama peran bawaan atau kustom yang ingin Anda tetapkan kepada pengguna.

Menghapus binding peran

Jika akses tidak lagi diperlukan, hapus anggota dan peran, izin, serta akses terkaitnya.

Untuk menghapus anggota, ikuti langkah-langkah berikut:

Konsol

- Login ke konsol GDC.

- Klik Pilih project di panel menu. Pilih salah satu project yang ada yang ingin Anda siapkan pengikatan perannya, lalu klik Open. Project yang dipilih akan ditampilkan setelah nama organisasi Anda di menu bar.

- Di menu navigasi, klik Identity & Access dan Access.

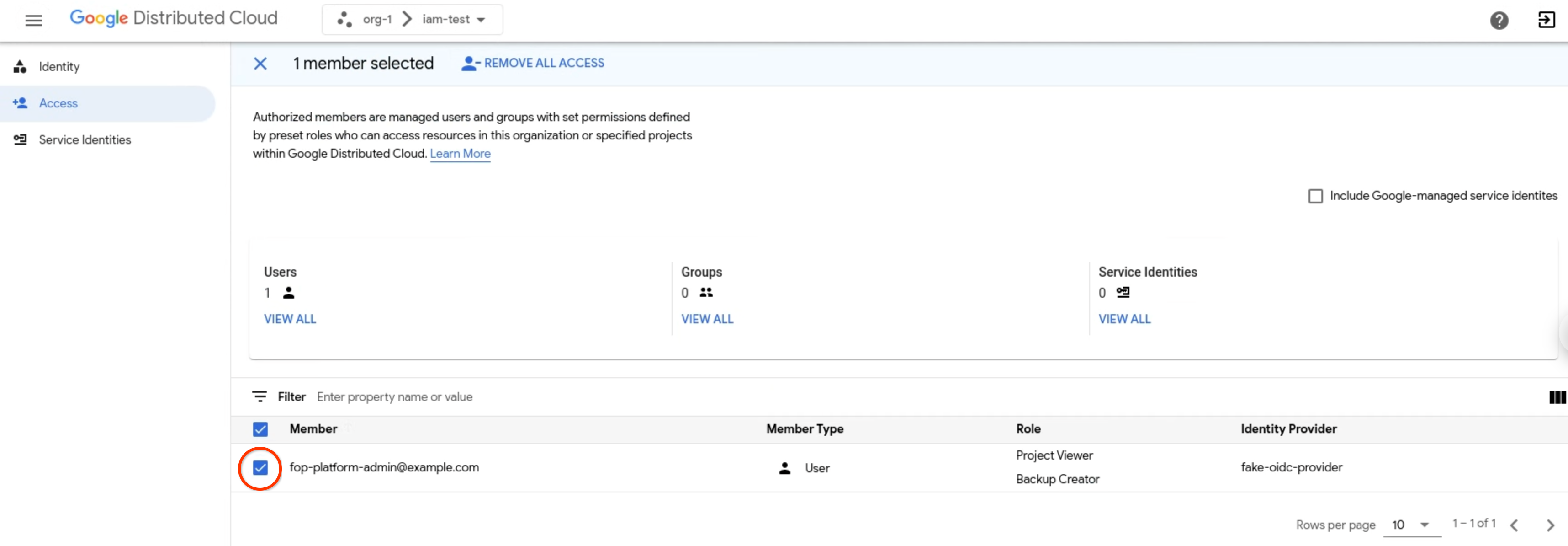

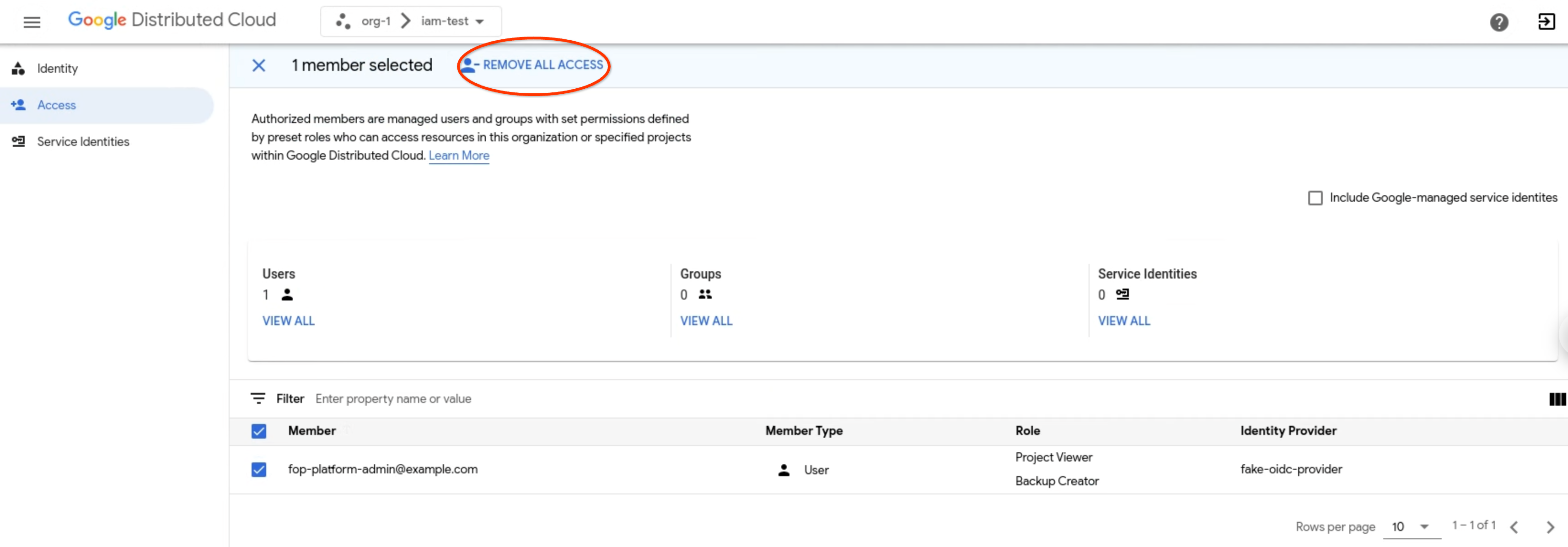

- Dalam daftar anggota yang diberi otorisasi, pilih anggota. Anda dapat menghapus beberapa anggota sekaligus dengan memilih beberapa anggota dalam daftar.

- Klik Hapus Semua Akses untuk menghapus semua binding peran yang terkait dengan anggota dari project Anda saat ini.

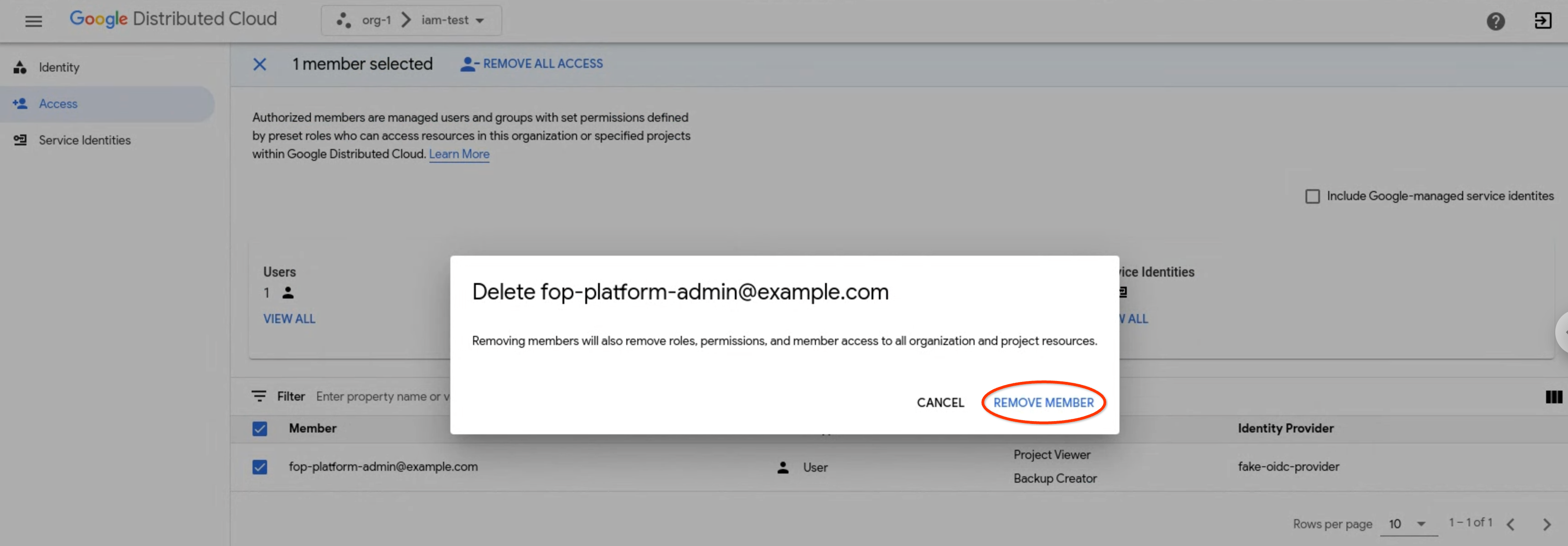

- Saat diminta, klik Hapus Anggota untuk mengonfirmasi.

gdcloud

Pastikan Anda telah menginstal gdcloud CLI.

Login menggunakan perintah

gdcloud auth loginuntuk melakukan autentikasi dengan penyedia identitas Anda. Untuk mengetahui informasi selengkapnya, lihat autentikasi gdcloud CLI.Menghapus binding peran untuk project:

gdcloud projects remove-iam-policy-binding PROJECT \ --member=USER_ACCOUNT \ --role=ROLEGanti variabel berikut:

PROJECT: nama project tempat Anda menghapus binding peran.USER_ACCOUNT: akun pengguna yang perannya ingin Anda hapus. Flag ini menerima alamat email pengguna dengan awalan penyedia identitas (user:idpprefix-user@example.com) atau nama akun layanan dengan project akun layanan (serviceAccount:projectName:serviceAccountName).ROLE: nama peran bawaan atau kustom yang ingin Anda hapus dari akun pengguna.