Questa pagina della documentazione spiega come utilizzare Private Service Connect per configurare il routing dai client a Looker (Google Cloud core), chiamato anche traffico in entrata.

Private Service Connect consente ai consumer di accedere ai servizi gestiti privatamente dall'interno della propria rete VPC, tramite il networking ibrido o pubblicamente quando viene implementato con un bilanciatore del carico delle applicazioni regionale esterno. Consente ai producer di servizi gestiti di ospitare questi servizi nelle proprie reti VPC separate e di offrire una connessione privata o pubblica ai propri consumer.

Quando utilizzi Private Service Connect per accedere a Looker (Google Cloud core), tu sei il consumer di servizi e Looker (Google Cloud core) è il producer di servizi. L'accesso in entrata a Looker (Google Cloud core) richiede che il VPC consumer venga aggiunto come VPC consentito per l'istanza Private Service Connect di Looker (Google Cloud core).

Questa documentazione descrive la configurazione di un dominio personalizzato e fornisce indicazioni sull'accesso a Looker (Google Cloud core) utilizzando un backend Private Service Connect per la connettività privata o pubblica con i certificati.

Il deployment consigliato per accedere a Looker (Google Cloud core) è tramite un bilanciatore del carico delle applicazioni con un backend. Questa configurazione consente anche l'autenticazione dei certificati di dominio personalizzati, aggiungendo un ulteriore livello di sicurezza e controllo per l'accesso degli utenti.

Creare un dominio personalizzato

Il primo passaggio dopo la creazione dell'istanza di Looker (Google Cloud core) consiste nel configurare un dominio personalizzato e aggiornare le credenziali OAuth per l'istanza. Le sezioni successive illustrano la procedura.

Quando crei un dominio personalizzato per le istanze di connessioni private (Private Service Connect), il dominio personalizzato deve soddisfare i seguenti requisiti:

- Il dominio personalizzato deve essere composto da almeno tre parti, incluso almeno un sottodominio. Ad esempio,

subdomain.domain.com. - Il dominio personalizzato non deve contenere quanto segue:

- looker.com

- google.com

- googleapis.com

- gcr.io

- pkg.dev

Configurazione di un dominio personalizzato

Una volta creata l'istanza di Looker (Google Cloud core), puoi configurare un dominio personalizzato.

Prima di iniziare

Prima di poter personalizzare il dominio dell'istanza di Looker (Google Cloud core), identifica dove sono archiviati i record DNS del tuo dominio, in modo da poterli aggiornare.

Ruoli obbligatori

Per ottenere le autorizzazioni necessarie per creare un dominio personalizzato per un'istanza di Looker (Google Cloud core), chiedi all'amministratore di concederti il ruolo IAM Amministratore di Looker (roles/looker.admin) nel progetto in cui si trova l'istanza.

Per saperne di più sulla concessione dei ruoli, consulta Gestisci l'accesso a progetti, cartelle e organizzazioni.

Potresti anche riuscire a ottenere le autorizzazioni richieste tramite i ruoli personalizzati o altri ruoli predefiniti.

Creare un dominio personalizzato

Nella console Google Cloud , segui questi passaggi per personalizzare il dominio dell'istanza di Looker (Google Cloud core):

- Nella pagina Istanze, fai clic sul nome dell'istanza per cui vuoi configurare un dominio personalizzato.

- Fai clic sulla scheda DOMINIO PERSONALIZZATO.

Fai clic su AGGIUNGI UN DOMINIO PERSONALIZZATO.

Si aprirà il riquadro Aggiungi un nuovo dominio personalizzato.

Utilizzando solo lettere, numeri e trattini, inserisci il nome host di un massimo di 64 caratteri per il dominio web che vuoi utilizzare, ad esempio:

looker.examplepetstore.com.

Fai clic su FINE nel riquadro Aggiungi un nuovo dominio personalizzato per tornare alla scheda DOMINIO PERSONALIZZATO.

Una volta configurato il dominio personalizzato, questo viene visualizzato nella colonna Dominio della scheda DOMINIO PERSONALIZZATO della pagina dei dettagli dell'istanza di Looker (Google Cloud core) nella console Google Cloud .

Una volta creato il dominio personalizzato, puoi visualizzarne le informazioni o eliminarlo.

Aggiorna le credenziali OAuth

- Accedi al client OAuth andando nella console Google Cloud a API e servizi > Credenziali e selezionando l'ID client OAuth per il client OAuth utilizzato dall'istanza di Looker (Google Cloud core).

Fai clic sul pulsante Aggiungi URI per aggiornare il campo Origini JavaScript autorizzate nel client OAuth in modo da includere lo stesso nome DNS che la tua organizzazione utilizzerà per accedere a Looker (Google Cloud core). Ad esempio, se il tuo dominio personalizzato è

looker.examplepetstore.com, inseriscilooker.examplepetstore.comcome URI.

Aggiorna o aggiungi il dominio personalizzato all'elenco degli URI di reindirizzamento autorizzati per le credenziali OAuth che hai utilizzato durante la creazione dell'istanza di Looker (Google Cloud core). Aggiungi

/oauth2callbackalla fine dell'URI. Ad esempio, se il tuo dominio personalizzato èlooker.examplepetstore.com, inseriscilooker.examplepetstore.com/oauth2callback.

Accesso pubblico a Looker (Google Cloud core)

Dopo aver configurato il dominio personalizzato, il passaggio successivo consiste nel creare un certificato autofirmato o gestito da Google con autorizzazione DNS. Una volta creato il certificato, puoi eseguire il deployment di un bilanciatore del carico delle applicazioni regionale esterno con un backend Private Service Connect come servizio di backend. Una volta implementato il bilanciatore del carico, puoi aggiornare il DNS pubblico con il dominio cliente e l'indirizzo IP del bilanciatore del carico come record A.

Ruoli obbligatori

Role |

Descrizione |

Compute Network Admin |

Concede il controllo completo sulla rete VPC che avvia una connessione a un'istanza di Looker (Google Cloud core), inclusa la creazione e la gestione di un proxy di destinazione HTTPS. |

Ruolo Compute Load Balancer Admin |

Crea backend Private Service Connect. |

Amministratore Looker |

Concede il controllo completo delle risorse Looker (Google Cloud core), inclusa la creazione di un'istanza abilitata per Private Service Connect e la creazione di un dominio personalizzato. |

Amministratore DNS |

Concede il controllo completo delle risorse Cloud DNS, inclusi zone e record DNS. |

Certificate Manager Owner |

Necessario per creare e gestire le risorse di Certificate Manager. |

Configurazione rete

Sono richiesti i seguenti componenti di rete:

- Subnet solo proxy

- Bilanciatore del carico delle applicazioni esterno regionale

- Risorsa del certificato SSL

Looker (Google Cloud core) di cui è stato eseguito il deployment con Private Service Connect supporta i gruppi di endpoint di rete (NEG) Private Service Connect, chiamati backend, integrati con i bilanciatori del carico Google Cloud . Consulta il codelab Looker PSC Northbound Regional External L7 ALB per istruzioni su come accedere pubblicamente a un'istanza di Looker (Google Cloud core) abilitata per Private Service Connect utilizzando un backend.

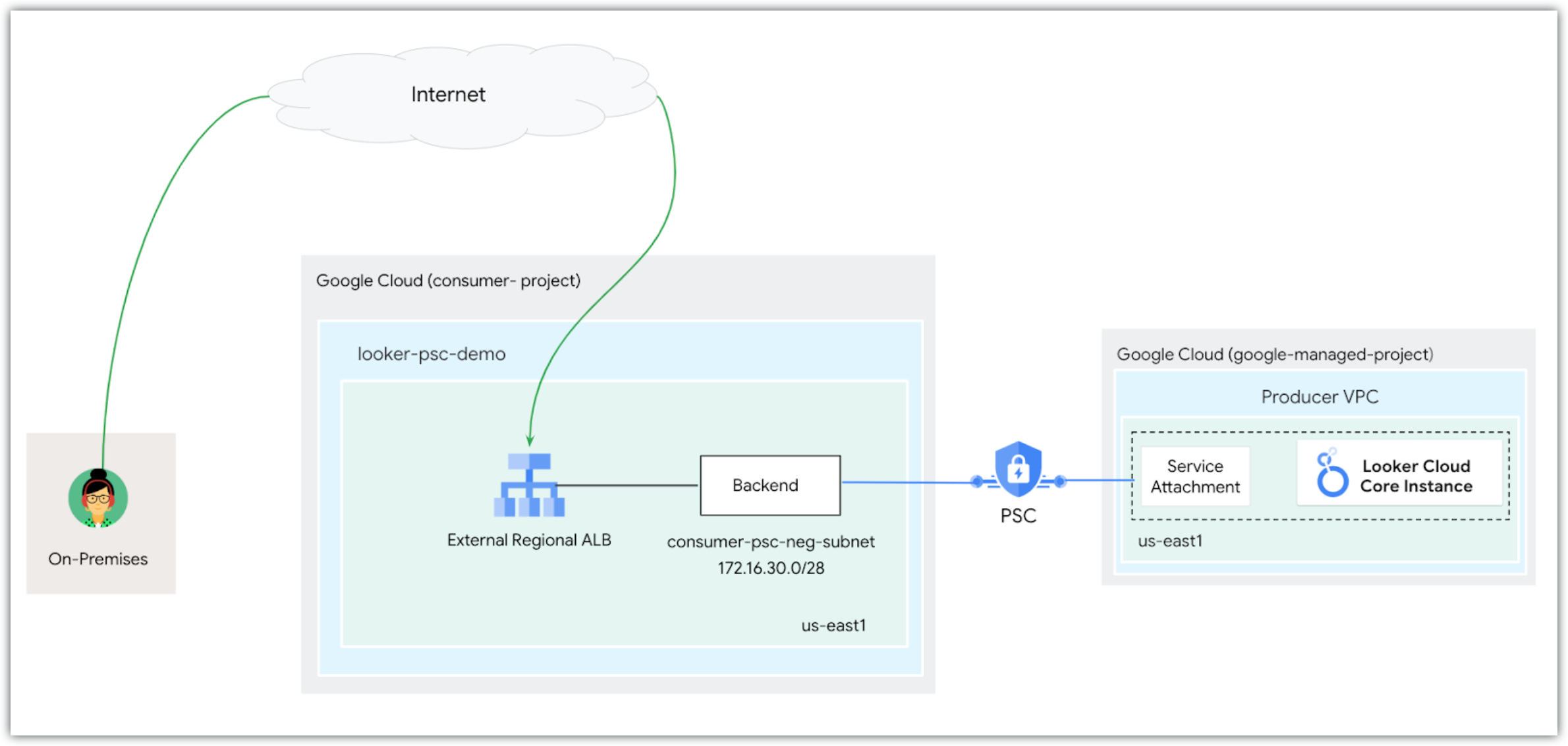

Un esempio di configurazione di rete di backend Private Service Connect per l'accesso pubblico è mostrato nel seguente diagramma:

Come mostrato nel diagramma, i client pubblici accedono a Looker (Google Cloud core) eseguendo una ricerca DNS specificando il dominio cliente di Looker (Google Cloud core) che restituisce l'indirizzo IP del bilanciatore del carico delle applicazioni regionale esterno come record A. Una volta ricevuto il traffico dal bilanciatore del carico, il servizio di backend (che consiste nel backend Private Service Connect) si connette a un collegamento al servizio in un VPC producer gestito da Google che ospita Looker (Google Cloud core). Assicurati che l'ingresso sia consentito alla rete VPC consumer per la tua istanza di Looker (Google Cloud core).

Passaggi successivi

- Connetti Looker (Google Cloud core) al tuo database

- Prepara un'istanza di Looker (Google Cloud core) per gli utenti

- Gestisci gli utenti in Looker (Google Cloud core)