AI Applications verschlüsselt inaktive Kundendaten standardmäßig. AI Applications übernimmt die Verschlüsselung für Sie. Zusätzliche Maßnahmen Ihrerseits sind nicht erforderlich. Diese Option heißt Google-Standardverschlüsselung.

Wenn Sie Ihre Verschlüsselungsschlüssel selbst verwalten möchten, können Sie vom Kunden verwaltete Verschlüsselungsschlüssel (CMEKs, Customer-Managed Encryption Keys) in Cloud KMS mit CMEK-integrierten Diensten wie AI Applications verwenden. Mit Cloud KMS-Schlüsseln haben Sie die Kontrolle über Schutzlevel, Speicherort, Rotationszeitplan, Nutzungs- und Zugriffsberechtigungen sowie über kryptografische Grenzen. Mit Cloud KMS können Sie außerdem die Schlüsselnutzung verfolgen, Audit-Logs aufrufen und den Lebenszyklus von Schlüsseln steuern. Statt es Google zu überlassen, die symmetrischen Schlüsselverschlüsselungsschlüssel (Key Encryption Keys, KEKs) zum Schutz Ihrer Daten zu besitzen und zu verwalten, können Sie diese auch über Cloud KMS steuern und verwalten.

Nachdem Sie Ihre Ressourcen mit CMEKs eingerichtet haben, ähnelt der Zugriff auf Ihre AI Applications-Ressourcen der Verwendung der Google-Standardverschlüsselung. Weitere Informationen zu Ihren Verschlüsselungsoptionen finden Sie unter Vom Kunden verwaltete Verschlüsselungsschlüssel (CMEK).

Einschränkungen von Cloud KMS in KI-Anwendungen

Für CMEK-Schlüssel (Cloud KMS) in KI-Anwendungen gelten die folgenden Einschränkungen:

- Schlüssel, die bereits auf einen Datenspeicher angewendet wurden, können nicht geändert werden.

- Nachdem ein Schlüssel registriert wurde, kann er nicht mehr abgemeldet oder aus einem Datenspeicher entfernt werden.

- Sie müssen multiregionale Datenspeicher und Apps in den USA oder der EU verwenden (nicht globale). Weitere Informationen zu Multiregionen und zum Datenstandort, einschließlich der Einschränkungen, die mit der Verwendung nicht globaler Standorte verbunden sind, finden Sie unter Standorte.

Wenn Sie mehr als einen Schlüssel für ein Projekt registrieren müssen, wenden Sie sich an Ihr Google-Kontoteam, um eine Erhöhung des Kontingents für CMEK-Konfigurationen zu beantragen. Geben Sie dabei an, warum Sie mehr als einen Schlüssel benötigen.

Die Verwendung eines externen Schlüsselmanagers (External Key Manager, EKM) mit CMEK ist allgemein verfügbar, aber nur für Nutzer auf der Zulassungsliste. Wenn Sie EKM mit CMEK verwenden möchten, wenden Sie sich an Ihr Google-Kontoteam.

Für EKM oder HSM mit CMEK gelten die folgenden Einschränkungen:

Ihr EKM- und HSM-Kontingent für Verschlüsselungs- und Entschlüsselungsaufrufe sollte mindestens 1.000 QPM Spielraum haben. Informationen zum Prüfen Ihrer Kontingente finden Sie unter Cloud KMS-Kontingente prüfen.

Wenn Sie EKM verwenden, muss der Schlüssel in mehr als 90% aller Zeiträume von mehr als 30 Sekunden erreichbar sein. Wenn der Schlüssel für diesen Zeitraum nicht erreichbar ist, kann sich das negativ auf die Indexierung und Aktualität der Suche auswirken.

Wenn Abrechnungsprobleme, dauerhafte Probleme mit überschrittenen Kontingenten oder dauerhafte Probleme mit der Erreichbarkeit länger als 12 Stunden auftreten, wird die mit dem EKM- oder HSM-Schlüssel verknüpfte CmekConfig automatisch deaktiviert.

Datenspeicher, die vor der Registrierung eines Schlüssels für das Projekt erstellt wurden, können nicht durch den Schlüssel geschützt werden.

Sie können Suchmodelle nicht für Datenspeicher abstimmen, die durch Schlüssel geschützt sind.

Wenn eine App mehrere Datenspeicher hat und einer davon eine CMEK-Konfiguration verwendet, müssen alle anderen Datenspeicher dieselbe CMEK-Konfiguration verwenden.

Die Schlüsselrotation wird für die Schlüssel für einzelne Regionen für die Drittanbieter-Connectors nicht unterstützt. Wenn Sie eine Schlüsselversion deaktivieren oder löschen, die einen mit einem Drittanbieter-Connector verknüpften Datenspeicher schützt, funktioniert der Connector nicht mehr.

Die Schlüsselrotation ist nicht mit Analytics kompatibel. Wenn Sie Schlüssel für einen Datenspeicher rotieren, werden in Apps, die diesen Datenspeicher verwenden, keine Analysen mehr angezeigt.

Die Schlüsselrotation wird für Empfehlungs-Apps nicht unterstützt. Wenn Sie eine Schlüsselversion deaktivieren oder löschen, mit der ein Datenspeicher geschützt wird, der mit einer Empfehlungs-App verknüpft ist, funktioniert die Empfehlungs-App nicht mehr.

Für Vertex AI Search ist die Enterprise-Version erforderlich. Informationen zur Enterprise-Version finden Sie unter Erweiterte Funktionen.

Erstanbieter-Connectors sind nicht CMEK-konform, mit Ausnahme der Datenspeicher „Einmaliger Import“ und „Regelmäßig“ für BigQuery und Cloud Storage.

Datenspeicher für die Suche nach Gesundheitsdaten und Connectors von Drittanbietern sind CMEK-kompatibel. Allgemeine Informationen zu Datenspeichern für Gesundheitsdaten finden Sie unter Datenspeicher für die Suche nach Gesundheitsdaten erstellen. Informationen dazu, wie Sie Connectors von Drittanbietern CMEK-kompatibel machen, finden Sie unter Schlüssel für einzelne Regionen für Connectors von Drittanbietern.

Schlüssel gelten nicht für die folgenden RAG-APIs: Fundierung prüfen, fundierte Generierung und Ranking.

- Sie können Terraform nicht verwenden, um CMEK für AI Applications zu konfigurieren.

Schlüssel für einzelne Regionen für Drittanbieter-Connectors

Wenn Sie Drittanbieter-Connectors verwenden und Ihre eigenen Schlüssel zum Schutz der verbundenen Daten nutzen möchten, müssen Sie zusätzlich zum Schlüssel für mehrere Regionen drei zusätzliche Schlüssel für einzelne Regionen erstellen. Die Befehle zum Erstellen von Schlüsseln finden Sie im folgenden Verfahren Cloud KMS-Schlüssel registrieren.

Die einzelnen Schlüssel müssen für die folgenden Regionen erstellt werden:

| Mehrere Regionen | Einzelne Regionen | ||

|---|---|---|---|

eu |

europe-west1 |

europe-west4 |

europe-north1 |

us |

us-east1 |

us-central1 |

us-west1 |

Hinweise

Prüfen Sie, ob die folgenden Voraussetzungen erfüllt sind:

Erstellen Sie einen symmetrischen Cloud KMS-Schlüssel für mehrere Regionen. Weitere Informationen finden Sie in der Cloud KMS-Dokumentation unter Schlüsselbund erstellen und Schlüssel erstellen.

Legen Sie den Rotationszeitraum auf Nie (manuelle Rotation) fest.

Wählen Sie als Standort die Option Mehrere Regionen und dann im Drop-down-Menü europe oder us aus.

Dem Discovery Engine-Dienst-Agent wurde die IAM-Rolle „CryptoKey Encrypter/Decrypter“ (

roles/cloudkms.cryptoKeyEncrypterDecrypter) für den Schlüssel zugewiesen. Das Dienst-Agent-Konto hat eine E-Mail-Adresse im folgenden Format:service-PROJECT_NUMBER@gcp-sa-discoveryengine.iam.gserviceaccount.com. Eine allgemeine Anleitung zum Hinzufügen einer Rolle zu einem Dienst-Agent finden Sie unter Einzelne Rolle zuweisen oder widerrufen.Dem Cloud Storage-Dienst-Agent wurde die IAM-Rolle „CryptoKey Encrypter/Decrypter“ (

roles/cloudkms.cryptoKeyEncrypterDecrypter) für den Schlüssel zugewiesen. Wenn diese Rolle nicht gewährt wird, schlägt der Datenimport für CMEK-geschützte Datenspeicher fehl, da Discovery Engine den CMEK-geschützten temporären Bucket und das Verzeichnis, die für den Import erforderlich sind, nicht erstellen kann.Erstellen Sie keine Datenspeicher oder Apps, die von Ihrem Schlüssel verwaltet werden sollen, bevor Sie die Schlüsselregistrierung auf dieser Seite abgeschlossen haben.

- Die Funktionen der Enterprise-Version sind für die App aktiviert. Weitere Informationen finden Sie unter Enterprise-Version aktivieren oder deaktivieren.

Cloud KMS-Schlüssel registrieren

Wenn Sie Daten mit CMEK verschlüsseln möchten, müssen Sie Ihren multiregionalen Schlüssel registrieren. Wenn für Ihre Daten Schlüssel für einzelne Regionen erforderlich sind, z. B. bei der Verwendung von Drittanbieter-Connectors, müssen Sie Ihre Schlüssel für einzelne Regionen registrieren.

Hinweise

Folgende Punkte sollten beachtet werden:

Die Region ist noch nicht durch einen Schlüssel geschützt. Das folgende Verfahren schlägt fehl, wenn bereits ein Schlüssel für die Region über den REST-Befehl registriert ist. Informationen dazu, ob für einen Standort ein aktiver Schlüssel in AI Applications vorhanden ist, finden Sie unter Cloud KMS-Schlüssel ansehen.

Sie haben die Rolle Discovery Engine-Administrator (

roles/discoveryengine.admin).

Prozedur

REST

So registrieren Sie Ihren eigenen Schlüssel für KI-Anwendungen:

Rufen Sie die Methode

UpdateCmekConfigmit dem Schlüssel auf, den Sie registrieren möchten.curl -X PATCH \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d '{"kmsKey":"projects/KMS_PROJECT_ID/locations/KMS_LOCATION/keyRings/KEY_RING/cryptoKeys/KEY_NAME"}' \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID?set_default=SET_DEFAULT"Ersetzen Sie Folgendes:

KMS_PROJECT_ID: Die ID des Projekts, das den Schlüssel enthält. Die Projektnummer funktioniert nicht.KMS_LOCATION: Die Multiregion Ihres Schlüssels:usodereurope.KEY_RING: der Name des Schlüsselbunds, der den Schlüssel enthältKEY_NAME: Der Name des Schlüssels.PROJECT_ID: die ID des Projekts, das den Datenspeicher enthält.LOCATION: die Multiregion Ihres Datenspeichers:usodereu.CMEK_CONFIG_ID: Legen Sie eine eindeutige ID für die CmekConfig-Ressource fest, z. B.default_cmek_config.SET_DEFAULT: Auftruefestgelegt, um den Schlüssel als Standardschlüssel für nachfolgende Datenspeicher zu verwenden, die in der Multi-Region erstellt werden.

Optional: Notieren Sie den

name-Wert, der von der Methode zurückgegeben wird, und folgen Sie der Anleitung unter Details zu einem Vorgang mit langer Ausführungszeit abrufen, um zu sehen, wann der Vorgang abgeschlossen ist.Die Registrierung eines Schlüssels dauert in der Regel nur wenige Minuten.

Nach Abschluss des Vorgangs werden neue Datenspeicher in dieser multiregionalen Region durch den Schlüssel geschützt. Allgemeine Informationen zum Erstellen von Datenspeichern finden Sie unter Apps und Datenspeicher.

Konsole

Prozedur

So registrieren Sie Ihren eigenen Schlüssel für KI-Anwendungen:

Rufen Sie in der Google Cloud Console die Seite KI-Anwendungen auf.

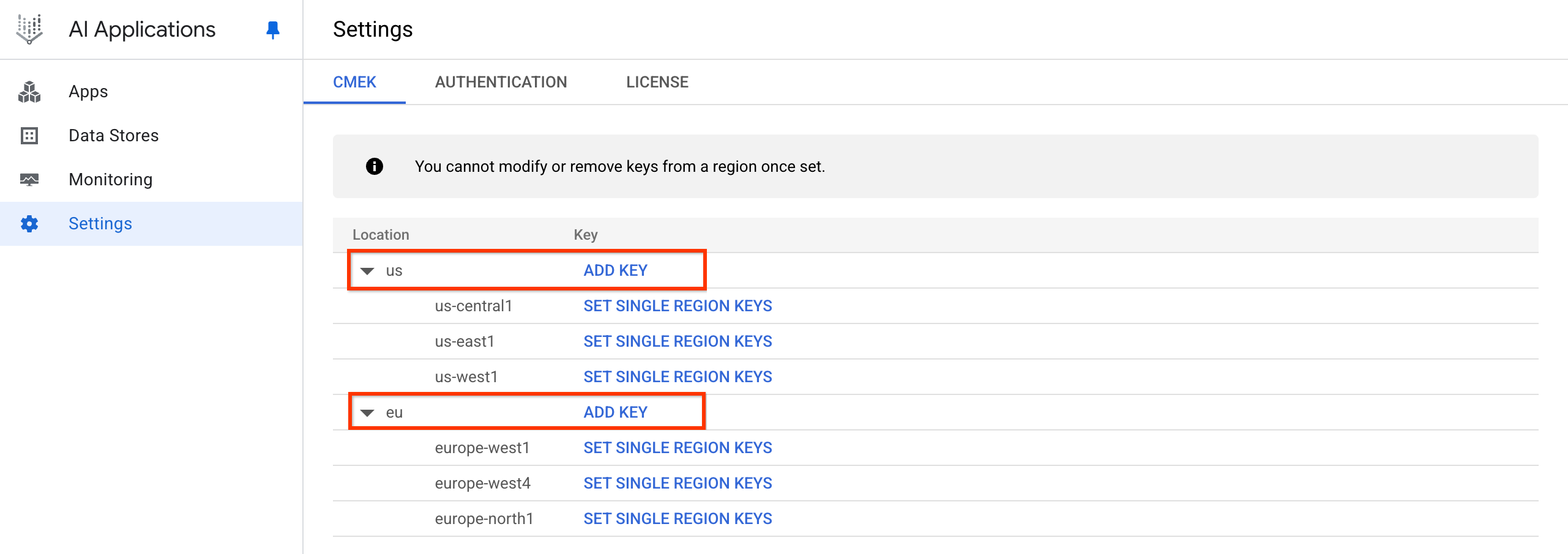

Klicken Sie auf Einstellungen und wählen Sie den Tab CMEK aus.

Klicken Sie für den Standort us oder eu auf Schlüssel hinzufügen.

Klicken Sie auf „Schlüssel hinzufügen“. Klicken Sie auf das Drop-down-Menü Cloud KMS-Schlüssel auswählen und wählen Sie den Schlüssel aus.

Wenn sich der Schlüssel in einem anderen Projekt befindet, klicken Sie auf Projekt wechseln, klicken Sie auf Ihren Projektnamen, geben Sie den Namen des von Ihnen erstellten Schlüssels ein und wählen Sie den Schlüssel aus.

Wenn Sie den Ressourcennamen des Schlüssels kennen, klicken Sie auf Manuell eingeben, fügen Sie den Ressourcennamen des Schlüssels ein und klicken Sie auf Speichern.

Klicken Sie auf OK > Speichern.

Dadurch wird Ihr Schlüssel registriert und eine CmekResource namens default_cmek_config erstellt.

Es kann einige Stunden dauern, bis die aufgenommenen Daten in den Suchergebnissen angezeigt werden.

Cloud KMS-Schlüssel ansehen

So rufen Sie einen registrierten Schlüssel für KI-Anwendungen auf:

Wenn Sie den Ressourcennamen von CmekConfig haben, rufen Sie die Methode

GetCmekConfigauf:curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID"Ersetzen Sie Folgendes:

LOCATION: die Multiregion Ihres Datenspeichers:usodereu.PROJECT_ID: Die ID des Projekts, das die Daten enthält.CMEK_CONFIG_ID: die ID der CmekConfig-Ressource. Wenn Sie Ihren Schlüssel über die Console registriert haben, lautet die IDdefault_cmek_config.

Ein Beispiel für einen curl-Aufruf und eine Antwort sieht so aus:

$ curl -X GET -H "Authorization: Bearer $(gcloud auth print-access-token)" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config"

{ "name": "projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config", "kmsKey": "projects/key-project-456/locations/us/keyRings/my-key-ring/cryptoKeys/my-key" "state": "ACTIVE" "isDefault": true }Wenn Sie den Ressourcennamen von CmekConfig nicht haben, rufen Sie die Methode

ListCmekConfigsauf:curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs"Ersetzen Sie Folgendes:

LOCATION: die Multiregion Ihres Datenspeichers:usodereu.PROJECT_ID: Die ID des Projekts, das die Daten enthält.

Ein Beispiel für einen curl-Aufruf und eine Antwort sieht so aus:

$ curl -X GET -H "Authorization: Bearer $(gcloud auth print-access-token)" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/cmekConfigs"

{ "cmek_configs": [ { "name": "projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config", "kmsKey": "projects/key-project-456/locations/us/keyRings/my-key-ring/cryptoKeys/my-key" "state": "ACTIVE" "isDefault": true } ] }

Cloud KMS-Schlüssel abmelden

So heben Sie die Registrierung Ihres Schlüssels für KI-Anwendungen auf:

Rufen Sie die Methode

DeleteCmekConfigmit dem Ressourcennamen der CmekConfig auf, die Sie abmelden möchten.curl -X DELETE \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID"Ersetzen Sie Folgendes:

LOCATION: die Multiregion Ihres Datenspeichers:usodereu.PROJECT_ID: Die ID des Projekts, das den Datenspeicher enthält.CMEK_CONFIG_ID: die ID der CmekConfig-Ressource. Wenn Sie Ihren Schlüssel über die Console registriert haben, lautet die IDdefault_cmek_config.

Ein Beispiel für einen curl-Aufruf und eine Antwort sieht so aus:

$ curl -X DELETE -H "Authorization: Bearer $(gcloud auth print-access-token)" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config" { "name": "projects/my-ai-app-project-123/locations/us/operations/delete-cmek-config-56789", "metadata": { "@type": "type.googleapis.com/google.cloud.discoveryengine.v1.DeleteCmekConfigMetadata" } }Optional: Notieren Sie den

name-Wert, der von der Methode zurückgegeben wird, und folgen Sie der Anleitung unter Details zu einem Vorgang mit langer Ausführungszeit abrufen, um zu sehen, wann der Vorgang abgeschlossen ist.Das Löschen eines Schlüssels dauert in der Regel einige Minuten.

Prüfen, ob ein Datenspeicher durch einen Schlüssel geschützt ist

Datenspeicher, die nach der Registrierung Ihres Schlüssels erstellt werden, sind durch den Schlüssel geschützt. So können Sie prüfen, ob ein bestimmter Datenspeicher durch Ihren Schlüssel geschützt ist:

Führen Sie den folgenden curl-Befehl für den Datenspeicher aus:

curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -H "x-goog-user-project: PROJECT_ID" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/collections/default_collection/dataStores/DATA_STORE_ID"Ersetzen Sie Folgendes:

LOCATION: die Multiregion Ihres Datenspeichers:usodereu.PROJECT_ID: Die ID des Projekts, das den Datenspeicher enthält.DATA_STORE_ID: die ID des Datenspeichers.

Ein Beispiel für einen curl-Aufruf:

curl -X GET -H "Authorization: Bearer $(gcloud auth print-access-token)" -H "Content-Type: application/json" -H "x-goog-user-project: my-ai-app-project-123" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/collections/default_collection/dataStores/my-data-store-1"

Sehen Sie sich die Ausgabe des Befehls an: Wenn das Feld

cmekConfigin der Ausgabe enthalten ist und im FeldkmsKeyder von Ihnen registrierte Schlüssel angezeigt wird, ist der Datenspeicher durch den Schlüssel geschützt.Eine Beispielantwort sieht so aus:

{ "name": "projects/969795412903/locations/us/collections/default_collection/dataStores/my-data-store-1", "displayName": "my-data-store-1", "industryVertical": "GENERIC", "createTime": "2023-09-05T21:20:21.520552Z", "solutionTypes": [ "SOLUTION_TYPE_SEARCH" ], "defaultSchemaId": "default_schema", "cmekConfig": { "name": "projects/969795412903/locations/us/collections/default_collection/dataStores/my-data-store-1/cmekConfigs/default_cmek_config", "kmsKey": "projects/my-ai-app-project-123/locations/us/keyRings/my-key-ring/cryptoKeys/my-key" } }

Andere durch den Cloud KMS-Schlüssel geschützte Daten

Neben Daten in den Datenspeichern können Ihre Schlüssel auch andere Arten von wichtigen Informationen schützen, die KI-Anwendungen gehören und von ihnen gespeichert werden, z. B. die Sitzungsdaten, die bei der Suche mit Follow-ups generiert werden. Diese Art von wichtigen Informationen ist CMEK-geschützt, wenn die mit der App verknüpften Datenspeicher CMEK-geschützt sind.

Sie können zwar keinen bestimmten Befehl ausführen, um zu prüfen, ob Sitzungen geschützt sind, aber wenn Sie den Befehl Verify that a data store is protected by a key (Prüfen, ob ein Datenspeicher durch einen Schlüssel geschützt ist) ausführen und den Schlüssel in der cmekConfig-Ressource sehen, wissen Sie, dass die Sitzungsdaten geschützt sind.

Cloud KMS-Schlüssel rotieren

Wenn Sie Schlüssel rotieren, erstellen Sie eine neue Version des Schlüssels und legen die neue Version als primäre Version fest. Lassen Sie die Originalversion des Schlüssels eine Weile aktiviert, bevor Sie sie deaktivieren. So haben alle lang andauernden Vorgänge, die möglicherweise den älteren Schlüssel verwenden, Zeit, abgeschlossen zu werden.

Im Folgenden wird beschrieben, wie Sie Schlüssel für einen Datenspeicher für KI-Anwendungen rotieren. Allgemeine Informationen zum Rotieren von Schlüsseln finden Sie im Cloud KMS-Leitfaden unter Schlüsselrotation.

Wichtig:Rotieren Sie keine Schlüssel für Datenspeicher, die mit Empfehlungs-Apps oder Apps, die Analysen benötigen, verknüpft sind, und rotieren Sie auch nicht die Schlüssel für einzelne Regionen, die für Drittanbieter-Connectors verwendet werden. Weitere Informationen finden Sie unter Einschränkungen von Cloud KMS in KI-Anwendungen.

Registrieren Sie Ihren Schlüssel noch einmal. Wiederholen Sie dazu Schritt 1 unter Cloud KMS-Schlüssel registrieren.

Folgen Sie der Anleitung im Abschnitt Schlüssel verwalten des Cloud KMS-Leitfadens, um:

Erstellen Sie eine neue Schlüsselversion, aktivieren Sie sie und legen Sie sie als primäre Version fest.

Lassen Sie die ältere Schlüsselversion aktiviert.

Deaktivieren Sie nach etwa einer Woche die ältere Schlüsselversion und prüfen Sie, ob alles wie zuvor funktioniert.

Wenn Sie später sicher sind, dass durch das Deaktivieren der älteren Schlüsselversion keine Probleme verursacht wurden, können Sie die ältere Schlüsselversion löschen.

Wenn ein Cloud KMS-Schlüssel deaktiviert oder widerrufen wird

Wenn ein Schlüssel deaktiviert wird oder Berechtigungen für den Schlüssel widerrufen werden, werden innerhalb von 15 Minuten keine Daten mehr in den Datenspeicher aufgenommen und keine Daten mehr bereitgestellt. Das Reaktivieren eines Schlüssels oder das Wiederherstellen von Berechtigungen dauert jedoch lange. Es kann bis zu 24 Stunden dauern, bis der Datenspeicher wieder Daten bereitstellen kann.

Deaktivieren Sie einen Schlüssel daher nur, wenn es unbedingt erforderlich ist. Das Deaktivieren und Aktivieren eines Schlüssels in einem Datenspeicher ist ein zeitaufwendiger Vorgang. Wenn Sie einen Schlüssel beispielsweise wiederholt zwischen „Deaktiviert“ und „Aktiviert“ wechseln, dauert es lange, bis der Datenspeicher einen geschützten Status erreicht. Wenn Sie einen Schlüssel deaktivieren und sofort wieder aktivieren, kann es zu tagelangen Ausfallzeiten kommen, da der Schlüssel zuerst im Datenspeicher deaktiviert und dann wieder aktiviert wird.