Mengaktifkan fitur opsional di bidang kontrol dalam cluster

Halaman ini menjelaskan cara mengaktifkan fitur opsional di Cloud Service Mesh dengan panel kontrol dalam cluster.

Saat Anda menginstal Cloud Service Mesh dalam cluster, fitur yang diaktifkan secara default berbeda menurut platform.

Anda dapat mengganti konfigurasi default dan mengaktifkan fitur opsional dengan

menyertakan file overlay saat menginstal (atau mengupgrade) Cloud Service Mesh. File

overlay adalah file YAML yang berisi resource kustom (CR)

IstioOperator yang Anda gunakan untuk mengonfigurasi bidang kontrol. Tentukan satu fitur per file overlay. Anda dapat melapisi lebih banyak overlay,

dan setiap file overlay menggantikan konfigurasi pada lapisan sebelumnya.

Tentang file overlay

File overlay di halaman ini ada dalam paket

anthos-service-mesh

di GitHub. File ini berisi penyesuaian umum pada konfigurasi default. Anda dapat menggunakan file ini sebagaimana adanya, atau Anda dapat melakukan perubahan tambahan pada file tersebut sesuai kebutuhan.

Saat menginstal Cloud Service Mesh menggunakan skrip asmcli, Anda

dapat menentukan satu atau beberapa file overlay dengan opsi --option atau

--custom_overlay. Jika Anda tidak perlu membuat perubahan apa pun pada

file di repositori anthos-service-mesh, Anda dapat menggunakan --option, dan

skrip akan mengambil file dari GitHub untuk Anda. Atau, Anda dapat membuat

perubahan pada file overlay, lalu menggunakan opsi --custom_overlay untuk

meneruskannya ke asmcli.

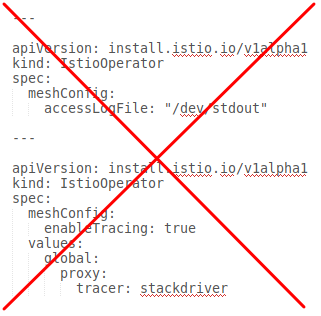

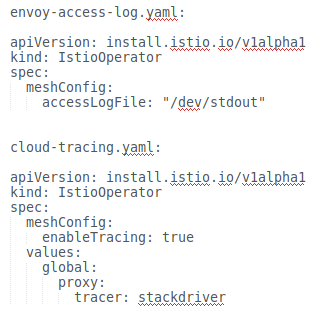

| Jangan sertakan beberapa CR dalam satu file overlay | Buat file overlay terpisah untuk setiap CR |

|---|---|

|

|

Cara mengaktifkan fitur opsional

Contoh berikut disederhanakan untuk menunjukkan hanya penggunaan overlay kustom untuk

mengaktifkan fitur opsional. Ganti OTHER_FLAGS dengan

flag penginstalan yang diperlukan.

Perintah asmcli install menyediakan dua cara untuk mengaktifkan fitur opsional. Metode yang Anda gunakan bergantung pada apakah Anda perlu membuat perubahan pada file overlay atau tidak.

Gunakan

--optionjika Anda tidak perlu melakukan perubahan apa pun pada file overlay. Dengan--option,asmclimengambil file dari repositori GitHub untuk Anda, jadi Anda harus memiliki koneksi internet../asmcli install \ OTHER_FLAGS \ --option OPTION_NAMEGanti

OPTION_NAMEdengan opsi yang ingin Anda aktifkan. Pastikan untuk menghilangkan ekstensi .yaml dan hanya menyertakan nama file overlay, sepertiiap-operatordanattached-cluster. Untuk mengetahui daftar opsi, lihat paketanthos-service-mesh.Gunakan

--custom_overlaysaat Anda perlu menyesuaikan file overlay../asmcli install \ OTHER_FLAGS \ --custom_overlay PATH_TO_FILEGanti

PATH_TO_FILEdengan jalur ke file overlay yang ingin Anda gunakan.

YAML untuk fitur opsional

Bagian berikut menyediakan YAML untuk mengaktifkan fitur opsional dan yang didukung.

Mode STRICT mTLS

Konfigurasi global.mtls.enabled dihapus dari CR IstioOperator

untuk menghindari masalah pada upgrade dan menyediakan penginstalan yang lebih fleksibel.

Untuk mengaktifkan mTLS STRICT,

konfigurasi

kebijakan autentikasi peer.

Gambar proxy tanpa distro

Sebagai praktik terbaik, Anda harus membatasi konten runtime penampung hanya pada paket yang diperlukan. Pendekatan ini meningkatkan keamanan dan rasio sinyal terhadap derau pemindai Common Vulnerabilities and Exposures (CVE). Istio menyediakan image proxy berdasarkan image dasar distroless.

Konfigurasi berikut mengaktifkan image tanpa distro untuk seluruh Cloud Service Mesh. Perubahan jenis image mengharuskan setiap pod dimulai ulang dan disuntikkan ulang agar dapat diterapkan.

apiVersion: install.istio.io/v1alpha1

kind: IstioOperator

spec:

meshConfig:

defaultConfig:

image:

imageType: distroless

Image tanpa distro tidak berisi biner selain proxy. Oleh karena itu, Anda tidak dapat exec shell atau menggunakan curl, ping, atau utilitas debug lainnya di dalam penampung.

Jika Anda menjalankan perintah curl, Anda akan melihat error berikut:

error: Internal error occurred: error executing command in container: failed to exec in container: failed to start exec "<container-id>"

OCI runtime exec failed: exec failed: unable to start container process: exec: "curl": executable file not found in $PATH: unknown

Jika Anda menjalankan perintah shell, Anda akan melihat error berikut:

error: Internal error occurred: error executing command in container: failed to exec in container: failed to start exec "<container-id>"

OCI runtime exec failed: exec failed: container_linux.go:380: starting container process caused: exec: "sh": executable file not found in $PATH: unknown

Jika Anda memerlukan akses ke alat ini untuk pod tertentu, Anda dapat mengganti imageType dengan menggunakan anotasi pod berikut.

sidecar.istio.io/proxyImageType: debug

Setelah mengubah jenis image deployment melalui anotasi, deployment harus dimulai ulang.

kubectl rollout restart deployment -n NAMESPACE DEPLOYMENT_NAME

Untuk sebagian besar jenis debug proxy, istioctl proxy-cmd harus digunakan yang tidak memerlukan image dasar debug.

Menggunakan overlay kustom untuk registry kustom

Anda dapat menggunakan overlay kustom untuk registry kustom, misalnya jika Anda perlu menginstal Cloud Service Mesh dari registry container kustom. Contoh:

apiVersion: install.istio.io/v1alpha1

kind: IstioOperator

spec:

hub: {private_registry_url}

Berikut adalah daftar image untuk Cloud Service Mesh yang perlu Anda mirror ke registri container kustom:

- Install-cni -

gke.gcr.io/asm/install-cni:1.27.1-asm.5 - Managed Data Plane -

gke.gcr.io/asm/mdp:1.27.1-asm.5 - Pilot -

gke.gcr.io/asm/pilot:1.27.1-asm.5 - Proxyv2 -

gke.gcr.io/asm/proxyv2:1.27.1-asm.5

Menambahkan gambar ke registry pribadi

Untuk mengirimkan image Cloud Service Mesh ke registry pribadi, selesaikan langkah-langkah berikut.

-

Tarik image Cloud Service Mesh:

docker pull gke.gcr.io/asm/install-cni:1.27.1-asm.5 docker pull gke.gcr.io/asm/mdp:1.27.1-asm.5 docker pull gke.gcr.io/asm/pilot:1.27.1-asm.5 docker pull gke.gcr.io/asm/proxyv2:1.27.1-asm.5

-

Buat variabel untuk URL registry pribadi Anda:

export PRIVATE_REGISTRY_URL=PRIVATE_REGISTRY_URL

PRIVATE_REGISTRY_URLdengan URL registry pribadi Anda. -

Beri tag pada image dengan URL registry pribadi Anda:

docker tag gke.gcr.io/asm/install-cni:1.27.1-asm.5 \ ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/install-cni:1.27.1-asm.5 docker tag gke.gcr.io/asm/mdp:1.27.1-asm.5 \ ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/mdp:1.27.1-asm.5 docker tag gke.gcr.io/asm/pilot:1.27.1-asm.5 \ ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/pilot:1.27.1-asm.5 docker tag gke.gcr.io/asm/proxyv2:1.27.1-asm.5 \ ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/proxyv2:1.27.1-asm.5 - Kirim image yang diberi tag ke registry pribadi Anda:

docker push ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/install-cni:1.27.1-asm.5 docker push ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/mdp:1.27.1-asm.5 docker push ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/pilot:1.27.1-asm.5 docker push ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/proxyv2:1.27.1-asm.5 - (Opsional) Jika Anda menggunakan

layanan kanonis, tambahkan

image layanan kanonis ke registry pribadi Anda.

- Tarik image layanan kanonis Cloud Service Mesh:

docker pull gcr.io/kubebuilder/kube-rbac-proxy:v0.13.1 docker pull gke.gcr.io/asm/canonical-service-controller:1.10.3-asm.16 - Beri tag pada image dengan URL registry pribadi Anda:

docker tag gcr.io/kubebuilder/kube-rbac-proxy:v0.13.1 \ ${PRIVATE_REGISTRY_URL}/gcr.io/kubebuilder/kube-rbac-proxy:v0.13.1 docker tag gke.gcr.io/asm/canonical-service-controller:1.10.3-asm.16 \ ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/canonical-service-controller:1.10.3-asm.16 - Kirim image yang diberi tag ke registry pribadi Anda:

docker push ${PRIVATE_REGISTRY_URL}/gcr.io/kubebuilder/kube-rbac-proxy:v0.13.1 docker push ${PRIVATE_REGISTRY_URL}/gke.gcr.io/asm/canonical-service-controller:1.10.3-asm.16

- Tarik image layanan kanonis Cloud Service Mesh:

Jika Anda dapat menarik image yang diberi tag dari registry pribadi, berarti prosedur berhasil.

Meningkatkan durasi pengurasan penghentian

Secara default, Envoy akan menunggu lima detik (5s) agar koneksi yang ada selesai saat pod dihentikan.

Pod terminationGracePeriodSeconds harus lebih besar dari nilai terminationDrainDuration.

Untuk mengetahui informasi selengkapnya, lihat Opsi Mesh Global.

---

apiVersion: install.istio.io/v1alpha1

kind: IstioOperator

spec:

meshConfig:

defaultConfig:

terminationDrainDuration: 30s

Mengaktifkan log Akses

Untuk mengetahui informasi selengkapnya, lihat Mengaktifkan logging akses Envoy.

Cloud Trace

Cloud Trace tersedia dengan penginstalan Cloud Service Mesh di platform berikut:

- GKE di Google Cloud

- Cluster GKE Enterprise di infrastruktur lokal jika Anda menginstal dengan otoritas sertifikat Cloud Service Mesh

Untuk mengetahui informasi selengkapnya, lihat Mengakses rekaman aktivitas.

Traffic keluar melalui gateway keluar

Sebaiknya instal gateway yang disuntikkan seperti yang dijelaskan dalam Menginstal dan mengupgrade gateway. Penyisipan, atau penyisipan otomatis, mengacu pada penggunaan webhook mutasi untuk mengubah spesifikasi Pod pada waktu pembuatan. Anda menggunakan injeksi untuk menambahkan konfigurasi Envoy proxy sidecar untuk layanan mesh atau untuk mengonfigurasi proxy Envoy gateway.

Istio Container Network Interface

Cara Anda mengaktifkan Antarmuka Jaringan Container (CNI) Istio bergantung pada lingkungan tempat Cloud Service Mesh diinstal.

Pilih file overlay yang sesuai dengan platform Anda.

Mengaktifkan CNI di GKE

Mengaktifkan CNI lokal

Mengaktifkan log Traffic untukGoogle Cloudyang tidak aktif

Menginstal Cloud Service Mesh dengan CA Istio di luar Google Cloud melaporkan metrik ke Prometheus secara default. Gunakan opsi ini untuk mengaktifkan pelaporan log Traffic, atau Prometheus dan Stackdriver, sehingga Anda dapat menggunakan dasbor Cloud Service Mesh.

Hanya Stackdriver

Stackdriver dan Prometheus

Mengaktifkan load balancer internal

Sebaiknya instal gateway yang disuntikkan seperti yang dijelaskan dalam Menginstal dan mengupgrade gateway untuk menyiapkan load balancer internal di GKE. Saat mengonfigurasi Layanan gateway,

Anda menyertakan anotasi: networking.gke.io/load-balancer-type: "Internal"

Pengelolaan sertifikat eksternal di gateway traffic masuk

Untuk mengetahui informasi tentang cara mengaktifkan pengelolaan sertifikat eksternal di gateway ingress menggunakan Envoy SDS, lihat Mengamankan Gateway.