Cross-Cloud Interconnect は、 Google Cloudと別のクラウド サービス プロバイダの間で高帯域幅の専用接続を確立するときに役立つプロダクトです。

Cross-Cloud Interconnect を購入すると、Google ネットワークと別のクラウド サービス プロバイダのネットワークの間に専用の物理接続がプロビジョニングされます。この接続を使用して、サポートされているクラウド サービス プロバイダがホストするネットワークと Google Virtual Private Cloud(VPC)ネットワークをピアリングできます。

Google は、他のクラウド サービス プロバイダのネットワークに到達するまでの接続をサポートします。Google は、他のクラウド サービス プロバイダの稼働率を保証しません。また、ユーザーに代わってサポート チケットを作成することもできません。お客様の許可があれば、Cloud カスタマーケアが他のクラウド プロバイダのサポートチームと直接連絡を取り、問題を迅速に解決できます。ただし、他のプロバイダでサポート チケットを開いている必要があります。

Cross-Cloud Interconnect を使用すると、次のセクションで説明するように、マルチクラウド構成に関連する一般的な問題を回避できます。

利点

このセクションでは、一般的なマルチクラウドのメリット、特に Cross-Cloud Interconnect 接続のメリットについて説明します。

統合マルチクラウド戦略

Cross-Cloud Interconnect は、統合されたマルチクラウド戦略の導入に対応しています。マルチクラウド アーキテクチャを採用すると、次のことが可能になります。

単一ベンダーへの依存を回避できます。

1 つのクラウドにデータを保存し、別のクラウドにビジネス ロジックをホストできます。

1 つのクラウドの停止によるダウンタイムを回避できます。

2 つ目のクラウドを障害復旧に使用できます。

複数のクラウドでデータを分析することで、ビジネス インサイトを最大限に活用できるようになります。

複雑さを軽減

Cross-Cloud Interconnect を使用しない場合、接続の設定オプションは限定的になり、どのオプションも相対的に複雑なものになります。

コロケーション施設に独自のルーターをデプロイし、クラウド サービス プロバイダのネットワークに接続することもできますが、一般に、この方法はコストと時間がかかります。

また、サードパーティと契約して接続を確立する方法もあります。ただし、ベンダーの選定は簡単ではなく、複数のベンダーが対象になることもあり、交渉が面倒になることもあります。このアプローチでは、ベンダー固有のシステムについて時間をかけて習得する必要があります。

Cross-Cloud Interconnect を使用すると、独自のハードウェアをデプロイする必要はありません。また、サードパーティとの連携も不要です。

サイト間データ転送

サイト間データ転送戦略の一部として Cross-Cloud Interconnect を使用できます。サイト間データ転送は、Google ネットワークを広域ネットワーク(WAN)として使用できる Network Connectivity Center の機能です。

この機能では、サポートされている接続リソースを使用して、外部ネットワークをGoogle Cloud に接続します。次に、各接続リソースを Network Connectivity Center のスポークに関連付けて、スポークでサイト間データ転送を有効にします。この時点で、サイト間のデータ転送が可能になります。

この機能を使用すると、次のことができます。

クラウド ネットワークを接続する: Microsoft Azure でホストされるネットワークと、アマゾン ウェブ サービス(AWS)でホストされるネットワークがあるとします。このシナリオでは、Azure ネットワークに到達するために 1 つの Cross-Cloud Interconnect 接続を確立し、AWS ネットワークに到達するためにもう 1 つのペアを確立できます。Network Connectivity Center のスポークを構成したら、Google ネットワークを使用して Azure ネットワークと AWS ネットワーク間でデータを転送できます。

オンプレミス ネットワークを他のクラウドに接続する: 上記の箇条書きで説明したような設定を使用し、ニューヨークとシドニーにオフィスがあるとします。このシナリオでは、Dedicated Interconnect VLAN アタッチメントや Cloud VPN(HA VPN)トンネルなどのリソースを使用して、オフィスへの接続を確立できます。スポークを作成したら、Google ネットワークを使用して、これらのオフィスと Azure ネットワークおよび AWS ネットワークの間でデータを転送できます。

サイト間データ転送は特定のロケーションでのみサポートされています。

暗号化

Cross-Cloud Interconnect は Cloud Interconnect 暗号化の MACsec をサポートしており、セキュリティを強化できます。Cloud Interconnect で MACsec を使用すると、Cross-Cloud Interconnect 接続間でトラフィックを保護できます。詳細については、Cloud Interconnect の MACsec の概要をご覧ください。

サポートされているクラウド サービス プロバイダ

Google では、Cross-Cloud Interconnect で使用する次のクラウド サービス プロバイダをサポートしています。

アマゾン ウェブ サービス(AWS)

Microsoft Azure

Oracle Cloud Infrastructure(OCI)

Alibaba Cloud

Cross-Cloud Interconnect とこのドキュメントでは、このようなクラウド サービス プロバイダをリモート クラウド サービス プロバイダまたはリモート クラウドと呼んでいます。

OCI 用 Partner Cross-Cloud Interconnect との比較

Cross-Cloud Interconnect を使用すると、 Google Cloud と OCI 間の専用接続を有効にできますが、OCI 用 Partner Cross-Cloud Interconnect を使用すると、ペア設定済みの利用可能なロケーションで任意の Google Cloud リソースと OCI リソースを非公開で接続できます。次の表を使用して、ニーズに最適なオプションを選択してください。

| 機能 | Cross-Cloud Interconnect | OCI 用 Partner Cross-Cloud Interconnect |

|---|---|---|

| テナンシー |

接続は完全にユーザーが所有します。組織間で共有することはできません。 |

Google Cloud と OCI はポートを所有しています。接続は複数のユーザーが使用できます。 |

| サポートされている速度 |

10 Gbps、100 Gbps。 |

1 Gbps、2 Gbps、5 Gbps、10 Gbps、20 Gbps、50 Gbps。 |

| 費用 |

両方のクラウドでポートとアタッチメントの料金が発生し、 Google Cloudから外向きに送信されるトラフィックに対してはデータ転送料金が発生します。 |

Google Cloud パートナー アタッチメントと OCI 仮想回線の料金はお客様の負担となります。データ転送料金は発生しません。 |

| パフォーマンス |

最適なレイテンシ。 |

最適なレイテンシ。 |

| サポート |

Google は OCI の境界までの接続をサポートしています。 |

Google Cloud と OCI が連携してエンドーツーエンドでソリューションをサポートします。 |

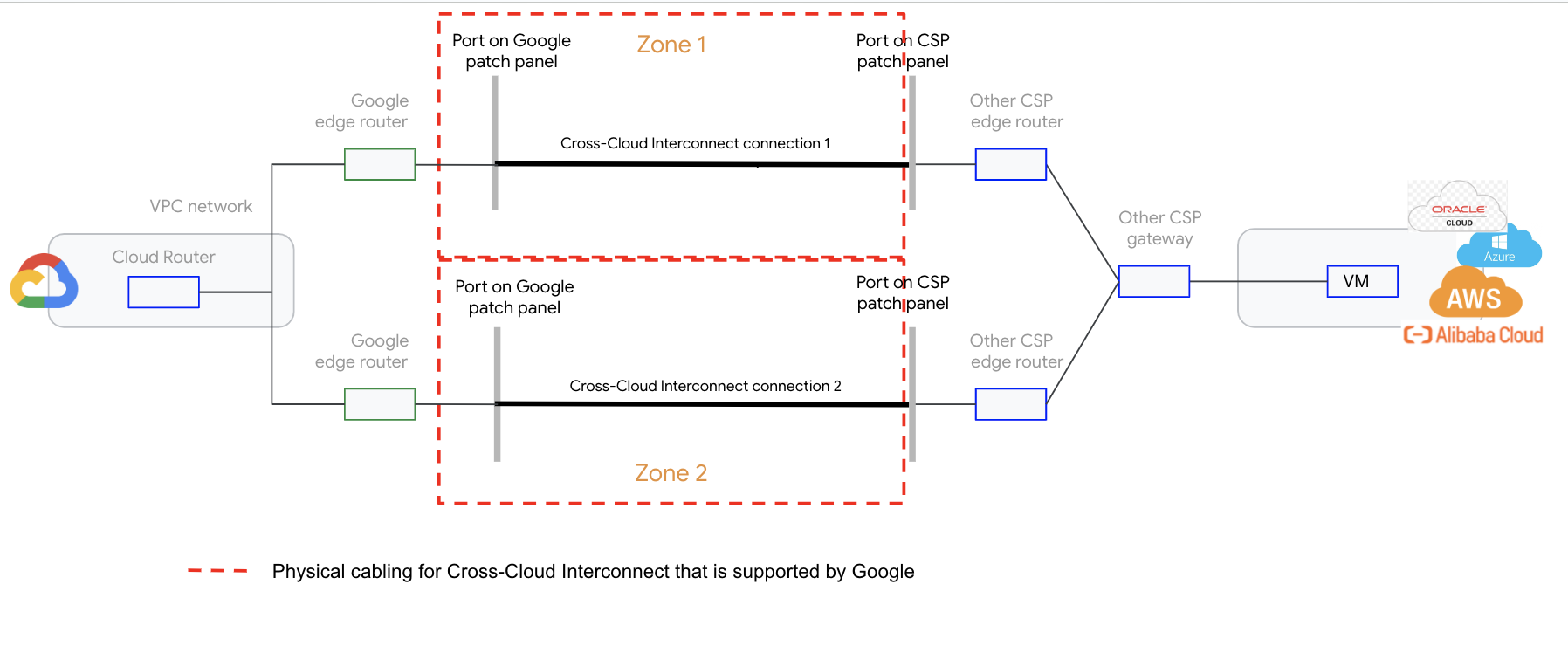

Cross-Cloud Interconnect に対する Google サポート

次の図は、Google サポートが担当する物理ケーブルの接続ポイントを示しています。その他の問題については、使用しているクラウド サービス プロバイダにお問い合わせください。

容量

Cross-Cloud Interconnect 接続は、10 Gbps と 100 Gbps の 2 つのサイズで利用できます。

Cross-Cloud Interconnect の MTU

Cross-Cloud Interconnect を使用すると、任意のクラウド プロバイダでジャンボ フレームの最大伝送単位(MTU)を構成できます。より大きな MTU のサポートについては、リモート クラウド プロバイダのドキュメントをご覧ください。Google とは異なる可能性があります。

設定プロセス

設定プロセスを開始するには、Google で接続を配置するサポート対象のロケーションを指定します。次に、プライマリと冗長の Cross-Cloud Interconnect 接続ポートを購入します。また、プライマリ ポートと冗長ポートをリモート クラウド サービス プロバイダから購入します。

リモート クラウド サービス プロバイダから購入すると、プロバイダからルーターへの接続に関するドキュメントが提供されます。このドキュメントを Google に送信します。このドキュメントを受領した時点で、Google は接続をプロビジョニングします。接続ごとに、Google は Cross-Cloud Interconnect ポートの 1 つをリモート クラウドポートの 1 つに物理的に接続します。

Google で接続がプロビジョニングされると、接続が使用可能であることが通知されます。接続の使用を開始するには、Google Cloud リソースとリモート クラウド リソースを構成します。

詳細については、次のいずれかをご覧ください。

固定料金

Cross-Cloud Interconnect では、VLAN アタッチメントのアウトバウンド データ転送に固定ポート料金が適用されます。Cross-Cloud Interconnect 接続ごとに固定料金を選択し、固定料金を適用する接続の種類を選択できます。これにより、アウトバウンド データ転送に対して毎月固定額の請求書を受け取ることができます。

固定ポートの料金設定では、次のタイプの接続が考慮されます。

ローカル接続: VLAN アタッチメントは、宛先の Google Cloudリージョンと同じ大都市圏ロケーションにあります。

たとえば、カリフォルニア州ロサンゼルスの大都市圏ロケーションで VLAN アタッチメントを取得し、宛先の Google Cloud リージョンが

us-west2の場合、VLAN アタッチメントのロケーションと宛先の Google Cloudリージョンは同じです。これはローカル接続と見なされます。リモート接続: VLAN アタッチメントは、宛先の Google Cloud リージョンとは異なる大都市圏ロケーションにあります。

たとえば、カリフォルニア州ロサンゼルスの大都市圏ロケーションに VLAN アタッチメントを作成し、宛先の Google Cloud リージョンが

us-east4の場合、VLAN アタッチメントのロケーションと宛先の Google Cloudリージョンは異なります。これはリモート接続と見なされます。同様に、オレゴン州ポートランドという大都市圏ロケーション内の VLAN アタッチメントを取得した場合、その大都市圏ロケーション内で利用可能なローカルの Google Cloud リージョンはありません。ローカルのGoogle Cloud リージョンに接続できないため、これはリモート接続と見なされます。

次の Google Cloud リージョンでは、Cross-Cloud Interconnect のリモート接続に対してのみ、固定料金がサポートされています。

- us-west1

- us-east1

- europe-west4

- europe-north1

- asia-east1

固定ポート料金で Cross-Cloud Interconnect 接続を利用できるようリクエストするには、アカウント チームにお問い合わせください。

カスタム IP アドレス範囲

Cross-Cloud Interconnect 用の VLAN アタッチメントを作成する際に、アタッチメントの Cloud Router と自社ルーターの終端にカスタム IP アドレス範囲を構成できます。制限事項やベスト プラクティスなど、その仕組みについては、Cloud Interconnect の概要のカスタム IP アドレス範囲のセクションをご覧ください。

Cross-Cloud Interconnect と AWS で使用する VLAN アタッチメントのカスタム IP アドレス範囲を構成する場合は、アタッチメントのプロビジョニング時に AWS によって割り当てられた IPv6 サブネットを指定する必要があります。他のクラウド サービス プロバイダで VLAN アタッチメントのカスタム IP アドレス範囲を構成する場合は、独自の IP アドレスを使用するか、サービス プロバイダが構成する IP アドレスを使用できます。Cross-Cloud Interconnect でカスタム IP アドレス範囲を構成するには、カスタム IP アドレス範囲を構成するをご覧ください。

サービスレベル契約

Cross-Cloud Interconnect には、Cloud Interconnect サービスレベル契約(SLA)が適用されます。Cross-Cloud Interconnect は、 Google Cloud と別のクラウド サービス プロバイダの間の責任共有モデルです。Cross-Cloud Interconnect の SLA は、他のクラウド サービス プロバイダに転送される点までのGoogle Cloudのインフラストラクチャを対象としています。

SLA の対象となるには、次のセクションで説明するいずれかの方法で Cross-Cloud Interconnect 接続を構成する必要があります。

どちらの方法でも冗長性が必要となります。冗長性を組み込みには、少なくとも 2 つのエッジ アベイラビリティ ドメインに接続を配置します。エッジ アベイラビリティ ドメインは大都市圏内のゾーンです。通常、同じ大都市圏の 2 つのドメインが同時にメンテナンスで停止することはありません。複数のエッジ アベイラビリティ ドメインを使用すると、最大限の可用性を実現できます。

最小要件

Cloud Interconnect SLA では、少なくとも 2 つの接続(プライマリ接続と冗長接続)が必要です。また、それぞれが大都市圏の異なるエッジ アベイラビリティ ドメインに存在する必要があります。これにより、99.9% の可用性が実現されます。

高可用性

より重要なアプリケーションの場合、2 つの接続ペアを構成します。各ペアは、別々の大都市圏に配置する必要があります。各大都市圏内では、2 つの異なるエッジ アベイラビリティ ドメインを使用する必要があります。このアプローチにより、99.99% の可用性が提供されます。

制限事項

このセクションでは、Cross-Cloud Interconnect の制限事項について説明します。

ロケーション

接続は特定のロケーションでのみサポートされています。詳しくは、次のドキュメントをご覧ください。

IPv6

IPv6 は、2 つの IPv4 アドレス間で確立された Border Gateway Protocol(BGP)セッションを介して IPv6 ルートを交換する場合にのみサポートされます。