Auf dieser Seite wird erläutert, wie Sie dem Standard-Cloud Build-Dienstkonto Berechtigungen erteilen und entziehen.

Dem Cloud Build-Legacy-Dienstkonto wird automatisch die Rolle „Cloud Build-Dienstkonto“ für das Projekt zugewiesen. Das Compute Engine-Standarddienstkonto enthält diese Rolle nicht. Sie können dem verwendeten Dienstkonto weitere Berechtigungen erteilen.

Hinweise

- Informationen zu Cloud Build-Rollen und -Berechtigungen

- Weitere Informationen finden Sie unter Standard-Cloud Build-Dienstkonto.

Standard-Cloud Build-Dienstkonto über die Seite „Einstellungen“ eine Rolle zuweisen

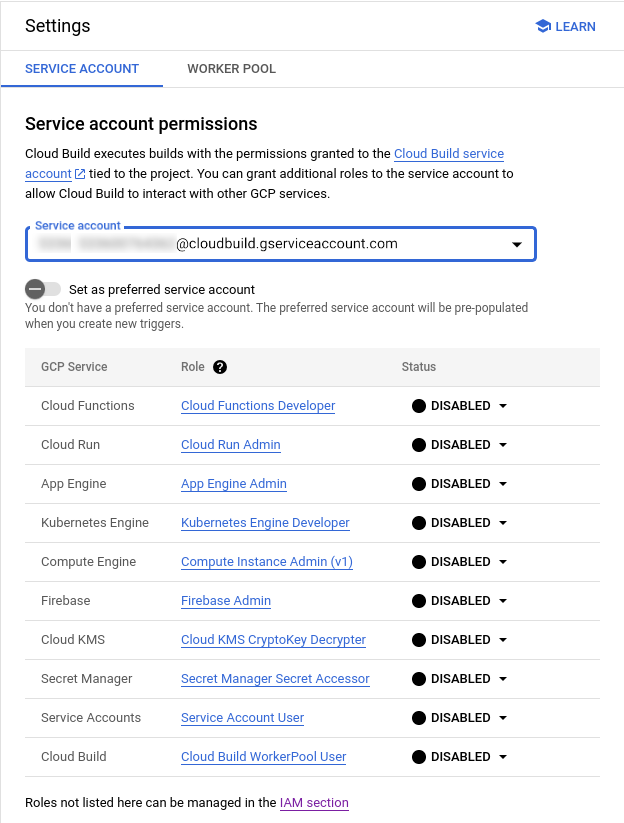

Sie können dem Standard-Cloud Build-Dienstkonto bestimmte häufig verwendete IAM-Rollen mithilfe der Cloud Build-Einstellungen in der Google Cloud Console zuweisen:

Öffnen Sie die Seite mit den Cloud Build-Einstellungen:

Zur Seite mit den Cloud Build-Einstellungen

Sie sehen die Seite Dienstkontoberechtigungen:

Wählen Sie im Drop-down-Menü das Dienstkonto aus, das Sie aktualisieren möchten.

Setzen Sie den Status der gewünschten Rolle auf Aktivieren.

Standard-Cloud Build-Dienstkonto über die IAM-Seite eine Rolle zuweisen

Wenn die Rolle, die Sie zuweisen möchten, nicht auf der Seite „Cloud Build-Einstellungen“ in der Google Cloud Console aufgeführt ist, verwenden Sie die IAM-Seite, um die Rolle zuzuweisen:

Zur Seite "IAM":

Wählen Sie Ihr Google Cloud Projekt aus.

Klicken Sie über der Berechtigungstabelle auf das Kästchen Von Google bereitgestellte Rollenzuweisungen einschließen.

In der Berechtigungstabelle werden jetzt mehr Zeilen angezeigt.

Suchen Sie in der Berechtigungstabelle nach Ihrem Standard-Cloud Build-Dienstkonto.

Klicken Sie auf das Stiftsymbol.

Wählen Sie die Rolle aus, die Sie dem Cloud Build-Dienstkonto zuweisen möchten.

Klicken Sie auf Speichern.

Rolle aus dem Cloud Build-Dienstkonto widerrufen

Zur Seite "IAM":

Wählen Sie Ihr Google Cloud Projekt aus.

Klicken Sie über der Berechtigungstabelle auf das Kästchen Von Google bereitgestellte Rollenzuweisungen einschließen.

In der Berechtigungstabelle werden jetzt mehr Zeilen angezeigt.

Suchen Sie in der Berechtigungstabelle nach Ihrem Standard-Cloud Build-Dienstkonto.

Klicken Sie auf das Stiftsymbol.

Suchen Sie die Rolle, die Sie widerrufen möchten, und klicken Sie auf den Papierkorb neben der Rolle.

Cloud Build-Dienst-Agent eine Rolle zuweisen

Neben dem Cloud Build-Standarddienstkonto hat Cloud Build einen Cloud Build-Dienst-Agenten, über den andere Google Cloud Dienste auf Ihre Ressourcen zugreifen können. Nachdem Sie die Cloud Build API aktiviert haben, wird der Dienst-Agent automatisch imGoogle Cloud -Projekt erstellt. Der Dienst-Agent hat das folgende Format, wobei PROJECT_NUMBER Ihre Projektnummer ist:

service-PROJECT_NUMBER@gcp-sa-cloudbuild.iam.gserviceaccount.com

Sie können den Dienst-Agent für ein Projekt aufrufen. Dazu rufen Sie die Seite IAM in der Google Cloud Console auf und klicken auf das Kästchen Von Google verwaltete Dienstkonten anzeigen.

Wenn Sie die Rolle des Cloud Build-Dienst-Agents für Ihr Projekt versehentlich widerrufen haben, können Sie sie manuell gewähren:

Console

Öffnen Sie in der Google Cloud Console die Seite IAM.

Klicken Sie auf Zugriff erlauben.

Fügen Sie das folgende Hauptkonto hinzu, wobei

PROJECT_NUMBERIhre Projektnummer ist:service-PROJECT_NUMBER@gcp-sa-cloudbuild.iam.gserviceaccount.comWählen Sie Service Management > Cloud Build-Dienst-Agent als Rolle aus.

Klicken Sie auf Speichern.

gcloud

Weisen Sie dem Cloud Build-Dienst-Agent die IAM-Rolle roles/cloudbuild.serviceAgent zu:

gcloud projects add-iam-policy-binding PROJECT_ID \

--member="serviceAccount:service-PROJECT_NUMBER@gcp-sa-cloudbuild.iam.gserviceaccount.com" \

--role="roles/cloudbuild.serviceAgent"

Ersetzen Sie die Platzhalterwerte im Befehl durch Folgendes:

PROJECT_ID: die Projekt-IDPROJECT_NUMBER: die Projektnummer

Nächste Schritte

- Benutzerdefinierten Dienstkonten

- Weitere Informationen zu Dienstkonten lesen

- Zugriff auf Cloud Build-Ressourcen konfigurieren

- Weitere Informationen zu den Berechtigungen zum Aufrufen von Build-Logs