이 문서에서는 워크로드 관리자의 가이드 배포 자동화 도구를 사용하여 배포할 수 있는 SAP S/4HANA 시스템에 대한 개요와 배포에 관한 추가 고려사항을 제공합니다. 자세한 내용은 Google Cloud의 SAP S/4HANA 참조 아키텍처를 참고하세요.

SAP S/4HANA 배포 프로세스

다음 목록은 워크로드 관리자가 배포 프로세스 중에 완료하는 다양한 작업을 간략히 보여줍니다.

- 프로젝트에서 사용 설정되지 않은 경우 필요한 API를 사용 설정합니다.

- 배포에 필요한 인프라를 구성하고 프로비저닝합니다.

- VM에서 운영체제를 구성합니다.

- SAP S/4HANA를 설치합니다.

- SAP HANA 데이터베이스를 파일로 전체 백업합니다.

- SAP HANA 고가용성, 필수 로드 밸런서, 상태 검사를 위해 Pacemaker OS 클러스터를 구성합니다 (HA만 해당).

- 고가용성을 위해 SAP HANA 시스템 복제 (HSR)를 사용 설정합니다.

- SAP 애플리케이션 고가용성, 필수 부하 분산기, 상태 점검을 위해 Pacemaker OS 클러스터를 구성합니다.

- 선택한 SAP 애플리케이션을 설치합니다.

- SAP HANA 데이터베이스와 설치된 SAP 애플리케이션을 시작합니다.

- VM에 다음과 같은 필수 에이전트를 설치합니다.

- Google Cloud의 SAP용 에이전트

- SAP 호스트 에이전트

배포가 성공하면 빈 ('신규') SAP S/4HANA 시스템이 출력됩니다. 배포가 완료된 후의 다음 단계에 관한 자세한 내용은 SAP S/4HANA의 배포 후 작업을 참고하세요.

Google Cloud 콘솔을 사용하여 배포

Google Cloud 콘솔을 사용하여 워크로드를 배포하면 Workload Manager가 Terraform 및 Ansible 스크립트 실행 및 리소스 프로비저닝을 비롯한 엔드 투 엔드 배포를 자동으로 처리합니다. 또한 배포 프로세스 중에 사용된 모든 기본 파일에 액세스할 수 있습니다.

워크로드 관리자는 Infrastructure Manager를 사용하여 배포 프로세스를 자동화합니다. Infrastructure Manager는 Cloud Build를 사용하여 Terraform을 초기화하고 다른 Terraform 명령어를 실행합니다. 그러면 Cloud Build가 Terraform 파일과 Terraform 상태 파일을 Cloud Storage 버킷에 저장합니다.

Infrastructure Manager에 대해 자세히 알아보려면 Infrastructure Manager 개요를 참고하세요.

Terraform은 SAP 워크로드에 필요한 Compute Engine 리소스 외에도 배포의 다른 리소스에 액세스할 수 있는 Ansible Runner VM을 배포합니다. Runner VM은 OS 구성, HA 클러스터 구성, SAP 애플리케이션 설치 프로세스 조정을 비롯하여 배포된 인프라의 추가 구성을 실행하는 Ansible 스크립트를 자동으로 실행합니다.

SAP S/4HANA 배포의 개략적인 아키텍처

이 섹션에서는 워크로드 관리자의 가이드 배포 자동화 도구를 사용하여 SAP S/4HANA를 배포할 때 배포되는 시스템을 간략히 설명합니다. 정확한 아키텍처는 지정한 구성 및 설정에 따라 다를 수 있으며, 배포된 모든 리소스가 그림에 포함되는 것은 아닙니다.

이러한 리소스 외에도 배포의 다른 리소스에 액세스할 수 있는 임시 Ansible Runner VM이 기본 영역에 배포됩니다. Ansible Runner VM은 OS 구성, HA 클러스터 구성, SAP 애플리케이션 설치 프로세스 오케스트레이션을 비롯하여 배포된 인프라의 추가 구성을 실행하는 Ansible 스크립트를 자동으로 실행합니다.

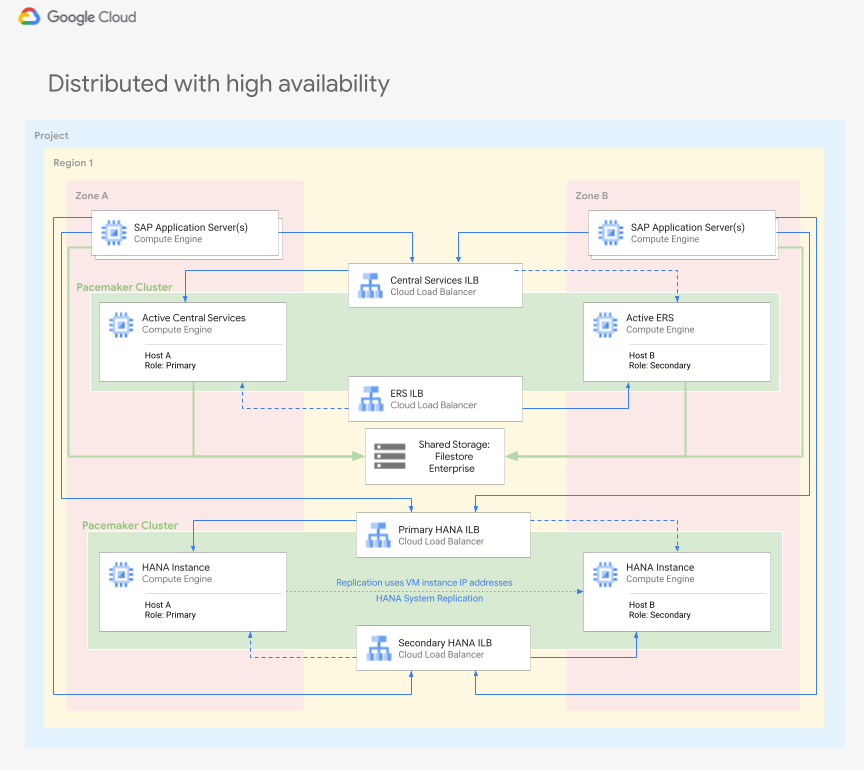

고가용성으로 배포됨

다음 그림은 특정 지역의 구성요소 장애를 방지하기 위해 여러 구역에 걸쳐 Linux 클러스터가 설정된 고가용성 분산형 배포를 보여줍니다.

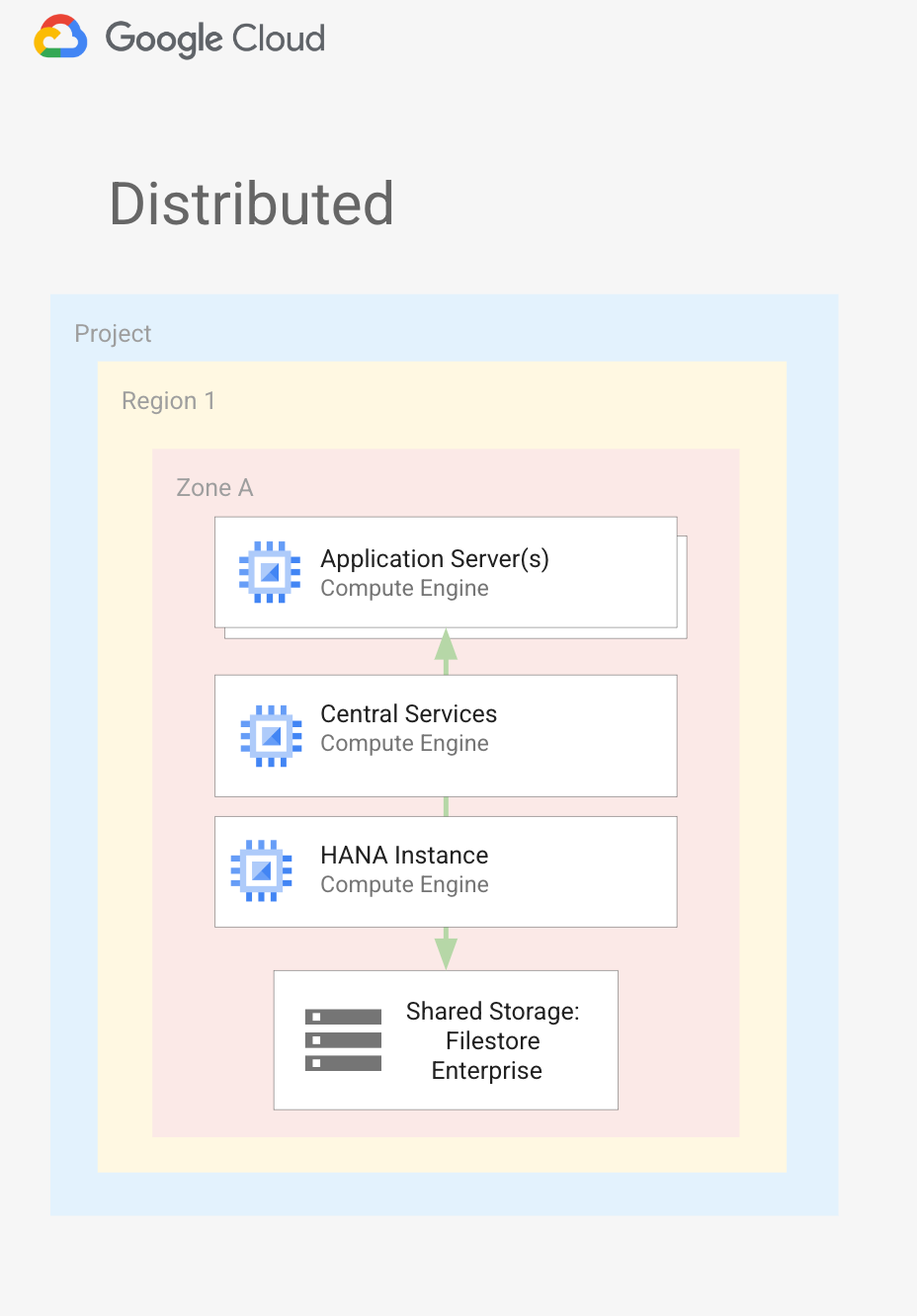

분산 아키텍처

다음 그림은 분산형 배포에서 SAP S/4HANA의 아키텍처를 보여줍니다.

SAP HANA 디스크 레이아웃

다음 다이어그램은 분산형 및 고가용성 구성으로 분산된 경우에 모두 적용되는 SAP HANA 데이터베이스 디스크 레이아웃을 보여줍니다.

위의 디스크 레이아웃에 설명된 디스크는 필수 SAP HANA 파일 시스템의 일부로 운영체제에 직접 마운트됩니다. 이러한 디스크는 LVM을 통해 만든 논리 볼륨의 일부로 사용되지 않습니다. 예를 들어 df -h 명령어를 실행하면 다음과 비슷한 출력이 표시됩니다.

example-vm:~ # df -h | grep /dev/sd

Filesystem Size Used Avail Use% Mounted on

/dev/sda3 50G 4.3G 46G 9% /

/dev/sda2 20M 3.0M 17M 15% /boot/efi

/dev/sda 32G 293M 32G 1% /usr/sap

/dev/sdc 308G 164G 145G 54% /hana/data

/dev/sdd 128G 11G 118G 9% /hana/log

/dev/sde 256G 12G 245G 5% /hana/shared

/dev/sdf 256G 96G 161G 38% /hanabackup배포 중에 생성된 리소스

Workload Manager는 SAP S/4HANA 배포에 다음과 같은 Google Cloud API 및 서비스를 사용합니다.

Compute Engine

VM 인스턴스

SAP S/4HANA 배포에는 다음 구성요소의 Compute Engine 리소스가 포함됩니다. 이러한 구성요소의 VM을 구성할 때는 S/4HANA 배포의 크기 요구사항에 맞게 SAP에서 인증한 머신 유형만 선택할 수 있습니다.

- SAP HANA 데이터베이스

- ASCS – ABAP SAP Central Services

- SAP ABAP 시스템에 필요한 Message Server 및 Enqueue Server를 포함합니다.

- HA 배포의 고유 VM 인스턴스에 배포되거나 PAS를 호스팅하는 VM 인스턴스에 배포됩니다.

- HA 배포에서 ASCS 리소스는 Pacemaker와 같은 Linux 클러스터 리소스 관리자에 의해 관리됩니다.

- ERS – Enqueue Replication Server 또는 Enqueue Replicator

- HA 배포에 배포하여 ASCS 인스턴스에 어떤 일이 발생할 경우 잠금 테이블의 복제본을 보관합니다.

- Pacemaker와 같은 Linux 클러스터 리소스 관리자에서 관리됩니다.

- PAS—Primary Application Server를 나타냅니다.

- SAP 시스템을 위한 첫 번째이자 유일한 애플리케이션 서버입니다.

- AAS—Additional Application Server를 나타냅니다.

- 애플리케이션 수준의 부하 부산용으로 배포됩니다. 애플리케이션 레이어 관점에서 높은 가용성을 확보하기 위해 여러 AAS를 설치할 수도 있습니다. 애플리케이션 서버 중 하나가 다운되면 해당 애플리케이션 서버에 연결된 모든 사용자 세션이 종료되지만 사용자는 환경에 있는 다른 AAS에 다시 로그인할 수 있습니다.

- 고가용성 구성에서는 애플리케이션 서버가 기본 영역과 보조 영역 간에 균등하게 분할됩니다.

스토리지 옵션

Persistent Disk 또는 하이퍼디스크는 SAP S/4HANA 배포의 VM 인스턴스에 스토리지 용량을 제공하는 데 사용됩니다.

각 볼륨의 디스크 크기는 선택한 머신 및 블록 스토리지 유형에 관한 SAP S/4HANA 권장사항에 따라 자동으로 계산됩니다.

다음 표에는 SAP S/4HANA 배포에서 생성된 디스크가 나와 있습니다.

| 다음의 VM 인스턴스: | 디스크 | 지원되는 유형* |

|---|---|---|

| HANA 데이터베이스 | boot | SSD 영구 디스크 |

| HANA 데이터베이스 | /hana/data |

균형 있는 영구 디스크 SSD 영구 디스크 하이퍼디스크 익스트림 |

| HANA 데이터베이스 | /hana/log |

균형 있는 영구 디스크 SSD 영구 디스크 하이퍼디스크 익스트림 |

| HANA 데이터베이스 | /hana/shared |

균형 있는 영구 디스크 SSD 영구 디스크 |

| HANA 데이터베이스 | /usr/sap |

균형 있는 영구 디스크 SSD 영구 디스크 |

| HANA 데이터베이스 | /hanabackup |

균형 있는 영구 디스크 SSD 영구 디스크 |

| ASCS/ERS | boot | SSD 영구 디스크 |

| ASCS/ERS | /usr/sap |

균형 있는 영구 디스크 |

| PAS/AAS | boot | SSD 영구 디스크 |

| PAS/AAS | /usr/sap |

균형 있는 영구 디스크 |

| PAS/AAS | export-interfaces | 균형 있는 영구 디스크 |

*SAP HANA 데이터베이스의 경우 선택한 머신 유형에서 지원되는 경우 균형 있는 영구 디스크, SSD 영구 디스크 또는 Hyperdisk Extreme을 선택할 수 있습니다.

균형 잡힌 영구 디스크 또는 SSD 영구 디스크를 선택하면 배포의 모든 디스크가 선택한 디스크 유형이 됩니다. Hyperdisk Extreme을 선택하면 /data 및 /log 볼륨만 Hyperdisk Extreme을 사용하고 다른 디스크 볼륨은 SSD 영구 디스크를 사용합니다.

네트워킹

공유 VPC

호스트 프로젝트의 공유 VPC는 서비스 프로젝트의 배포에 사용할 수 있습니다. 공유 VPC를 선택하면 호스트 프로젝트에 다음 네트워크 리소스가 생성됩니다.

- 방화벽 규칙

- 네트워크 Filestore 인스턴스

- 전달 규칙

방화벽 규칙

배포 프로세스 중에 Workload Manager는 배포의 VM 간에 필요한 통신을 허용하도록 방화벽 규칙을 자동으로 만듭니다. 고가용성 구성에서는 이러한 방화벽 규칙을 통해 지정된 하위 네트워크에 생성된 부하 분산기에서 상태 점검을 실행할 수 있는 액세스도 제공됩니다.

워크로드 관리자는 다음과 같은 방화벽 규칙을 만듭니다.

DEPLOYMENT_NAME-communication-firewall: 배포의 VM 인스턴스 간의 통신을 사용 설정합니다.Ilb-firewall-ascs-DEPLOYMENT_NAME또는Ilb-firewall-ers-DEPLOYMENT_NAME: 고가용성 구성에만 해당합니다. ASCS 또는 ERS 페일오버에 사용되는 상태 점검을 사용 설정합니다.Ilb-firewall-db-DEPLOYMENT_NAME: 고가용성 구성만 해당합니다. SAP HANA 데이터베이스 페일오버에 사용되는 상태 검사를 사용 설정합니다.

공유 VPC 구성을 사용하는 경우 이러한 방화벽 규칙은 공유되는 네트워크가 호스팅되는 호스트 프로젝트에 생성됩니다.

부하 분산기 및 전달 규칙

고가용성 구성에서는 다음과 같은 부하 분산기 및 전달 규칙이 생성됩니다.

DEPLOYMENT_NAME-ascs-serviceDEPLOYMENT_NAME-ascs-forwarding-rule

DEPLOYMENT_NAME-db-serviceDEPLOYMENT_NAME-db-forwarding-rule

DEPLOYMENT_NAME-ers-serviceDEPLOYMENT_NAME-ers-forwarding-rule

DNS 영역

구성 프로세스 중에 워크로드 관리자를 선택하여 배포의 Cloud DNS 영역을 만들 수 있습니다. 또는 구성 중에 DNS 영역 생성을 건너뛰고 나중에 DNS 영역을 수동으로 설정할 수도 있습니다.

워크로드 관리자는 다음 이름으로 영역과 DNS를 만듭니다.

- 영역 이름:

DEPLOYMENT_NAME - DNS 이름:

DEPLOYMENT_NAME-gcp.sapcloud.goog

워크로드 관리자는 배포의 각 VM에 필요한 DNS 레코드 세트를 추가합니다.

공유 VPC 구성을 사용하는 경우 DNS 관련 구성 및 설정은 서비스 프로젝트에서 이루어집니다.

Filestore

Filestore Enterprise는 고성능 완전 관리형 NFS 파일 스토리지이며 구성 프로세스 중에 지정된 네트워크에 연결됩니다. ASCS 및 ERS 인스턴스에서는 전송 파일, /usr/sap/SID/ascs 및 /usr/sap/SID/ers 디렉터리에 사용됩니다. 애플리케이션 서버에서는 sapmnt/SID 디렉터리에 사용됩니다.

공유 VPC 구성을 사용하는 경우 Filestore Enterprise 인스턴스가 호스트 프로젝트에 생성됩니다.

보안 고려사항

이 섹션에서는 워크로드 관리자가 Google Cloud에서 배포를 보호하기 위해 처리하는 보안 고려사항을 설명합니다.

서비스 계정 및 권한

구성 프로세스 중에 워크로드를 배포할 때 인증에 사용되는 서비스 계정을 지정해야 합니다. Workload Manager는 이 서비스 계정의 권한과 사용자 인증 정보를 사용하여 배포에 사용되는 다른 Google Cloud API 및 서비스를 호출합니다. 서비스 계정을 선택하면 워크로드 관리자가 연결된 IAM 역할을 자동으로 평가하여 시스템을 배포하는 데 필요한 권한이 있는지 확인합니다. 역할이 누락된 경우 필요한 권한이 있는 경우 누락된 역할을 부여하라는 메시지가 표시됩니다.

SAP S/4HANA 시스템을 배포하는 데 사용되는 서비스 계정에는 다음 역할이 필요합니다. 또는 커스텀 역할을 만들어 배포 프로세스 중에 필요한 개별 권한을 할당할 수 있습니다. 필요한 특정 권한은 예시 목적으로만 표시됩니다. 구체적인 권한은 선택한 구성 및 프로젝트 구성에 따라 다를 수 있습니다.

| 필요한 IAM 역할 | 사용 사례 | 필수 권한 |

|---|---|---|

| 작업 뷰어 | 프로젝트가 유효하고 서비스 계정에 리소스에 액세스하는 데 필요한 권한이 있는지 확인하는 데 필요합니다. | resourcemanager.projects.get |

| Cloud Filestore 편집자 | 배포에 연결된 Filestore Enterprise 공유 스토리지 볼륨을 만들고 관리하는 데 필요한 권한입니다. |

file.instances.create file.instances.delete file.instances.get file.operations.get |

| Cloud Infrastructure Manager 에이전트 | Google Cloud 콘솔을 사용하여 배포할 때 인프라를 배포하는 데 사용되는 Infrastructure Manager 서비스에 필요합니다. |

config.deployments.getLock config.deployments.getState config.deployments.updateState logging.logEntries.create storage.buckets.create storage.buckets.delete storage.buckets.get storage.objects.create storage.objects.delete storage.objects.get storage.objects.list |

| Compute 관리자 | 배포를 위해 생성된 모든 컴퓨팅 리소스를 만들고 관리하는 데 필요한 권한 |

compute.addresses.createInternal compute.addresses.deleteInternal compute.addresses.get compute.addresses.useInternal compute.disks.create compute.disks.delete compute.disks.get compute.disks.setLabels compute.disks.use compute.firewalls.create compute.firewalls.delete compute.firewalls.get compute.forwardingRules.create compute.forwardingRules.delete compute.forwardingRules.get compute.forwardingRules.setLabels compute.globalOperations.get compute.healthChecks.create compute.healthChecks.delete compute.healthChecks.get compute.healthChecks.useReadOnly compute.instanceGroups.create compute.instanceGroups.delete compute.instanceGroups.get compute.instanceGroups.update compute.instanceGroups.use compute.instances.create compute.instances.delete compute.instances.get compute.instances.setLabels compute.instances.setMetadata compute.instances.setServiceAccount compute.instances.setTags compute.instances.use compute.networks.get compute.networks.updatePolicy compute.regionBackendServices.create compute.regionBackendServices.delete compute.regionBackendServices.get compute.regionBackendServices.use compute.regionOperations.get compute.subnetworks.get compute.subnetworks.use compute.subnetworks.useExternalIp compute.zoneOperations.get compute.zones.get resourcemanager.projects.get serviceusage.services.list |

| DNS 관리자 | DNS 영역을 만들고 필요한 레코드 세트를 만드는 데 필요한 권한입니다. |

compute.networks.get dns.changes.create dns.changes.get dns.managedZones.create dns.managedZones.delete dns.managedZones.get dns.networks.bindPrivateDNSZone dns.resourceRecordSets.create dns.resourceRecordSets.delete dns.resourceRecordSets.list dns.resourceRecordSets.update resourcemanager.projects.get |

프로젝트 IAM 관리자 |

배포의 각 레이어에 대해 생성된 서비스 계정에 IAM 역할을 할당하는 데 필요한 권한 | resourcemanager.projects.get resourcemanager.projects.getIamPolicy resourcemanager.projects.setIamPolicy |

서비스 계정 관리자 |

배포의 각 레이어에 대해 생성된 서비스 계정을 만들고 관리하는 데 필요한 권한입니다. |

iam.serviceAccounts.create iam.serviceAccounts.delete iam.serviceAccounts.get iam.serviceAccounts.getIamPolicy iam.serviceAccounts.list iam.serviceAccounts.setIamPolicy resourcemanager.projects.get |

서비스 계정 사용자 |

선택한 서비스 계정이 다른 제품 및 서비스를 호출할 때 서비스 계정으로 작동하도록 허용해야 합니다. |

iam.serviceAccounts.actAs iam.serviceAccounts.get iam.serviceAccounts.list resourcemanager.projects.get |

| 서비스 사용량 관리자 | 필수 API의 상태를 확인하고 필요한 경우 API를 사용 설정할 수 있는 권한 | Serviceusage.services.list serviceusage.services.enable |

| 스토리지 관리자 | Cloud Storage에 업로드된 SAP 설치 미디어 파일에 액세스하고 이를 사용하는 데 필요한 권한입니다. | resourcemanager.projects.get storage.buckets.getIamPolicy storage.objects.get storage.objects.getIamPolicy storage.objects.list |

공유 VPC 구성을 사용하는 경우 서비스 프로젝트에 필요한 위의 역할 외에도 호스트 프로젝트에 다음 IAM 권한이 필요할 수도 있습니다.

- compute.firewalls.create

- compute.firewalls.delete

- compute.firewalls.get

- compute.globalOperations.get

- compute.networks.get

- compute.networks.updatePolicy

- compute.subnetworks.get

- compute.subnetworks.use

- compute.subnetworks.useExternalIp

- dns.networks.bindPrivateDNSZone

- file.instances.create

- file.instances.delete

- file.instances.get

- file.operations.get

워크로드 관리자를 사용하여 배포의 각 레이어에 다음과 같은 서비스 계정을 만들 수 있습니다. Workload Manager는 이러한 서비스 계정에 배포에서의 역할에 필요한 권한만 제공합니다. 또는 배포의 각 레이어에 필요한 IAM 권한이 있는 기존 서비스 계정을 선택할 수 있습니다.

| 다음의 서비스 계정: | 서비스 계정 이메일 | 할당된 IAM 역할 |

|---|---|---|

| Ansible Runner VM | DEPLOYMENT_NAME-ansible@PROJECT_ID.iam.gserviceaccount.com |

Compute 인스턴스 관리자 (v1) Compute 뷰어 DNS 관리자 Logging 관리자 Monitoring 관리자 Role 뷰어 Secret Manager 보안 비밀 접근자 Secret Manager 뷰어 Service Account 사용자 Storage 객체 뷰어 Workload Manager Insights 작성자 |

| SAP ASCS / ERS VM | DEPLOYMENT_NAME-ascs@PROJECT_ID.iam.gserviceaccount.com |

Compute 인스턴스 관리자 (v1) Compute 뷰어 Logging Admin Monitoring Admin Monitoring Metric Writer Storage Object Viewer Workload Manager Insights Writer |

| 애플리케이션 VM | DEPLOYMENT_NAME-app@PROJECT_ID.iam.gserviceaccount.com |

Compute 뷰어 Logging Admin Monitoring Admin Monitoring Metric Writer Storage Object Viewer Workload Manager Insights Writer |

| 데이터베이스 VM | DEPLOYMENT_NAME-db@PROJECT_ID.iam.gserviceaccount.com |

Compute 인스턴스 관리자 (v1) Compute 뷰어 Logging 관리자 Monitoring 관리자 Monitoring 측정항목 작성자 Storage 객체 뷰어 워크로드 관리자 통계 작성자 |

다음을 바꿉니다.

DEPLOYMENT_NAME: SAP 배포 이름입니다.PROJECT_ID: 배포를 만드는 Google Cloud 프로젝트의 ID입니다.

Google Cloud에서 SAP를 실행하기 위한 IAM 및 권한에 관한 자세한 내용은 Google Cloud에서 SAP 프로그램의 ID 및 액세스 관리를 참고하세요.

SAP 데이터베이스 및 애플리케이션 사용자 인증 정보

Workload Manager는 Secret Manager를 사용하여 관리자 및 SYSTEM 사용자 계정의 비밀번호와 같은 SAP 시스템의 사용자 인증 정보를 저장합니다. 비밀번호를 안전하게 제공하려면 보안 비밀을 만들고 배포 프로세스 중에 이를 사용해야 합니다. 데이터베이스 레이어와 애플리케이션 레이어의 사용자 인증 정보를 저장할 별도의 보안 비밀을 만들 수 있습니다.

SAP HANA에 제공된 보안 비밀은 다음 사용자의 초기 비밀번호로 사용됩니다.

- 시스템 데이터베이스:

SYSTEMSERVICE_BACKUPDBACOCKPIT

- HANA 테넌트 데이터베이스:

SYSTEMSERVICE_BACKUP

- S/4HANA 테넌트 데이터베이스:

SYSTEMSAPDBCTRLDBACOCKPITSAPHANADB

애플리케이션 사용자 인증 정보는 클라이언트 000 내의 다음 사용자에게 사용됩니다.

DDICSAP*

배포가 완료되면 이러한 사용자의 비밀번호를 수정하거나 새 비밀번호를 할당할 수 있습니다.

필수 API

SAP S/4HANA 워크로드를 배포하려면 다음 API 및 서비스가 필요합니다. 배포 프로세스 중에 배포에 사용 중인 서비스 계정에 필요한 권한이 있는 경우 Terraform을 통해 이러한 API가 자동으로 사용 설정됩니다. 각 서비스의 서비스 약관이 적용되며 배포 후 솔루션에서 사용하면 요금이 청구되기 시작합니다.

- Resource Manager API: 프로젝트의 리소스를 관리합니다.

- Compute Engine API: 배포를 위한 VM을 만들고 관리합니다.

- Cloud DNS API: 배포의 DNS 영역을 만듭니다.

- Filestore API: 파일 서버를 만들고 관리합니다. Google Cloud

- Service Account Credentials API: Google Cloud에서 서비스 계정의 사용자 인증 정보를 만듭니다.

- Secret Manager API: 애플리케이션 및 데이터베이스 비밀번호를 저장하는 보안 비밀을 만들고 관리합니다.

- Service Usage API: 배포에 필요한 Google Cloud 서비스를 사용 설정합니다.

지원 받기

Google Cloud 기반 SAP 지원 받기를 참고하세요.

다음 단계

- SAP S/4HANA 시스템 배포를 위한 기본 요건을 읽어보세요.

- SAP S/4HANA 워크로드를 배포하는 방법을 알아보세요.