本页介绍了如何将 CMEK 与 Memorystore for Redis 配合使用。如需立即使用此功能,请参阅使用客户管理的加密密钥 (CMEK)。

CMEK 是否适合我的企业?

如果组织具有敏感数据或受监管数据并且这些数据需要组织管理自己的加密密钥,则 CMEK 就很适合该组织。

Google 管理的加密与客户管理的加密

借助 CMEK 功能,您可以为 Memorystore for Redis 中的静态数据使用自己的加密密钥。添加客户管理的加密密钥后,无论何时进行 API 调用,Memorystore 都可以使用您的密钥来访问数据。

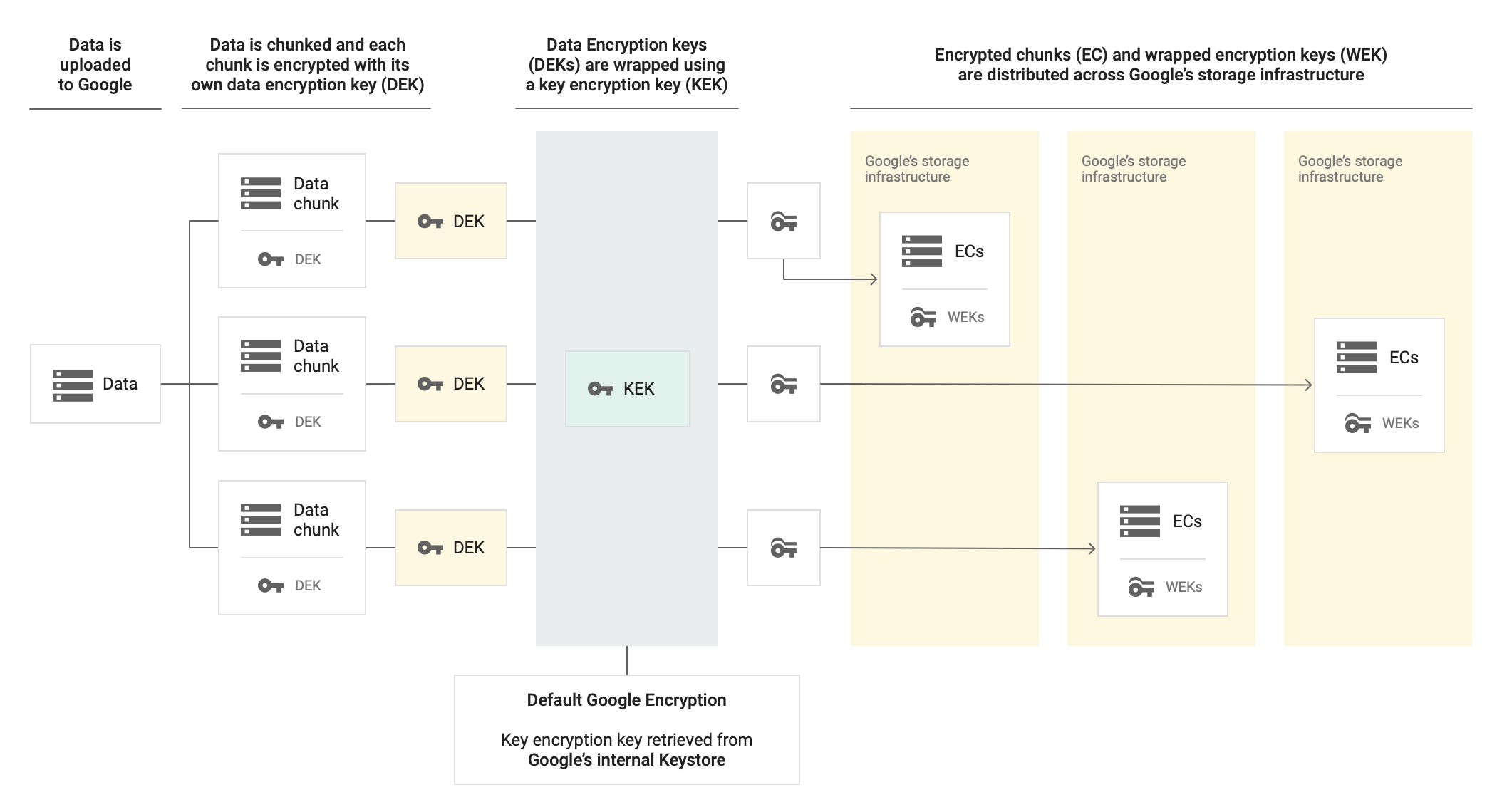

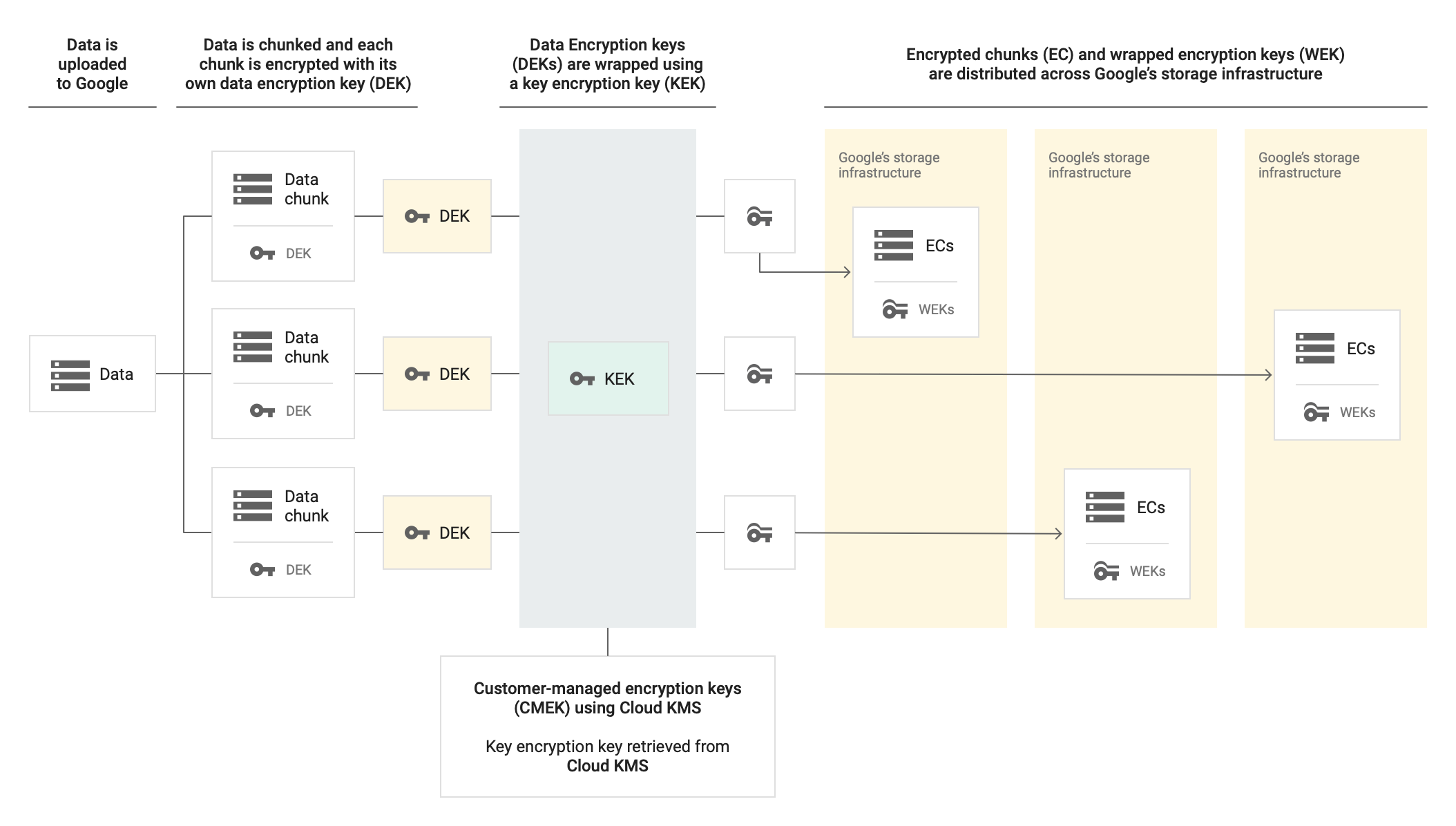

Memorystore 使用 Google 管理的数据加密密钥 (DEK) 和密钥加密密钥 (KEK) 来加密 Memorystore for Redis。因此存在两层加密:

- DEK 加密数据。

- KEK 加密 DEK。

Memorystore 实例将加密的 DEK 与加密的数据一起存储在永久性磁盘上,而 Google 管理 Google KEK。借助客户管理的加密密钥,您可以创建封装 Google KEK 的密钥。还可以创建、撤消和删除 KEK。

客户管理的加密密钥通过 Cloud Key Management Service API 进行管理。

下图分别展示了在使用默认 Google 加密与使用客户管理的加密密钥时,Memorystore 实例内部的静态数据加密的工作原理。

不使用 CMEK

使用 CMEK

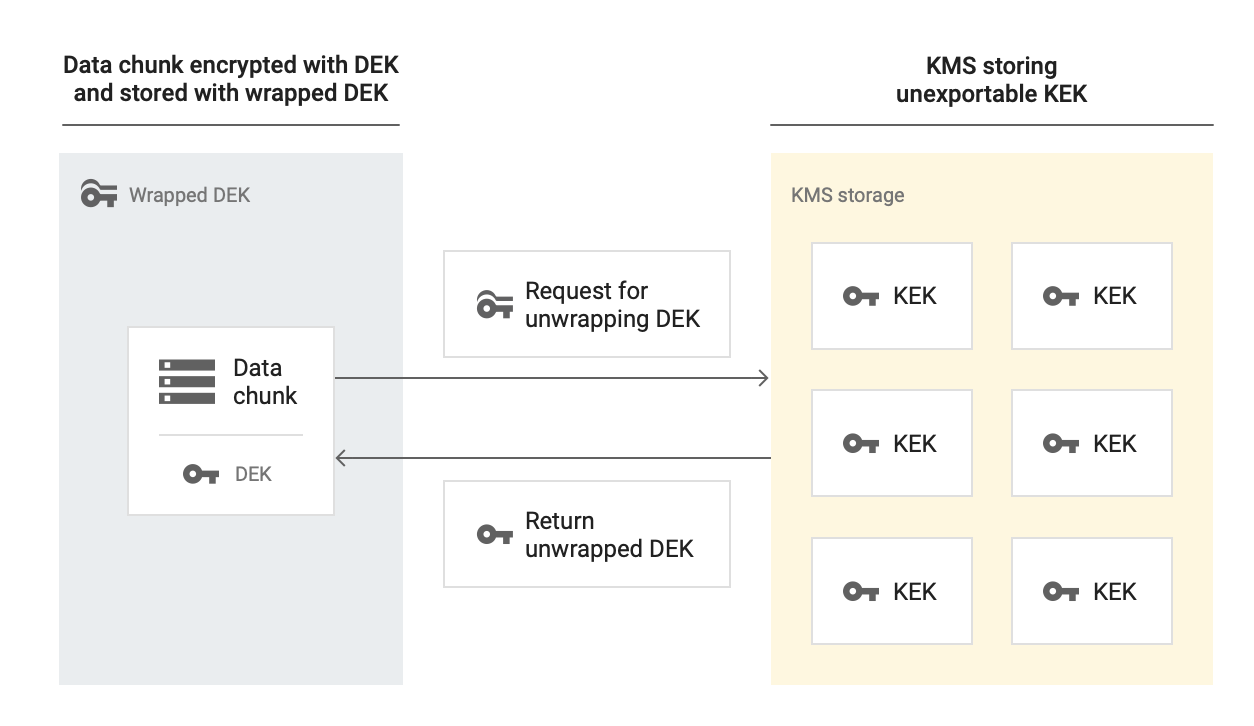

在解密使用客户管理的加密密钥封装的数据时,Memorystore 会使用 KEK 来解密 DEK,并使用未加密的 DEK 来解密静态数据。

Memorystore 何时与 CMEK 密钥进行交互?

| 操作 | 说明 |

|---|---|

| 创建实例 | 在实例创建期间,您可以将实例配置为使用 CMEK。 |

| 更新实例 | 在对启用了 CMEK 的实例进行更新期间,Memorystore 会检查 CMEK 密钥。 |

哪些数据会使用 CMEK 加密?

CMEK 会加密以下类型的数据:

服务账号简介

使用 CMEK 创建实例时,您必须向 Memorystore 服务账号授予 cloudkms.cryptoKeyEncrypterDecrypter 角色,该服务账号的格式如下:

service-[PROJECT_NUMBER]@cloud-redis.iam.gserviceaccount.com

授予此权限后,服务账号便可向 Cloud KMS 请求密钥访问权限。

如需了解如何向服务账号授予此权限,请参阅向服务账号授予对密钥的访问权限。

密钥简介

在 Cloud KMS 中,您需要创建一个包含使用对称加密/解密算法的加密密钥的密钥环。在创建新的 Memorystore 实例时,您可以选择此密钥来加密该实例。您可以为密钥和 Memorystore 实例创建一个项目,也可以为它们分别创建不同的项目。

CMEK 在所有 Memorystore 实例位置均可用。密钥和密钥环区域必须设置为与 Memorystore for Redis 实例所在的区域相同。多区域密钥或全球区域密钥不起作用。如果区域不匹配,创建 Memorystore 实例的请求将失败。

Memorystore 的 CMEK 与 Cloud External Key Manager (Cloud EKM) 兼容。

CMEK 使用以下格式:

projects/[CMEK_ENABLED_PROJECT]/locations/[REGION]/keyRings/[RING_NAME]/cryptoKeys/[KEYNAME]

如果 Memorystore 无法访问当前使用的任何密钥版本(例如,您停用密钥版本),则 Memorystore 会在不应有的延迟的情况下关闭实例。在 Google Cloud 控制台中,已暂停的实例会在实例页面上显示红色感叹号提示。将鼠标悬停在该工具提示上时,系统会显示“无状态”。该密钥再次可供访问后,Memorystore 会自动恢复该实例。

如何使 CMEK 加密的数据永远无法访问?

您可能遇到这样的情况,即您需要永久销毁使用 CMEK 加密的数据。为此,您需要销毁 CMEK 版本。您不能销毁密钥环或密钥,但可以销毁密钥的密钥版本。

如何为启用了 CMEK 的实例导出和导入数据?

如果您希望在导入或导出期间仍使用客户管理的密钥加密数据,则必须先在 Cloud Storage 存储分区上设置 CMEK,然后再将数据导出到其中。

如果数据之前存储在启用了 CMEK 的 Memorystore 实例上,则将数据导入新 Memorystore 实例不存在特殊要求或限制。

销毁/停用 CMEK 密钥版本的行为

如果您希望确保没有人可以访问您的实例数据,可以停用客户管理的加密密钥的主密钥版本。这样做可在不延迟的情况下关闭实例。此外,如果任何正在使用的客户管理的加密密钥被停用/销毁,Memorystore 会在不应有的延迟的情况下关闭实例。这包括 Memorystore 实例仍在使用的所有旧版密钥。您可以使用 gcloud 或 Google Cloud 控制台查看实例是否已暂停:

对于 Google Cloud 控制台,如果您的实例已暂停,您会在 Memorystore for Redis 的实例页面中看到实例旁边显示的红色提示通知。将光标悬停在该图标上时,工具提示会显示“无状态”。

对于 gcloud,如果您运行 gcloud redis instances describe,但在实例元数据中没有看到 state: READY、state: REPAIRING 或任何其他状态,则表示您的实例已暂停。

重新启用/恢复正在使用的 CMEK 密钥版本

重新启用/恢复正在使用的 CMEK 密钥版本后,实例会取消隐藏。

限制

将 CMEK 与 Memorystore 搭配使用时,存在以下限制:

- 您无法在现有 Memorystore 实例上启用 CMEK。

- 密钥、密钥环和 Memorystore 实例的区域必须相同。

- 您必须为密钥使用对称加密/解密算法。

- Cloud KMS 加密和解密费率受配额限制。

CMEK 组织政策

Memorystore for Redis 支持可用于 CMEK 保护的组织政策限制条件。

政策可以限制哪些 Cloud KMS 密钥可用于 CMEK 保护。

当 Memorystore for Redis API 位于限制条件

constraints/gcp.restrictNonCmekServices下的服务Deny政策列表中时,对于未受 CMEK 保护的实例,Memorystore for Redis 创建会失败。配置

constraints/gcp.restrictCmekCryptoKeyProjects后,Memorystore for Redis 会创建受 CMEK 保护的实例,这些实例使用允许的项目、文件夹或组织中的密钥进行加密。

如需详细了解如何配置 CMEK 组织政策,请参阅 CMEK 组织政策。