Neste documento, mostramos como os administradores podem implantar a Verificação de endpoints na organização para avaliar e monitorar a postura de segurança dos dispositivos dela. Como administrador, você implanta a Verificação de endpoints no Google Admin Console.

Para mais informações sobre a Verificação de endpoints, consulte a Visão geral da Verificação de endpoints.

Para implantar a Verificação de endpoint, conclua o processo a seguir:

- Ative a Verificação de endpoints.

- Instale a Verificação de endpoints nos seus dispositivos.

- Se necessário para seu tipo de dispositivo, instale o app assistente da Verificação de endpoints.

Antes de começar

- Você precisa ter uma conta de administrador do Google Workspace com o privilégio Configurações de serviço.

-

Faça login no Google Admin Console usando sua conta de administrador do Google Workspace.

Você precisa ter uma unidade organizacional com pelo menos um dispositivo executando um dos seguintes sistemas operacionais:

- ChromeOS

- Apple® Mac® OS X® El Capitan (10.11) ou mais recente

- Microsoft® Windows® 10 e 11

- Linux® Debian® e Ubuntu®

- Use o Chrome 110 ou mais recente. Embora seja possível instalar a Verificação de endpoints em qualquer navegador baseado no Chromium, ela só é compatível com o navegador Chrome.

Ativar a Verificação de endpoints

Para coletar informações sobre os dispositivos que acessam os recursos da sua organização, a Verificação de endpoints precisa estar ativada na sua unidade organizacional. Por padrão, a Verificação de endpoint está ativada.

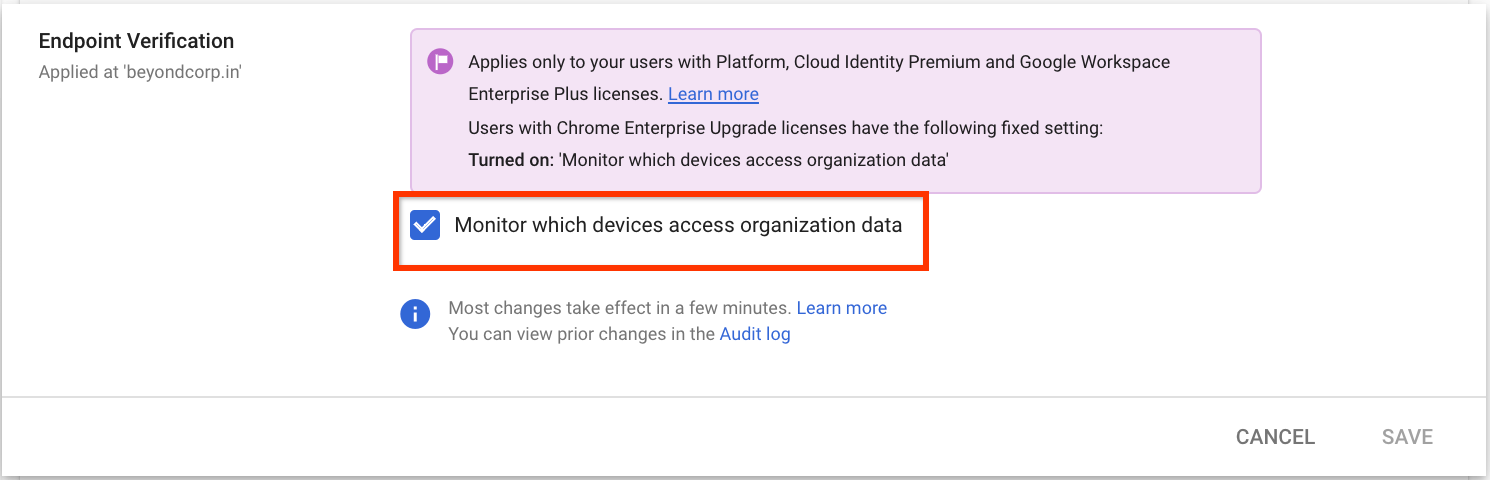

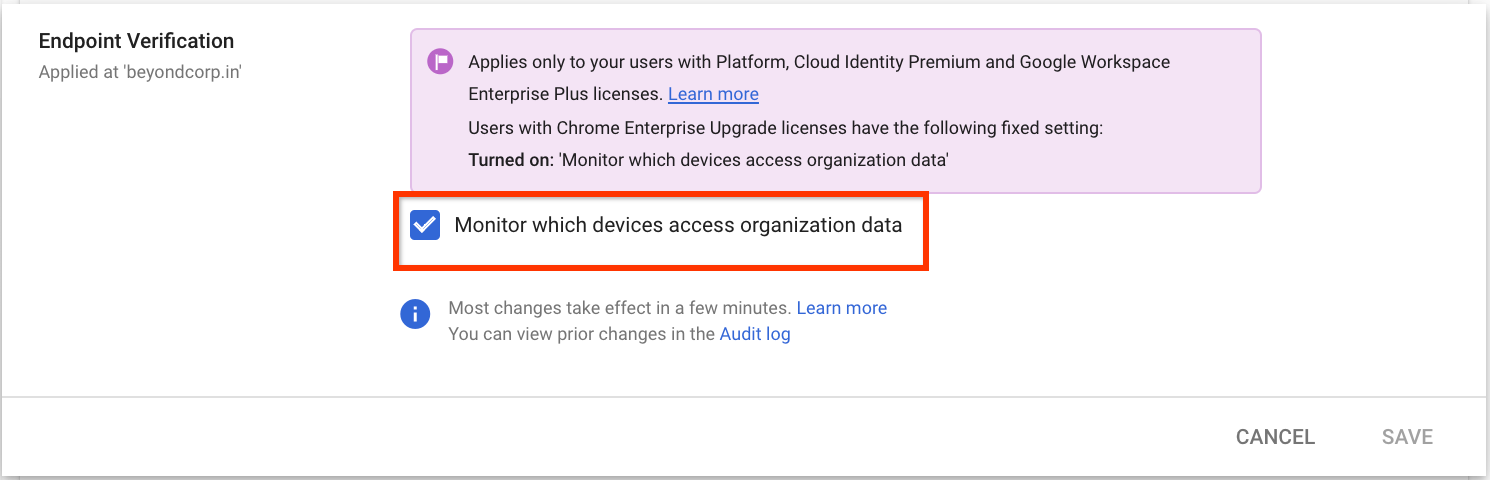

Para confirmar se a Verificação de endpoints está ativada, faça o seguinte:

-

Na página inicial do Admin Console, acesse Dispositivos.

- No menu de navegação, clique em Dispositivos móveis e endpoints > Configurações > Configurações universais.

- Clique em Acesso a dados > Verificação de endpoints.

- No painel Unidades organizacionais, selecione sua unidade.

- Verifique se a caixa de seleção Monitorar os dispositivos que acessam os dados da organização está marcada.

- Clique em Salvar. Se você tiver configurado uma unidade organizacional filha, talvez possa herdar ou substituir as configurações de uma unidade organizacional mãe.

Instalar a Verificação de endpoints nos seus dispositivos

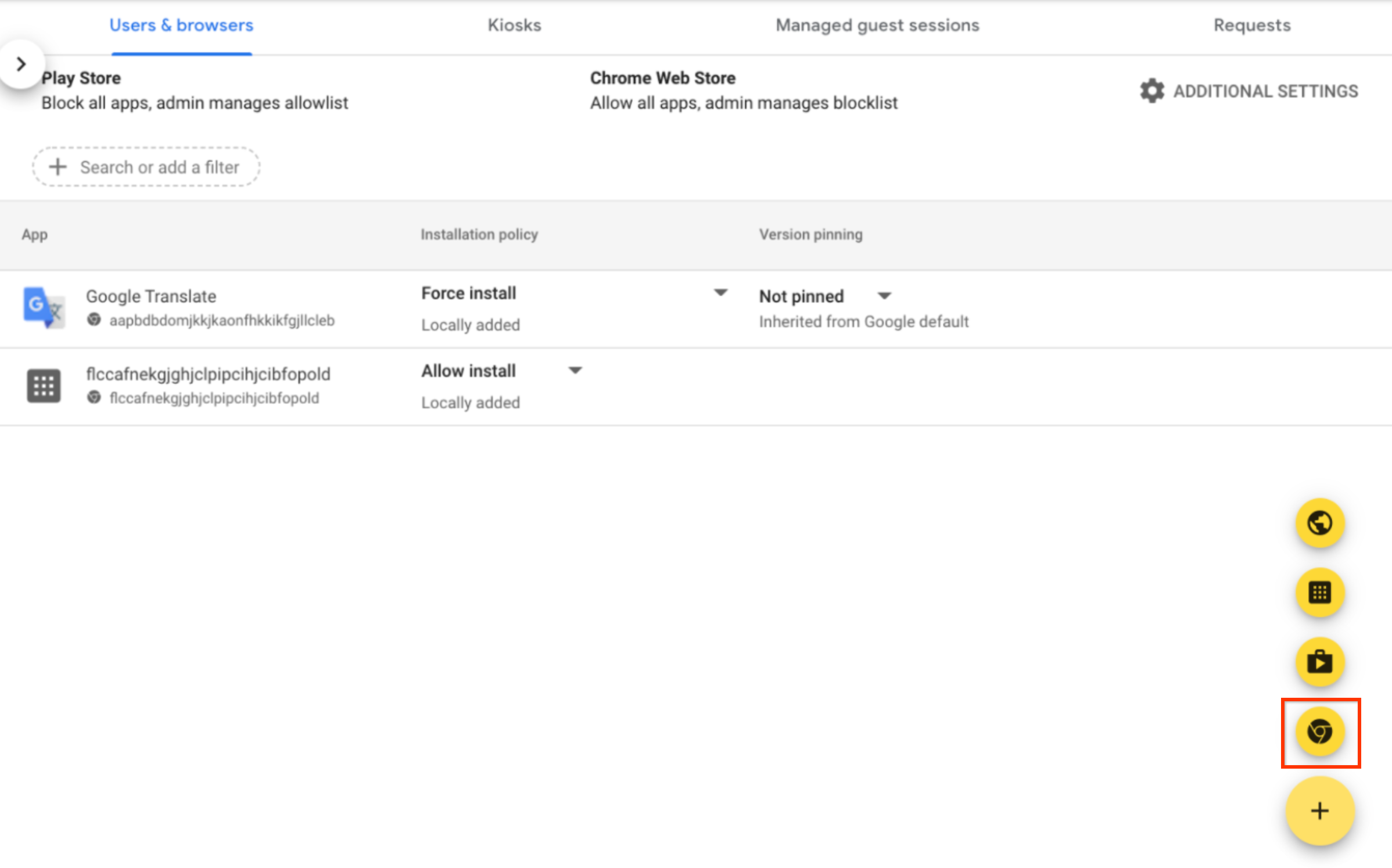

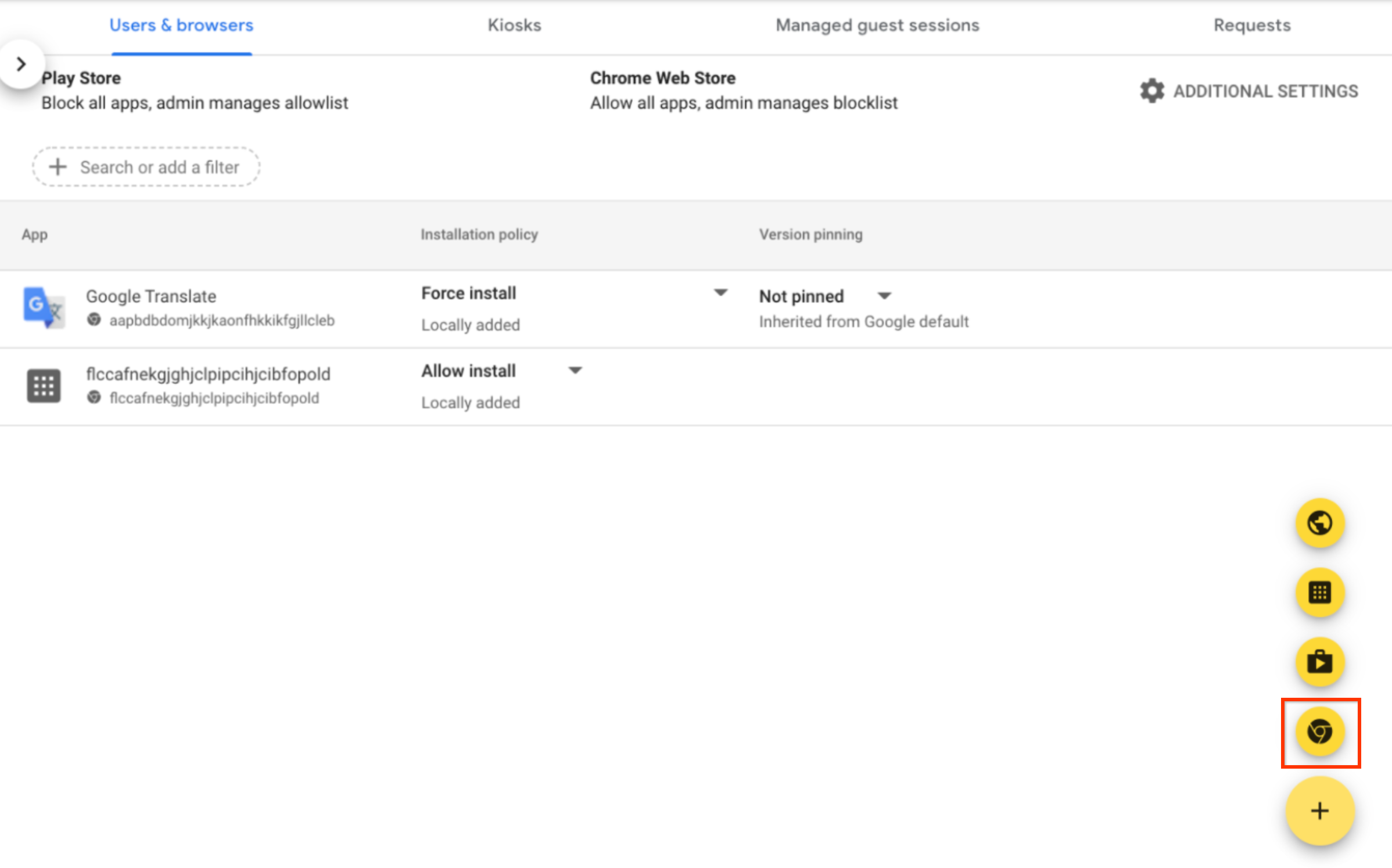

-

Na página inicial do Admin Console, acesse Dispositivos.

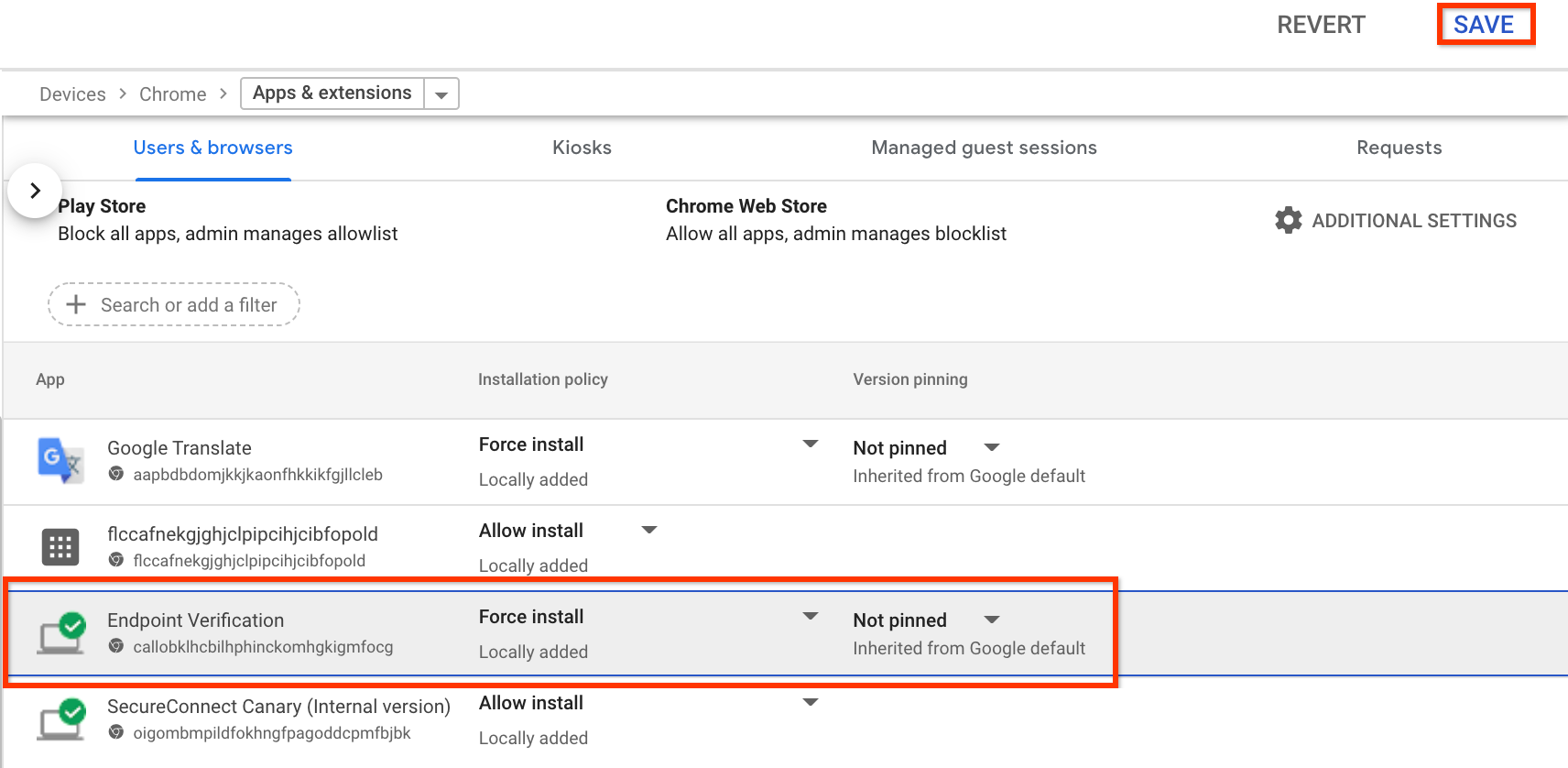

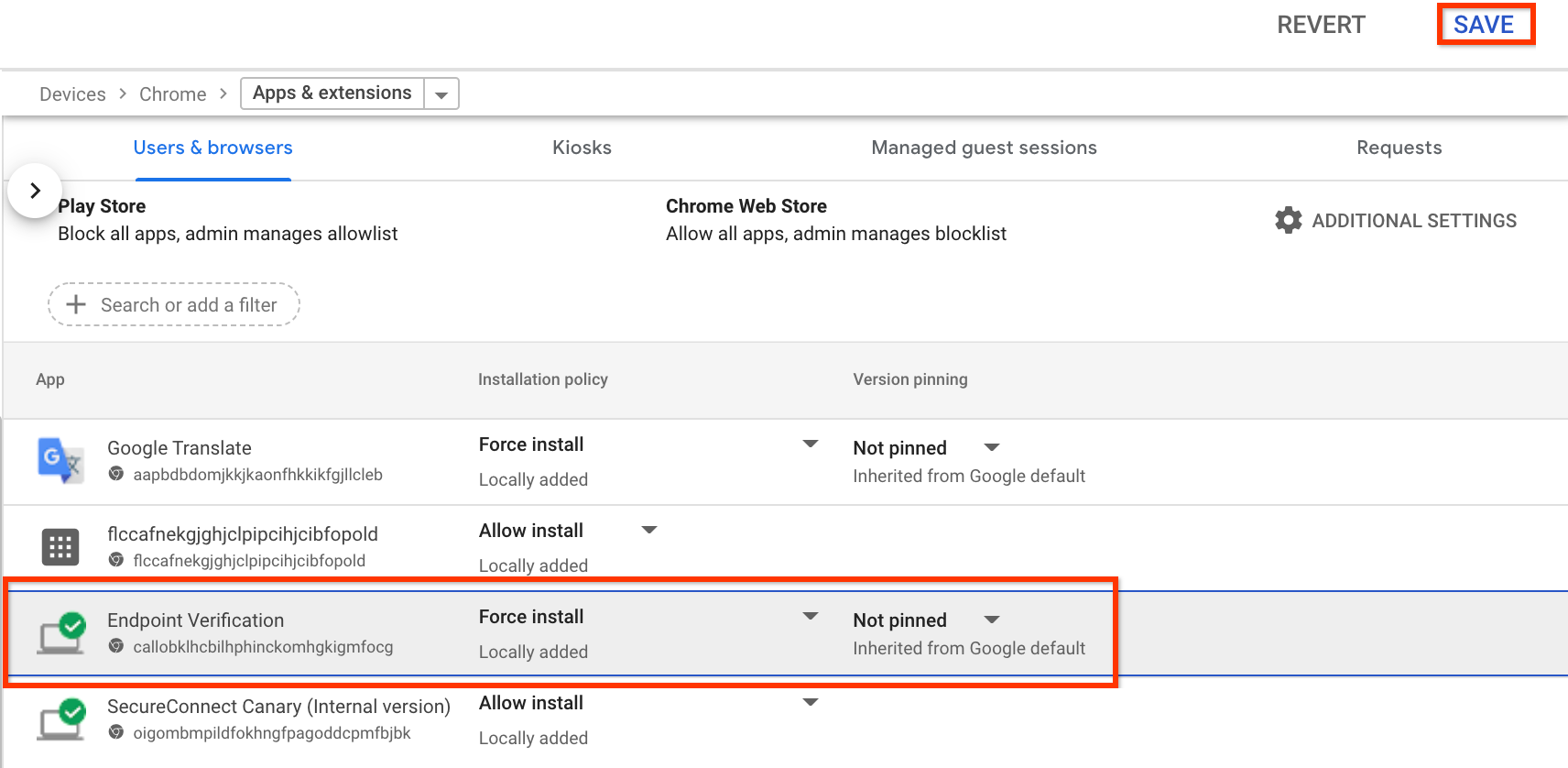

- No menu de navegação, clique em Chrome > Apps e extensões > Usuários e navegadores.

- No painel Unidades organizacionais, selecione a unidade organizacional em que você quer instalar a extensão Verificação de endpoints.

Passe o ponteiro sobre Adicionar e clique em Adicionar da Chrome Web Store.

- No campo Pesquisar na loja, digite Verificação de endpoints.

- Clique em Verificação de endpoints e em Selecionar.

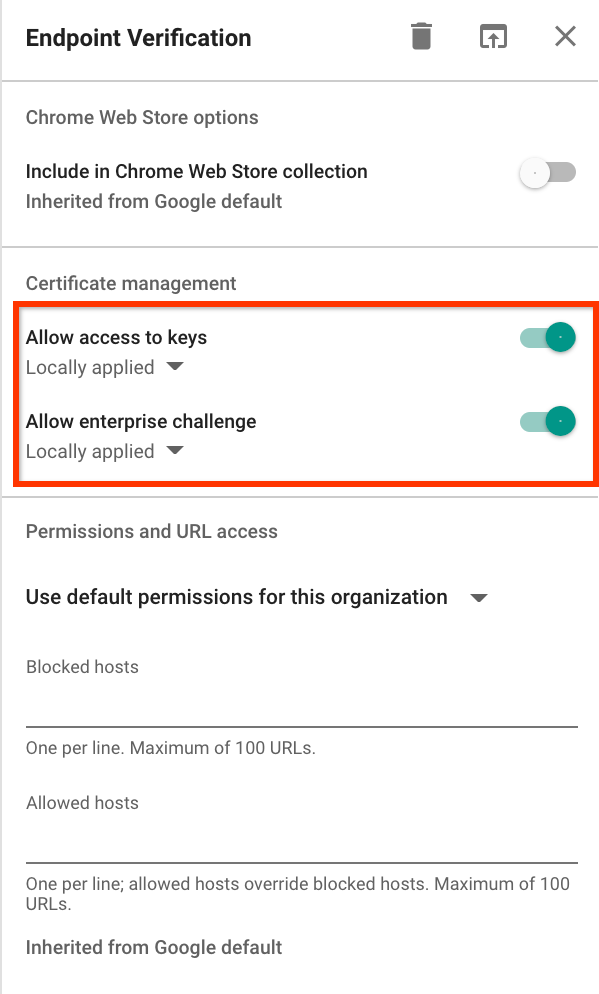

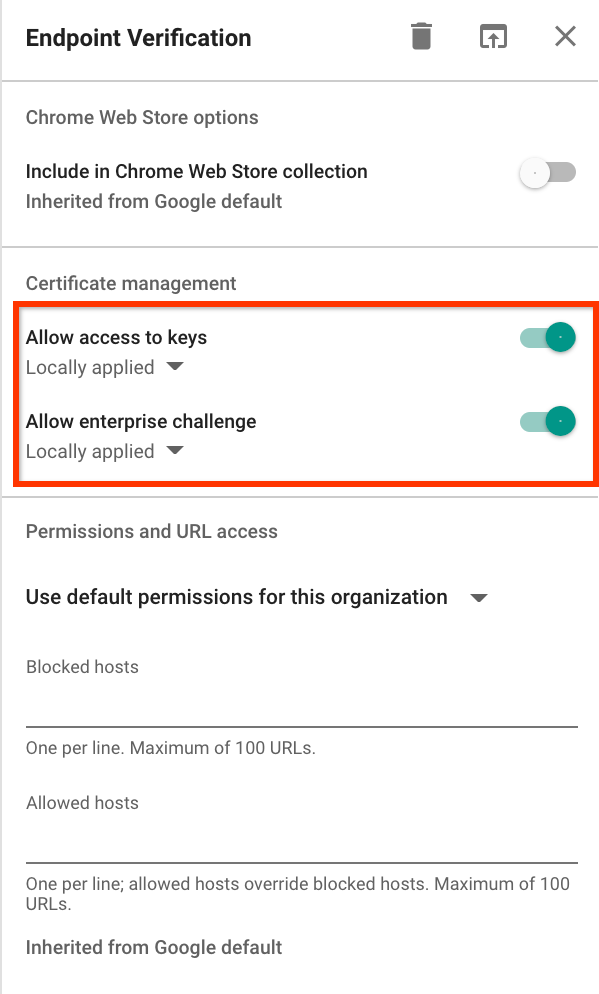

- Na caixa de diálogo Verificação de endpoints, verifique se as opções Permitir acesso às chaves

e Permitir desafio empresarial estão ativadas.

- Permitir acesso a chaves: permite que a extensão Verificação de endpoints acesse certificados e chaves do cliente no ChromeOS.

- Permitir desafio empresarial: permite que a extensão Verificação de endpoints use o recurso Acesso verificado no ChromeOS. Para mais informações, consulte Visão geral do Acesso verificado do Chrome.

Clique na lista suspensa Política de instalação da Verificação de endpoints e selecione Forçar a instalação.

- Clique em Salvar.

Instalar o app assistente da Verificação de endpoints

Se você quiser realizar alguma das tarefas a seguir, instale o app assistente da Verificação de endpoints na sua unidade organizacional:

- Configurar a integração do Chrome Enterprise Premium e da avaliação de zero trust (Falcon ZTA) da CrowdStrike.

- Configure o acesso baseado em certificado para recursos do Google Cloud .

- Coletar atributos de dispositivos que usam a versão M92 ou anterior do Chrome.

Implantar o pacote do app assistente

Use a ferramenta de gerenciamento de dispositivos da sua escolha para implantar os seguintes pacotes:

- macOS:

helper.dmg - Windows:

EndpointVerification.msi

Você pode usar o Jamf em dispositivos Apple Mac e o Active Directory em dispositivos Microsoft Windows, conforme mostrado nos exemplos a seguir.

Jamf

- Faça o download do arquivo

helper.dmg. - Ative o arquivo

helper.dmge extraiaEndpointVerification.pkg. - Para implantar o

EndpointVerification.pkg, siga as instruções em Como implantar pacotes do Mac. Depois que o app aparecer na página Apps, ele estará pronto para implantação com Blueprint. - Para implantar o app em todos os dispositivos, siga as instruções em Implantar um app em todos os dispositivos em um blueprint.

Active Directory

- Faça o download do arquivo

EndpointVerification.msie use-o ao criar um ponto de distribuição. - Siga as instruções em Usar a Política de Grupo para instalar software remotamente.