Crear una autoridad de certificación subordinada

En esta página se describe cómo crear autoridades de certificación (CAs) subordinadas en un grupo de CAs.

Las CAs subordinadas son responsables de emitir certificados directamente a entidades finales, como usuarios, ordenadores y dispositivos. Las CAs subordinadas están firmadas criptográficamente por una CA principal, que suele ser la CA raíz. Por lo tanto, los sistemas que confían en la CA raíz confían automáticamente en las CAs subordinadas y en los certificados de entidad final que emiten las CAs subordinadas.

Antes de empezar

- Asegúrate de tener el rol de gestión operativa del servicio de AC (

roles/privateca.caManager) o el rol de administrador del servicio de AC (roles/privateca.admin) de IAM. Para obtener información, consulta Configurar políticas de gestión de identidades y accesos. - Crea un grupo de autoridades de certificación.

- Selecciona tu CA raíz.

Crear una AC subordinada

Las ACs subordinadas son más fáciles de revocar y rotar que las ACs raíz. Si tienes varios casos de emisión de certificados, puedes crear una AC subordinada para cada uno de ellos. Si añades varias ACs subordinadas a un grupo de ACs, podrás conseguir un mejor balanceo de carga de las solicitudes de certificados y un mayor número total de consultas por segundo efectivas.

Para crear una CA subordinada, sigue estos pasos:

Consola

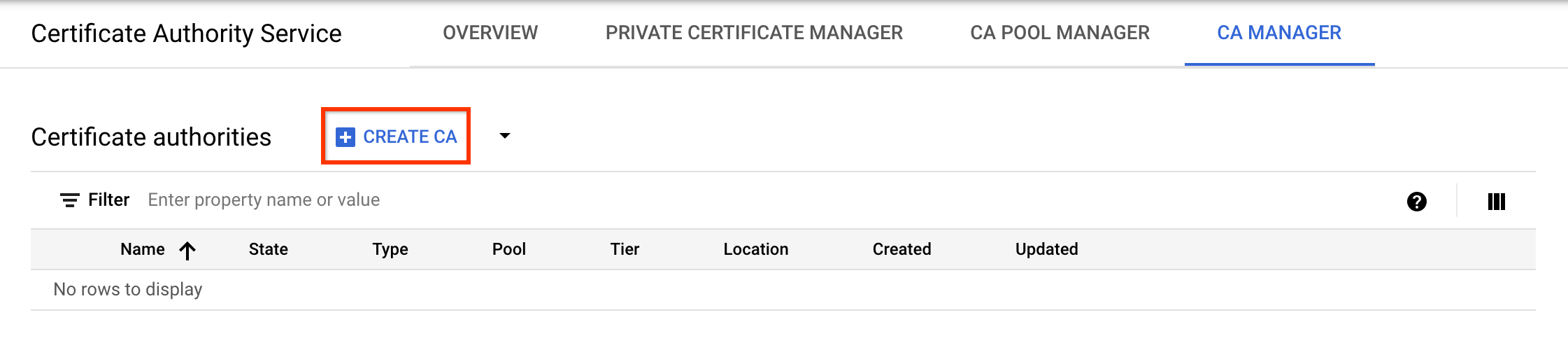

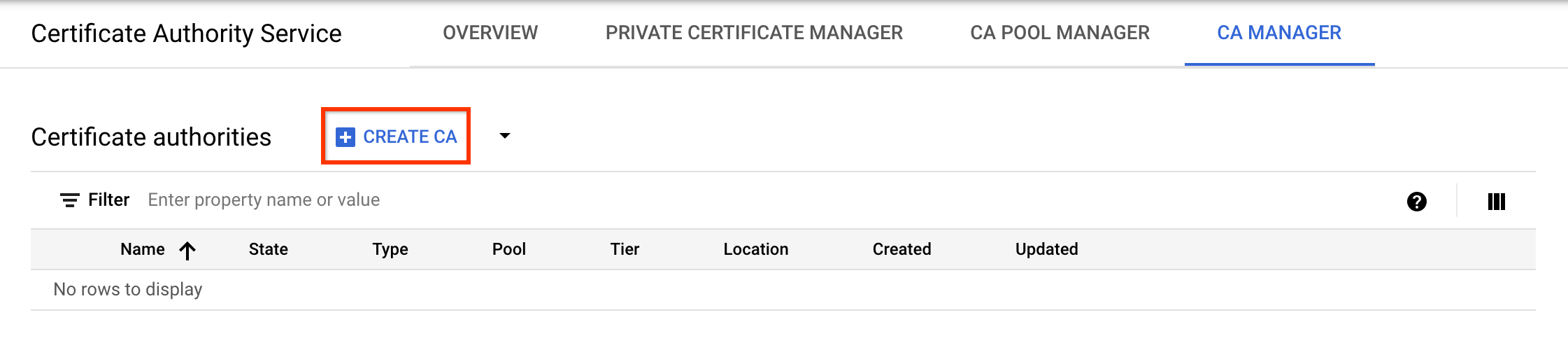

Ve a la página Servicio de autoridad de certificación en la consola deGoogle Cloud .

Haga clic en la pestaña Administrador de autoridades de certificación.

Haz clic en Crear CA.

Seleccionar el tipo de autoridad de certificación

- Haz clic en Autoridad de certificación subordinada.

- Haga clic en La AC raíz está en Google Cloud.

- En el campo Válido durante, introduce la duración durante la que quieres que sea válido el certificado de CA.

- Opcional: Elige el nivel de la AC. El nivel predeterminado es Enterprise. Para obtener más información, consulta Seleccionar los niveles de operación.

- Haz clic en Región para seleccionar una ubicación para la CA. Para obtener más información, consulta Ubicaciones.

- Opcional: En Estado inicializado, selecciona el estado en el que debe estar la AC al crearla.

- Opcional: En Configurar un escenario de emisión, haga clic en Perfil de certificado y seleccione de la lista el perfil de certificado que mejor se adapte a sus necesidades. Para obtener más información, consulta Perfiles de certificado.

- Haz clic en Siguiente.

- En el campo Organización (O), introduce el nombre de tu empresa.

- Opcional: En el campo Unidad organizativa (UO), introduce el departamento empresarial o la unidad de negocio.

- Opcional: En el campo Nombre del país (C), introduce el código de dos letras del país.

- Opcional: En el campo Nombre del estado o de la provincia, introduce el nombre de tu estado.

- Opcional: En el campo Nombre de la localidad, introduce el nombre de tu ciudad.

- En el campo Nombre común de la autoridad de certificación (NC), introduce el nombre de la autoridad de certificación.

- Haz clic en Continuar.

- Elige el algoritmo de claves que mejor se adapte a tus necesidades. Para obtener información sobre cómo elegir el algoritmo de claves adecuado, consulta Elegir un algoritmo de claves.

- Haz clic en Continuar.

- Elige si quieres usar un segmento de Cloud Storage gestionado por Google o por el cliente.

- En el caso de un segmento de Cloud Storage gestionado por Google, CA Service crea un segmento gestionado por Google en la misma ubicación que la CA.

- En el caso de un segmento de Cloud Storage gestionado por el cliente, haga clic en Examinar y seleccione uno de los segmentos de Cloud Storage.

- Haz clic en Continuar.

Los siguientes pasos son opcionales.

Si quieres añadir etiquetas a la AC, haz lo siguiente:

- Haz clic en Añadir elemento.

- En el campo Clave 1, introduce la clave de la etiqueta.

- En el campo Valor 1, introduce el valor de la etiqueta.

- Si quiere añadir otra etiqueta, haga clic en Añadir elemento. A continuación, añade la clave y el valor de la etiqueta, tal como se indica en los pasos 2 y 3.

- Haz clic en Continuar.

Revisa detenidamente todos los ajustes y haz clic en Hecho para crear la AC.

gcloud

Crea un grupo de autoridades de certificación para la autoridad subordinada:

gcloud privateca pools create SUBORDINATE_POOL_ID --location=LOCATIONHaz los cambios siguientes:

- SUBORDINATE_POOL_ID: el nombre del grupo de autoridades de certificación.

- LOCATION: la ubicación en la que quieres crear el grupo de ACs. Para ver la lista completa de ubicaciones, consulta Ubicaciones.

Para obtener más información sobre cómo crear grupos de CAs, consulta Crear un grupo de CAs.

Para obtener más información sobre el comando

gcloud privateca pools create, consulta gcloud privateca pools create.Crea una AC subordinada en el grupo de ACs creado.

gcloud privateca subordinates create SUBORDINATE_CA_ID \ --pool=SUBORDINATE_POOL_ID \ --location=LOCATION \ --issuer-pool=POOL_ID \ --issuer-location=ISSUER_LOCATION \ --key-algorithm="ec-p256-sha256" \ --subject="CN=Example Server TLS CA, O=Example LLC"Se devuelve la siguiente instrucción cuando se crea la AC subordinada.

Created Certificate Authority [projects/my-project-pki/locations/us-west1/caPools/SUBORDINATE_POOL_ID/certificateAuthorities/SUBORDINATE_CA_ID].

Para ver una lista exhaustiva de los ajustes, ejecuta el siguiente comando

gcloud:gcloud privateca subordinates create --helpEl comando devuelve ejemplos para crear una AC subordinada cuyo emisor se encuentre en el servicio de AC o en otro lugar.

Terraform

Java

Para autenticarte en el servicio de AC, configura las credenciales predeterminadas de la aplicación. Para obtener más información, consulta el artículo Configurar la autenticación en un entorno de desarrollo local.

Python

Para autenticarte en el servicio de AC, configura las credenciales predeterminadas de la aplicación. Para obtener más información, consulta el artículo Configurar la autenticación en un entorno de desarrollo local.

Habilitar una AC subordinada

Para habilitar una AC subordinada, haz lo siguiente:

Consola

Ve a la página Servicio de autoridad de certificación en la consola deGoogle Cloud .

Haga clic en la pestaña Administrador de autoridades de certificación.

En Autoridades de certificación, selecciona la AC que quieras activar.

Haz clic en Activar.

En el cuadro de diálogo que se abre, haga clic en Descargar CSR para descargar el archivo CSR codificado en PEM que puede firmar la AC emisora.

Haz clic en Siguiente.

En el campo Subir cadena de certificados, haz clic en Buscar.

Sube el archivo de certificado firmado con la extensión

.crt.Haz clic en Activate (Activar).

gcloud

Para habilitar una CA subordinada recién creada, ejecuta el siguiente comando:

gcloud privateca subordinates enable SUBORDINATE_CA_ID \

--pool=SUBORDINATE_POOL_ID \

--location=LOCATION

Haz los cambios siguientes:

- SUBORDINATE_CA_ID: identificador único de la AC subordinada.

- SUBORDINATE_POOL_ID: el nombre del grupo de autoridades de certificación que contiene la autoridad de certificación subordinada.

- LOCATION: la ubicación del grupo de autoridades de certificación. Para ver la lista completa de ubicaciones, consulta Ubicaciones.

Para obtener más información sobre el comando gcloud privateca subordinates enable, consulta gcloud privateca subordinates

enable.

Terraform

Asigna el valor ENABLED al campo desired_state de la AC subordinada y ejecuta

terraform apply.

Siguientes pasos

- Consulta cómo solicitar certificados.

- Consulta información sobre las plantillas y las políticas de emisión.