VPC 네트워크에 연결

커넥터가 필요 없는 Direct VPC 이그레스를 사용하여 VPC 네트워크로 트래픽을 전송하는 것이 좋습니다.

하지만 Direct VPC 이그레스를 사용할 수 없는 경우 대신 서버리스 VPC 액세스 커넥터를 구성하면 됩니다. 이 페이지에서는 커넥터를 사용하여 Cloud Run 서비스 또는 작업을 VPC 네트워크에 연결하여 Cloud Run에서 Compute Engine VM 인스턴스, Memorystore 인스턴스, 내부 IP 주소가 있는 기타 리소스에 이그레스(아웃바운드) 트래픽을 허용하는 방법을 보여줍니다.

시작하기 전에

프로젝트에 VPC 네트워크가 아직 없는 경우 VPC 네트워크를 만듭니다.

공유 VPC를 사용하는 경우 제품의 서버리스 VPC 액세스 구성을 구체적으로 다루는 문서를 참조하세요.

- Cloud Run: 공유 VPC 네트워크에 연결

- Cloud Run Functions: 공유 VPC 네트워크에 연결

- App Engine: 공유 VPC 네트워크에 연결

Cloud Deployment Manager 사용을 금지하는 조직 정책 제약조건이 있는 경우 서버리스 VPC 액세스 커넥터를 만들거나 삭제할 수 없습니다. 커넥터를 만들거나 삭제하려면 Deployment Manager 기능이 필요합니다.

프로젝트에 신뢰할 수 있는 이미지 정책이 설정되어 있는 경우

constraints/compute.trustedimageProjects조직 정책에서serverless-vpc-access-images프로젝트를 허용해야 합니다.커넥터 서브넷 요구사항

각 커넥터에는

/28기본 IPv4 주소 범위가 있는 자체PRIVATE용 전용 서브넷이 필요합니다. 서브넷은 VM, Private Service Connect 또는 부하 분산기와 같은 다른 리소스에서는 사용할 수 없습니다. 커넥터를 만든 후에는 서브넷을 확장할 수 없습니다./28로 유지되어야 합니다.호스트 프로젝트에서 공유 VPC 네트워크를 사용하는 서비스 프로젝트에서 커넥터를 만들려면 먼저 공유 VPC 네트워크의 네트워크 관리자가 커넥터의 서브넷을 수동으로 만들어야 합니다.

커넥터에서 수동으로 생성된 기존 서브넷을 사용할 수 있는지 확인하려면 다음과 같이 서브넷을 설명합니다.

gcloud compute networks subnets describe SUBNET --region=REGION

SUBNET을 서브넷 이름으로 바꾸고 REGION을 서브넷이 포함된 리전으로 바꿉니다.

출력에서 다음을 확인합니다.

- 서브넷은 일반 서브넷입니다. Google Cloud CLI에서 이는 용도의 값이

PRIVATE임을 의미합니다. - 서브넷의 기본 IPv4 주소 범위

ipCidrRange는/28입니다.

- 서브넷은 일반 서브넷입니다. Google Cloud CLI에서 이는 용도의 값이

커넥터에서 사용되는 VPC 네트워크가 포함된 동일한 프로젝트에 서버리스 VPC 액세스 커넥터를 만들어야 하는 경우 커넥터를 만들기 전에 커넥터의 서브넷을 수동으로 만들거나 Google Cloud 에서 커넥터의 서브넷을 자동으로 만들 수 있습니다.

Google Cloud 에서 커넥터의 서브넷을 만들 때 다음 사항에 유의하세요.

커넥터를 위해 자동으로 생성된 서브넷은 Google Cloud 콘솔, Google Cloud CLI 또는 Compute Engine API 사용 여부에 관계없이 서브넷을 나열할 때 표시되지 않습니다.

커넥터를 위해 자동으로 생성된 서브넷은 설명할 수 없습니다.

자동으로 생성된 서브넷은 VPC 네트워크를 설명할 때 표시되는 서브넷 목록에 포함됩니다.

이미 사용 중인 IP 주소 범위를 확인하기 위해 기존 서브넷을 나열하는 방법을 비롯하여 서브넷에 대한 자세한 내용은 서브넷 작업을 참조하세요.

제한사항

IPv6 트래픽은 지원되지 않습니다.

커넥터 만들기

공개 인터넷을 사용하지 않고 VPC 네트워크에 요청을 보내고 이에 대한 응답을 수신하려면 서버리스 VPC 액세스 커넥터를 사용해야 합니다.

커넥터가 VPC 네트워크와 동일한 프로젝트에 있는 경우 기존 서브넷을 사용하여 커넥터를 만들거나 커넥터와 새 서브넷을 만들 수 있습니다.

커넥터가 서비스 프로젝트에 있고 공유 VPC 네트워크를 사용하는 경우 커넥터와 연결된 VPC 네트워크는 서로 다른 프로젝트에 있습니다. 커넥터와 해당 VPC 네트워크가 서로 다른 프로젝트에 있는 경우 공유 VPC 네트워크 관리자가 커넥터를 만들기 전에 공유 VPC 네트워크에서 커넥터의 서브넷을 만들어야 하고 사용자는 기존 서브넷을 사용하여 커넥터를 만들어야 합니다.

서브넷 요구사항에 대한 자세한 내용은 커넥터 서브넷 요구사항을 참조하세요.

머신 유형 및 확장을 포함한 커넥터 처리량에 대한 자세한 내용은 처리량 및 확장을 참조하세요.

Google Cloud 콘솔, Google Cloud CLI 또는 Terraform을 사용하여 커넥터를 만들 수 있습니다.

콘솔

서버리스 VPC 액세스 개요 페이지로 이동합니다.

커넥터 만들기를 클릭합니다.

이름 필드에 Compute Engine 이름 지정 규칙과 일치하는 커넥터의 이름을 입력합니다. 이때 추가 요구사항으로 이름은 21자 미만이어야 합니다. 하이픈(-)은 2자로 계산됩니다.

리전 필드에서 커넥터의 리전을 선택합니다. 이 리전은 서버리스 서비스의 리전과 일치해야 합니다.

서비스 또는 작업이

us-central또는europe-west리전에 있으면us-central1또는europe-west1을 사용합니다.네트워크 필드에서 커넥터를 연결할 VPC 네트워크를 선택합니다.

서브넷 필드에서 다음 옵션 중 하나를 선택합니다.

기존 서브넷을 사용하여 커넥터 만들기: 서브넷 필드에서 기존 서브넷을 선택합니다.

커넥터 및 새 서브넷 만들기: 서브넷 필드에서 커스텀 IP 범위를 선택합니다. 그런 다음 사용되지 않는

/28CIDR(예:10.8.0.0/28)의 첫 번째 주소를 입력하여 Google Cloud 에서 커넥터의 VPC 네트워크에 만드는 새 서브넷의 기본 IPv4 주소 범위로 사용합니다. IP 범위가 커넥터의 VPC 네트워크에 있는 기존 경로와 충돌하지 않는지 확인합니다. 새 서브넷의 이름은 프리픽스 'aet-'로 시작합니다.

(선택사항) 커넥터를 추가로 제어하기 위해 확장 옵션을 설정하려면 확장 설정 표시를 클릭하여 확장 양식을 표시합니다.

- 커넥터의 최소 및 최대 인스턴스 수를 설정하거나 기본값 2(최소)와 10(최대)을 사용합니다. 커넥터는 트래픽 사용량이 필요하면 지정된 최대 수로 확장되지만 트래픽이 감소하면 커넥터가 축소되지 않습니다.

2와10사이의 값을 사용해야 합니다. - 인스턴스 유형 메뉴에서 커넥터에 사용할 머신 유형을 선택하거나 기본

e2-micro를 사용합니다. 대역폭과 비용 추정을 표시하는 인스턴스 유형을 선택하는 경우 오른쪽에 있는 비용 사이드바를 확인합니다.

- 커넥터의 최소 및 최대 인스턴스 수를 설정하거나 기본값 2(최소)와 10(최대)을 사용합니다. 커넥터는 트래픽 사용량이 필요하면 지정된 최대 수로 확장되지만 트래픽이 감소하면 커넥터가 축소되지 않습니다.

만들기를 클릭합니다.

사용할 준비가 되면 커넥터 이름 옆에 녹색 체크표시가 나타납니다.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

gcloud구성요소를 최신 버전으로 업데이트합니다.gcloud components update

서버리스 VPC 액세스 API가 프로젝트에 대해 사용 설정되어 있는지 확인합니다.

gcloud services enable vpcaccess.googleapis.com

다음 옵션 중 하나를 사용하여 커넥터를 만듭니다.

자세한 내용과 선택적 인수는

gcloud참조를 확인하세요.기존 서브넷을 사용하여 커넥터 만들기:

gcloud compute networks vpc-access connectors create CONNECTOR_NAME \ --region REGION \ --subnet SUBNET_NAME \ --subnet-project HOST_PROJECT_ID \ --min-instances MIN \ --max-instances MAX \ --machine-type MACHINE_TYPE

다음을 바꿉니다.

CONNECTOR_NAME: Compute Engine 이름 지정 규칙과 일치하는 커넥터 이름으로, 추가 요구사항으로 이름이 21자 미만이어야 합니다. 이때 하이픈(-)은 2자로 계산됩니다.REGION: 커넥터의 리전으로, 서버리스 서비스 또는 작업의 리전과 일치합니다. 서비스 또는 작업이us-central또는europe-west에 있으면us-central1또는europe-west1을 사용합니다.SUBNET_NAME: 기존 서브넷의 이름HOST_PROJECT_ID: 공유 VPC 호스트 프로젝트 ID. 커넥터와 기존 서브넷이 동일한 프로젝트에 있는 경우--subnet-project플래그를 생략합니다.MIN: 커넥터에 사용할 최소 인스턴스 수로,2(기본값)에서9사이의 정수를 사용합니다.MAX: 커넥터에 사용할 최대 인스턴스 수로,3에서10(기본값) 사이의 정수를 사용합니다. 커넥터가 최대 인스턴스 수까지 확장되면 축소되지 않습니다.MACHINE_TYPE: 다음f1-micro,e2-micro또는e2-standard-4중 하나여야 합니다.

커넥터 및 새 서브넷 만들기:

gcloud compute networks vpc-access connectors create CONNECTOR_NAME \ --region REGION \ --network VPC_NETWORK \ --range IP_RANGE --min-instances MIN \ --max-instances MAX \ --machine-type MACHINE_TYPE

다음을 바꿉니다.

CONNECTOR_NAME: Compute Engine 이름 지정 규칙과 일치하는 커넥터 이름으로, 추가 요구사항으로 이름이 21자 미만이어야 합니다. 이때 하이픈(-)은 2자로 계산됩니다.REGION: 커넥터의 리전으로, 서버리스 서비스 또는 작업의 리전과 일치합니다. 서비스 또는 작업이us-central또는europe-west에 있으면us-central1또는europe-west1을 사용합니다.VPC_NETWORK: 커넥터를 연결할 VPC 네트워크의 이름으로, 커넥터와 VPC 네트워크는 동일한 프로젝트에 있어야 합니다.IP_RANGE: Google Cloud 에서 커넥터의 VPC 네트워크에 만드는 새 서브넷의 기본 IPv4 주소 범위로 사용할 미사용/28CIDR(예:10.8.0.0/28)을 제공합니다. IP 범위가 커넥터의 VPC 네트워크에 있는 기존 경로와 충돌하지 않는지 확인합니다. 새 서브넷의 이름은 프리픽스 'aet-'로 시작합니다.MIN: 커넥터에 사용할 최소 인스턴스 수로,2(기본값)에서9사이의 정수를 사용합니다.MAX: 커넥터에 사용할 최대 인스턴스 수로,3에서10(기본값) 사이의 정수를 사용합니다. 커넥터가 최대 인스턴스 수까지 확장되면 축소되지 않습니다.MACHINE_TYPE: 다음f1-micro,e2-micro또는e2-standard-4중 하나여야 합니다.

커넥터를 사용하기 전에 커넥터가

READY상태인지 확인합니다.gcloud compute networks vpc-access connectors describe CONNECTOR_NAME \ --region REGION

다음을 바꿉니다.

CONNECTOR_NAME: 커넥터 이름이며, 이전 단계에서 지정한 이름REGION: 커넥터의 리전이며, 이전 단계에서 지정한 리전.

출력에는

state: READY줄이 포함되어야 합니다.

Terraform

Terraform 리소스를 사용하여 vpcaccess.googleapis.com API를 사용 설정할 수 있습니다.

Terraform 모듈을 사용하여 VPC 네트워크와 서브넷을 만든 후 커넥터를 만들 수 있습니다.

커넥터를 사용하도록 서버리스 환경 구성

서버리스 VPC 액세스 커넥터를 만든 후 서버리스 환경의 안내에 따라 커넥터를 사용하도록 서버리스 환경을 구성합니다.

커넥터를 사용하도록 Cloud Run 구성

새 서비스를 만들거나 새 버전을 배포할 때 서비스에서 Google Cloud 콘솔, Google Cloud CLI, YAML 파일 또는 Terraform 리소스를 사용하여 커넥터를 사용하도록 구성할 수 있습니다.

콘솔

Google Cloud 콘솔에서 Cloud Run으로 이동합니다.

메뉴에서 서비스를 선택하고 컨테이너 배포를 클릭하여 새 서비스를 구성합니다. 기존 서비스를 구성하는 경우 서비스를 클릭한 후 새 버전 수정 및 배포를 클릭합니다.

새 서비스를 구성하는 경우 초기 서비스 설정 페이지를 작성한 후 컨테이너, 볼륨, 네트워킹, 보안을 클릭하여 서비스 구성 페이지를 펼칩니다.

연결 탭을 클릭합니다.

- VPC 커넥터 필드에서 사용할 커넥터를 선택하거나 없음을 선택하여 VPC 네트워크에서 서비스의 연결을 해제합니다.

만들기 또는 배포를 클릭합니다.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

배포 중에 커넥터를 지정하려면

--vpc-connector플래그를 사용합니다.gcloud run deploy SERVICE --image IMAGE_URL --vpc-connector CONNECTOR_NAME

SERVICE를 서비스 이름으로 바꿉니다.IMAGE_URL을 바꿉니다.CONNECTOR_NAME을 커넥터 이름으로 바꿉니다. 커넥터가 공유 VPC의 호스트 프로젝트에 있는 경우 완전히 지정된 이름이어야 합니다. 예를 들면 다음과 같습니다.projects/HOST_PROJECT_ID/locations/CONNECTOR_REGION/connectors/CONNECTOR_NAME

기존 서비스의 커넥터를 연결, 업데이트, 삭제하려면 필요에 따라 다음 플래그 중 하나와 함께

gcloud run services update명령어를 사용하세요.예를 들어 커넥터를 연결하거나 업데이트하려면 다음을 실행합니다.

gcloud run services update SERVICE --vpc-connector CONNECTOR_NAME

SERVICE를 서비스 이름으로 바꿉니다.CONNECTOR_NAME을 커넥터 이름으로 바꿉니다.

새 서비스를 만드는 경우에는 이 단계를 건너뜁니다. 기존 서비스를 업데이트하는 경우 YAML 구성을 다운로드합니다.

gcloud run services describe SERVICE --format export > service.yaml

최상위

spec속성 아래의annotations속성에서run.googleapis.com/vpc-access-connector속성을 추가하거나 업데이트합니다.apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME

SERVICE를 Cloud Run 서비스 이름으로 바꿉니다.CONNECTOR_NAME을 커넥터 이름으로 바꿉니다. 커넥터가 공유 VPC의 호스트 프로젝트에 있는 경우 완전히 지정된 이름이어야 합니다. 예를 들면 다음과 같습니다.projects/HOST_PROJECT_ID/locations/CONNECTOR_REGION/connectors/CONNECTOR_NAME

다음 명령어를 사용하여 서비스를 새 구성으로 바꿉니다.

gcloud beta run services replace service.yaml

YAML

Terraform

Terraform 리소스를 사용하여 서비스를 만들고 커넥터를 사용하도록 구성할 수 있습니다.

Cloud Run Functions에서 커넥터를 사용하도록 구성합니다.

Google Cloud 콘솔 또는 Google Cloud CLI에서 커넥터를 사용하도록 함수를 구성할 수 있습니다.

콘솔

Google Cloud 콘솔의 Cloud Run Functions 개요 페이지로 이동합니다.

함수 만들기를 클릭합니다. 또는 기존 함수를 클릭하여 세부정보 페이지로 이동하고 수정을 클릭합니다.

실행 시간, 빌드 및 연결 설정을 클릭하여 고급 설정을 펼칩니다.

이그레스 설정의 연결 탭에서 VPC 커넥터 필드에 커넥터 이름을 입력합니다.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

gcloud functions deploy명령어를 사용하여 함수를 배포하고--vpc-connector플래그를 지정합니다.gcloud functions deploy FUNCTION_NAME \ --vpc-connector CONNECTOR_NAME \ FLAGS...

각 항목의 의미는 다음과 같습니다.

FUNCTION_NAME은 함수의 이름입니다.CONNECTOR_NAME은 커넥터의 이름입니다. 커넥터가 공유 VPC의 호스트 프로젝트에 있는 경우 완전히 지정된 이름이어야 합니다. 예를 들면 다음과 같습니다.projects/HOST_PROJECT_ID/locations/CONNECTOR_REGION/connectors/CONNECTOR_NAME

FLAGS...는 함수 배포 중에 전달한 다른 플래그를 나타냅니다.

커넥터를 통해 라우팅할 수 있는 요청을 추가로 제어하려면 이그레스 설정을 참조하세요.

커넥터를 사용하도록 App Engine 구성

Python 2

App Engine URL Fetch 서비스의 사용을 중단합니다.

기본적으로 모든 요청은 URL Fetch 서비스를 통해 라우팅됩니다. 그러면 VPC 네트워크에 대한 요청이 실패합니다. 이 기본값을 사용 중지하려면 URL Fetch를 사용 중지하여 모든 아웃바운드 요청 처리를 참조하세요.

필요한 경우 개별 요청에 직접

urlfetch라이브러리를 직접 사용할 수 있지만 권장하지 않습니다.서버리스 VPC 액세스 필드를

app.yaml파일에 추가합니다.vpc_access_connector: name: projects/PROJECT_ID/locations/REGION/connectors/CONNECTOR_NAME

다음을 바꿉니다.

PROJECT_ID: Google Cloud 프로젝트 ID. 커넥터가 공유 VPC의 호스트 프로젝트에 있는 경우 호스트 프로젝트의 ID여야 합니다.REGION: 커넥터가 있는 리전CONNECTOR_NAME: 커넥터 이름

서비스를 배포합니다.

gcloud app deploy

서비스를 배포한 후에는 내부 IP 주소로 요청을 보내 VPC 네트워크의 리소스에 액세스할 수 있습니다.

Java 8

App Engine URL Fetch 서비스

URLFetchService의 사용을 중단합니다.서버리스 VPC 액세스 요소를 서비스의

appengine-web.xml파일에 추가합니다.<vpc-access-connector> <name>projects/PROJECT_ID/locations/REGION/connectors/CONNECTOR_NAME</name> </vpc-access-connector>

다음을 바꿉니다.

PROJECT_ID: Google Cloud 프로젝트 ID. 커넥터가 공유 VPC의 호스트 프로젝트에 있는 경우 호스트 프로젝트의 ID여야 합니다.REGION: 커넥터가 있는 리전CONNECTOR_NAME: 커넥터 이름

서비스를 배포합니다.

gcloud app deploy WEB-INF/appengine-web.xml

서비스를 배포한 후에는 내부 IP 주소로 요청을 보내 VPC 네트워크의 리소스에 액세스할 수 있습니다.

Go 1.11

App Engine URL Fetch 서비스의 사용을 중단합니다.

서버리스 VPC 액세스는 URL Fetch를 지원하지 않으며 URL Fetch를 사용하여 수행한 요청은 서버리스 VPC 액세스 설정을 무시합니다. 대신 소켓을 사용하여 아웃바운드 연결을 수행합니다.

서버리스 VPC 액세스 필드를

app.yaml파일에 추가합니다.vpc_access_connector: name: projects/PROJECT_ID/locations/REGION/connectors/CONNECTOR_NAME

다음을 바꿉니다.

PROJECT_ID: Google Cloud 프로젝트 IDREGION: 커넥터가 있는 리전CONNECTOR_NAME: 커넥터 이름

서비스를 배포합니다.

gcloud app deploy

서비스를 배포한 후에는 내부 IP 주소로 요청을 보내 VPC 네트워크의 리소스에 액세스할 수 있습니다.

다른 모든 런타임

서버리스 VPC 액세스 필드를

app.yaml파일에 추가합니다.vpc_access_connector: name: projects/PROJECT_ID/locations/REGION/connectors/CONNECTOR_NAME

다음을 바꿉니다.

PROJECT_ID: Google Cloud 프로젝트 ID. 커넥터가 공유 VPC의 호스트 프로젝트에 있는 경우 호스트 프로젝트의 ID여야 합니다.REGION: 커넥터가 있는 리전CONNECTOR_NAME: 커넥터 이름

서비스를 배포합니다.

gcloud app deploy

서비스를 배포한 후에는 내부 IP 주소로 요청을 보내 VPC 네트워크의 리소스에 액세스할 수 있습니다.

커넥터의 방화벽 규칙 구성

서비스 프로젝트의 커넥터에 필요한 방화벽 규칙

독립형 VPC 네트워크 또는 공유 VPC 네트워크의 호스트 프로젝트에 커넥터를 만들면 Google Cloud 에서 커넥터 작동에 필요한 모든 방화벽 규칙을 만듭니다. 자세한 내용은 독립형 VPC 네트워크 또는 공유 VPC 호스트 프로젝트의 커넥터에 대한 방화벽 규칙을 참조하세요.

하지만 서비스 프로젝트에서 커넥터를 만들고 커넥터가 호스트 프로젝트의 공유 VPC 네트워크를 대상으로 하는 경우 다음 범위에서 커넥터 작동에 필요한 트래픽을 허용하도록 방화벽 규칙을 추가해야 합니다.

- 서버리스 인프라 IP 범위:

35.199.224.0/19 - 상태 점검 프로브 IP 범위:

35.191.0.0/16,35.191.192.0/18,130.211.0.0/22

이러한 범위는 Cloud Run, Cloud Run Functions, App Engine 표준 환경의 Google 인프라에서 사용됩니다. 이러한 IP 주소의 모든 요청은 Google 인프라에서 발생하여 각 서버리스 리소스가 연결된 커넥터와만 통신할 수 있게 합니다.

커넥터의 서브넷에서 VPC 네트워크의 리소스로의 트래픽을 허용해야 합니다.

이 단계를 수행하려면 호스트 프로젝트에 대한 다음 역할 중 하나가 있어야 합니다.

- 소유자 역할(

roles/owner) - Compute 보안 관리자 역할(

roles/compute.securityAdmin) compute.firewalls.create권한이 사용 설정된 커스텀 Identity and Access Management(IAM) 역할

기본 구성에서는 공유 VPC 네트워크에 연결된 모든 서비스 프로젝트의 서버리스 리소스가 네트워크의 모든 리소스에 요청을 보낼 수 있도록 규칙을 적용합니다.

이러한 규칙을 적용하려면 호스트 프로젝트에서 다음 명령어를 실행합니다.

Google의 서버리스 인프라 및 상태 점검 프로브의 요청이 네트워크의 모든 커넥터에 도달하도록 허용하는 방화벽 규칙을 만듭니다. 이러한 명령어에서 UDP 포트와 TCP 포트는 각각 프록시 및 HTTP 상태 점검에 사용됩니다. 지정된 포트를 변경하지 마세요.

gcloud compute firewall-rules create serverless-to-vpc-connector \ --allow tcp:667,udp:665-666,icmp \ --source-ranges=35.199.224.0/19 \ --direction=INGRESS \ --target-tags vpc-connector \ --network=VPC_NETWORK

gcloud compute firewall-rules create vpc-connector-to-serverless \ --allow tcp:667,udp:665-666,icmp \ --destination-ranges=35.199.224.0/19 \ --direction=EGRESS \ --target-tags vpc-connector \ --network=VPC_NETWORK

gcloud compute firewall-rules create vpc-connector-health-checks \ --allow tcp:667 \ --source-ranges=35.191.0.0/16,35.191.192.0/18,130.211.0.0/22 \ --direction=INGRESS \ --target-tags vpc-connector \ --network=VPC_NETWORK

VPC_NETWORK를 커넥터를 연결할 VPC 네트워크의 이름으로 바꿉니다.VPC 네트워크에 이 네트워크를 대상으로 하는 커넥터의 요청을 허용하는 인그레스 방화벽 규칙을 만듭니다.

gcloud compute firewall-rules create vpc-connector-requests \ --allow tcp,udp,icmp \ --direction=INGRESS \ --source-tags vpc-connector \ --network=VPC_NETWORK

이 규칙으로 커넥터에서 네트워크의 모든 리소스에 액세스할 수 있습니다. 서버리스 VPC 액세스를 사용하여 서버리스 환경에서 도달할 수 있는 리소스를 제한하려면 커넥터 VM의 VPC 네트워크 리소스 액세스 제한을 참조하세요.

특정 커넥터의 방화벽 규칙 만들기

서비스 프로젝트의 커넥터에 필요한 방화벽 규칙의 절차를 따르면 현재의 커넥터와 향후 생성되는 커넥터를 포함한 모든 커넥터에 방화벽 규칙이 적용됩니다. 이를 원하지 않고 대신에 특정 커넥터에만 적용되는 규칙을 만들고 싶다면 해당 커넥터에만 적용되도록 규칙의 범위를 좁혀서 지정할 수 있습니다.

규칙의 범위를 특정 커넥터로 제한하려면 다음 메커니즘 중 하나를 사용하면 됩니다.

- 네트워크 태그: 모든 커넥터에는 2개의 네트워크 태그인

vpc-connector와vpc-connector-REGION-CONNECTOR_NAME이 있습니다. 후자 형식을 사용하여 방화벽 규칙의 범위를 특정 커넥터로 제한합니다. - IP 범위: 이 옵션은 인그레스 규칙에서 작동하지 않으므로 이그레스 규칙에만 사용합니다. 커넥터 서브넷의 IP 범위를 사용하여 방화벽 규칙의 범위를 단일 VPC 커넥터로 제한할 수 있습니다.

커넥터 VM 액세스 VPC 네트워크 리소스 제한

VPC 방화벽 규칙 또는 방화벽 정책의 규칙을 사용하여 대상 VPC 네트워크의 리소스에 대한 커넥터의 액세스를 제한할 수 있습니다. 다음 전략 중 하나를 사용하여 이러한 제한을 수행할 수 있습니다.

- 대상이 커넥터 VM 액세스를 제한하려는 리소스를 나타내고 소스가 커넥터 VM을 나타내는 인그레스 규칙을 만듭니다.

- 대상이 커넥터 VM을 나타내고 대상이 커넥터 VM 액세스를 제한하려는 리소스를 나타내는 이그레스 규칙을 만듭니다.

다음 예시에서는 각 전략을 보여줍니다.

인그레스 규칙을 사용하여 액세스 제한

네트워크 태그나 CIDR 범위를 선택하여 VPC 네트워크로 들어오는 트래픽을 제어합니다.

네트워크 태그

다음 단계에서는 커넥터 네트워크 태그를 기준으로 VPC 네트워크에 대한 커넥터의 액세스를 제한하는 인그레스 규칙을 만드는 방법을 설명합니다.

방화벽 규칙을 삽입하는 데 필요한 권한이 있는지 확인하세요. 다음 Identity and Access Management(IAM) 역할 중 하나가 있어야 합니다.

- Compute 보안 관리자 역할

compute.firewalls.create권한이 사용 설정된 커스텀 IAM 역할

VPC 네트워크에서 커넥터 트래픽을 거부하세요.

커넥터 네트워크 태그에서 인그레스를 거부하려면 VPC 네트워크에서 우선순위가 1000보다 낮은 인그레스 방화벽 규칙을 만듭니다. 이렇게 하면 기본적으로 서버리스 VPC 액세스가 VPC 네트워크에서 만드는 암시적 방화벽 규칙이 재정의됩니다.

gcloud compute firewall-rules create RULE_NAME \ --action=DENY \ --rules=PROTOCOL \ --source-tags=VPC_CONNECTOR_NETWORK_TAG \ --direction=INGRESS \ --network=VPC_NETWORK \ --priority=PRIORITY

다음을 바꿉니다.

RULE_NAME: 새 방화벽 규칙의 이름. 예를 들면

deny-vpc-connector입니다.PROTOCOL: VPC 커넥터에서 허용할 하나 이상의 프로토콜. 지원되는 프로토콜은

tcp또는udp입니다. 예를 들어tcp:80,udp는 포트 80을 통한 TCP 트래픽 및 UDP 트래픽을 허용합니다. 자세한 내용은allow플래그 문서를 참조하세요.보안 및 검증을 위해 지원되지 않는 프로토콜

ah,all,esp,icmp,ipip,sctp에 대한 트래픽을 차단하도록 거부 규칙을 구성할 수도 있습니다.VPC_CONNECTOR_NETWORK_TAG: 향후 모든 커넥터를 포함하여 모든 커넥터에 대한 액세스를 제한하려는 경우 범용 커넥터 네트워크 태그 또는 특정 커넥터에 대한 액세스를 제한하려는 경우 고유한 네트워크 태그

- 범용 네트워크 태그:

vpc-connector 고유 네트워크 태그:

vpc-connector-REGION-CONNECTOR_NAME다음과 같이 바꿉니다.

- REGION: 제한할 커넥터의 리전

- CONNECTOR_NAME: 제한할 커넥터의 이름

커넥터 네트워크 태그에 대한 자세한 내용은 네트워크 태그를 참조하세요.

- 범용 네트워크 태그:

VPC_NETWORK: VPC 네트워크의 이름

PRIORITY: 0~65535 사이의 정수. 예를 들어 0은 가장 높은 우선순위입니다.

커넥터 트래픽을 수신할 리소스에 대한 커넥터 트래픽을 허용하세요.

allow및target-tags플래그를 사용하여 VPC 커넥터에서 액세스할 VPC 네트워크의 리소스를 타겟팅하는 인그레스 방화벽 규칙을 만듭니다. 이 규칙의 우선순위를 이전 단계에서 만든 규칙의 우선순위보다 낮은 값으로 설정합니다.gcloud compute firewall-rules create RULE_NAME \ --allow=PROTOCOL \ --source-tags=VPC_CONNECTOR_NETWORK_TAG \ --direction=INGRESS \ --network=VPC_NETWORK \ --target-tags=RESOURCE_TAG \ --priority=PRIORITY

다음을 바꿉니다.

RULE_NAME: 새 방화벽 규칙의 이름. 예를 들면

allow-vpc-connector-for-select-resources입니다.PROTOCOL: VPC 커넥터에서 허용할 하나 이상의 프로토콜. 지원되는 프로토콜은

tcp또는udp입니다. 예를 들어tcp:80,udp는 포트 80을 통한 TCP 트래픽 및 UDP 트래픽을 허용합니다. 자세한 내용은allow플래그 문서를 참조하세요.VPC_CONNECTOR_NETWORK_TAG: 향후 모든 커넥터를 포함하여 모든 커넥터에 대한 액세스를 제한하려는 경우 범용 커넥터 네트워크 태그 또는 특정 커넥터에 대한 액세스를 제한하려는 경우 고유한 네트워크 태그. 이 태그는 이전 단계에서 지정한 네트워크 태그와 일치해야 합니다.

- 범용 네트워크 태그:

vpc-connector 고유 네트워크 태그:

vpc-connector-REGION-CONNECTOR_NAME다음과 같이 바꿉니다.

- REGION: 제한할 커넥터의 리전

- CONNECTOR_NAME: 제한할 커넥터의 이름

커넥터 네트워크 태그에 대한 자세한 내용은 네트워크 태그를 참조하세요.

- 범용 네트워크 태그:

VPC_NETWORK: VPC 네트워크의 이름

RESOURCE_TAG: VPC 커넥터에서 액세스할 VPC 리소스의 네트워크 태그

PRIORITY: 이전 단계에서 설정한 우선순위보다 작은 정수. 예를 들어 이전 단계에서 만든 규칙의 우선순위를 990으로 설정하면 980을 시도합니다.

방화벽 규칙을 만드는 데 사용되는 필수 및 선택적 플래그에 대한 자세한 내용은 gcloud compute firewall-rules create 문서를 참조하세요.

CIDR 범위

다음 단계에서는 커넥터의 CIDR 범위를 기준으로 VPC 네트워크에 대한 커넥터의 액세스를 제한하는 인그레스 규칙을 만드는 방법을 설명합니다.

방화벽 규칙을 삽입하는 데 필요한 권한이 있는지 확인하세요. 다음 Identity and Access Management(IAM) 역할 중 하나가 있어야 합니다.

- Compute 보안 관리자 역할

compute.firewalls.create권한이 사용 설정된 커스텀 IAM 역할

VPC 네트워크에서 커넥터 트래픽을 거부하세요.

커넥터의 CIDR 범위에서 인그레스를 거부하려면 VPC 네트워크에서 우선순위가 1000보다 낮은 인그레스 방화벽 규칙을 만듭니다. 이렇게 하면 기본적으로 서버리스 VPC 액세스가 VPC 네트워크에서 만드는 암시적 방화벽 규칙이 재정의됩니다.

gcloud compute firewall-rules create RULE_NAME \ --action=DENY \ --rules=PROTOCOL \ --source-ranges=VPC_CONNECTOR_CIDR_RANGE \ --direction=INGRESS \ --network=VPC_NETWORK \ --priority=PRIORITY

다음을 바꿉니다.

RULE_NAME: 새 방화벽 규칙의 이름. 예를 들면

deny-vpc-connector입니다.PROTOCOL: VPC 커넥터에서 허용할 하나 이상의 프로토콜. 지원되는 프로토콜은

tcp또는udp입니다. 예를 들어tcp:80,udp는 포트 80을 통한 TCP 트래픽 및 UDP 트래픽을 허용합니다. 자세한 내용은allow플래그 문서를 참조하세요.보안 및 검증을 위해 지원되지 않는 프로토콜

ah,all,esp,icmp,ipip,sctp에 대한 트래픽을 차단하도록 거부 규칙을 구성할 수도 있습니다.VPC_CONNECTOR_CIDR_RANGE: 액세스를 제한하는 커넥터의 CIDR 범위

VPC_NETWORK: VPC 네트워크의 이름

PRIORITY: 0~65535 사이의 정수. 예를 들어 0은 가장 높은 우선순위입니다.

커넥터 트래픽을 수신할 리소스에 대한 커넥터 트래픽을 허용하세요.

allow및target-tags플래그를 사용하여 VPC 커넥터에서 액세스할 VPC 네트워크의 리소스를 타겟팅하는 인그레스 방화벽 규칙을 만듭니다. 이 규칙의 우선순위를 이전 단계에서 만든 규칙의 우선순위보다 낮은 값으로 설정합니다.gcloud compute firewall-rules create RULE_NAME \ --allow=PROTOCOL \ --source-ranges=VPC_CONNECTOR_CIDR_RANGE \ --direction=INGRESS \ --network=VPC_NETWORK \ --target-tags=RESOURCE_TAG \ --priority=PRIORITY

다음을 바꿉니다.

RULE_NAME: 새 방화벽 규칙의 이름. 예를 들면

allow-vpc-connector-for-select-resources입니다.PROTOCOL: VPC 커넥터에서 허용할 하나 이상의 프로토콜. 지원되는 프로토콜은

tcp또는udp입니다. 예를 들어tcp:80,udp는 포트 80을 통한 TCP 트래픽 및 UDP 트래픽을 허용합니다. 자세한 내용은allow플래그 문서를 참조하세요.VPC_CONNECTOR_CIDR_RANGE: 액세스를 제한하는 커넥터의 CIDR 범위

VPC_NETWORK: VPC 네트워크의 이름

RESOURCE_TAG: VPC 커넥터에서 액세스할 VPC 리소스의 네트워크 태그

PRIORITY: 이전 단계에서 설정한 우선순위보다 작은 정수. 예를 들어 이전 단계에서 만든 규칙의 우선순위를 990으로 설정하면 980을 시도합니다.

방화벽 규칙을 만드는 데 사용되는 필수 및 선택적 플래그에 대한 자세한 내용은 gcloud compute firewall-rules create 문서를 참조하세요.

이그레스 규칙을 사용하여 액세스 제한

다음 단계에서는 커넥터 액세스를 제한하는 이그레스 규칙을 만드는 방법을 설명합니다.

방화벽 규칙을 삽입하는 데 필요한 권한이 있는지 확인하세요. 다음 Identity and Access Management(IAM) 역할 중 하나가 있어야 합니다.

- Compute 보안 관리자 역할

compute.firewalls.create권한이 사용 설정된 커스텀 IAM 역할

커넥터의 이그레스 트래픽을 거부하세요.

서버리스 VPC 액세스 커넥터에서 설정된 응답을 제외한 발신 트래픽을 대상으로 보내지 않도록 이그레스 방화벽 규칙을 만듭니다.

gcloud compute firewall-rules create RULE_NAME \ --action=DENY \ --rules=PROTOCOL \ --direction=EGRESS \ --target-tags=VPC_CONNECTOR_NETWORK_TAG \ --network=VPC_NETWORK \ --priority=PRIORITY

다음을 바꿉니다.

RULE_NAME: 새 방화벽 규칙의 이름. 예를 들면

deny-vpc-connector입니다.PROTOCOL: VPC 커넥터에서 허용할 하나 이상의 프로토콜. 지원되는 프로토콜은

tcp또는udp입니다. 예를 들어tcp:80,udp는 포트 80을 통한 TCP 트래픽 및 UDP 트래픽을 허용합니다. 자세한 내용은allow플래그 문서를 참조하세요.보안 및 검증을 위해 지원되지 않는 프로토콜

ah,all,esp,icmp,ipip,sctp에 대한 트래픽을 차단하도록 거부 규칙을 구성할 수도 있습니다.VPC_CONNECTOR_NETWORK_TAG: 규칙을 모든 기존 VPC 커넥터와 나중에 생성되는 VPC 커넥터에 적용하려는 경우에는 범용 VPC 커넥터 네트워크 태그. 또는 특정 커넥터를 제어하려는 경우에는 고유한 VPC 커넥터 네트워크 태그입니다.

VPC_NETWORK: VPC 네트워크의 이름

PRIORITY: 0~65535 사이의 정수. 예를 들어 0은 가장 높은 우선순위입니다.

대상이 커넥터에서 액세스하려는 CIDR 범위에 있으면 이그레스 트래픽을 허용합니다.

allow및destination-ranges플래그를 사용하여 특정 대상 범위의 커넥터에서 이그레스 트래픽을 허용하는 방화벽 규칙을 만듭니다. 대상 범위를 커넥터에서 액세스할 VPC 네트워크의 리소스 CIDR 범위로 설정합니다. 이 규칙의 우선순위를 이전 단계에서 만든 규칙의 우선순위보다 낮은 값으로 설정합니다.gcloud compute firewall-rules create RULE_NAME \ --allow=PROTOCOL \ --destination-ranges=RESOURCE_CIDR_RANGE \ --direction=EGRESS \ --network=VPC_NETWORK \ --target-tags=VPC_CONNECTOR_NETWORK_TAG \ --priority=PRIORITY

다음을 바꿉니다.

RULE_NAME: 새 방화벽 규칙의 이름. 예를 들면

allow-vpc-connector-for-select-resources입니다.PROTOCOL: VPC 커넥터에서 허용할 하나 이상의 프로토콜. 지원되는 프로토콜은

tcp또는udp입니다. 예를 들어tcp:80,udp는 포트 80을 통한 TCP 트래픽 및 UDP 트래픽을 허용합니다. 자세한 내용은allow플래그 문서를 참조하세요.RESOURCE_CIDR_RANGE: 액세스를 제한하는 커넥터의 CIDR 범위

VPC_NETWORK: VPC 네트워크의 이름

VPC_CONNECTOR_NETWORK_TAG: 규칙을 모든 기존 VPC 커넥터와 나중에 생성되는 VPC 커넥터에 적용하려는 경우에는 범용 VPC 커넥터 네트워크 태그. 또는 특정 커넥터를 제어하려는 경우에는 고유한 VPC 커넥터 네트워크 태그입니다. 이전 단계에서 고유한 네트워크 태그를 사용한 경우 해당 고유한 네트워크 태그를 사용합니다.

PRIORITY: 이전 단계에서 설정한 우선순위보다 작은 정수. 예를 들어 이전 단계에서 만든 규칙의 우선순위를 990으로 설정하면 980을 시도합니다.

방화벽 규칙을 만드는 데 사용되는 필수 및 선택적 플래그에 대한 자세한 내용은 gcloud compute firewall-rules create 문서를 참조하세요.

커넥터 업데이트

Google Cloud 콘솔, Google Cloud CLI, API를 사용하여 커넥터의 다음 속성을 업데이트 및 모니터링할 수 있습니다.

- 머신(인스턴스) 유형

- 최소 및 최대 인스턴스 수

- 최근 처리량, 인스턴스 수, CPU 사용률

머신 유형 업데이트

콘솔

서버리스 VPC 액세스 개요 페이지로 이동합니다.

수정할 커넥터를 선택하고 수정을 클릭합니다.

인스턴스 유형 목록에서 원하는 머신(인스턴스) 유형을 선택합니다. 사용 가능한 머신 유형에 대한 자세한 내용은 처리량 및 확장에 대한 문서를 참조하세요.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

커넥터 머신 유형을 업데이트하려면 터미널에서 다음 명령어를 실행합니다.

gcloud beta compute networks vpc-access connectors update CONNECTOR_NAME --region=REGION --machine-type=MACHINE_TYPE

CONNECTOR_NAME: 커넥터 이름REGION: 커넥터 리전의 이름MACHINE_TYPE: 선호하는 머신 유형. 사용 가능한 머신 유형에 대한 자세한 내용은 처리량 및 확장에 대한 문서를 참조하세요.

최소 및 최대 인스턴스 수 줄이기

최소 및 최대 인스턴스 수를 줄이려면 다음을 수행해야 합니다.

- 선호하는 값으로 새 커넥터를 만듭니다.

- 새 커넥터를 사용하도록 서비스 또는 함수를 업데이트합니다.

- 트래픽이 이동되면 이전 커넥터를 삭제합니다.

최소 및 최대 인스턴스 수 증가

콘솔

서버리스 VPC 액세스 개요 페이지로 이동합니다.

수정할 커넥터를 선택하고 수정을 클릭합니다.

최소 인스턴스 필드에서 선호하는 최소 인스턴스 수를 선택합니다.

이 필드에서 사용할 수 있는 최솟값은 현재 값입니다. 이 필드에서 사용할 수 있는 최댓값은 최대 인스턴스 필드의 현재 값에서 1을 뺀 값입니다. 예를 들어 최대 인스턴스 필드 값이 8인 경우 최소 인스턴스 필드에서 사용 가능한 최댓값은 7입니다.

최대 인스턴스 필드에서 선호하는 최대 인스턴스 수를 선택합니다.

이 필드에서 사용할 수 있는 최솟값은 현재 값입니다. 이 필드에서 사용할 수 있는 최댓값은 10입니다.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

커넥터의 최소 또는 최대 인스턴스 수를 늘리려면 터미널에서 다음 명령어를 실행합니다.

gcloud beta compute networks vpc-access connectors update CONNECTOR_NAME --region=REGION --min-instances=MIN_INSTANCES --max-instances=MAX_INSTANCES

CONNECTOR_NAME: 커넥터 이름REGION: 커넥터 리전의 이름MIN_INSTANCES: 선호하는 최소 인스턴스 수.- 이 필드에서 사용할 수 있는 최솟값은

min_instances의 현재 값입니다. 현재 값을 찾으려면 현재 속성 값 찾기를 참조하세요. min_instances가max_instances보다 작아야 하므로 이 필드에서 사용할 수 있는 최댓값은 현재max_instances값에서 1을 뺀 값입니다. 예를 들어max_instances가 8이면 이 필드에서 사용할 수 있는 최댓값은 7입니다. 커넥터가 기본값인max-instances10을 사용할 경우 이 필드에서 사용할 수 있는 최댓값은 9입니다.max-instances의 값을 찾으려면 현재 속성 값 찾기를 참조하세요.

- 이 필드에서 사용할 수 있는 최솟값은

MAX_INSTANCES:- 이 필드에서 사용할 수 있는 최솟값은

max_instances의 현재 값입니다. 현재 값을 찾으려면 현재 속성 값 찾기를 참조하세요. - 이 필드에서 사용할 수 있는 최댓값은 10입니다.

최소 인스턴스 수만 늘리고 최댓값은 높이고 싶지 않은 경우에도 최대 인스턴스 수를 지정해야 합니다. 반대로 최대 인스턴스 수만 업데이트하고 최솟값은 업데이트하지 않으려면 최소 인스턴스 수를 지정해야 합니다. 인스턴스의 최소 또는 최대 수를 현재 값으로 유지하려면 현재 값을 지정합니다. 현재 값을 찾으려면 현재 속성 값 찾기를 참조하세요.

- 이 필드에서 사용할 수 있는 최솟값은

현재 속성 값 찾기

커넥터의 현재 속성 값을 찾으려면 터미널에서 다음을 실행합니다.

gcloud compute networks vpc-access connectors describe CONNECTOR_NAME --region=REGION --project=PROJECT

CONNECTOR_NAME: 커넥터 이름REGION: 커넥터 리전의 이름PROJECT: Google Cloud 프로젝트의 이름

커넥터 사용량 모니터링

커넥터 설정 조정 시기를 결정하는 데 도움이 되는 시간별 사용량을 모니터링합니다. 예를 들어 CPU 사용률이 급증하면 좋은 결과를 얻기 위해 인스턴스 최대 개수 증가를 시도할 수 있습니다. 또는 처리량을 최대치로 설정한 경우 더 큰 머신 유형으로 전환할 수 있습니다.

Google Cloud 콘솔을 사용하여 시간 경과에 따른 커넥터의 처리량, 인스턴스 수, CPU 사용률 측정항목에 대한 차트를 표시하려면 다음 안내를 따르세요.

서버리스 VPC 액세스 개요 페이지로 이동합니다.

모니터링할 커넥터 이름을 클릭합니다.

1~90일 중에서 표시할 일수를 선택합니다.

처리량 차트에서 차트 위로 포인터를 가져가 커넥터의 최근 처리량을 확인합니다.

인스턴스 수 차트에서 차트 위로 포인터를 가져가 커넥터가 최근에 사용한 인스턴스 수를 확인합니다.

CPU 사용률 차트에서 차트 위로 포인터를 가져가 커넥터의 최근 CPU 사용량을 확인합니다. 차트에는 50번째, 95번째, 99번째 백분위수의 인스턴스에 분산된 CPU 사용량이 표시됩니다.

커넥터 삭제

커넥터를 삭제하기 전에 커넥터를 아직 사용하는 서버리스 리소스에서 커넥터를 삭제해야 합니다. 서버리스 리소스에서 커넥터를 삭제하기 전에 커넥터를 삭제하면 나중에 VPC 네트워크를 삭제할 수 없습니다.

공유 VPC 호스트 프로젝트에서 커넥터를 설정하는 공유 VPC 사용자의 경우 gcloud compute networks vpc-access connectors describe 명령어를 사용하여 해당 커넥터를 사용하는 서버리스 리소스가 있는 프로젝트를 나열할 수 있습니다.

커넥터를 삭제하려면 Google Cloud 콘솔이나 Google Cloud CLI를 사용합니다.

콘솔

Google Cloud 콘솔에서 서버리스 VPC 액세스 개요 페이지로 이동합니다.

삭제할 커넥터를 선택합니다.

삭제를 클릭합니다.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

커넥터를 삭제하려면 다음

gcloud명령어를 사용하세요.gcloud compute networks vpc-access connectors delete CONNECTOR_NAME --region=REGION

다음을 바꿉니다.

- CONNECTOR_NAME: 삭제할 커넥터의 이름

- REGION: 커넥터가 위치한 리전

프로젝트의 커스텀 제약 조건 관리

이 섹션에서는 서버리스 VPC 액세스 커넥터의 커스텀 제약 조건을 만들고 프로젝트 수준에서 적용하는 방법을 설명합니다. 커스텀 조직 정책에 대한 자세한 내용은 커스텀 조직 정책 만들기 및 관리를 참조하세요.

Google Cloud 조직 정책을 사용하면 조직 리소스를 중앙에서 프로그래매틱 방식으로 제어할 수 있습니다. 조직 정책 관리자는 Google Cloud 리소스 계층 구조에서Google Cloud 리소스 및 이러한 리소스의 하위 요소에 적용되는 제약 조건이라는 제한사항 집합인 조직 정책을 정의할 수 있습니다. 조직, 폴더, 프로젝트 수준에서 조직 정책을 적용할 수 있습니다.

조직 정책은 다양한Google Cloud 서비스에 대한 사전 정의된 제약 조건을 제공합니다. 그러나 조직 정책에서 제한되는 특정 필드를 더욱 세부적으로 맞춤설정 가능한 방식으로 제어하려면 커스텀 조직 정책도 만들면 됩니다.

이점

서버리스 VPC 액세스를 사용하면 Serverless VPC Access API에서 사용자 구성 필드 대부분을 사용하여 원하는 수만큼 커스텀 제약 조건을 작성할 수 있습니다. 예를 들어 서버리스 VPC 액세스 커넥터가 사용할 수 있는 서브넷을 지정하는 커스텀 제약 조건을 만들 수 있습니다.

적용되면 요청이 커스텀 제약 조건이 적용되는 정책을 위반하면 gcloud CLI 및 서버리스 VPC 액세스 로그에 오류 메시지가 표시됩니다. 오류 메시지에는 제약 조건 ID와 위반한 커스텀 제약 조건에 대한 설명이 포함됩니다.

정책 상속

기본적으로 조직 정책은 정책을 적용하는 리소스의 하위 요소에 상속됩니다. 예를 들어 폴더에 정책을 적용하면 Google Cloud 가 폴더의 모든 프로젝트에 정책을 적용합니다. 이 동작 및 이를 변경하는 방법에 대한 자세한 내용은 계층 구조 평가 규칙을 참조하세요.

제한사항

머신 유형, 최소 인스턴스 또는 최대 인스턴스를 지정하는 것은 지원되지 않습니다.

시작하기 전에

조직 ID를 알고 있어야 합니다.

필요한 역할

조직 정책을 관리하는 데 필요한 권한을 얻으려면 관리자에게 조직 리소스에 대한 조직 정책 관리자(roles/orgpolicy.policyAdmin) IAM 역할을 부여해 달라고 요청하세요.

역할 부여에 대한 자세한 내용은 프로젝트, 폴더, 조직에 대한 액세스 관리를 참조하세요.

커스텀 역할이나 다른 사전 정의된 역할을 통해 필요한 권한을 얻을 수도 있습니다.

커스텀 제약조건 만들기

커스텀 제약조건은 조직 정책을 적용하는 서비스에서 지원되는 리소스, 메서드, 조건, 작업을 사용하여 YAML 파일에서 정의됩니다. 커스텀 제약조건의 조건은 Common Expression Language(CEL)를 사용하여 정의됩니다. CEL을 사용해서 커스텀 제약 조건에서 조건을 빌드하는 방법은 커스텀 제약 조건 만들기 및 관리의 CEL 섹션을 참조하세요.

서버리스 VPC 액세스 커스텀 제약 조건의 YAML 파일을 만들려면 다음 예시를 참고하세요.

name: organizations/ORGANIZATION_ID/customConstraints/CONSTRAINT_NAME

resourceTypes:

- vpcaccess.googleapis.com/Connector

methodTypes:

- CREATE

condition: "CONDITION"

actionType: ACTION

displayName: DISPLAY_NAME

description: DESCRIPTION

다음을 바꿉니다.

ORGANIZATION_ID: 조직 ID(예:123456789)CONSTRAINT_NAME: 새 커스텀 제약조건에 사용하려는 이름. 커스텀 제약 조건은custom.으로 시작해야 하며 대문자, 소문자, 숫자만 포함할 수 있습니다(예: custom.defaultNetworkConstraint.). 이 필드의 최대 길이는 프리픽스를 제외하고 70자(영문 기준)입니다.CONDITION: 지원되는 서비스 리소스의 표현에 대해 작성된 CEL 조건. 이 필드의 최대 길이는 1000자(영문 기준)입니다. 예를 들면"resource.network == default"입니다.ACTION:condition이 충족될 때 수행할 작업.ALLOW또는DENY일 수 있습니다.DISPLAY_NAME: 제약조건에 대한 사용자 친화적인 이름. 이 필드의 최대 길이는 200자(영문 기준)입니다.DESCRIPTION: 정책을 위반할 때 오류 메시지로 표시할 제약 조건에 대한 사용자 친화적인 설명(예:"Require network to not be set to default."이 필드의 최대 길이는 2,000자(영문 기준)).

커스텀 제약조건을 만드는 방법에 대한 자세한 내용은 커스텀 제약조건 정의를 참조하세요.

커스텀 제약조건 설정

새 커스텀 제약조건의 YAML 파일을 만든 후에는 조직에서 조직 정책에 사용할 수 있도록 설정해야 합니다. 커스텀 제약조건을 설정하려면gcloud org-policies set-custom-constraint 명령어를 사용합니다.

gcloud org-policies set-custom-constraint CONSTRAINT_PATH

CONSTRAINT_PATH를 커스텀 제약조건 파일의 전체 경로로 바꿉니다. 예를 들면 /home/user/customconstraint.yaml입니다.

완료되면 Google Cloud 조직 정책 목록에서 조직 정책으로 커스텀 제약조건을 사용할 수 있습니다.

커스텀 제약조건이 존재하는지 확인하려면 gcloud org-policies list-custom-constraints 명령어를 사용합니다.

gcloud org-policies list-custom-constraints --organization=ORGANIZATION_ID

ORGANIZATION_ID를 조직 리소스 ID로 바꿉니다.

자세한 내용은 조직 정책 보기를 참조하세요.

커스텀 제약조건 적용

제약조건을 참조하는 조직 정책을 만들고 해당 조직 정책을 Google Cloud 리소스에 적용하여 제약 조건을 적용할 수 있습니다.콘솔

- Google Cloud 콘솔에서 조직 정책 페이지로 이동합니다.

- 프로젝트 선택 도구에서 조직 정책을 설정할 프로젝트를 선택합니다.

- 조직 정책 페이지의 목록에서 제약조건을 선택하여 해당 제약조건의 정책 세부정보 페이지를 봅니다.

- 이 리소스의 조직 정책을 구성하려면 정책 관리를 클릭합니다.

- 정책 수정 페이지에서 상위 정책 재정의를 선택합니다.

- 규칙 추가를 클릭합니다.

- 적용 섹션에서 이 조직 정책 적용을 사용 설정할지 여부를 선택합니다.

- (선택사항) 태그로 조직 정책을 조건부로 만들려면 조건 추가를 클릭합니다. 조건부 규칙을 조직 정책에 추가하면 비조건부 규칙을 최소 하나 이상 추가해야 합니다. 그렇지 않으면 정책을 저장할 수 없습니다. 자세한 내용은 태그를 사용하여 조직 정책 설정을 참조하세요.

- 변경사항 테스트를 클릭하여 조직 정책의 효과를 시뮬레이션합니다. 기존 관리형 제약조건에는 정책 시뮬레이션을 사용할 수 없습니다. 자세한 내용은 정책 시뮬레이터로 조직 정책 변경사항 테스트를 참조하세요.

- 조직 정책을 완료하고 적용하려면 정책 설정을 클릭합니다. 정책이 적용되는 데 최대 15분이 소요됩니다.

gcloud

불리언 규칙이 있는 조직 정책을 만들려면 제약조건을 참조하는 정책 YAML 파일을 만듭니다.

name: projects/PROJECT_ID/policies/CONSTRAINT_NAME spec: rules: - enforce: true

다음을 바꿉니다.

-

PROJECT_ID: 제약조건을 적용할 프로젝트 -

CONSTRAINT_NAME: 커스텀 제약조건에 대해 정의된 이름. 예를 들면custom.defaultNetworkConstraint입니다.

제약조건이 포함된 조직 정책을 적용하려면 다음 명령어를 실행합니다.

gcloud org-policies set-policy POLICY_PATH

POLICY_PATH를 조직 정책 YAML 파일의 전체 경로로 바꿉니다. 정책이 적용되는 데 최대 15분이 소요됩니다.

커스텀 제약조건 테스트

인그레스 설정을 제한하는 예시를 테스트하려면 네트워크를 default로 설정하여 프로젝트에 커넥터를 배포합니다.

gcloud compute networks vpc-access connectors create org-policy-test \

--project=PROJECT_ID \

--region=REGION_ID \

--network=default

출력은 다음과 같습니다.

Operation denied by custom org policies: ["customConstraints/custom.defaultNetworkConstraint": "Require network to not be set to default."]

일반적인 사용 사례의 커스텀 조직 정책 예시

다음 표에는 서버리스 VPC 액세스 커넥터에서 유용할 수 있는 커스텀 제약 조건의 예시가 나와 있습니다.

| 설명 | 제약조건 구문 |

|---|---|

| 서버리스 VPC 액세스 커넥터가 특정 네트워크만 사용할 수 있어야 합니다. |

name: organizations/ORGANIZATION_ID/customConstraints/custom.allowlistNetworks resourceTypes: - vpcaccess.googleapis.com/Connector methodTypes: - CREATE condition: "resource.network == 'allowlisted-network'" actionType: ALLOW displayName: allowlistNetworks description: Require connectors to use a specific network. |

| 설명 | 제약조건 구문 |

| 서버리스 VPC 액세스 커넥터가 특정 서브넷에만 액세스할 수 있어야 합니다. |

name: organizations/ORGANIZATION_ID/customConstraints/custom.restrictSubnetForProject resourceTypes: - vpcaccess.googleapis.com/Connector methodTypes: - CREATE condition: "resource.subnet.name == 'allocated-subnet'" actionType: ALLOW displayName: restrictSubnetForProject description: This project is only allowed to use the subnet "allocated-subnet". |

커넥터 대신 Direct VPC를 사용하도록 Cloud Run 환경 구성

Cloud Run 서비스를 사용 설정하여 이그레스(아웃바운드) 트래픽을 VPC 네트워크로 직접 전송하여 Compute Engine VM 인스턴스, Memorystore 인스턴스, 내부 IP 주소가 있는 기타 모든 리소스에 액세스할 수 있습니다.

Direct VPC를 사용하도록 서비스 구성

Direct VPC 이그레스를 사용하면 Cloud Run 서비스가 서버리스 VPC 액세스 커넥터 없이 VPC 네트워크로 트래픽을 전송할 수 있습니다. 네트워크 비용은 서비스 자체와 마찬가지로 0으로 조정됩니다. VPC 방화벽 규칙을 적용하는 것과 같이 Cloud Run 서비스 버전에서 직접 네트워크 태그를 추가하여 네트워크 보안을 더욱 세분화할 수 있습니다.

Google Cloud 콘솔, Google Cloud CLI, YAML 또는 Terraform을 사용하여 서비스와 함께 Direct VPC 이그레스를 구성할 수 있습니다.

콘솔

배포할 새 서비스를 구성하려면 서비스 만들기를 클릭합니다. 기존 서비스를 구성하고 배포하는 경우 서비스를 클릭한 후 새 버전 수정 및 배포를 클릭합니다.

새 서비스를 구성하는 경우 필요에 따라 초기 서비스 설정 페이지를 작성한 후 컨테이너, 볼륨, 네트워킹, 보안을 클릭하여 서비스 구성 페이지를 펼칩니다.

네트워킹 탭을 클릭합니다.

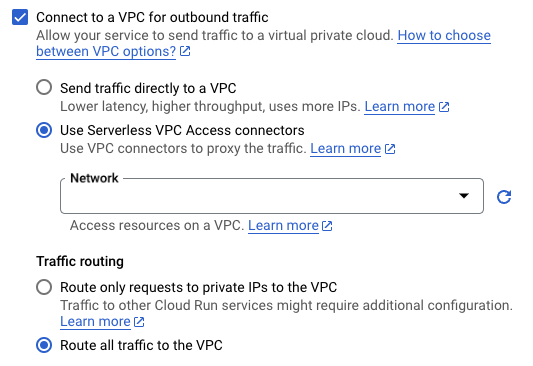

아웃바운드 트래픽을 위해 VPC에 연결을 클릭합니다.

VPC로 직접 트래픽 전송을 클릭합니다.

네트워크 필드에서 트래픽을 전송할 VPC 네트워크를 선택합니다.

서브넷 필드에서 서비스가 IP 주소를 수신할 서브넷을 선택합니다. 동일한 서브넷에 여러 서비스를 배포할 수 있습니다.

(선택사항) 서비스 또는 연결할 네트워크 태그의 이름을 입력합니다. 네트워크 태그는 버전 수준에서 지정됩니다. 각 서비스 버전은

network-tag-2와 같은 다른 네트워크 태그를 가질 수 있습니다.트래픽 라우팅에 다음 중 하나를 선택합니다.

- VPC 네트워크를 통해 내부 주소로만 트래픽을 전송하도록 비공개 IP에 대한 요청만 VPC로 라우팅합니다.

- VPC 네트워크를 통해 모든 아웃바운드 트래픽을 전송하려면 모든 트래픽을 VPC로 라우팅합니다.

만들기 또는 배포를 클릭합니다.

서비스가 VPC 네트워크에 있는지 확인하려면 서비스를 클릭한 후 네트워킹 탭을 클릭합니다. 네트워크와 서브넷은 VPC 카드에 나열됩니다.

이제 방화벽 규칙에서 허용하는 대로 Cloud Run 서비스에서 VPC 네트워크의 모든 리소스로 요청을 전송할 수 있습니다.

gcloud

Google Cloud CLI에서 커넥터 없이 Cloud Run 서비스를 배포하려면 다음 안내를 따르세요.

gcloud구성요소를 최신 버전으로 업데이트합니다.gcloud components update

프로젝트에 Compute Engine API가 사용 설정되었는지 확인합니다.

gcloud services enable compute.googleapis.com

다음 명령어를 사용하여 Cloud Run 서비스를 배포합니다.

gcloud run deploy SERVICE_NAME \ --image=IMAGE_URL \ --network=NETWORK \ --subnet=SUBNET \ --network-tags=NETWORK_TAG_NAMES \ --vpc-egress=EGRESS_SETTING \ --region=REGION

다음과 같이 바꿉니다.

- SERVICE_NAME: Cloud Run 서비스 이름

- IMAGE_URL: 컨테이너 이미지에 대한 참조(예:

us-docker.pkg.dev/cloudrun/container/hello:latest). Artifact Registry를 사용하는 경우 저장소 REPO_NAME이 이미 생성되어 있어야 합니다. URL은LOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG형식을 따릅니다. - (선택사항) NETWORK: VPC 네트워크 이름. VPC 네트워크 또는 서브넷, 또는 둘 다를 지정합니다. 네트워크만 지정하면 서브넷은 네트워크와 동일한 이름을 사용합니다.

- (선택사항) SUBNET: 서브넷 이름. 서브넷은

/26이상이어야 합니다. 직접 VPC 이그레스는 IPv4 범위 RFC 1918, RFC 6598, 클래스 E를 지원합니다. 동일한 서브넷에서 여러 서비스 또는 작업을 배포하거나 실행할 수 있지만 서브넷은 기존 커넥터에서 공유할 수 없습니다. - (선택사항) NETWORK_TAG_NAMES: 서비스와 연결할 네트워크 태그의 쉼표로 구분된 이름. 서비스의 경우 네트워크 태그가 버전 수준에서 지정됩니다. 각 서비스 버전은

network-tag-2와 같은 다른 네트워크 태그를 가질 수 있습니다. - EGRESS_SETTING: 이그레스 설정 값

all-traffic: 모든 아웃바운드 트래픽을 VPC 네트워크를 통해 전송private-ranges-only: VPC 네트워크를 통해 내부 주소로만 트래픽을 전송

- REGION: 서비스 리전

서비스가 VPC 네트워크에 있는지 확인하려면 다음 명령어를 실행합니다.

gcloud run services describe SERVICE_NAME \ --region=REGION

다음과 같이 바꿉니다.

SERVICE_NAME: 서비스 이름REGION: 이전 단계에서 지정한 서비스의 리전

출력에는 네트워크, 서브넷, 이그레스 설정의 이름이 포함되어야 합니다. 예를 들면 다음과 같습니다.

VPC access: Network: default Subnet: subnet Egress: private-ranges-only

이제 방화벽 규칙에서 허용하는 대로 Cloud Run 서비스에서 VPC 네트워크의 모든 리소스로 요청을 전송할 수 있습니다.

YAML

새 서비스를 만드는 경우에는 이 단계를 건너뜁니다. 기존 서비스를 업데이트하는 경우 YAML 구성을 다운로드합니다.

gcloud run services describe SERVICE --format export > service.yaml

다음 속성을 업데이트합니다.

apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE_NAME labels: cloud.googleapis.com/location: REGION spec: template: metadata: annotations: run.googleapis.com/network-interfaces: '[{"network":"NETWORK","subnetwork":"SUBNET","tags":"NETWORK_TAG_NAMES"}]' run.googleapis.com/vpc-access-egress: EGRESS_SETTING spec: containers: - image: IMAGE

다음과 같이 바꿉니다.

- SERVICE_NAME: Cloud Run 서비스 이름 서비스 이름은 49자 이하여야 하며 리전 및 프로젝트별로 고유해야 합니다.

- REGION: Cloud Run 서비스의 리전. 이 리전은 서브넷 리전과 일치해야 합니다.

- (선택사항) NETWORK: VPC 네트워크 이름. VPC 네트워크 또는 서브넷, 또는 둘 다를 지정합니다. 네트워크만 지정하면 서브넷은 네트워크와 동일한 이름을 사용합니다.

- (선택사항) SUBNET: 서브넷 이름. 서브넷은

/26이상이어야 합니다. 직접 VPC 이그레스는 IPv4 범위 RFC 1918, RFC 6598, 클래스 E를 지원합니다. 동일한 서브넷에서 여러 서비스 또는 작업을 배포하거나 실행할 수 있지만 서브넷은 기존 커넥터에서 공유할 수 없습니다. - (선택사항) NETWORK_TAG_NAMES: 서비스에 연결할 네트워크 태그의 이름. 서비스의 경우 네트워크 태그가 버전 수준에서 지정됩니다. 각 서비스 버전은

network-tag-2와 같은 다른 네트워크 태그를 가질 수 있습니다. - EGRESS_SETTING: 이그레스 설정 값

all-traffic: 모든 아웃바운드 트래픽을 VPC 네트워크를 통해 전송private-ranges-only: VPC 네트워크를 통해 내부 주소로만 트래픽을 전송

- IMAGE: 서비스 컨테이너 이미지의 URL

또한 환경 변수 또는 메모리 제한과 같은 추가 구성을 지정할 수 있습니다.

다음 명령어를 사용하여 서비스를 만들거나 업데이트합니다.

gcloud run services replace service.yaml

Terraform

Terraform 구성을 적용하거나 삭제하는 방법은 기본 Terraform 명령어를 참조하세요.

main.tf파일에 다음을 추가합니다.

선택적으로 서비스에 대한 인증되지 않은 액세스를 허용하려면 서비스를 공개로 설정합니다.

Direct VPC를 사용하도록 작업 구성

Direct VPC 이그레스를 사용하면 Cloud Run 작업이 서버리스 VPC 액세스 커넥터 없이 VPC 네트워크로 트래픽을 전송할 수 있습니다. VPC 방화벽 규칙을 적용하는 것과 같이 Cloud Run 작업에서 직접 네트워크 태그를 추가하여 네트워크 보안을 더욱 세분화할 수 있습니다.

Google Cloud 콘솔, Google Cloud CLI, YAML을 사용하여 작업과 함께 Direct VPC 이그레스를 구성할 수 있습니다.

콘솔

새 작업을 구성하는 경우 작업 탭을 클릭하고 필요에 따라 초기 작업 설정 페이지를 작성합니다. 기존 작업을 구성하는 경우 작업을 클릭한 후 수정을 클릭합니다.

컨테이너, 변수 및 보안 비밀, 연결, 보안을 클릭하여 작업 속성 페이지를 펼칩니다.

연결 탭을 클릭합니다.

아웃바운드 트래픽을 위해 VPC에 연결을 클릭합니다.

VPC로 직접 트래픽 전송을 클릭합니다.

네트워크 필드에서 트래픽을 전송할 VPC 네트워크를 선택합니다.

서브넷 필드에서 작업이 IP 주소를 수신할 서브넷을 선택합니다. 동일한 서브넷에서 여러 작업을 실행할 수 있습니다.

트래픽 라우팅에 다음 중 하나를 선택합니다.

- VPC 네트워크를 통해 내부 주소로만 트래픽을 전송하도록 비공개 IP에 대한 요청만 VPC로 라우팅합니다.

- VPC 네트워크를 통해 모든 아웃바운드 트래픽을 전송하려면 모든 트래픽을 VPC로 라우팅합니다.

(선택사항) 서비스 또는 연결할 네트워크 태그의 이름을 입력합니다. 네트워크 태그는 버전 수준에서 지정됩니다. 각 서비스 버전은

network-tag-2와 같은 다른 네트워크 태그를 가질 수 있습니다.(선택사항) 작업에 연결할 네트워크 태그의 이름을 입력합니다. 작업의 경우 네트워크 태그는 실행 수준에서 지정됩니다. 각 작업 실행에는

network-tag-2와 같은 다른 네트워크 태그가 있을 수 있습니다.만들기 또는 업데이트를 클릭합니다.

작업이 VPC 네트워크에 있는지 확인하려면 작업을 클릭한 다음 구성 탭을 클릭합니다. 네트워크와 서브넷은 VPC 카드에 나열됩니다.

이제 방화벽 규칙에서 허용하는 대로 Cloud Run 작업을 실행하고 VPC 네트워크의 모든 리소스로 작업의 요청을 전송할 수 있습니다.

gcloud

Google Cloud CLI에서 커넥터 없이 Cloud Run 작업을 만들려면 다음 안내를 따르세요.

gcloud구성요소를 최신 버전으로 업데이트합니다.gcloud components update

프로젝트에 Compute Engine API가 사용 설정되었는지 확인합니다.

gcloud services enable compute.googleapis.com

다음 명령어를 사용하여 Cloud Run 작업을 만듭니다.

gcloud run jobs create JOB_NAME \ --image=IMAGE_URL \ --network=NETWORK \ --subnet=SUBNET \ --network-tags=NETWORK_TAG_NAMES \ --vpc-egress=EGRESS_SETTING \ --region=REGION

다음과 같이 바꿉니다.

- JOB_NAME: Cloud Run 작업 이름

- IMAGE_URL: 컨테이너 이미지에 대한 참조(예:

us-docker.pkg.dev/cloudrun/container/job:latest) - (선택사항) NETWORK: VPC 네트워크 이름. VPC 네트워크 또는 서브넷을 지정하거나 둘 다 지정합니다. 네트워크만 지정하면 서브넷은 네트워크와 동일한 이름을 사용합니다.

- (선택사항) SUBNET: 서브넷 이름. 서브넷은

/26이상이어야 합니다. 직접 VPC 이그레스는 IPv4 범위 RFC 1918, RFC 6598, 클래스 E를 지원합니다. 동일한 서브넷에서 여러 서비스 또는 작업을 배포하거나 실행할 수 있지만 서브넷은 기존 커넥터에서 공유할 수 없습니다. - (선택사항) NETWORK_TAG_NAMES: 작업에 연결할 네트워크 태그의 이름. 작업의 경우 네트워크 태그는 실행 수준에서 지정됩니다. 각 작업 실행에는

network-tag-2와 같은 다른 네트워크 태그가 있을 수 있습니다. - EGRESS_SETTING: 이그레스 설정 값

all-traffic: 모든 아웃바운드 트래픽을 VPC 네트워크를 통해 전송private-ranges-only: VPC 네트워크를 통해 내부 주소로만 트래픽을 전송

- REGION: 작업의 리전

작업이 VPC 네트워크에 있는지 확인하려면 다음 명령어를 실행합니다.

gcloud run jobs describe JOB_NAME \ --region=REGION

다음과 같이 바꿉니다.

JOB_NAME: 작업 이름REGION: 이전 단계에서 지정한 작업의 리전

출력에는 다음과 같이 네트워크와 서브넷의 이름이 포함됩니다.

VPC network: Network: default Subnet: default

이제 방화벽 규칙에서 허용하는 대로 Cloud Run 작업을 실행하고 VPC 네트워크의 모든 리소스로 작업의 요청을 전송할 수 있습니다.

YAML

새 작업을 만드는 경우에는 이 단계를 건너뜁니다. 기존 작업을 업데이트하는 경우 YAML 구성을 다운로드합니다.

gcloud run jobs describe JOB_NAME --format export > job.yaml

다음 속성을 업데이트합니다.

apiVersion: run.googleapis.com/v1 kind: Job metadata: name: JOB_NAME labels: cloud.googleapis.com/location: REGION spec: template: metadata: annotations: run.googleapis.com/network-interfaces: '[{"network":"NETWORK","subnetwork":"SUBNET","tags":"NETWORK_TAG_NAMES"}]' run.googleapis.com/vpc-access-egress: EGRESS_SETTING spec: containers: - image: IMAGE

다음과 같이 바꿉니다.

- JOB_NAME: Cloud Run 작업 이름 작업 이름은 49자 이하여야 하며 리전 및 프로젝트별로 고유해야 합니다.

- REGION: Cloud Run 작업의 리전. 이 리전은 서브넷의 리전과 일치해야 합니다.

- (선택사항) NETWORK: VPC 네트워크 이름. VPC 네트워크 또는 서브넷, 또는 둘 다를 지정합니다. 네트워크만 지정하면 서브넷은 네트워크와 동일한 이름을 사용합니다.

- (선택사항) SUBNET: 서브넷 이름. 서브넷은

/26이상이어야 합니다. 직접 VPC 이그레스는 IPv4 범위 RFC 1918, RFC 6598, 클래스 E를 지원합니다. 동일한 서브넷에서 여러 서비스 또는 작업을 배포하거나 실행할 수 있지만 서브넷은 기존 커넥터에서 공유할 수 없습니다. - (선택사항) NETWORK_TAG_NAMES: 작업에 연결할 네트워크 태그의 이름. 작업의 경우 네트워크 태그는 실행 수준에서 지정됩니다. 각 작업 실행에는

network-tag-2와 같은 다른 네트워크 태그가 있을 수 있습니다. - EGRESS_SETTING: 이그레스 설정 값

all-traffic: 모든 아웃바운드 트래픽을 VPC 네트워크를 통해 전송private-ranges-only: VPC 네트워크를 통해 내부 주소로만 트래픽을 전송

- IMAGE: 작업 컨테이너 이미지의 URL

다음 명령어를 사용하여 작업을 만들거나 업데이트합니다.

gcloud run jobs replace job.yaml

문제 해결

서비스 계정 권한

서버리스 VPC 액세스는 Google Cloud 프로젝트에서 작업을 수행하는 데 서버리스 VPC 액세스 서비스 에이전트 서비스 계정을 사용합니다. 이 서비스 계정의 이메일 주소 형식은 다음과 같습니다.

service-PROJECT_NUMBER@gcp-sa-vpcaccess.iam.gserviceaccount.com

기본적으로 이 서비스 계정에는 서버리스 VPC 액세스 서비스 에이전트 역할(roles/vpcaccess.serviceAgent)이 있습니다. 이 계정의 권한을 변경하면 서버리스 VPC 액세스 작업이 실패할 수 있습니다.

네트워크 성능 저하 또는 유휴 CPU 사용률이 높음

수천 개의 인스턴스에 단일 커넥터를 사용하면 성능이 저하되고 유휴 CPU 사용률이 높아질 수 있습니다. 이 문제를 해결하려면 여러 커넥터 간에 서비스를 샤딩하세요.

커스텀 MTU 관련 문제

커스텀 MTU에 문제가 발생하면 Cloud Run의 기본 MTU 설정을 사용해야 합니다.

오류

서비스 계정에 서비스 에이전트 역할 필요 오류

리소스 서비스 사용량 제한

조직 정책 제약조건을 사용하여 Cloud Deployment Manager(deploymentmanager.googleapis.com)를 차단하면 다음 오류 메시지가 표시될 수 있습니다.

Serverless VPC Access service account (service-<PROJECT_NUMBER>@gcp-sa-vpcaccess.iam.gserviceaccount.com) needs Serverless VPC Access Service Agent role in the project.

조직 정책을 설정하여 차단 목록에서 Deployment Manager를 삭제하거나 허용 목록에 추가합니다.

커넥터 생성 오류

커넥터를 만드는 중에 오류가 발생하면 다음을 시도해 보세요.

- VPC 네트워크의 기존 IP 주소 예약과 겹치지 않는 RFC 1918 내부 IP 범위를 지정합니다.

- ID가

serverless-vpc-access-images인 프로젝트에서 Compute Engine VM 이미지 사용 권한을 프로젝트에 부여합니다. 이에 따라 조직 정책을 업데이트하는 방법에 대한 자세한 내용은 이미지 액세스 제약조건 설정을 참조하세요.

리소스에 액세스할 수 없음

커넥터를 지정했지만 여전히 VPC 네트워크의 리소스에 액세스할 수 없는 경우 VPC 네트워크에 커넥터의 IP 주소 범위에서 인그레스를 거부하는 우선순위가 1000 이하인 우선순위를 가진 방화벽 규칙이 없는지 확인합니다.

공유 VPC 서비스 프로젝트에서 커넥터를 구성하는 경우 방화벽 규칙이 서버리스 인프라에서 커넥터로의 인그레스를 허용해야 합니다.

연결 거부 오류

네트워크 성능을 저하시키는 connection refused 또는 connection timeout 오류가 발생하면 서버리스 애플리케이션의 호출 전반에 걸쳐 무제한으로 연결이 증가할 수 있습니다. 인스턴스당 사용되는 최대 연결 수를 제한하려면 연결 풀을 지원하는 클라이언트 라이브러리를 사용합니다. 연결 풀 사용 방법에 대한 자세한 예시는 데이터베이스 연결 관리를 참조하세요.

리소스를 찾을 수 없음 오류

VPC 네트워크 또는 방화벽 규칙을 삭제할 때 다음과 비슷한 메시지가 표시될 수 있습니다. The resource

"aet-uscentral1-subnet--1-egrfw" was not found.

이 오류 및 해결 방법에 대한 자세한 내용은 VPC 방화벽 규칙 문서의 리소스를 찾을 수 없음 오류를 참조하세요.

다음 단계

- 서버리스 VPC 액세스 감사 로깅으로 관리자 활동을 모니터링하기

- VPC 서비스 제어로 서비스 경계를 만들어 리소스와 데이터 보호하기

- 서버리스 VPC 액세스와 관련된 Identity and Access Management(IAM) 역할 알아보기. 각 역할과 관련된 권한 목록은 IAM 문서의 서버리스 VPC 액세스 역할을 참조하세요.

- 다음에서 Memorystore에 연결하는 방법을 알아봅니다.