Dienstperimeter mit VPC Service Controls einrichten

Richten Sie mit VPC Service Controls in der Google Cloud Console einen Dienstperimeter ein.

Hinweis

Sie sollten prüfen, ob Sie die erforderlichen IAM-Rollen (Identity and Access Management) für die Verwaltung von VPC Service Controls haben.

Wenn Sie nicht die erforderlichen IAM-Rollen haben, finden Sie unter Zugriff auf Projekte, Ordner und Organisationen verwalten Informationen zum Zuweisen von IAM-Rollen.

VPC Service Controls-Perimeter einrichten

In den folgenden Abschnitten legen Sie die Perimeterdetails fest, fügen die zu schützenden Projekte und Dienste hinzu und erstellen den Perimeter.

Details zum Perimeter von VPC Service Controls hinzufügen

Wechseln Sie in der Google Cloud Console zur Seite VPC Service Controls.

Wählen Sie Ihre Organisation aus dem Projektauswahlmenü aus, um mit der Standardzugriffsrichtlinie einen neuen Perimeter zu erstellen.

Wenn Ihre Organisation keine Zugriffsrichtlinie hat, gehen Sie so vor:

Klicken Sie auf der Seite VPC Service Controls auf Richtlinien verwalten.

Klicken Sie auf der Seite VPC Service Controls verwalten auf Erstellen.

Geben Sie auf der Seite Zugriffsrichtlinie erstellen im Feld Titel der Zugriffsrichtlinie

access_policy_1ein.Klicken Sie auf Zugriffsrichtlinie erstellen.

Klicken Sie auf der Seite VPC Service Controls auf Neuer Perimeter.

Geben Sie auf der Seite Dienstperimeter erstellen im Feld Titel

perimeter_storage_servicesein.Behalten Sie für Perimetertyp und Erzwingungsmodus die Standardauswahl bei.

Klicken Sie auf Weiter.

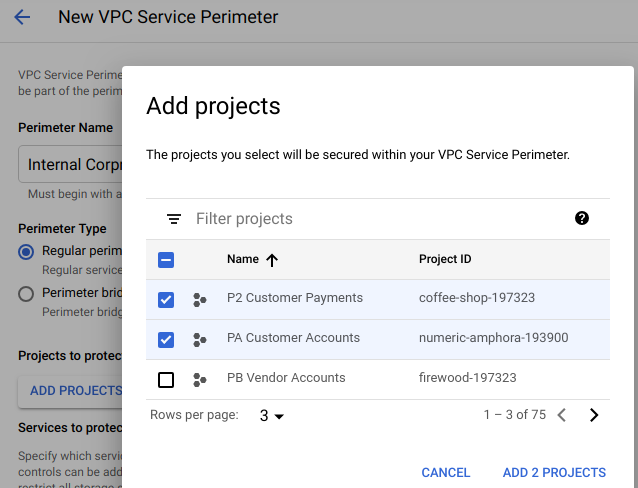

Projekte dem Perimeter hinzufügen

Wenn Sie dem Perimeter Projekte hinzufügen möchten, klicken Sie auf Projekte hinzufügen.

Wählen Sie im Dialogfeld Projekte hinzufügen die Projekte aus, die Sie dem Perimeter hinzufügen möchten, und klicken Sie auf Ausgewählte Projekte hinzufügen.

Klicken Sie auf Weiter.

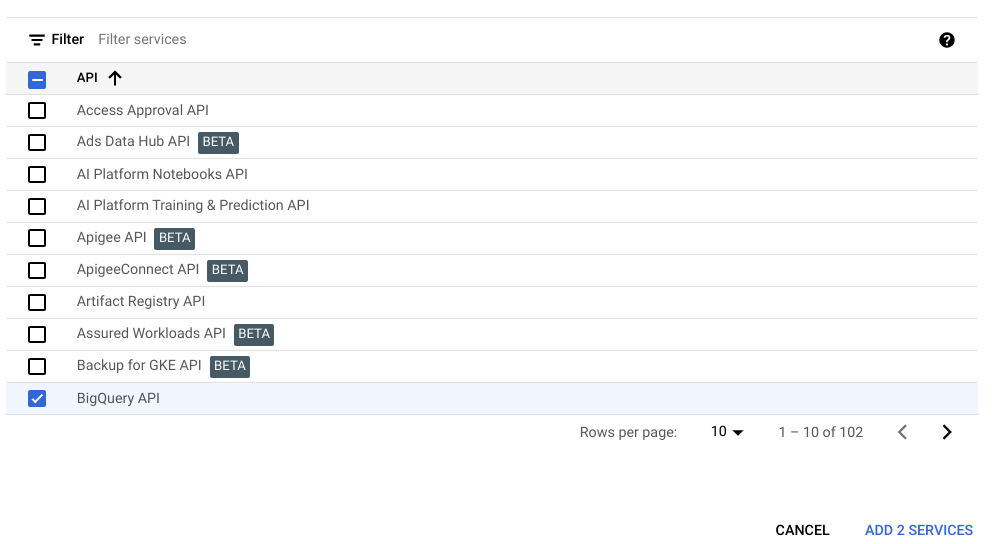

BigQuery- und Cloud Storage-Dienste im Perimeter schützen

Klicken Sie im Bereich Eingeschränkte Dienste auf Dienste hinzufügen.

Klicken Sie im Bereich Dienste hinzufügen die Kästchen der BigQuery und Cloud Storage APIs an.

Sie können die Filterabfrage verwenden, um die Dienste zu finden.

Klicken Sie auf Ausgewählte Dienste hinzufügen.

Klicken Sie auf Erstellen.

Sie haben soeben einen Perimeter erstellt. Der Perimeter wird auf der Seite VPC Service Controls angezeigt. Es kann bis zu 30 Minuten dauern, bis der Perimeter vollständig aktiviert ist. Nachdem die Änderungen übernommen wurden, ist der Zugriff auf die BigQuery- und Cloud Storage-Dienste auf die Projekte beschränkt, die Sie dem Perimeter hinzugefügt haben.

Darüber hinaus ist die Google Cloud Console-Oberfläche für die BigQuery- und Cloud Storage-Dienste, die Sie mit dem Perimeter geschützt haben, möglicherweise teilweise oder vollständig nicht mehr zugänglich.

Bereinigen

Mit den folgenden Schritten vermeiden Sie, dass Ihrem Konto von Google Cloud die auf dieser Seite verwendeten Ressourcen in Rechnung gestellt werden:

Wechseln Sie in der Google Cloud Console zur Seite VPC Service Controls.

Klicken Sie auf der Seite VPC Service Controls in der Zeile des erstellten Perimeters auf die Schaltfläche Löschen.

Klicken Sie im Dialogfeld auf Löschen, um zu bestätigen, dass Sie den Perimeter löschen möchten.