Cette page explique comment gérer les insights sur les stratégies, qui sont des données basées sur le machine learning concernant l'utilisation des autorisations. Les insights sur les règles peuvent vous aider à identifier les comptes principaux qui disposent d'autorisations dont ils n'ont pas besoin.

Cette page se concentre sur les insights sur les règles pour les projets, les dossiers et les organisations. L'outil de recommandation propose également des insights sur les règles pour les types de ressources suivants :

Les insights sur les stratégies sont parfois associés à des recommandations de rôles. Les recommandations de rôle suggèrent des actions que vous pouvez effectuer pour résoudre les problèmes identifiés par les insights sur les règles.

Avant de commencer

-

Enable the Recommender API.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles. - Familiarisez-vous avec les recommandations concernant les rôles IAM.

- Assurez-vous d'avoir activé le niveau Premium ou Enterprise de Security Command Center au niveau de l'organisation ou du projet. Pour en savoir plus, consultez Questions sur la facturation.

- Facultatif : Découvrez les insights de l'outil de recommandation.

Rôles requis

Pour obtenir les autorisations nécessaires pour gérer les insights sur les règles, demandez à votre administrateur de vous accorder les rôles IAM suivants sur le projet, le dossier ou l'organisation pour lesquels vous souhaitez gérer les insights :

-

Pour afficher les insights sur les stratégies :

Lecteur de l'outil de recommandation IAM (

roles/recommender.iamViewer) -

Pour modifier les insights sur les stratégies :

Administrateur de l'outil de recommandation IAM (

roles/recommender.iamAdmin)

Pour en savoir plus sur l'attribution de rôles, consultez Gérer l'accès aux projets, aux dossiers et aux organisations.

Ces rôles prédéfinis contiennent les autorisations requises pour gérer les insights sur les règles. Pour connaître les autorisations exactes requises, développez la section Autorisations requises :

Autorisations requises

Les autorisations suivantes sont requises pour gérer les insights sur les stratégies :

-

Pour afficher les insights sur les stratégies :

-

recommender.iamPolicyInsights.get -

recommender.iamPolicyInsights.list

-

-

Pour modifier les insights sur les stratégies :

recommender.iamPolicyInsights.update

Vous pouvez également obtenir ces autorisations avec des rôles personnalisés ou d'autres rôles prédéfinis.

Répertorier les insights sur les stratégies

Pour répertorier tous les insights sur les stratégies d'un projet, d'un dossier ou d'une organisation, utilisez l'une des méthodes suivantes :Console

-

Dans la console Google Cloud , accédez à la page IAM.

- Sélectionnez un projet, un dossier ou une organisation.

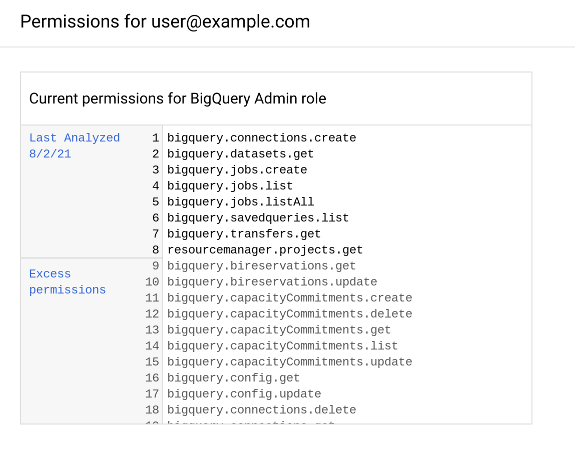

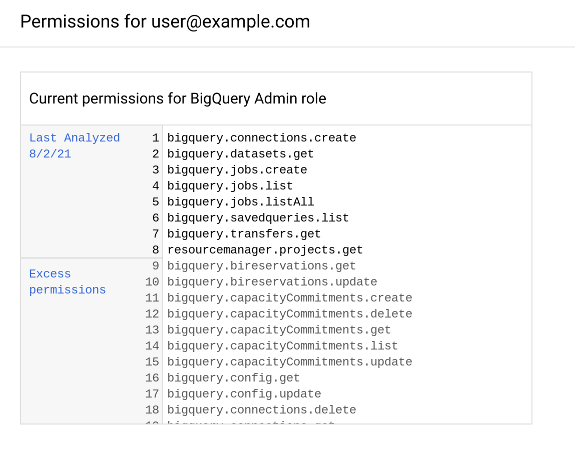

La colonne Insights sur la sécurité affiche toutes les insights sur la sécurité de votre projet, y compris les insights sur les règles. Les insights sur les stratégies se présentent sous la forme EXCESS/TOTAL excess

permissions, où EXCESS correspond au nombre d'autorisations du rôle dont le compte principal n'a pas besoin, et TOTAL correspond au nombre total d'autorisations dans le rôle.

gcloud

Utilisez la commande gcloud recommender

insights list pour afficher tous les insights sur les stratégies d'un projet, d'un dossier ou d'une organisation.

Avant d'exécuter la commande, remplacez les valeurs suivantes :

-

RESOURCE_TYPE: type de ressource pour lequel vous souhaitez répertorier des insights. Utilisez la valeurproject,folder, ouorganization. -

RESOURCE_ID: ID du projet, du dossier ou de l'organisation pour lequel vous souhaitez répertorier des insights.

gcloud recommender insights list --insight-type=google.iam.policy.Insight \ --RESOURCE_TYPE=RESOURCE_ID \ --location=global

Le résultat affiche tous les insights sur les stratégies de votre projet, dossier ou organisation. Exemple :

INSIGHT_ID CATEGORY INSIGHT_STATE LAST_REFRESH_TIME SEVERITY INSIGHT_SUBTYPE DESCRIPTION 00133c0b-5431-4b30-9172-7c903aa4af24 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 9 of the permissions in this role binding were used in the past 90 days. 0161f2eb-acb7-4a5e-ad52-50284beaa312 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 0 of the permissions in this role binding were used in the past 90 days. 01ea0d0d-e9a1-4073-9367-5a934a857fb4 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 1 of the permissions in this role binding were used in the past 90 days. 039407bc-a25b-4aeb-b573-5c851f2e9833 SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 52 of the permissions in this role binding were used in the past 90 days. 0541df88-8bc3-44b3-ad5d-9cb372630aeb SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 31 of the permissions in this role binding were used in the past 90 days. 07841f74-02ce-4de8-bbe6-fc4eabb68568 SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 0 of the permissions in this role binding were used in the past 90 days. 07713094-fdee-4475-9c43-cd53d52c9de1 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 2 of the permissions in this role binding were used in the past 90 days. 0a438d19-9d63-4749-aadd-578aa4e77908 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 0 of the permissions in this role binding were used in the past 90 days. f4292f55-105b-4744-9dc3-fcacf59685bb SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 4 of the permissions in this role binding were used in the past 90 days.

REST

La méthode insights.list de l'API Recommender répertorie tous les insights sur les stratégies d'un projet, d'un dossier ou d'une organisation.

Avant d'utiliser les données de requête, effectuez les remplacements suivants :

-

RESOURCE_TYPE: type de ressource pour lequel vous souhaitez répertorier des insights. Utilisez la valeurprojects,folders, ouorganizations. -

RESOURCE_ID: ID du projet, du dossier ou de l'organisation pour lequel vous souhaitez répertorier des insights. PROJECT_ID: ID de votre projet Google Cloud . Les ID de projet sont des chaînes alphanumériques, telles quemy-project.

Méthode HTTP et URL :

GET https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights

Pour envoyer votre requête, développez l'une des options suivantes :

La réponse répertorie tous les insights sur les stratégies de votre projet, dossier ou organisation. Exemple :

{

"insights": [

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "0 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/viewer",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"b153ab487e4ae100\"",

"severity": "HIGH"

},

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/f4292f55-105b-4744-9dc3-fcacf59685bb",

"description": "4 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/owner",

"member": "serviceAccount:my-service-account2@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [

{

"permission": "iam.roles.create"

},

{

"permission": "iam.roles.delete"

},

{

"permission": "iam.roles.list"

},

{

"permission": "iam.roles.update"

}

],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/6ab16c1d-edce-45e5-8d82-570fdd49892a"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"49bb705553338fc3\"",

"severity": "HIGH"

}

]

}Pour en savoir plus sur les composants d'un insight, consultez la section Examiner les insights sur les stratégies sur cette page.

Obtenir un seul insight sur une stratégie

Pour obtenir plus d'informations sur un seul insight, y compris sa description, son état et toutes les recommandations auxquelles il est associé, utilisez l'une des méthodes suivantes :

Console

-

Dans la console Google Cloud , accédez à la page IAM.

- Sélectionnez un projet, un dossier ou une organisation.

-

Dans la colonne Insights sur la sécurité, cliquez sur un insight sur les règles. Les insights sur les stratégies se présentent sous la forme

EXCESS/TOTAL excess permissions, oùEXCESScorrespond au nombre d'autorisations du rôle dont le compte principal n'a pas besoin, etTOTALcorrespond au nombre total d'autorisations dans le rôle.

La console Google Cloud ouvre un volet contenant les détails de l'insight.

gcloud

Pour afficher les informations sur un seul insight, exécutez la commande gcloud recommender

insights describe avec l'ID de l'insight.

-

INSIGHT_ID: ID de l'insight que vous souhaitez afficher. Pour trouver l'ID, répertoriez les insights sur votre projet, dossier ou organisation. -

RESOURCE_TYPE: type de ressource pour lequel vous souhaitez gérer des insights. Utilisez la valeurproject,folder, ouorganization. -

RESOURCE_ID: ID du projet, du dossier ou de l'organisation dont vous souhaitez gérer les insights.

gcloud recommender insights describe INSIGHT_ID \ --insight-type=google.iam.policy.Insight \ --RESOURCE_TYPE=RESOURCE_ID \ --location=global

Le résultat affiche les détails de l'insight. Par exemple, l'insight suivant indique que my-service-account@my-project.iam.gserviceaccount.com n'a utilisé aucune autorisation associée au rôle Lecteur (roles/viewer) au cours des 90 derniers jours :

associatedRecommendations: - recommendation: projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/0573b702-96a5-4622-a916-c762e7b0731f category: SECURITY content: condition: description: '' expression: '' location: '' title: '' exercisedPermissions: [] inferredPermissions: [] member: serviceAccount:my-service-account@my-project.iam.gserviceaccount.com role: roles/viewer description: 0 of the permissions in this role binding were used in the past 90 days. etag: '"d3cdec23cc712bd0"' insightSubtype: PERMISSIONS_USAGE lastRefreshTime: '2020-07-11T07:00:00Z' name: projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/0d3ce433-f067-4e78-b6ae-03d7d1f6f040 observationPeriod: 7776000s severity: HIGH stateInfo: state: ACTIVE targetResources: - //cloudresourcemanager.googleapis.com/projects/123456789012

Pour en savoir plus sur les composants d'un insight, consultez la section Examiner les insights sur les stratégies sur cette page.

REST

La méthode insights.get de l'API Recommender permet d'obtenir un seul insight.

Avant d'utiliser les données de requête, effectuez les remplacements suivants :

-

RESOURCE_TYPE: type de ressource pour lequel vous souhaitez gérer des insights. Utilisez la valeurprojects,foldersouorganizations. -

RESOURCE_ID: ID du projet, du dossier ou de l'organisation dont vous souhaitez gérer les insights. -

INSIGHT_ID: ID de l'insight que vous souhaitez afficher. Si vous ne connaissez pas l'ID de l'insight, vous pouvez le trouver en répertoriant les insights dans votre projet, dossier ou organisation. L'ID d'un insight correspond à tout ce qui suitinsights/dans le champnamede l'insight. PROJECT_ID: ID de votre projet Google Cloud . Les ID de projet sont des chaînes alphanumériques, telles quemy-project.

Méthode HTTP et URL :

GET https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID

Pour envoyer votre requête, développez l'une des options suivantes :

La réponse contient les détails de l'insight. Par exemple, l'insight suivant indique que my-service-account@my-project.iam.gserviceaccount.com n'a utilisé aucune autorisation associée au rôle Lecteur (roles/viewer) au cours des 90 derniers jours :

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "0 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/viewer",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"d3cdec23cc712bd0\"",

"severity": "HIGH"

}Pour en savoir plus sur les composants d'un insight, consultez la section Examiner les insights sur les stratégies sur cette page.

Examiner les insights sur les stratégies

Après avoir obtenu un seul insight, vous pouvez consulter son contenu pour comprendre le modèle d'utilisation des ressources qu'il met en évidence.

Console

Lorsque vous cliquez sur un insight sur une stratégie dans la console Google Cloud , la console Google Cloud ouvre un volet affichant les détails de l'insight. L'apparence de ces détails varie selon que l'insight est associé à une recommandation ou non.

Si l'insight est associé à une recommandation, le volet affiche les détails de la recommandation.

Si l'insight n'est pas associé à une recommandation, le volet affiche une liste de toutes les autorisations du rôle. Les autorisations utilisées par le compte principal apparaissent en haut de la liste, suivies des autorisations en excès.

gcloud

Le contenu d'un insight est déterminé par ses sous-types.

Les insights sur les stratégies (google.iam.policy.Insight) sont de sous-type PERMISSIONS_USAGE.

Les insights PERMISSIONS_USAGE incluent les composants suivants, mais pas nécessairement dans cet ordre :

-

associatedRecommendations: identifiants de toutes les recommandations associées à l'insight. Si aucune recommandation n'est associée à l'insight, ce champ est vide. category: la catégorie des insights IAM est toujoursSECURITY.-

content: rapport sur l'utilisation par un compte principal des autorisations associées à un rôle particulier. Ce champ contient les éléments suivants :condition: une ou plusieurs conditions associées à la liaison qui attribue le rôle au compte principal. Si aucune condition n'est spécifiée, ce champ contient une condition vide.exercisedPermissions: autorisations du rôle utilisées par le compte principal au cours de la période d'observation.inferredPermissions: autorisations du rôle dont le compte principal a probablement besoin. Ces autorisations sont déterminées grâce au ML par l'outil de recommandation IAM sur la base des autorisations réellements utilisées.member: compte principal dont l'utilisation des autorisations a été analysée.role: rôle pour lequel l'utilisation des autorisations a été analysée.

-

description: résumé lisible de l'insight. -

etag: identifiant unique de l'état actuel d'un insight. Chaque fois que l'insight change, une nouvelle valeuretagest assignée à ce champ.Pour modifier l'état d'un insight, vous devez indiquer l'

etagde l'insight existant. L'utilisation de l'etagpermet de garantir que l'opération n'est effectuée que si l'insight n'a pas changé depuis qu'il a été récupéré. -

insightSubtype: sous-type de l'insight -

lastRefreshTime: date de la dernière actualisation de l'insight. Elle donne une idée de la fraîcheur des données utilisées pour générer l'insight. -

name: nom de l'insight, au format suivant :RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID

Les espaces réservés prennent les valeurs suivantes :

-

RESOURCE_TYPE: type de ressource pour lequel l'insight a été généré. -

RESOURCE_ID: ID du projet, du dossier ou de l'organisation dans lequel l'insight a été généré. INSIGHT_ID: ID unique de l'insight.

-

-

observationPeriod: période d'observation ayant donné lieu à la génération de l'insight. Les données sources permettant de générer l'insight se terminent à la dernière actualisation (lastRefreshTime) et commencent à la dernière actualisation (lastRefreshTime) en décomptant la période d'observation (observationPeriod). -

stateInfo: état de l'insight. Les insights passent par différents états après leur création :-

ACTIVE(actif) : l'insight a été généré, mais aucune action n'a été effectuée, ou l'état de l'insight n'a pas été mis à jour suite à l'action qui a été effectuée. Les insights dans cet état sont mis à jour lorsque les données sous-jacentes changent. -

ACCEPTED(accepté) : des actions ont été effectuées en réponse à l'insight. Les insights passent dans cet état lorsqu'une recommandation associée a été marquée commeCLAIMED,SUCCEEDEDouFAILED, ou lorsque l'insight a été accepté directement. Lorsqu'un insight est à l'étatACCEPTED, son contenu ne peut pas changer. Une fois dans cet état, les insights sont conservés pendant 90 jours.

-

-

targetResources: nom complet de la ressource du projet, du dossier ou de l'organisation auquel l'insight est destiné. Exemple ://cloudresourcemanager.googleapis.com/projects/123456789012.

REST

Le contenu d'un insight est déterminé par ses sous-types.

Les insights sur les stratégies (google.iam.policy.Insight) sont de sous-type PERMISSIONS_USAGE.

Les insights PERMISSIONS_USAGE incluent les composants suivants, mais pas nécessairement dans cet ordre :

-

associatedRecommendations: identifiants de toutes les recommandations associées à l'insight. Si aucune recommandation n'est associée à l'insight, ce champ est vide. category: la catégorie des insights IAM est toujoursSECURITY.-

content: rapport sur l'utilisation par un compte principal des autorisations associées à un rôle particulier. Ce champ contient les éléments suivants :condition: une ou plusieurs conditions associées à la liaison qui attribue le rôle au compte principal. Si aucune condition n'est spécifiée, ce champ contient une condition vide.exercisedPermissions: autorisations du rôle utilisées par le compte principal au cours de la période d'observation.inferredPermissions: autorisations du rôle dont le compte principal a probablement besoin. Ces autorisations sont déterminées grâce au ML par l'outil de recommandation IAM sur la base des autorisations réellements utilisées.member: compte principal dont l'utilisation des autorisations a été analysée.role: rôle pour lequel l'utilisation des autorisations a été analysée.

-

description: résumé lisible de l'insight. -

etag: identifiant unique de l'état actuel d'un insight. Chaque fois que l'insight change, une nouvelle valeuretagest assignée à ce champ.Pour modifier l'état d'un insight, vous devez indiquer l'

etagde l'insight existant. L'utilisation de l'etagpermet de garantir que l'opération n'est effectuée que si l'insight n'a pas changé depuis qu'il a été récupéré. -

insightSubtype: sous-type de l'insight -

lastRefreshTime: date de la dernière actualisation de l'insight. Elle donne une idée de la fraîcheur des données utilisées pour générer l'insight. -

name: nom de l'insight, au format suivant :RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID

Les espaces réservés prennent les valeurs suivantes :

-

RESOURCE_TYPE: type de ressource pour lequel l'insight a été généré. -

RESOURCE_ID: ID du projet, du dossier ou de l'organisation dans lequel l'insight a été généré. INSIGHT_ID: ID unique de l'insight.

-

-

observationPeriod: période d'observation ayant donné lieu à la génération de l'insight. Les données sources permettant de générer l'insight se terminent à la dernière actualisation (lastRefreshTime) et commencent à la dernière actualisation (lastRefreshTime) en décomptant la période d'observation (observationPeriod). -

stateInfo: état de l'insight. Les insights passent par différents états après leur création :-

ACTIVE(actif) : l'insight a été généré, mais aucune action n'a été effectuée, ou l'état de l'insight n'a pas été mis à jour suite à l'action qui a été effectuée. Les insights dans cet état sont mis à jour lorsque les données sous-jacentes changent. -

ACCEPTED(accepté) : des actions ont été effectuées en réponse à l'insight. Les insights passent dans cet état lorsqu'une recommandation associée a été marquée commeCLAIMED,SUCCEEDEDouFAILED, ou lorsque l'insight a été accepté directement. Lorsqu'un insight est à l'étatACCEPTED, son contenu ne peut pas changer. Une fois dans cet état, les insights sont conservés pendant 90 jours.

-

-

targetResources: nom complet de la ressource du projet, du dossier ou de l'organisation auquel l'insight est destiné. Exemple ://cloudresourcemanager.googleapis.com/projects/123456789012.

Marquer un insight sur une stratégie comme ACCEPTED

Si vous effectuez une action en réponse à un insight actif, vous pouvez marquer cet insight comme ACCEPTED. L'état ACCEPTED indique à l'API Recommender que vous avez effectué une action sur la base de cet insight, ce qui lui permettra d'affiner ses recommandations futures.

Les insights acceptés sont conservés pendant 90 jours après avoir été marqués comme ACCEPTED.

Console

Si un insight est associé à une recommandation, l'application de la recommandation fait passer l'état de l'insight à ACCEPTED.

Pour signaler un insight comme ACCEPTED sans appliquer de recommandation, utilisez gcloud CLI ou l'API REST.

gcloud

Pour marquer un insight comme ACCEPTED, exécutez la commande

gcloud recommender insights mark-accepted avec l'ID de l'insight.

-

INSIGHT_ID: ID de l'insight que vous souhaitez afficher. Pour trouver l'ID, répertoriez les insights sur votre projet, dossier ou organisation. -

RESOURCE_TYPE: type de ressource pour lequel vous souhaitez gérer des insights. Utilisez la valeurproject,folder, ouorganization. -

RESOURCE_ID: ID du projet, du dossier ou de l'organisation dont vous souhaitez gérer les insights. -

ETAG: identifiant d'une version de l'insight. Pour obtenir la valeuretag, procédez comme suit :-

Consultez l'insight à l'aide de la commande

gcloud recommender insights describe. -

Dans le résultat, recherchez le champ

etaget copiez sa valeur, guillemets compris. Exemple :"d3cdec23cc712bd0"

-

Consultez l'insight à l'aide de la commande

gcloud recommender insights mark-accepted INSIGHT_ID \ --insight-type=google.iam.policy.Insight \ --RESOURCE_TYPE=RESOURCE_ID \ --location=global \ --etag=ETAG

Le résultat affiche l'insight, dont l'état est maintenant ACCEPTED :

associatedRecommendations: - recommendation: projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/0573b702-96a5-4622-a916-c762e7b0731f category: SECURITY content: condition: description: '' expression: '' location: '' title: '' exercisedPermissions: [] inferredPermissions: [] member: serviceAccount:my-service-account@my-project.iam.gserviceaccount.com role: roles/viewer description: 0 of the permissions in this role binding were used in the past 90 days. etag: '"b153ab487e4ae100"' insightSubtype: PERMISSIONS_USAGE lastRefreshTime: '2020-07-11T07:00:00Z' name: projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/0d3ce433-f067-4e78-b6ae-03d7d1f6f040 observationPeriod: 7776000s severity: HIGH stateInfo: state: ACCEPTED targetResources: - //cloudresourcemanager.googleapis.com/projects/123456789012

Pour obtenir plus d'informations sur l'état d'un insight, consultez la section Examiner les insights sur les stratégies sur cette page.

REST

La méthode insights.markAccepted de l'API Recommender marque un insight comme ACCEPTED.

Avant d'utiliser les données de requête, effectuez les remplacements suivants :

-

RESOURCE_TYPE: type de ressource pour lequel vous souhaitez gérer des insights. Utilisez la valeurprojects,foldersouorganizations. -

RESOURCE_ID: ID du projet, du dossier ou de l'organisation dont vous souhaitez gérer les insights. -

INSIGHT_ID: ID de l'insight que vous souhaitez afficher. Si vous ne connaissez pas l'ID de l'insight, vous pouvez le trouver en répertoriant les insights dans votre projet, dossier ou organisation. L'ID d'un insight correspond à tout ce qui suitinsights/dans le champnamede l'insight. -

ETAG: identifiant d'une version de l'insight. Pour obtenir la valeuretag, procédez comme suit :- Obtenez l'insight à l'aide de la méthode

insights.get. - Recherchez et copiez la valeur

etagà partir de la réponse.

- Obtenez l'insight à l'aide de la méthode

PROJECT_ID: ID de votre projet Google Cloud . Les ID de projet sont des chaînes alphanumériques, telles quemy-project.

Méthode HTTP et URL :

POST https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID:markAccepted

Corps JSON de la requête :

{

"etag": "ETAG"

}Pour envoyer votre requête, développez l'une des options suivantes :

La réponse contient l'insight, dont l'état est ACCEPTED :

{

"name": "projects/1234567890/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "0 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/viewer",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACCEPTED"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/1234567890/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"b153ab487e4ae100\"",

"severity": "HIGH"

}Pour obtenir plus d'informations sur l'état d'un insight, consultez la section Examiner les insights sur les stratégies sur cette page.

Étapes suivantes

- Découvrez comment afficher et appliquer des recommandations de stratégies.

- Utilisez Active Assist pour afficher et gérer toutes les recommandations de votre projet, y compris les recommandations IAM.