Revisar e aprovar solicitações de acesso usando uma chave de assinatura personalizada

Este documento mostra como configurar a aprovação de acesso usando o consoleGoogle Cloud e uma chave de assinatura personalizada para receber notificações por e-mail de solicitações de acesso em um projeto.

A aprovação de acesso garante que uma aprovação assinada criptograficamente esteja presente para que a equipe do Google acesse seu conteúdo armazenado no Google Cloud.

Com o Access Approval, você pode usar sua própria chave criptográfica para assinar o pedido de acesso. É possível criar uma chave usando o Cloud Key Management Service ou trazer uma chave gerenciada externamente usando o Cloud External Key Manager.

Antes de começar

- Ative a Transparência no acesso para sua organização. Para mais informações, consulte Como ativar a transparência no acesso.

- Verifique se você tem o papel do IAM de Editor de configuração do Access Approval (

roles/accessapproval.configEditor).

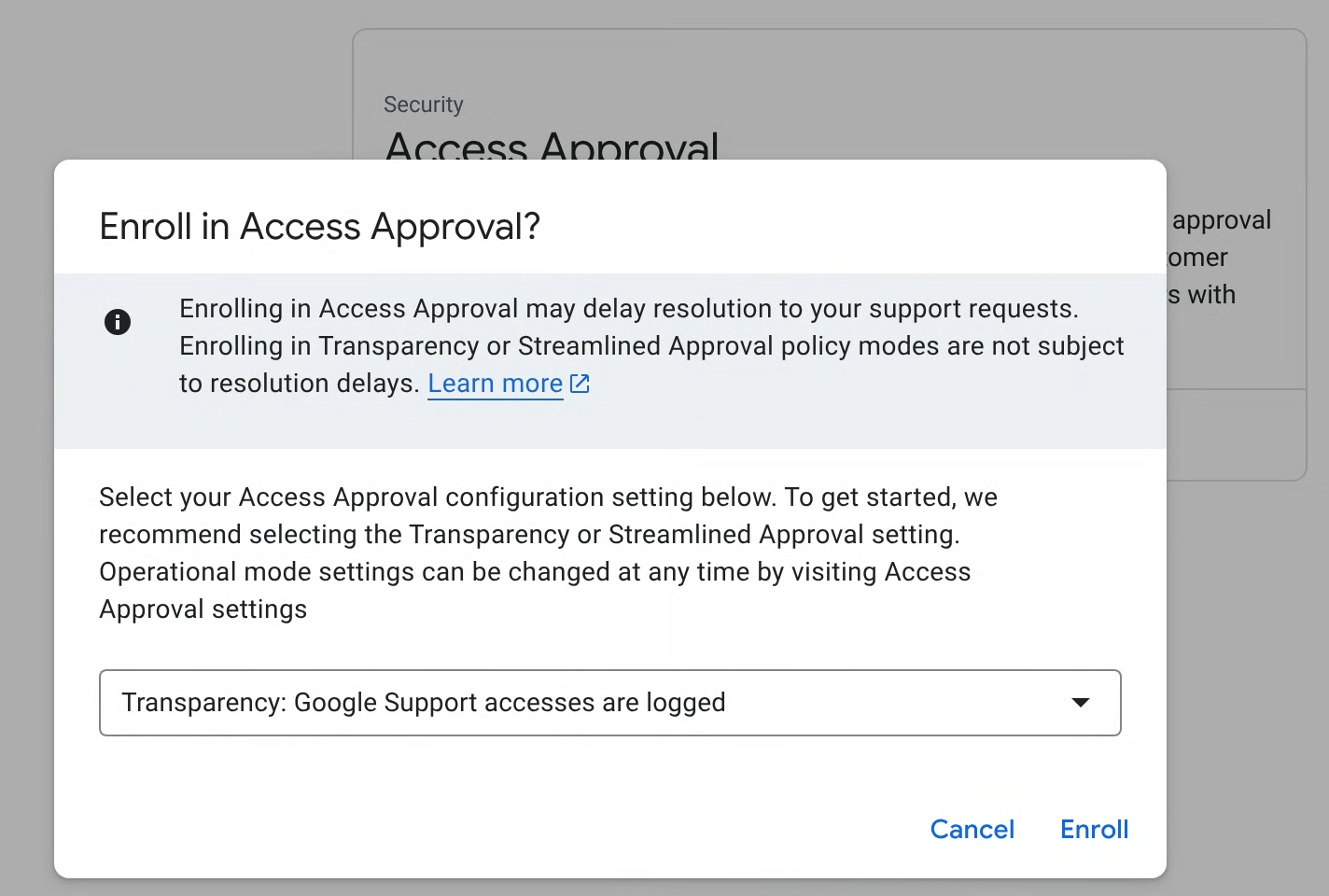

Inscrever-se no Access Approval

Para se inscrever na Aprovação de acesso, faça o seguinte:

No console Google Cloud , selecione o projeto em que você quer ativar o Access Approval.

Acesse a página Access Approval.

Para se inscrever no Access Approval, clique em Inscrever-se.

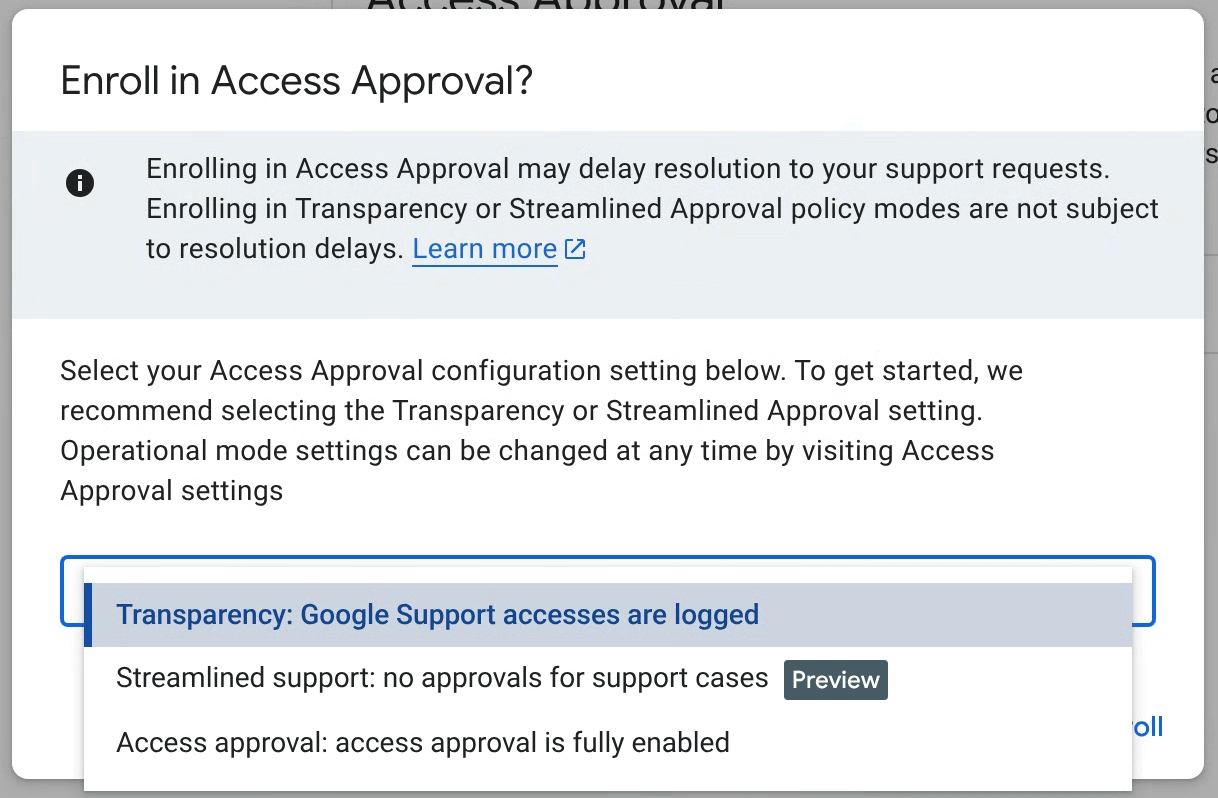

Na caixa de diálogo, selecione o modo de inscrição da política e clique em Inscrever.

Modo principal de inscrição do Access Approval

É possível configurar a aprovação de acesso em um de três modos e mudar o modo a qualquer momento nas configurações de aprovação de acesso. Os seguintes modos podem ser selecionados:

- Transparência (recomendado): use esse modo para registrar apenas o acesso administrativo do Google às suas cargas de trabalho sem interromper o suporte do Google aos seus casos de suporte ou a manutenção proativa nas suas cargas de trabalho. Consulte a documentação da transparência no acesso para mais informações.

- Suporte simplificado (prévia): use esse modo para aprovar automaticamente o acesso do atendimento ao cliente para trabalhar nos seus casos de suporte. A manutenção proativa e o acesso para conserto serão solicitados para aprovação com a aprovação de acesso. Esse recurso está na fase de pré-lançamento.

- Aprovação de acesso: use esse modo para ativar a funcionalidade completa da Aprovação de acesso para todos os acessos.

Os registros de transparência no acesso são gerados automaticamente para todas as políticas do Access Approval.

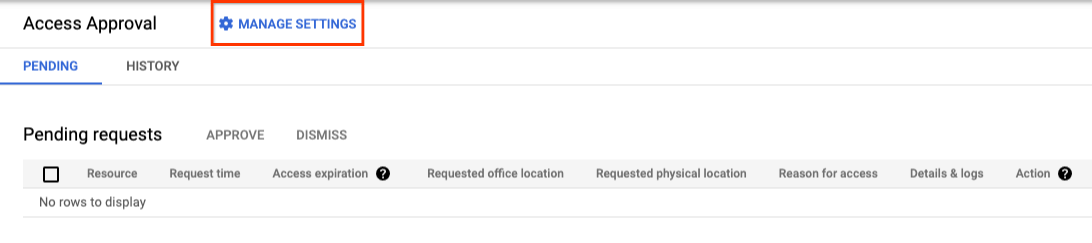

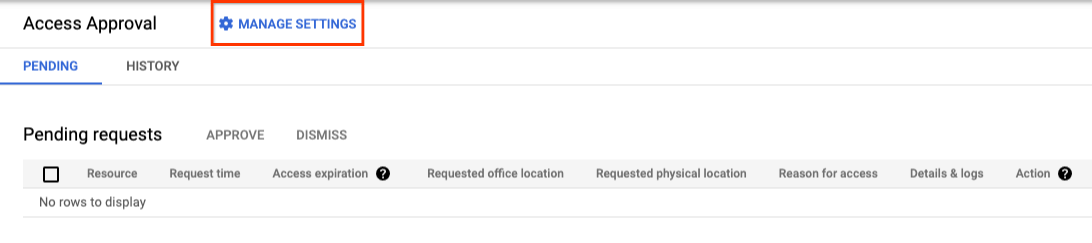

Definir configurações

Na página Aprovação de acesso no Google Cloud console, clique em Gerenciar configurações.

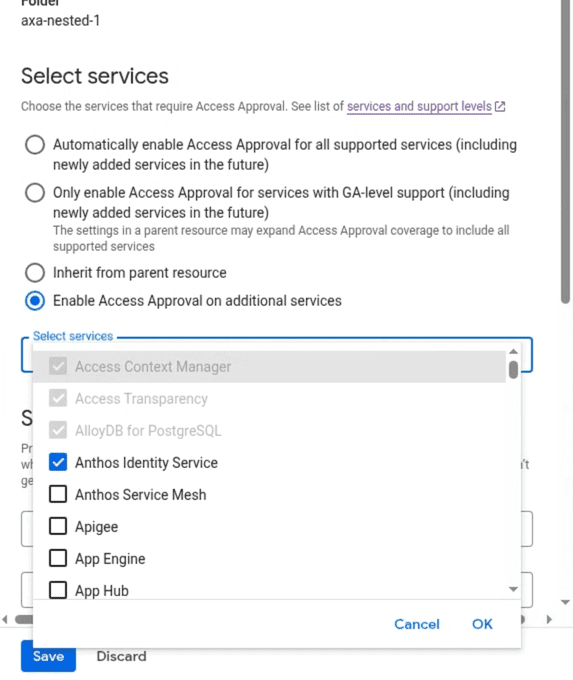

Selecionar serviços

As configurações da Aprovação de acesso, incluindo a lista de produtos ativados, são herdadas do recurso pai. É possível expandir o escopo da inscrição ativando a Aprovação de acesso para todos ou alguns serviços compatíveis.

Configurar notificações por e-mail

Esta seção explica como receber notificações de solicitação de acesso para este projeto.

Conceder o papel do IAM necessário

Para visualizar e aprovar solicitações de acesso, você precisa ter o papel do IAM de aprovador da aprovação de acesso

(roles/accessapproval.approver).

Para conceder esse papel do IAM a você mesmo, faça o seguinte:

- Acesse a página IAM no console Google Cloud .

- Na guia Visualizar por principais, clique em Conceder acesso.

- No campo Novos participantes no painel à direita, digite seu endereço de e-mail.

- Clique no campo Selecionar um papel e escolha a função Aprovador da aprovação de acesso no menu.

- Clique em Salvar.

Adicionar você mesmo como aprovador de solicitações de aprovação de acesso

Para se adicionar como aprovador e revisar e aprovar solicitações de acesso, faça o seguinte:

Acesse a página Access Approval no console do Google Cloud .

Clique em Gerenciar configurações.

Em Configurar notificações de aprovação, adicione seu endereço de e-mail no campo E-mail do usuário ou grupo.

Para salvar as configurações de notificação, clique em Salvar.

Usar uma chave de assinatura personalizada

O Access Approval usa uma chave de assinatura para verificar a integridade da solicitação.

Se o Cloud EKM estiver ativado, você poderá escolher uma chave de assinatura gerenciada externamente. Para informações sobre o uso de chaves externas, consulte a Visão geral do Cloud EKM.

Também é possível criar uma chave de assinatura do Cloud KMS com um algoritmo de sua escolha. Para mais informações, consulte Como criar chaves assimétricas.

Para usar uma chave de assinatura personalizada, siga as instruções nesta seção.

Pegue o endereço de e-mail da conta de serviço

O endereço de e-mail da conta de serviço tem o seguinte formato:

service-pPROJECT_NUMBER@gcp-sa-accessapproval.iam.gserviceaccount.com

Substitua PROJECT_NUMBER pelo número do projeto.

Por exemplo, o endereço de e-mail é service-p123456789@gcp-sa-accessapproval.iam.gserviceaccount.com

para uma conta de serviço em um projeto cujo número é 123456789.

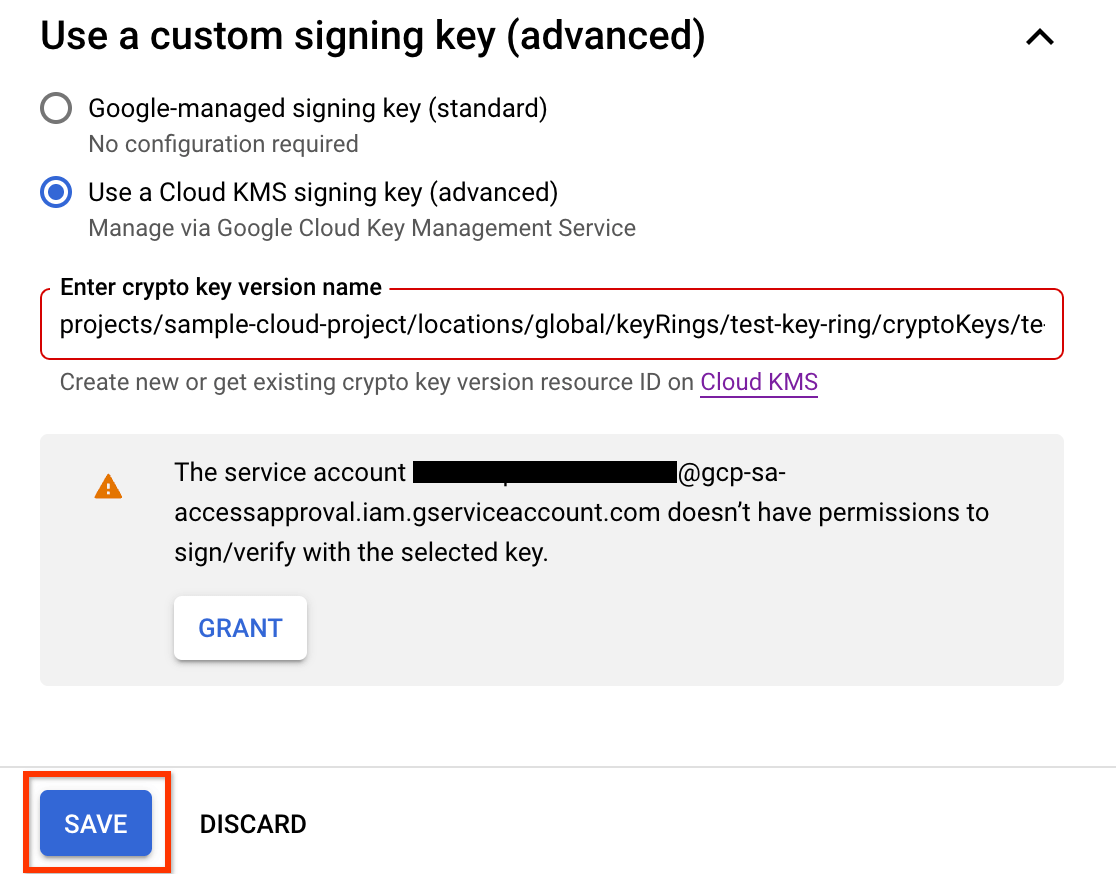

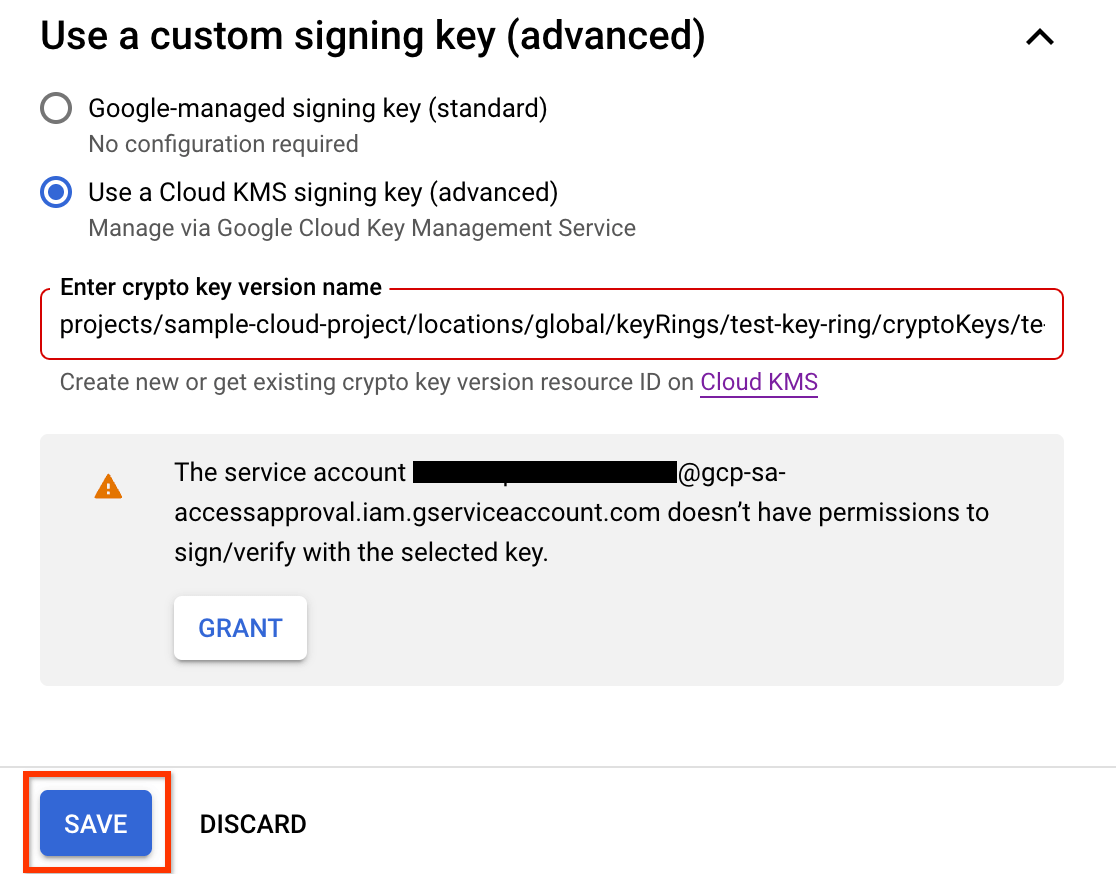

Para usar sua chave de assinatura, faça o seguinte:

Na página Aprovação de acesso no console Google Cloud , selecione Usar uma chave de assinatura do Cloud KMS (avançado).

Adicione o ID do recurso da versão da chave criptográfica.

O ID do recurso da versão da chave criptográfica precisa ter o seguinte formato:

projects/PROJECT_ID/locations/LOCATION/keyRings/KEYRING_ID/cryptoKeys/CRYPTOKEY_ID/cryptoKeyVersions/KEY_ID

Para mais informações, consulte Como conseguir um ID de recurso do Cloud KMS.

Para salvar as configurações, clique em Salvar.

Para usar uma chave de assinatura personalizada, conceda à conta de serviço da Aprovação de acesso o papel do IAM Signatário/Verificador de CryptoKey do Cloud KMS (

roles/cloudkms.signerVerifier) no seu projeto.Se a conta de serviço da Aprovação de acesso não tiver as permissões para assinar com a chave fornecida, clique em Conceder para conceder as permissões necessárias. Depois de conceder as permissões, clique em Salvar.

Revisar solicitações de aprovação de acesso

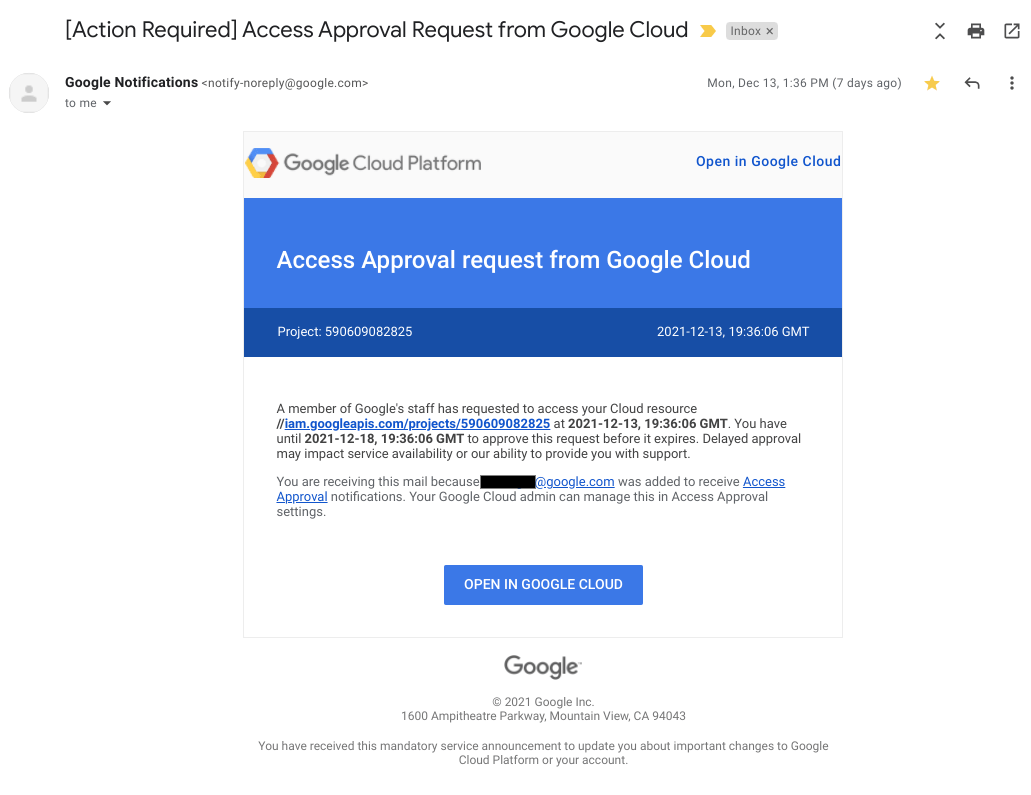

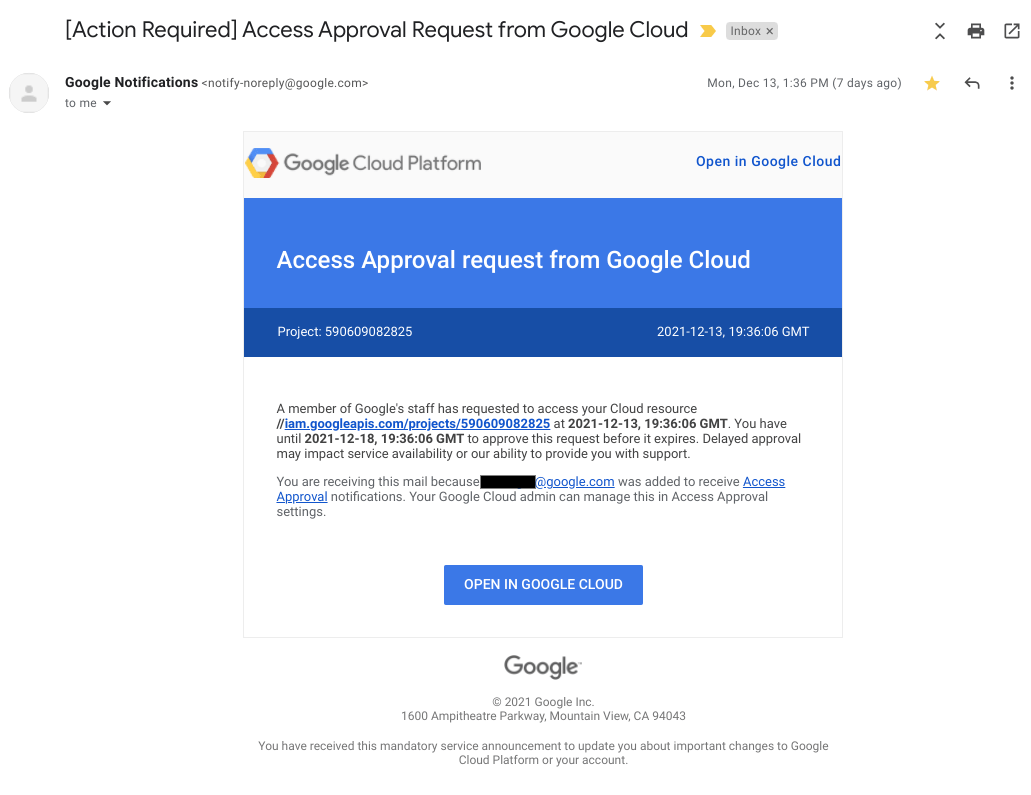

Agora que você se inscreveu na Aprovação de acesso e se adicionou como aprovador de solicitações de acesso, vai receber notificações por e-mail sobre essas solicitações.

A imagem a seguir mostra um exemplo de notificação por e-mail que o Access Approval envia quando a equipe do Google solicita acesso aos dados do cliente.

Para revisar e aprovar uma solicitação de acesso recebida, faça o seguinte:

Acesse a página Access Approval no console do Google Cloud .

Para acessar esta página, clique no link no e-mail enviado a você com a solicitação de aprovação.

Clique em Aprovar.

Depois que você aprovar a solicitação, a equipe do Google com características que correspondem à aprovação, como mesma justificativa, local ou local do espaço de trabalho, poderá acessar o recurso especificado e os recursos filhos dele dentro do período aprovado.

Limpar

-

Para cancelar a inscrição da Aprovação de acesso, faça o seguinte:

- Na página Aprovação de acesso no console Google Cloud , clique em Gerenciar configurações.

- Clique em Cancelar inscrição.

- Na caixa de diálogo exibida, clique em Cancelar inscrição.

- Para desativar a transparência no acesso na sua organização, entre em contato com o Cloud Customer Care.

Não são necessárias etapas adicionais para evitar cobranças na sua conta.

A seguir

- Saiba mais sobre a anatomia de uma solicitação de acesso.

- Saiba como aprovar solicitações do Access Approval.

- Saiba como visualizar o histórico de solicitações do Access Approval.